Il caso Kash Patel, dimostra come l’esposizione di una semplice email possa trasformarsi in un rischio concreto di sicurezza nazionale. Un indirizzo Gmail pubblicato in un documento ufficiale dell'archivio di stato è il punto di partenza per attività OSINT e correlazione tra i dati, arricchiti da data breach storici. La vicenda evidenzia come l’identità digitale, debba essere separata tra ambito personale e istituzionale.

Questo caso rappresenta un esempio molto concreto di come una esposizione di email personale possa generare un rischio nella cybersecurity in un contesto istituzionale. Ne avevamo già parlato in precedenza sulle nostre pagine con un articolo sul tema, ma questa volta vogliamo andare più a fondo e comprendere meglio cosa sia successo.

Iniziamo da qua: un documento pubblico, un nome, un contatto. Si tratta di una catena che, a guardarla meglio oggi, non aveva nulla di imprevedibile, ma purtroppo il tutto non è partito da un attacco sofisticato.

Non è partito da un sofisticato malware, né da ricercate vulnerabilità zero-day scoperte dopo mesi di ricerca da parte dei massi esperti di bug hunting. È partito da un semplice documento depositato presso la National Archives and Records Administration degli Stati Uniti D’America.

E’ partito quindi da un atto formale e pubblico per definizione, accessibile a chiunque sappia dove cercare e da un indirizzo di Gmail.

Ripeto, non si tratta di un caso di “spionaggio hollywoodiano”, ma bensì un caso di gestione ordinaria di un’identità digitale, fatta nel modo sbagliato, nel momento sbagliato, nel contesto sbagliato e oltretutto documentata pubblicamente

Quando un presidente degli Stati Uniti lascia la Casa Bianca, tutti i suoi documenti non rimangono con lui ma passano sotto la custodia degli Archivi Nazionali per garantire la trasparenza, la continuità istituzionale e oltretutto un accesso storico.

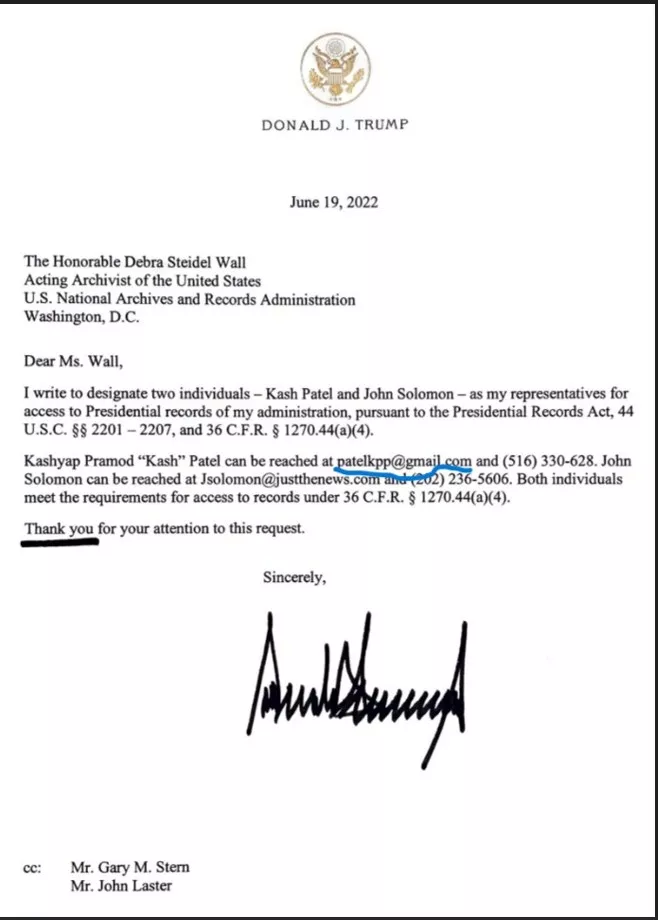

La legge prevede un passaggio operativo che però viene spesso ignorato: l’ex presidente può designare in modo formale le persone autorizzate a consultare il suo materiale. Deve farlo per iscritto, attraverso una comunicazione ufficiale la quale deve essere indirizzata verso gli archivi di stato.

È esattamente quello che ha fatto Donald Trump. In quel documento inviato alla NARA compare una lista di nomi di persone “disignate”. Tra questi, Kash Patel, che all’epoca era già una figura rilevante e destinata a ruoli sensibili. Accanto al suo nome, come riferimento operativo, per consentire un preciso coordinamento con gli archivi di stato e per gestire le autorizzazioni e verificare accessi, compare un indirizzo email.

L’email in questione è la seguente: [email protected]

Non si tratta di un account istituzionale appoggiato ad un dominio governativo con autenticazione multi fattore e gestione centralizzata. Si tratta di un semplice account Gmail personale, lo stesso tipo di account che hanno milioni di utenti nel mondo, utilizzano quotidianamente per attività ordinarie.

Questo dettaglio che a prima vista sembra insignificante, è il punto di origine di tutto ciò che segue.

Per comprendere cosa accade da quel momento in poi, dobbiamo uscire dalla narrativa dell’hacking e guardare alla realtà dell’OSINT contemporaneo ovvero l’Open Source Intelligence.

Non si tratta di “intrusione”, facciamo attenzione. Si tratta di pura “correlazione”.

Stiamo parlando di quella capacità di raccogliere informazioni da fonti pubbliche, che sembrano apparentemente scollegate tra loro, e trasformarle in una struttura coerente, in informazione e quindi “intelligence”. Non richiede accessi non autorizzati e non richiede exploit, richiede solo metodo.

Un indirizzo email, in questo contesto, è molto più di un contatto ma diventa un identificatore persistente e attraversa servizi, piattaforme, anni di utilizzo ed è il filo che tiene insieme tutta una vita digitale.

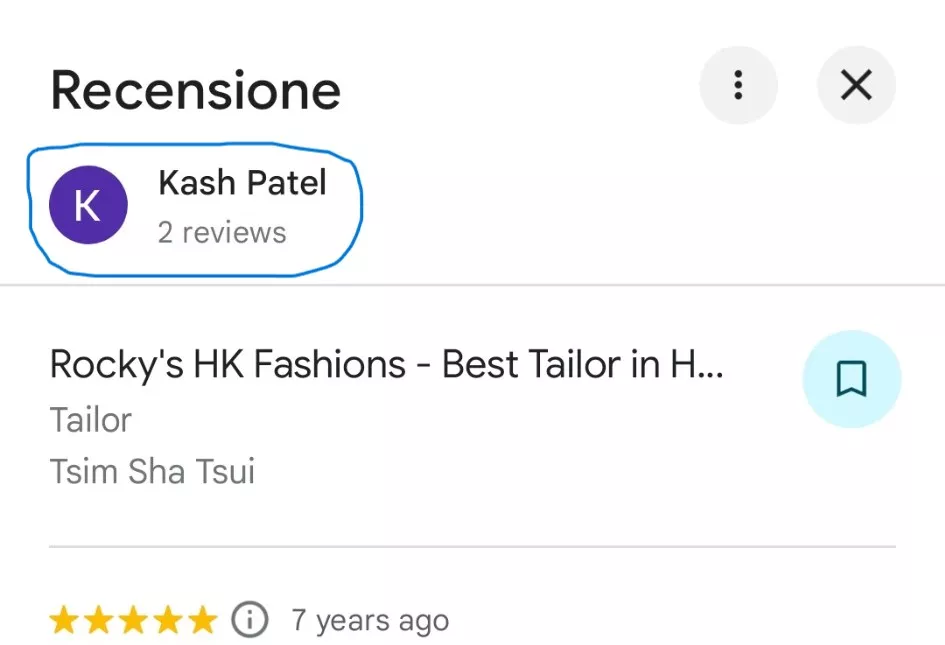

Nel tempo, questo indirizzo è stato utilizzato per registrarsi a servizi consumer, lasciare recensioni, tracciare le attività, iscriversi alle più disparate piattaforme. Google Maps, ad esempio, conserva cronologie e feedback, mentre le app di fitness registrano routine, orari, percorsi. Altri servizi aggiungono ulteriori frammenti.

Presi singolarmente, questi dati sono scollegati e risultano irrilevanti, ma aggregati, diventano descrittivi e disegnano abitudini, pattern e continuità.

A questo si aggiunge un secondo livello, meno visibile ma altrettanto determinante: i data breach.

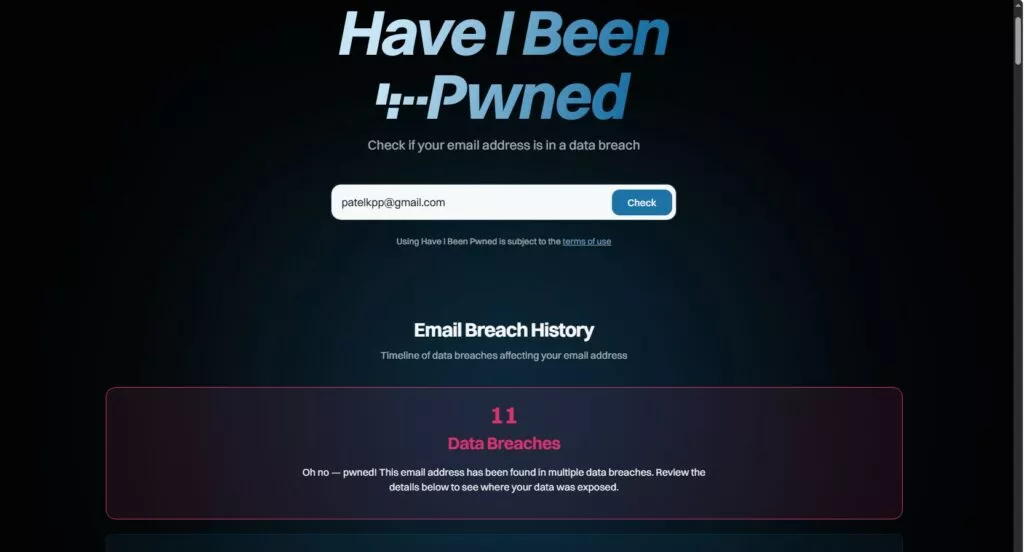

Ogni anno, moltissime piattaforme subiscono violazioni. I dati vengono sottratti dai criminali informatici (email, password, numeri di telefono) e confluiscono in archivi che circolano in rete e vengono di volta in volta indicizzati. Degli strumenti pubblici consentono di verificare la presenza di un indirizzo in questi specifici dataset.

Un account utilizzato per anni, ha un’alta probabilità di comparire in almeno uno di questi contesti dove ogni esposizione aggiunge un elemento in più al nostro puzzle come una credenziale passata, un alias, un collegamento.

Quindi a questo livello teorico si aggiunge un elemento verificabile. L’indirizzo email presente nel documento della NARA risulta essere infatti associato a differenti dataset di violazioni pubblicamente noti e quindi indicizzati. Interrogando servizi, come ad esempio Have I Been Pwned emergono molte esposizioni nel tempo, con una presenza di questa email in diversi archivi contenenti dati compromessi.

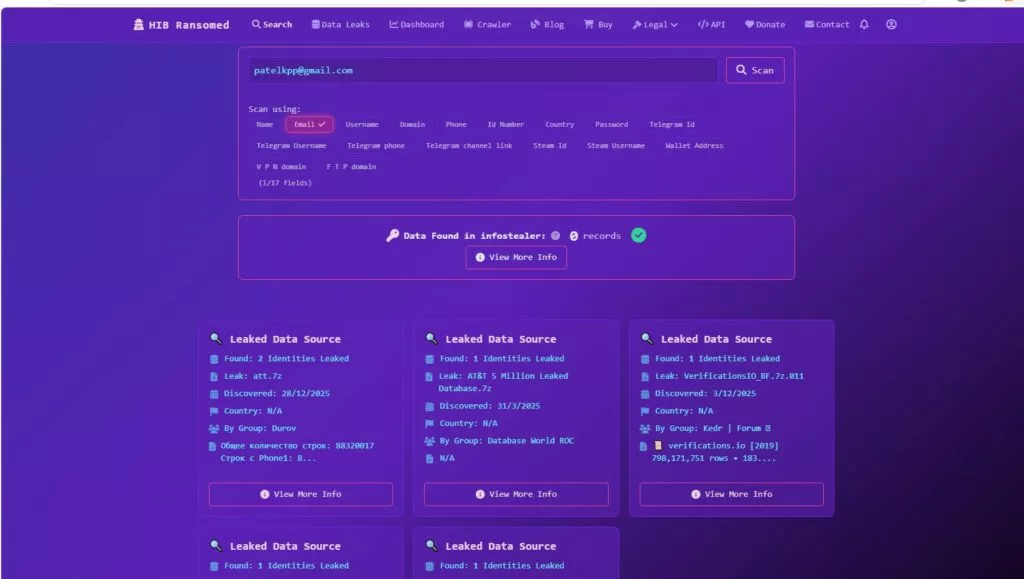

Altri riscontri, si ottengono attraverso piattaforme OSINT specializzate nella correlazione di leak e negli ambienti ransomware come Have I Been Ransomed, mostrano se tale email sia comparsa in database di violazioni, alcuni dei quali riconducibili a grandi raccolte di credenziali diffuse negli anni.

Quindi questi dati non dimostrano una compromissione attiva dell’account e non indicano quando e come sia avvenuto un eventuale accesso non autorizzato, ma introducono un elemento strutturale:

l’indirizzo non è solo pubblico. È anche esposto e ogni esposizione aggiunge superficie. È nel terzo livello che tutto assume la forma che vogliamo e diventa “intelligence”.

Incrociando i dati raccolti e le tracce su piattaforme, informazioni emerse da breach e contesto biografico, si costruisce un profilo coerente di una persona che sicuramente non risulta essere perfetto, ma sufficientemente solido da essere utilizzabile.

E in questo caso, il punto di partenza è stato un documento ufficiale degli Archivi Nazionali. Nel marzo 2026, una cyber gang con presunti legami iraniani rivendica la compromissione dell’account Gmail associato all’identità del direttore dell’FBI.

A quel punto il passaggio cambia natura in quanto non si tratta più di osservare, ma di accedere. Infatti sono state mostrate da Handala, email, fotografie e documenti personali. Materiale che ha attraversato in anni diversi e contesti differenti la vita digitale di Kash Patel, con una parte significativa risalente a molto prima degli incarichi istituzionali più rilevanti.

Questo elemento è centrale perché il tempo non protegge i dati la li stratifica. Ciò che è stato prodotto anni prima non scompare ma rimane disponibile, pronto a essere reinterpretato alla luce di un nuovo contesto.

Nel dibattito sulla cybersecurity esiste una distorsione ricorrente in quanto si analizza l’evento visibile e si ignora il processo che lo rende possibile.

L’attacco è ciò che emerge ma l’esposizione è ciò che lo precede e in questo caso, l’esposizione era già completa. Era stata costruita dal tempo, attraverso delle specifiche scelte operative apparentemente marginali. L’uso di un indirizzo personale in contesti diversi, l’assenza di separazione tra identità istituzionale e infrastruttura digitale privata.

Nel momento in cui quell’indirizzo email viene inserito in un documento ufficiale della NARA, ha acquisito una caratteristica ulteriore: la permanenza pubblica. Questo vuol dire che è diventato un punto fisso, verificabile, collegabile. Non si tratta di un errore tecnico evidente, ma si tratta di una scelta operativa senza valutazione delle implicazioni.

E quella scelta ha creato un ponte tra i due domini che in contesti ad alta esposizione, dovrebbero restare assolutamente separati.

C’è un livello di questa vicenda che raramente entra nel dibattito tecnico. Le stesse metodologie che sono state usate per questa ricostruzione sono perfettamente legittime in ambito investigativo, giornalistico e di sicurezza. Sono anche, allo stesso tempo, degli strumenti che possono essere applicati su larga scala senza un controllo diretto.

Il confine tra analisi e sorveglianza non è tecnologico ma è puramente normativo ed etico. Il caso Patel viene discusso perché ha coinvolto una figura pubblica con implicazioni istituzionali. Ma la struttura di esposizione che lo caratterizza non è eccezionale, ma è molto replicabile.

La vera domanda non è quindi quanto fosse esposta questa identità ma la domanda è chi può ricostruire queste informazioni, con quali limiti, con quale legittimità e con quale responsabilità.

Questo caso non introduce una tecnica nuova come detto in precedenza, e on mostra una vulnerabilità inedita. Mostra qualcosa di più difficile da accettare: la normalità del rischio e dell’utilizzo della tecnologia.

Mostra come un’identità digitale possa essere ricostruita partendo da un singolo dato pubblico e ci mostra quanto sia semplice attraversare livelli diversi senza incontrare a barriere reali. Mostra quanto la distinzione tra personale e istituzionale risulti molto fragile.

E soprattutto, mostra che il momento critico non è l’attacco ma è tutto quello che avviene molto prima.

È nella scelta di quale dato rendere pubblico. È nella gestione nel tempo delle proprie identità digitali. È nella convinzione che ciò che oggi appare irrilevante non lo diventerà mai.

L’esposizione digitale non avviene in un singolo momento ma si costruisce strato dopo strato. E quando qualcuno decide di seguirne una piccola traccia, trova quasi sempre tutto ciò che serve.

Le informazioni riportate si basano tutte su fonti pubbliche, incluso il documento della NARA e coperture giornalistiche della vicenda. La relazione tra esposizione del dato e compromissione dell’account è ricostruita su basi logiche e di contesto.