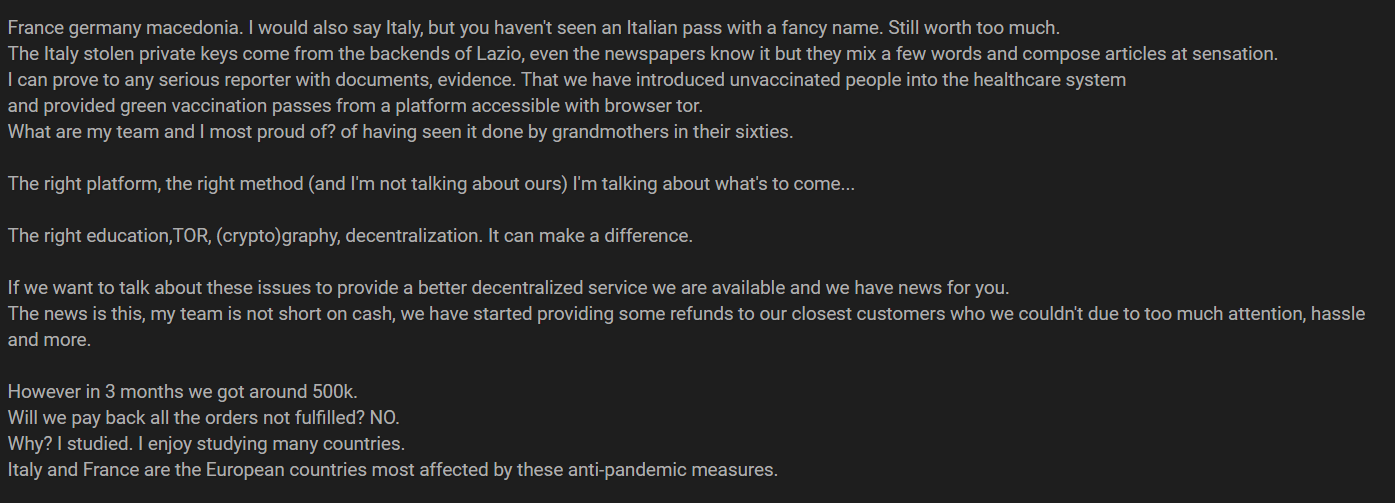

Sul noto forum underground RaidForums (dove nelle giornate scorse è stato scritto un post sul presunto incidente al ministero della salute), oggi è apparso il QRcode del green-pass di Bettino Craxi.

Abbiamo verificato con l’App mobile VerificaC19 la sua autenticità, e risulta rilasciato appunto a Bettino Craxi, nato il 24/02 del 1934 così come riportato all’interno degli allegati del post.

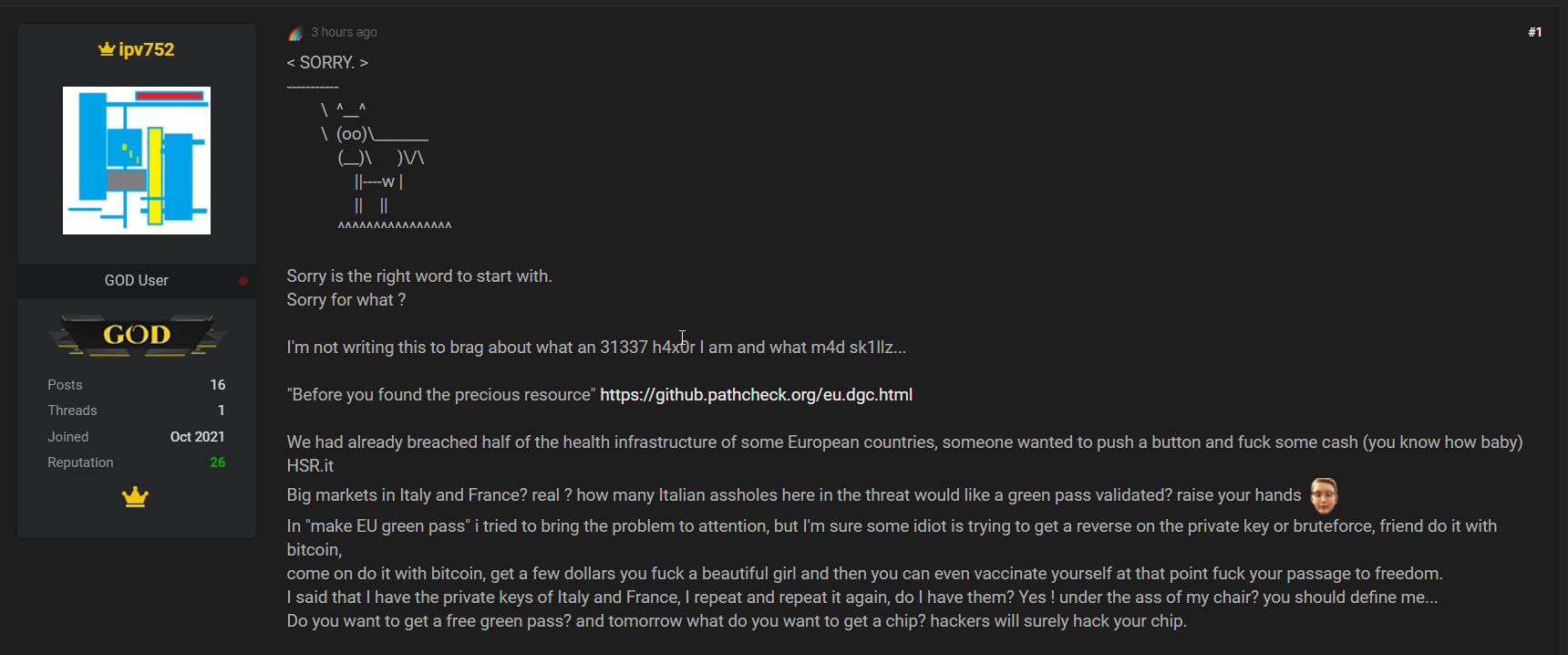

L’utente ipv752, ha descritto diversi punti interessanti, dove come antipasto ci viene riportata la violazione di diverse infrastrutture sanitarie europee:

Avevamo già violato metà delle infrastrutture sanitarie di alcuni paesi europei, qualcuno voleva premere un pulsante e fottere dei soldi (sai come baby) HSR.it

Grandi mercati in Italia e Francia? vero? quanti stronzi italiani vorrebbero convalidare un green pass?

Il post su RaidForums del 04/11/2021

Poi continua riportando un chiaro cenno di disprezzo:

“Veniamo al punto, devi combattere! non andare d’accordo con il sistema. Fanculo Europa. Non lo fai con le bandiere e le mani in alto mentre un idiota parla al megafono, non lo fai accedendo a un fottuto forum in cerca di un pass, lo fai con forza, coraggio e la tua dignità di essere umano.”

Inoltre viene riportato questo passo interessante, ovvero che le chiavi di cifratura per l’emissione del certificato di Craxi, provengono dalle infrastrutture di backend della regione Lazio.

“Francia Germania Macedonia. Direi anche Italia, ma non abbiamo visto un pass italiano con un nome di fantasia. Vale ancora troppo. Le chiavi private rubate all’Italia provengono dai backend del Lazio, lo sanno anche i giornali ma mischiano poche parole e compongono articoli a sensazione. Posso dimostrare a qualsiasi giornalista serio con documenti, prove. Che abbiamo introdotto persone non vaccinate nel sistema sanitario e a condizione di pass vaccinali verdi da una piattaforma accessibile con browser tor.”

Abbiamo quindi scaricato il QR Code riportato su RaidForums di Bettino Craxi che riportiamo di seguito.

QRcode riportato nel post di RaidForums

E lo abbiamo aperto con Green Pass Decoder (potete farlo voi con delle applicazioni online),e il JSON prodotto risulta il seguente:

{ “4”:1685101990, “6”:1635960252, “1”:”PL”, “-260”:{ “1”:{ “v”:[ { “dn”:1, “ma”:”ORG-100001417″, “vp”:”J07BX03″, “dt”:”2021-10-01″, “co”:”PL”, “ci”:”URN:UVCI:01:PL:1/2A992C33754A4D379A7F61089485BB75″, “mp”:”EU/1/20/1525″, “is”:”Centrum e-Zdrowia”, “sd”:1, “tg”:”840539006″ } ], “nam”:{ “fnt”:”CRAXI”, “fn”:”Craxi”, “gnt”:”BETTINO”, “gn”:”Bettino” }, “ver”:”1.0.0″, “dob”:”1934-02-24″ } }}

Ma visto che l’issuer risulta lo stesso, ci siamo chiesti se ci fossero delle relazioni con il QR Code del green-pass di Adolf Hitler, pubblicato in due diversi QR Code qualche tempo fa.

Infatti vennero prodotti 2 codici QR differenti, ed andando ad esploderli, uno dei due ha molte somiglianze con il green-pass di Bettino Craxi.

{ “4”:1685101990, “6”:1635098906, “1”:”PL”, “-260”:{ “1”:{ “v”:[ { “dn”:1, “ma”:”ORG-100001417″, “vp”:”J07BX03″, “dt”:”2021-07-11″, “co”:”PL”, “ci”:”URN:UVCI:01:PL:1/AF2AA5873FAF45DFA826B8A01237BDC4″, “mp”:”EU/1/20/1525″, “is”:”Centrum e-Zdrowia”, “sd”:1, “tg”:”840539006″ } ], “nam”:{ “fnt”:”HITLER”, “fn”:”Hitler”, “gnt”:”ADOLF”, “gn”:”Adolf” }, “ver”:”1.0.0″, “dob”:”1930-01-01″ } }}

Andando ad effettuare delle comparazioni, troviamo dei punti in comune, che riportiamo di seguito.

4:1685101990,1:”PL”,”is”:”Centrum e-Zdrowia”,

E’ possibile quindi asserire che:

Questo di fatto fa comprendere (oltre al fatto che l’issuer è lo stesso come riportavamo in precedenza) che quanto è stato dichiarato non sembra essere vero in quanto il certificato di emissione non è della Regione Lazio, ma della Polonia (Varsiavia Centrum e-Zdrowia).

In questa situazione in costante evoluzione, tenendo conto quanto abbiamo analizzato ieri sulla presunta violazione del ministero della salute attraverso il sito nsis.sanita.it e quanto riportato da questo nuovo post su RaidForum che pubblica un green-pass di Bettino Craxi, ad un occhio non esperto si potrebbe subito pensare ad una violazione del sistema sanitario nazionale e conseguente esfiltrazione della chiave privata di generazione dei green-pass.

Come abbiamo riportato ieri relativamente al post di RaidForums scritto dall’utente “ItalyIsMafia”, è auspicabile che il ministero della salute faccia un passo avanti e emetta un comunicato stampa sulla questione in quanto la situazione si sta facendo ora dopo ora sempre più torbida.

Ma è anche vero che visto lo spaccamento sul tema del Green Pass da parte degli Italiani, per i black hacker, aver pubblicato un post di questo tipo, permette di avere una grande risonanza mediatica sulla produzioni di Pass, oltre che per altre sanità, anche per quella italiana.