Un team di ricercatori dell’Università del Michigan, dell’Università della Pennsylvania e della NASA ha dettagliato un attacco chiamato PCspooF correlato a TTEthernet (Time-Triggered Ethernet).

Gli esperti affermano che le vulnerabilità di questa tecnologia di rete, ampiamente utilizzata nell’industria spaziale e aeronautica, potrebbero avere conseguenze catastrofiche per i sistemi critici, inclusa l’interruzione delle missioni della NASA.

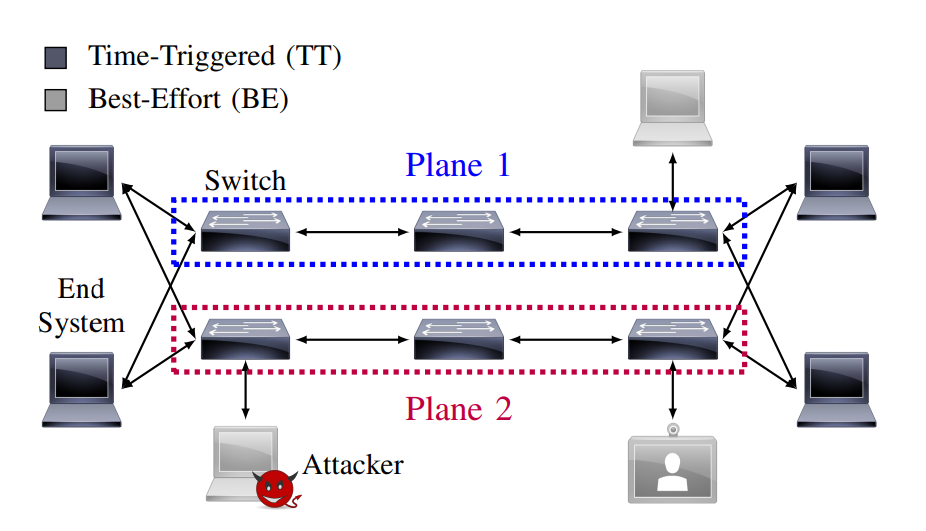

TTEthernet trasforma la normale Ethernet in una rete deterministica con tempi di trasferimento garantiti tra i nodi e amplia notevolmente l’uso del classico standard Ethernet. In una tale rete a criticità mista, può coesistere traffico con tempistiche e requisiti di tolleranza agli errori.

In effetti, TTEthernet consente al traffico time-critical (da dispositivi che inviano messaggi programmati altamente sincronizzati secondo un programma prestabilito) di utilizzare gli stessi switch che gestiscono il traffico non critico, come il Wi-Fi dei passeggeri sugli aerei.

I creatori di PCspooF affermano che TTEthernet è essenzialmente la “spina dorsale della rete” nei veicoli spaziali, tra cui il veicolo spaziale Orion della NASA, la stazione spaziale Lunar Gateway e il veicolo di lancio Ariane 6. Inoltre, TTEthernet è ampiamente utilizzato nei sistemi di aviazione e generazione di energia, essendo considerato il “concorrente principale” per sostituire il bus Controller Area Network e il protocollo FlexRay.

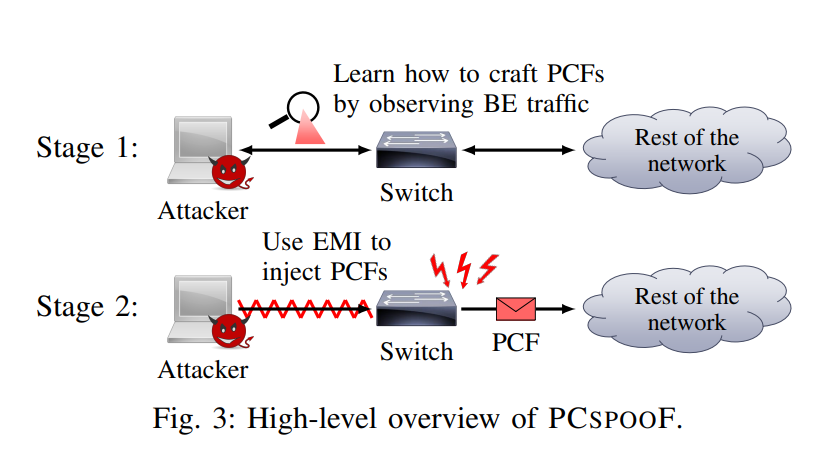

L’attacco PCspooF, secondo i ricercatori, è il primo attacco nella storia che ha rotto l’isolamento di diversi tipi di traffico l’uno dall’altro. L’essenza del problema sta nel fatto che PCspooF viola il sistema di sincronizzazione, chiamato Protocol control frame (PCF), i cui messaggi fanno sì che i dispositivi funzionino nei tempi previsti e garantisce la loro comunicazione veloce.

Pertanto, i ricercatori hanno scoperto che i dispositivi possono visualizzare informazioni private su un’altro piano della rete. Inoltre, questi dispositivi possono essere utilizzati per creare messaggi di sincronizzazione dannosi. Cioè, un dispositivo dannoso non critico può violare la garanzia di isolamento sulla rete TTEthernet.

Il dispositivo compromesso può quindi essere utilizzato per creare EMI nello switch, costringendolo a inviare falsi messaggi di sincronizzazione ad altri dispositivi TTEthernet.

Una volta lanciato un tale attacco, i dispositivi TTEthernet occasionalmente perderanno la sincronizzazione e si ricollegheranno. Di conseguenza, perdendo la sincronizzazione (la desincronizzazione può durare fino a un secondo), questo causerà il malfunzionamento dei sistemi critici. Nel peggiore dei casi, PCspooF provoca tali guasti simultaneamente per tutti i dispositivi TTEthernet sulla rete, spiegano i ricercatori.

Per testare PCspooF, gli esperti hanno utilizzato componenti hardware e software della NASA per simulare una missione di reindirizzamento di un asteroide quando l’Orion ha dovuto attraccare con un veicolo spaziale con equipaggio robotico. Di conseguenza, l’attacco PCspooF ha costretto Orion a deviare dalla rotta e fallire completamente l’attracco.

Dopo aver testato con successo l’attacco, i ricercatori hanno segnalato il problema alle organizzazioni che utilizzano TTEthernet, tra cui la NASA, l’Agenzia spaziale europea (ESA), Northrop Grumman Space Systems e Airbus Defence and Space.

Ora, sulla base dei dati dei ricercatori, la NASA sta rivedendo i protocolli per gli esperimenti a bordo, oltre a testare le sue apparecchiature commerciali standard.

Come protezione contro PCspooF e le conseguenze di tali attacchi, gli esperti raccomandano l’utilizzo di connettori ottici o stabilizzatori di tensione (per bloccare le interferenze elettromagnetiche); controllare gli indirizzi MAC di origine per assicurarti che siano autentici; nascondere i campi PCF chiave, utilizzare un protocollo di autenticazione a livello di collegamento come IEEE 802.1AE; aumentare il numero di master di sincronizzazione e disabilitare le transizioni di stato pericolose.