L’annuncio di una partnership tra BreachForums, il gruppo ransomware Vect e TeamPCP segnala una possibile evoluzione del cybercrime verso modelli aperti e scalabili. Se confermata, questa alleanza punta a rendere il ransomware accessibile a un numero molto più ampio di attori, aumentando il volume degli attacchi e sfruttando vulnerabilità nella supply chain software.

Il modello descritto rientra nel paradigma del Ransomware-as-a-Service (RaaS), dove sviluppatori forniscono malware, infrastrutture e supporto ad affiliati in cambio di una percentuale sui profitti. Qui emerge un’evoluzione: integrazione tra forum underground, distribuzione massiva di accessi e sfruttamento della supply chain. Non è più solo ransomware.

È una filiera organizzata, dove accesso iniziale, exploit e monetizzazione convivono nello stesso ecosistema.

Il messaggio pubblicato appare come un manifesto più che una semplice comunicazione. Linguaggio celebrativo, senso di comunità, promessa di crescita. Elementi tipici. Ma il contenuto va preso sul serio. Vect dichiara una partnership con BreachForums e introduce un concetto chiave: ogni utente riceverebbe una chiave di affiliazione personale. Questo abbassa drasticamente la barriera d’ingresso. Non servono più competenze elevate. Non servono contatti. Serve solo accesso.

Il punto è un altro. Non è detto che l’annuncio sia interamente reale, ma è certamente strategico. BreachForums arriva da giorni difficili, con una recente esposizione di dati che ha minato la fiducia interna. In ambienti criminali, la reputazione è tutto. Senza fiducia, l’ecosistema collassa. Questo tipo di comunicazione serve a ristabilire controllo e attrarre nuovi membri. È marketing, ma con implicazioni operative.

Se anche solo una parte dell’infrastruttura fosse reale, il numero di attori coinvolti negli attacchi potrebbe aumentare rapidamente. Più attori significa più volume. Più volume significa più probabilità di successo. Non serve precisione. Basta insistenza.

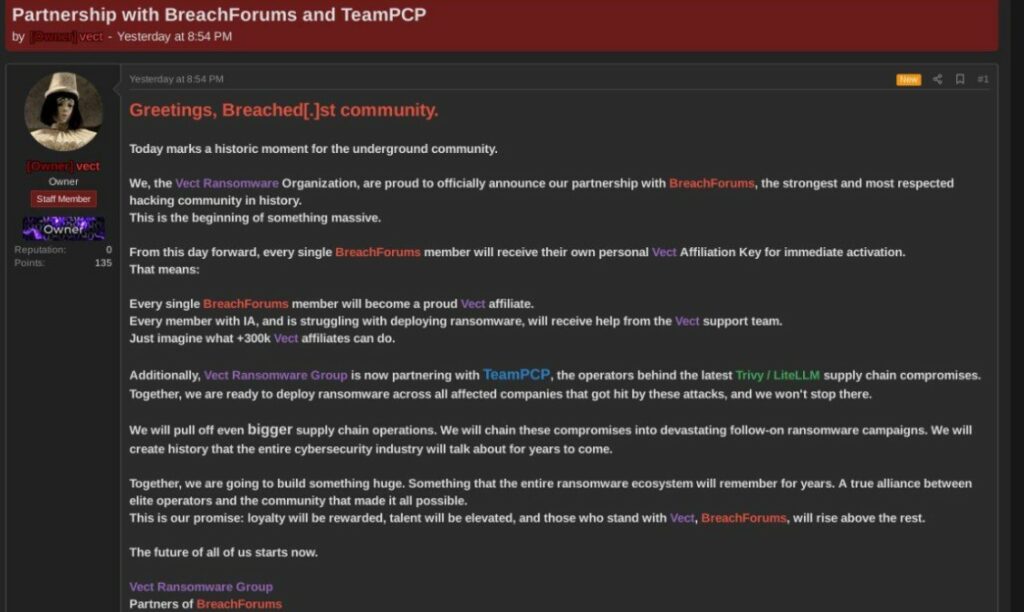

Partnership con BreachForums e TeamPCP

di [Owner] vect - Ieri alle 20:54

Saluti, comunità di Breached[.]st.

Oggi segna un momento storico per la comunità underground.

Noi, la Vect Ransomware Organization, siamo orgogliosi di annunciare ufficialmente la nostra partnership con BreachForums, la comunità di hacking più forte e rispettata della storia.

Questo è l'inizio di qualcosa di enorme.

Da questo giorno in avanti, ogni singolo membro di BreachForums riceverà la propria Chiave di Affiliazione Vect personale per l'attivazione immediata.

Ciò significa che:

Ogni singolo membro di BreachForums diventerà un orgoglioso affiliato Vect.

Ogni membro con IA (Accesso Iniziale) che ha difficoltà a distribuire ransomware riceverà aiuto dal team di supporto di Vect.

Immaginate cosa possono fare più di 300.000 affiliati Vect.

Inoltre, il Vect Ransomware Group sta ora collaborando con TeamPCP, gli operatori dietro le recenti compromissioni della supply chain di Trivy / LiteLLM. Insieme, siamo pronti a distribuire ransomware in tutte le aziende colpite da questi attacchi, e non ci fermeremo qui.

Realizzeremo operazioni sulla supply chain ancora più grandi. Faremo compromissioni devastanti e campagne ransomware successive. Creeremo una storia di cui l'intero settore della cybersicurezza parlerà per anni.

Insieme, costruiremo qualcosa di enorme. Qualcosa che l'intero ecosistema ransomware ricorderà per anni. Una vera alleanza tra operatori d'élite e la comunità che ha reso tutto possibile.

Questa è la nostra promessa: la lealtà sarà premiata, il talento sarà elevato e coloro che staranno con Vect e BreachForums si eleveranno sopra gli altri.

Il futuro di tutti noi inizia ora.

Vect Ransomware Group

Partner di BreachForumsIl riferimento a TeamPCP introduce un elemento molto più critico: la supply chain. Nel messaggio si parla di operazioni legate a strumenti come Trivy e ambienti LLM, suggerendo attacchi a monte della filiera software. Questo cambia completamente il modello di rischio. Non si colpisce più la vittima finale, ma i fornitori, le librerie, le pipeline di sviluppo.

Una vulnerabilità può propagarsi su larga scala. È un effetto moltiplicatore. Negli ultimi mesi, questo tipo di attacco è diventato centrale proprio per la sua scalabilità. Le aziende continuano a concentrarsi su endpoint e firewall, mentre ignorano la complessità delle dipendenze software. Il problema non è solo tecnico. È culturale.

Si tende a pensare che la sicurezza dipenda dal codice. I dati dicono il contrario. Dipende dalle relazioni. Dai fornitori. Dai contratti. La vera falla non è il software del fornitore, ma l’eccessiva fiducia nei fornitori stessi. Questa alleanza sfrutta esattamente questo punto cieco, combinando compromissione della supply chain e monetizzazione tramite ransomware.

Il messaggio promette anche supporto tecnico agli affiliati. Questo dettaglio è centrale. Non si offre solo accesso, ma assistenza. È un modello già visto, ma qui viene portato all’estremo. Chiunque può partecipare, anche con competenze limitate.

Questo genera una conseguenza precisa: aumento degli attacchi non sofisticati ma numerosi. Non saranno operazioni mirate. Saranno campagne diffuse, spesso disordinate, basate su volume e probabilità. Molti tentativi falliranno. Alcuni avranno successo. Ed è sufficiente.

Le aziende sono abituate a difendersi da attacchi avanzati, non da migliaia di tentativi mediocri. La saturazione diventa una strategia. Se anche una piccola percentuale va a segno, il modello resta profittevole. È una logica economica, non tecnica.

C’è poi un altro aspetto. Più affiliati significa meno controllo. Più dispersione. Più difficile attribuire gli attacchi. Questo protegge i gruppi centrali, che restano nell’ombra mentre gli affiliati si espongono. È un sistema distribuito, progettato per resistere anche quando alcune parti falliscono.

Negli ultimi giorni, BreachForums è stato colpito da una significativa esposizione di dati. Informazioni sugli utenti, ruoli e attività sono diventate accessibili, aumentando il rischio di indagini e infiltrazioni. In questo contesto, l’annuncio di un’alleanza assume un significato diverso.

Può essere una strategia di ricostruzione, ma anche un segnale di debolezza. Quando un ecosistema criminale viene colpito, reagisce espandendosi o chiudendosi. Qui sembra aver scelto l’espansione. Più utenti, più attività, più visibilità.

È una scelta rischiosa. Più apertura significa meno controllo e maggiore esposizione. Ma nel breve periodo può funzionare. Il problema è la stabilità. Un sistema troppo aperto tende a diventare imprevedibile. Ed è proprio questa imprevedibilità a renderlo più pericoloso.

Chi osserva vede crescita. In realtà, sotto c’è fragilità. Ed è questa combinazione che rende il contesto attuale particolarmente critico.