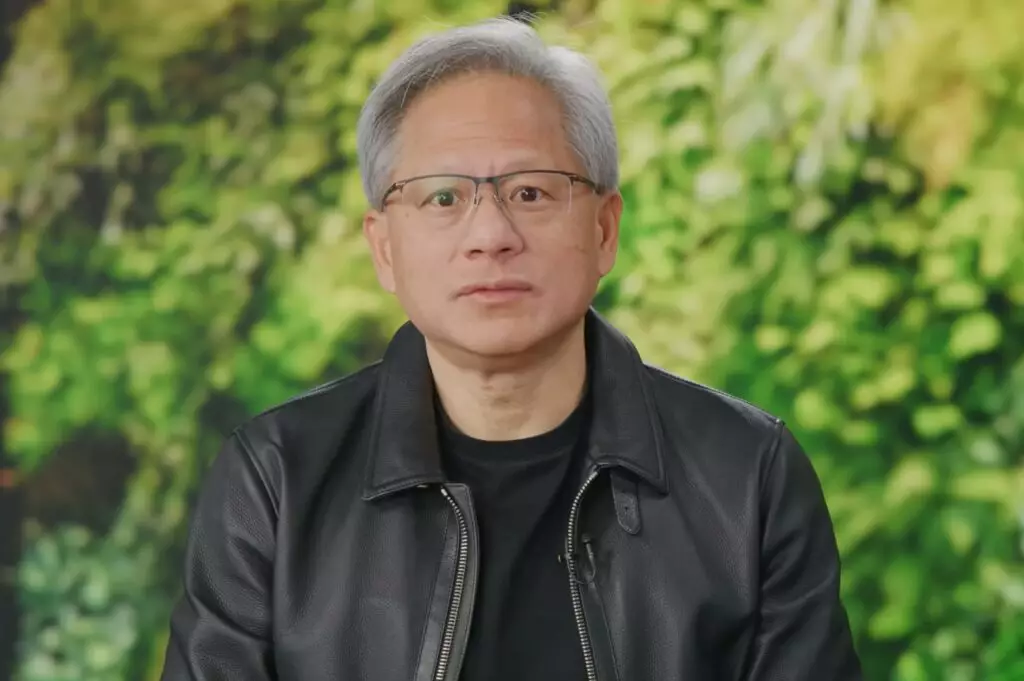

Recentemente, Jensen Huang, CEO di Nvidia, è stato ospite del talk show Bg2 Pod, dove ha discusso vari argomenti legati all’intelligenza artificiale (IA), con un focus particolare sull’evoluzione verso l’intelligenza artificiale generale (AGI). Durante la conversazione con i conduttori Brad Gerstner e Clark Tang, Huang ha evidenziato la rapida evoluzione della tecnologia IA e il potenziale degli assistenti AGI, che si prevede diventeranno sempre più sofisticati nel tempo.

Huang ha messo in risalto la leadership di Nvidia nel campo dell’informatica, sottolineando i vantaggi competitivi ottenuti attraverso la riduzione dei costi di elaborazione e l’innovazione dell’architettura hardware. Ha descritto il “fossato” di Nvidia come un ecosistema software e hardware di lungo periodo, rendendo difficile per i concorrenti superare l’azienda solo con miglioramenti singoli nei chip.

Inoltre, Huang ha lodato xAI di Elon Musk per il rapido completamento del super cluster di Memphis, che utilizza 100.000 GPU. Ha definito questo risultato come “senza precedenti” e ha riconosciuto il ruolo cruciale che questo cluster avrà nell’inferenza e nell’addestramento dell’IA, posizionandosi come uno dei supercomputer più veloci al mondo.

Riguardo all’impatto dell’IA sulla produttività, Huang ha mostrato ottimismo, affermando che l’IA migliorerà l’efficienza aziendale e non porterà a una disoccupazione massiccia. Ha sottolineato la necessità di garantire la sicurezza nello sviluppo e nell’uso della tecnologia, affinché i benefici siano vantaggiosi per la società nel suo complesso.

Huang ha quindi approfondito il concetto di AGI, descrivendo un assistente personale che impara e migliora nel tempo, rendendo la tecnologia utile fin dall’inizio, anche se non perfetta. Ha affermato che il tasso di cambiamento nel campo dell’IA sta accelerando in modo senza precedenti, portando a innovazioni che superano la tradizionale Legge di Moore.

Inoltre, ha discusso della natura dell’apprendimento automatico, affermando che non si tratta solo di migliorare i chip, ma di ottimizzare l’intero processo di elaborazione dei dati. Secondo Huang, il successo nell’IA richiede di considerare ogni passaggio del processo di apprendimento automatico come parte di un volano che deve essere accelerato.

Infine, Huang ha riflettuto sul vantaggio competitivo di Nvidia, sottolineando che l’azienda ha costruito un ecosistema completo che combina hardware, software e applicazioni. Ha affermato che, a differenza di altre aziende, Nvidia ha sviluppato una libreria specifica per il dominio che ha rivoluzionato il deep learning, evidenziando l’importanza di una comunicazione efficace tra la scienza e l’architettura sottostante.