Gli operatori del ransomware Ragnarok (alias Asnarök) hanno annunciato la cessazione di tutte le loro illecite operazioni e hanno rilasciato un’utilità gratuita per la decrittazione dei file.

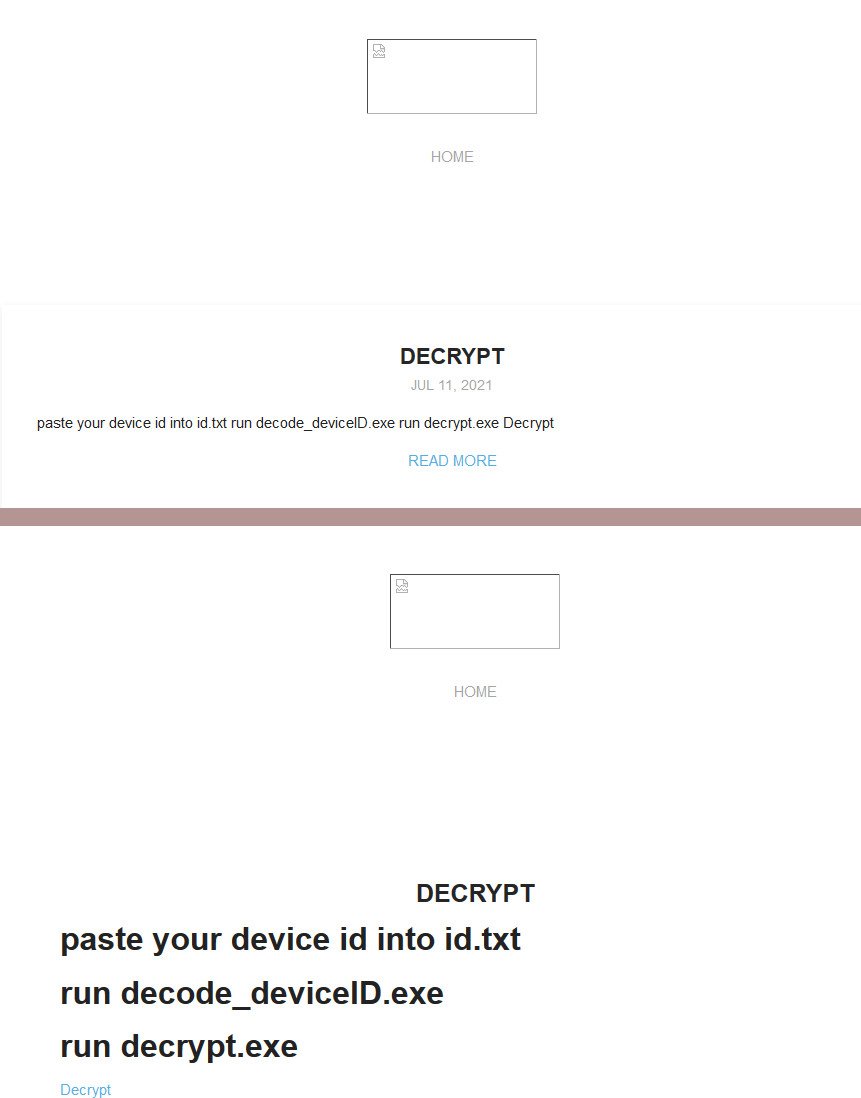

I ricercatori hanno notato la cessazione delle attività del gruppo sul sito ufficiale Ragnarok nelle darknet. Il fatto è che il sito dei criminali ha perso improvvisamente tutti gli elementi visivi e le informazioni su tutte le vittime del ransomware è stato un fatto che subito ha destato sospetti, oltre al fatto che sono state sostituite con una breve istruzione su come decifrare i file.

Immagine del sito nelle darknet della cyber gang

Viene allegato un collegamento all’archivio contenente la chiave master e i relativi binari. Gli hacker non hanno detto cosa ha causato esattamente la chiusura inaspettata di tutte le operazioni, ma probabilmente si saranno ritirati dopo aver incassato ingenti guadagni.

La pubblicazione Bleeping Computer scrive che il noto esperto di sicurezza delle informazioni Michael Gillespie ha già confermato che il decryptor contiene la chiave principale necessaria per ripristinare i dati e tale decryptor riesce a decrittografare con successo alcuni sample analizzati. L’utility rilasciata dei criminali informatici è attualmente allo studio da parte di esperti e presto le società di antivirus (ad esempio Emsisoft) promette di fornire le proprie versioni sicure dello strumento.

Ragnarok è attivo almeno dal 2019-2020 e ha guadagnato una notevole fama dopo gli attacchi ai prodotti Citrix, attraverso i quali gli hacker sono penetrati nelle reti aziendali.

Come molti altri ransomware in questi giorni, gli operatori di malware hanno cercato di aumentare le loro possibilità di ottenere ingenti riscatti e hanno rubato file dalle reti delle loro vittime, e poi hanno minacciato di pubblicare queste informazioni di pubblico dominio in quella che viene chiamata “seconda estorsione”.

Ragnarok non è il primo ransomware ad annunciare la sua chiusura quest’anno.

Così, in primavera, il ransomware Ziggy ha “chiuso” e i suoi operatori hanno pubblicato le chiavi per decifrare i dati e hanno promesso di restituire i soldi alle vittime. Poi, dopo gli attacchi clamorosi a infrastrutture critiche, oltre a Colonial Pipeline e JBS , il ransomware Avaddon ha chiuso le sue operazioni e le sue chiavi sono state pubblicate online.

Infine, all’inizio di questo mese, il gruppo di hacker El_Cometa, precedentemente noto come SynAck, ha rilasciato le chiavi principali per decrittografare i dati che sono stati colpiti dai loro attacchi ransomware tra luglio 2017 e l’inizio del 2021.

Ti è piaciuto questo articolo? Ne stiamo discutendo nella nostra Community su LinkedIn, Facebook e Instagram. Seguici anche su Google News, per ricevere aggiornamenti quotidiani sulla sicurezza informatica o Scrivici se desideri segnalarci notizie, approfondimenti o contributi da pubblicare.

Cybercrime

CybercrimeLe autorità tedesche hanno recentemente lanciato un avviso riguardante una sofisticata campagna di phishing che prende di mira gli utenti di Signal in Germania e nel resto d’Europa. L’attacco si concentra su profili specifici, tra…

Innovazione

InnovazioneL’evoluzione dell’Intelligenza Artificiale ha superato una nuova, inquietante frontiera. Se fino a ieri parlavamo di algoritmi confinati dietro uno schermo, oggi ci troviamo di fronte al concetto di “Meatspace Layer”: un’infrastruttura dove le macchine non…

Cybercrime

CybercrimeNegli ultimi anni, la sicurezza delle reti ha affrontato minacce sempre più sofisticate, capaci di aggirare le difese tradizionali e di penetrare negli strati più profondi delle infrastrutture. Un’analisi recente ha portato alla luce uno…

Vulnerabilità

VulnerabilitàNegli ultimi tempi, la piattaforma di automazione n8n sta affrontando una serie crescente di bug di sicurezza. n8n è una piattaforma di automazione che trasforma task complessi in operazioni semplici e veloci. Con pochi click…

Innovazione

InnovazioneArticolo scritto con la collaborazione di Giovanni Pollola. Per anni, “IA a bordo dei satelliti” serviva soprattutto a “ripulire” i dati: meno rumore nelle immagini e nei dati acquisiti attraverso i vari payload multisensoriali, meno…