Autore: Olivia terragni

Data Pubblicazione 8/02/2022

“Guerra alla crittografia”: le leggi USA, UK, Australia ed EU e la battaglia contro la pedopornografia tra privacy e sorveglianza di massa, ovvero il cane che si morde la coda.

Avviso sui contenuti: discussione sull’abuso e lo sfruttamento sessuale dei minori

E’ una delle guerre che si stanno combattendo nel cyberspazio quella che riguarda la crittografia online: a livello globale, la preoccupazione sulla sicurezza online dei bambini fa sì che in molti paesi le persone siano disposte a rinunciare a parte della propria privacy per combattere i potenziali abusi, in special modo la pedopornografia online.

Ma mentre l’Europa combatte la pedopornografia con l’obiettivo di obbligare le grandi piattaforme a segnalare i contenuti sugli abusi di minori, l’ambito della discussione si sta spingendo in un’area dai confini opachi tra privacy e sorveglianza di massa. I politici stanno così inquadrando la necessità di “vietare la crittografia” per proteggere i nostri figli dagli abusi sessuali: l’obiettivo dichiarato è quello di poter rilevare il materiale pedopornografico online (CSAM – child sexual abuse material),

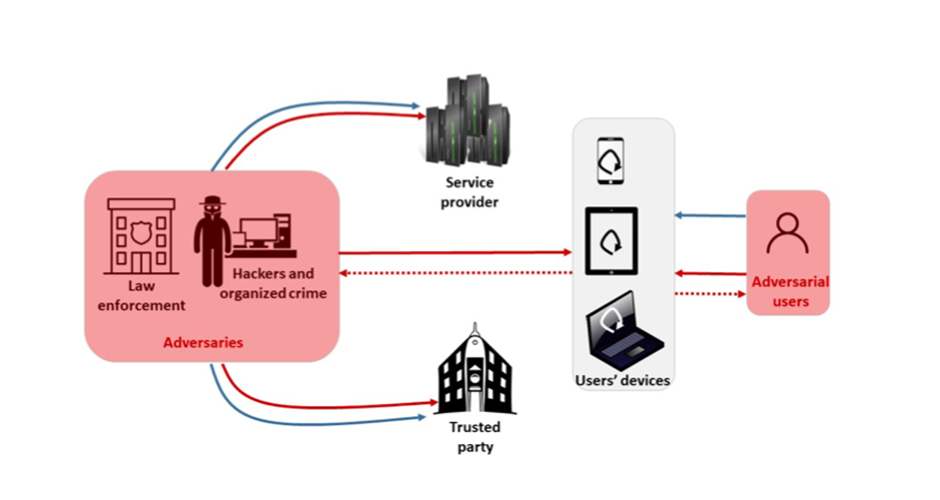

ma per alcuni si tratta di altro. Secondo Jim Killock, direttore esecutivo di Open Rights Group, “le richieste per la sua rimozione sarebbero accolte con favore dai criminali informatici di tutto il mondo”. Vietare la tecnologia farà ben poco per frenare gli abusi online sui bambini: le backdoor e metodi simili, inoltre, per minare la privacy sono un modo inefficace per prevenire il crimine e mentre la stragrande maggioranza di persone sarà esposta alla sorveglianza, i criminali, saranno sempre in grado di nascondersi nel sottosuolo di internet, prosperando nella dark web.

“Se la privacy è fuorilegge, solo i fuorilegge avranno la privacy”. Phil Zimmermann

Infatti non è un segreto, governi come gli UK combattono la crittografia da anni come ostacolo all’accesso alle prove e all’intelligence. A chiarire le cose e segnalare che forse i governi non hanno le idee precise riguardo ad “un accesso mirato” è l’ex capo del National Cyber Security Centre (NCSC-UK) Ciaran Martin, soprattutto quando afferma che la scansione lato client (CSS) alla ricerca di materiale CSAM può fallire, scambiando contenuti innocui per materiale “mirato”.

Ed ecco in un report “Bugs in our Pockets:The Risks of Client-Side Scanning”(14 ottobre 2021) i difetti tecnici della scansione del dispositivo lato client del, che creerebbero seri rischi per la sicurezza e la privacy di tutta la società.

Il CSS rende i sistemi di sorveglianza più complessi rispetto ai suoi predecessori lato server; espandendo la superficie di attacco, “crea nuovi punti di guasto tecnico e insider più potenti che potrebbero essere sovvertiti o violati”. Pensiamo solo all’accesso da parte di non autorizzati “come l’hacking di seconda parte (ufficiali di polizia corrotti o personale di società tecnologiche) e di terze parti (stato estero o criminale)”

“…è tempo di accettare l’E2E come una realtà che gli utenti desiderano (compresi gli innumerevoli funzionari governativi in tutto il mondo che affollano Signal, per esempio). Concentrati su mitigazioni e altre forme di rilevamento. C’è spesso un altro modo per entrare. Non sempre, ma spesso…”

[Ciaran Martin]

Si tratta di insicurezza by default, Siamo ad un’apertura di una potenziale backdoor sui dispositivi personali e una volta aperta una backdoor chiuderla non sarà più possibile e in questo caso, nella lotta per la privacy avremo perso tutto.

Nel luglio 2021, il Parlamento europeo e il Consiglio dell’UE hanno concordato regole temporanee per consentire ai servizi di posta elettronica e messaggistica di scansionare le comunicazioni online private di tutti. Nel 2022 la Commissione Europea ha proposto una versione a lungo termine (sino al 2024), deroga che potrebbe rendere obbligatoria la scansione di massa dei messaggi privati e delle chat di tutti, invece di limitare la sorveglianza ai veri sospetti e in linea con il giusto processo. Misure radicali che potrebbero essere la faccia di una doppia medaglia e fare più male che bene, poiché dimenticano che qualsiasi rischio di violazione del diritto alla privacy dovrebbe essere proporzionale al suo scopo.

Molti “attivisti” e legislatori della privacy sono insorti contro le nuove regole. Sembra che nessuno sia disposto a “gettare la privacy fuori dalla finestra”, eppure le regole e le tecnologie che si prospettano potrebbero indebolire la crittografia ed estendere la scansione delle comunicazioni. Hacker Maderas ci fa notare come i controversi disegni di legge siano usciti quasi contemporaneamente (2020/2021) in USA, UK e Australia, paesi che hanno alleanze e accordi UKUSA (5 marzo 1946) e CLOUD Act (23 marzo 2018).

“Le backdoor verso la crittografia sono come fessure in una catena altrimenti impenetrabile: una volta aperta una vulnerabilità, non puoi scegliere chi può sfruttarla”.

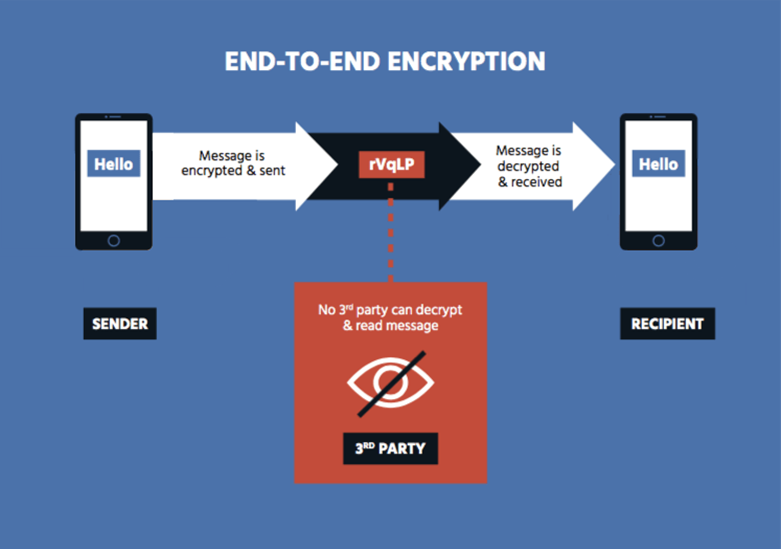

I disegni che riguardano la crittografia online sono stati criticati dalla Internet Society che “condanna” l‘Online Safety Bill del Regno Unito per aver demonizzato la crittografia utilizzando la tattica del “pensare ai bambini”. Secondo L’Internet Society il governo vieta la crittografia end-to-end, “demonizzando” una tecnologia di protezione per produrre una “insicurezza by default”.

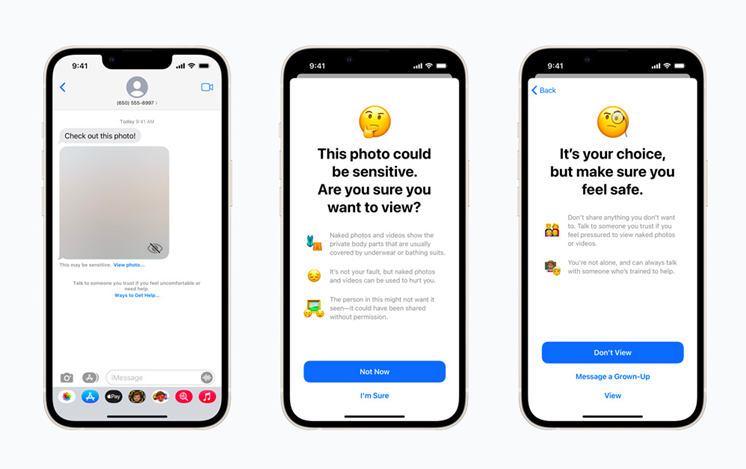

Dopo la dura reazione, Apple ha sospeso i suoi piani sulla sicurezza nella comunicazione dei messaggi per scansionare gli iPhone alla ricerca di prove di abusi sessuali. Uno dei problemi legati alla faccenda è che se attivato il controllo, il contenuto delle gallery fotografiche verrà scansionato alla ricerca di materiale pedopornografico, non pervenuto il “compresi tutti gli errori del caso” (NB foto sospette, quindi possibilità di falsi positivi e presunti colpevoli).

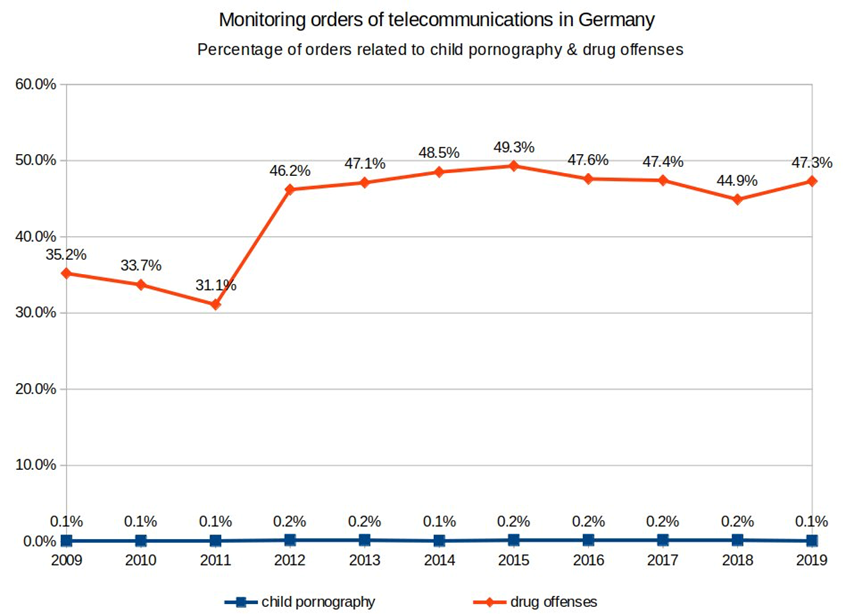

Ma non finisce qui: le cifre mostrano che la sorveglianza online tende ad essere utilizzata dai governi occidentali contro le bande di droga piuttosto che contro i pedofili.

Accuse senza basi? No, è Tutanota – servizio di posta crittografato end-to-end – che lo mostra a The Register: il monitoraggio delle telecomunicazioni in Germania avrebbe l’obiettivo di aumentare l’accettazione di una maggiore sorveglianza tra la popolazione, questi gli effettivi ordini di monitoraggio emessi dai tribunali tedeschi: i numeri parlano una lingua molto diversa dal solo tentativo diproteggere i bambini dagli abusi online.

Così come anche circa l’80% degli ordini di intercettazione concessi negli Stati Uniti, uno dei paesi occidentali più pesantemente sorvegliati, sono legati a reati per droga.

Tutanota insiste: “I recenti successi nelle indagini penali, come la violazione di Encrochat, un’app di chat crittografata ampiamente utilizzata dai criminali, nonché il crack dell’app AN0M in cui centinaia di criminali sono stati arrestati dopo aver utilizzato un’app di messaggistica crittografata gestita segretamente dall’FBI, dimostrano inoltre che non è necessario vietare la crittografia a tutti i cittadini al fine di perseguire i criminali”.

Una backdoor per le forze dell’ordine per monitorare le comunicazioni criminali è anche una backdoor per i criminali per monitorare qualsiasi comunicazione.

Gli investigatori si sono abilmente infiltrati nell’app Encrochat – che si è dimostrata penetrabile – provocando più di 700 arresti. Ma ancora, il crackdown dell’app ANON – operazione chiamata Trojan Shield/Greenlight è stata descritta dall’Europol come “la più grande operazione di contrasto mai eseguita contro le comunicazioni crittografate”, anche se certo, rimane un’eccezione.

Non è quindi una novità, sappiamo bene che le politiche di sicurezza informatica possono influire sulla privacy e che la governance e la sicurezza del cyberspazio, priorità a livello globale e centrale per l’infrastruttura delle informazioni e delle comunicazioni. Protezione della privacy e sicurezza informatica sono infatti interconnesse, soprattutto nell’ambito della protezione dei dati, tuttavia alcune azioni dell’una possono riversarsi sull’altra, provocando una disarmonia nel sistema, soprattutto nell’ambito del monitoraggio. Come rilevare anomalie e minacce senza acquisire enormi quantità di dati personali?

Gli ostacoli investigativi alle forze dell’ordine possono essere superati senza mettere in pericolo il nostro diritto alla privacy.

Se crediamo che la grande quantità possa spaventare pensiamo solo al volume che verrà generato – e che si sta generando – dall’Internet delle Cose (IoT), in un mondo fatto di sensori “always on” che rilevano – in tempo reale – posizione, stato e ambiente circostante. Da qui non solo una previsione logica di un infinito volume di dati ma di un aumento esponenziale di una base crescente di potenziali obiettivi.

Determinati livelli di monitoraggio, data mining o sorveglianza volti a garantire la sicurezza informatica entrano in contrasto negli sforzi diretti verso la privacy, lo stesso scopo della sicurezza informatica. Un cane che si morde la coda, che non deve diventare però secondo molti il pretesto per costruire regimi di sorveglianza massicci senza restrizioni. Certo, nessuno vuole affermare il contrario, la crittografia rappresenta serie sfide investigative per le forze dell’ordine. Tuttavia, questa soluzione creerebbe un pericoloso precedente per i diritti fondamentali e la privacy degli utenti. Ma questo non significa che non ci sia niente da fare.

Bisogna ricordare che la crittografia è essenziale per proteggere i difensori dei diritti umani, gli attivisti, i giornalisti, gli avvocati e molti altri e soprattutto bisogna sottolineare che qualsiasi attacco al protocollo di crittografia comporta il rischio del suo sfruttamento da parte di criminali, terroristi ed estremisti.

Se per noi ciò che conta è la verità bisogna ricordare inoltre che la crittografia è uno strumento di sicurezza digitale critico nell’equazione fiducia a protezione dell’integrità. La crittografia mantiene private le comunicazioni, codificando il contenuto in modo che solo il mittente e il destinatario abbiano le chiavi per decodificarlo e leggerlo.

Quindi si tratta di un’ “arma” unica per dialogare con le fonti in qualsiasi parte del mondo e proteggerle a loro volta: senza crittografia queste stesse fonti sarebbero in pericolo.

Leggi anche: