La strategia del Dipartimento della Difesa degli Stati Uniti D’America (DoD) del 2022 mette in luce la Cina e la Russia come oppositori militari tecnologici e sottolinea che l’esercito americano deve essere preparato a contrastarli.

Più che possedere un esercito più grande, gli Stati Uniti devono sfruttare le ultime innovazioni tecnologiche per mantenere la superiorità militare.

Mentre le forze armate statunitensi intensificano gli sforzi per modernizzare le capacità di combattimento, il soldato rimane una risorsa essenziale per il successo delle operazioni di combattimento.

Quindi dotare i soldati di tecnologia e strumenti all’avanguardia migliora la loro capacità di manovrare, comunicare, rilevare le minacce e sconfiggere i nemici a velocità e distanze maggiori che mai.

Man mano che le capacità militari dei potenziali avversari migliorano, anche la capacità dei militari di addestrare e far fronte a queste sfide deve migliorare. Ciò significa che la prontezza deve essere una priorità assoluta per le forze armate statunitensi.

Per fortuna, le innovazioni tecnologiche, rese possibili dall’informatica avanzata e dalle reti 5G, stanno fornendo gli strumenti necessari per condurre simulazioni di addestramento immersivo che preparano meglio le truppe alle minacce che le attendono.

In collaborazione con l’industria privata, le forze armate statunitensi stanno sfruttando le innovazioni nella realtà virtuale (VR) e nella realtà aumentata (AR) per sviluppare una tecnologia di addestramento immersivo che fonde il mondo reale e quello virtuale.

La realtà virtuale offre un ambiente tridimensionale generato dal computer che può essere esplorato da un utente, mentre la realtà aumentata unisce il mondo reale con oggetti o risorse virtuali.

Più avanzati degli obsoleti simulatori virtuali del passato, le forze armate statunitensi stanno ora impiegando un addestramento di realtà mista (MR) che utilizza sia AR che VR per produrre nuovi ambienti in cui coesistono entità fisiche e digitali.

I vantaggi dell’allenamento in realtà mista sono molteplici:

Il Synthetic Training Environment Cross-Functional Team (STE-CFT) dell’esercito americano sta sviluppando occhiali indossabili all’avanguardia che combinano simulazioni virtuali con esercizi di addestramento nel mondo reale.

Gli occhiali IVAS (Integrated Visual Augmentation System) addestrano i soldati tramite la realtà aumentata, sovrapponendo le minacce virtuali durante gli esercizi di addestramento dal vivo.

Gli ologrammi visualizzati sugli occhiali reagiscono alle azioni di un utente. L’IVAS utilizza anche proiezioni virtuali per mostrare replay 3D di un esercizio di formazione, consentendo a un team di rivedere l’evento di formazione nel proprio rapporto post-azione.

Un altro metodo per garantire il dominio degli Stati Uniti sul campo di battaglia è migliorare la capacità di comunicare.

Le minacce sul campo di battaglia possono cambiare rapidamente, quindi una comunicazione precisa in tutti i domini – aria, terra, mare, spazio e cyberspazio – fornisce ai responsabili delle decisioni i dati in tempo reale necessari per prendere le migliori decisioni possibili. Questa capacità è fondamentale per il successo in combattimento.

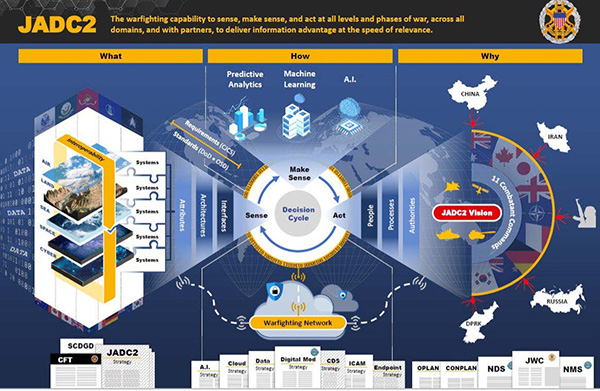

Pertanto, il DoD cerca di collegare sensori di intelligence, sorveglianza e ricognizione in tutti i suoi rami militari in un’unica rete nota come Joint All-Domain Command and Control (JADC2).

Con uno sguardo rivolto al futuro, l’esercito degli Stati Uniti sta lavorando per dotare i soldati degli strumenti più recenti che li collegheranno alla rete JADC2 e consentiranno una comunicazione precisa e in tempo reale.

I progressi nelle reti sul campo di battaglia e nei sistemi di comunicazione portatili stanno fornendo ai soldati l’arma più potente del loro arsenale: l’accesso alle informazioni. I sistemi di comunicazione indossati sul corpo, come radio o dispositivi abilitati GPS, collegati a reti di comunicazione avanzate, consentono ai soldati di localizzare forze amiche, identificare obiettivi, richiedere assistenza medica, chiamare l’artiglieria o un attacco aereo e altro ancora.

Questa capacità di aumentare la consapevolezza della situazione, migliorare il coordinamento e condividere l’intelligenza in tempo reale, presenta un chiaro vantaggio in combattimento. In definitiva, un combattente più connesso è un combattente più letale.

Già da quasi un decennio, l’esercito ha equipaggiato i soldati con il sistema Nett Warrior per fornire loro un vantaggio tattico sul campo di battaglia.

Nett Warrior è un sistema indossato dai soldati composto da radio, batteria, cavi e dispositivo per l’utente finale (EUD) abilitato per GPS. Dotato della suite software Tactical Assault Kit (TAK), questo sistema collega il soldato alla rete tattica integrata (ITN), consentendo loro di inviare e ricevere dati e osservare la posizione dell’unità sul campo di battaglia.

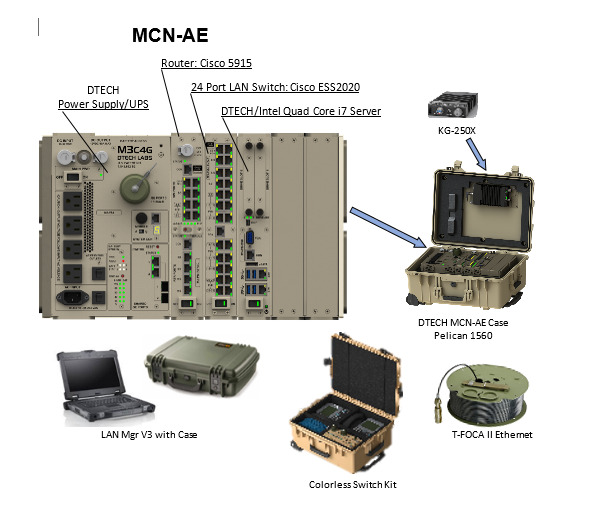

Il Modular Communications Node-Advanced Enclave (MCN-AE) è un sistema con fattore di forma ridotto che consente ai soldati di comunicare su reti sicure, anche sul campo di battaglia.

Tradizionalmente, ai soldati che svolgono operazioni tattiche, di intelligence, logistiche e mediche è stato richiesto di utilizzare reti di comunicazione separate per trasmettere informazioni.

L’esercito sta usando MCN-AE per far convergere queste reti in un’unica rete tattica. L’MCN-AE consente inoltre ai comandanti che conducono missioni operative di assegnare dinamicamente la larghezza di banda tra il comando della missione tattica e le risorse di intelligence come meglio credono, con la possibilità di riassegnare larghezza di banda aggiuntiva su richiesta.

Anche altamente portatile, l’MCN-AE si inserisce in una custodia delle dimensioni di una valigia.

L’automazione e la robotica sono un’altra fonte di innovazione che sta guadagnando slancio nelle forze armate statunitensi.

Mentre la piena realizzazione e dispiegamento di robot militarizzati è ancora a diversi anni di distanza, l’esercito degli Stati Uniti sta equipaggiando i suoi soldati con strumenti autonomi e robotica per aiutare con una varietà di scenari di battaglia, tra cui ricognizione, trasporto e smaltimento di esplosivi.

Ad esempio, l’esercito degli Stati Uniti sta addestrando veicoli terrestri senza pilota quadrupede (Q-UGV) per prendere il posto dei soldati di pattuglia.

Sebbene il Q-UGV possa essere equipaggiato con armi, i suoi usi principali sono il rilevamento, la ricognizione e la mappatura.

L’esercito sta anche continuando lo sviluppo del Robotic Combat Vehicle-Light (RCV-L). Questo veicolo da combattimento senza pilota può trasportare oltre 3.000 kg di equipaggiamento pesante e può essere modificato con diverse armi montate, aumentando notevolmente la mobilità dei soldati e la letalità in combattimento.

L’esercito utilizza anche la robotica per tenere i soldati fuori pericolo durante la rimozione di ordigni esplosivi improvvisati (IED).

Il Common Robotic System – Heavy (CRS-H) ha la capacità di rilevare, identificare, accedere e rendere sicuri gli ordigni esplosivi pesanti.

Il sistema di ricognizione Black Hornet è un drone in miniatura utilizzato dai soldati per aumentare la consapevolezza della situazione sul campo di battaglia.

Facilmente trasportabile dai soldati, questo UAV tascabile pesa circa 33 g, ha una durata di volo di 25 minuti e ha una portata di 2 chilometri.

Il Black Hornet può essere lanciato in meno di 2 minuti e genera un rumore minimo, rendendolo ideale per operazioni furtive.

Gestito da un leggero sistema di controllo montato sul corpo, il Black Hornet può librarsi o volare su rotte designate mentre cattura immagini fisse e video dal vivo. Il Black Hornet è un vero moltiplicatore delle capacità dei soldati.

Le squadre militari in movimento sono sovraccariche di sistemi che mancano di integrazione e causano crescenti problemi di dimensioni, peso e potenza.

Fornire ai guerrieri in prima linea una consapevolezza della situazione e capacità di comunicazione consentirà di aumentare drasticamente la loro capacità.

Booz Allen ha sviluppato soluzioni di missione che migliorano la mobilità e le capacità attraverso architetture di squadra aperte e connesse che consentono una rapida integrazione di nuove tecnologie.

Un approccio incentrato sui combattenti che collega sensori e sistemi d’arma attraverso la forza congiunta fornirà rapidamente i dati giusti al momento giusto ai soldati al limite tattico. Ecco le tre principali priorità per la trasformazione dello spazio di battaglia digitale:

Queste soluzioni per le missioni offrono un potente risultato: aggiornamenti più rapidi per mantenere un overmatch decisivo e continuo nel futuro spazio di battaglia.