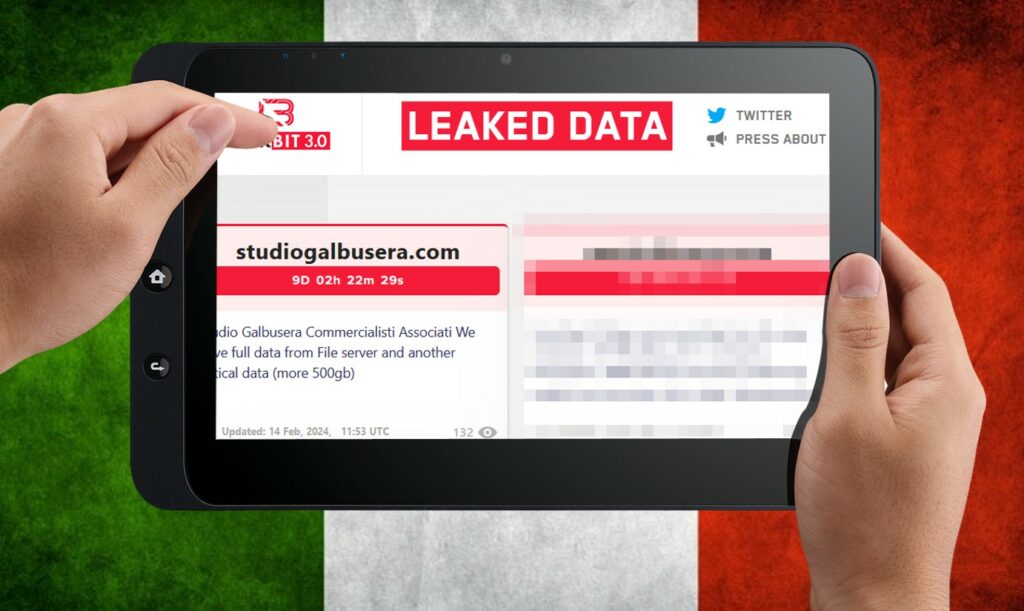

Come avevamo riportato qualche giorno fa, LockBit aveva sbagliato target e ad essere colpita non era Galbusera S.p.A. ma un’altra azienda italiana come avevamo anticipato.

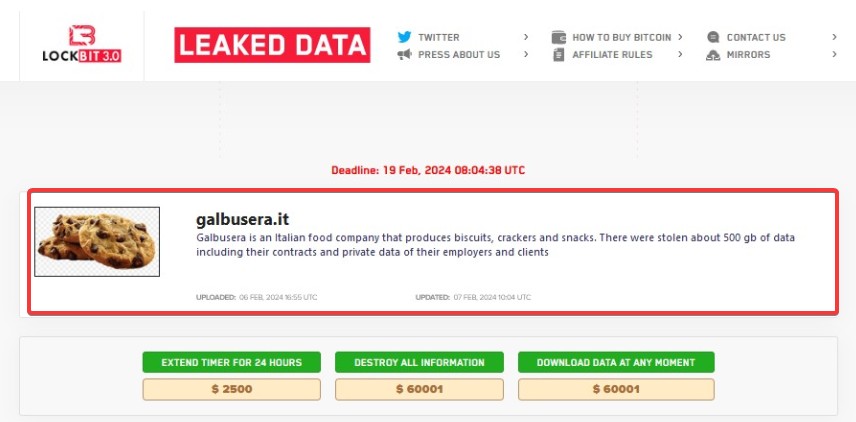

In precedenza, all’interno del data leak site, LockBit aveva scritto quanto segue: “Galbusera is an Italian food company that produces biscuits, crackers and snacks. There were stolen about 500 gb of data including their contracts and private data of their employers and clients”.

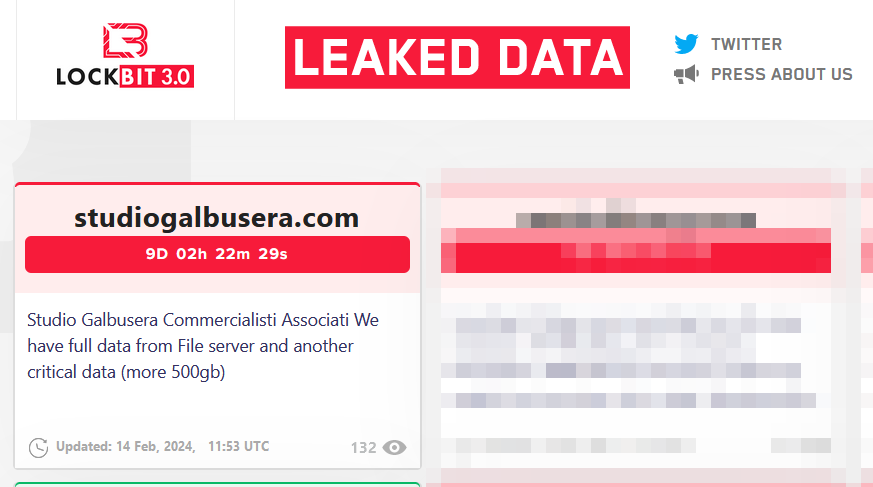

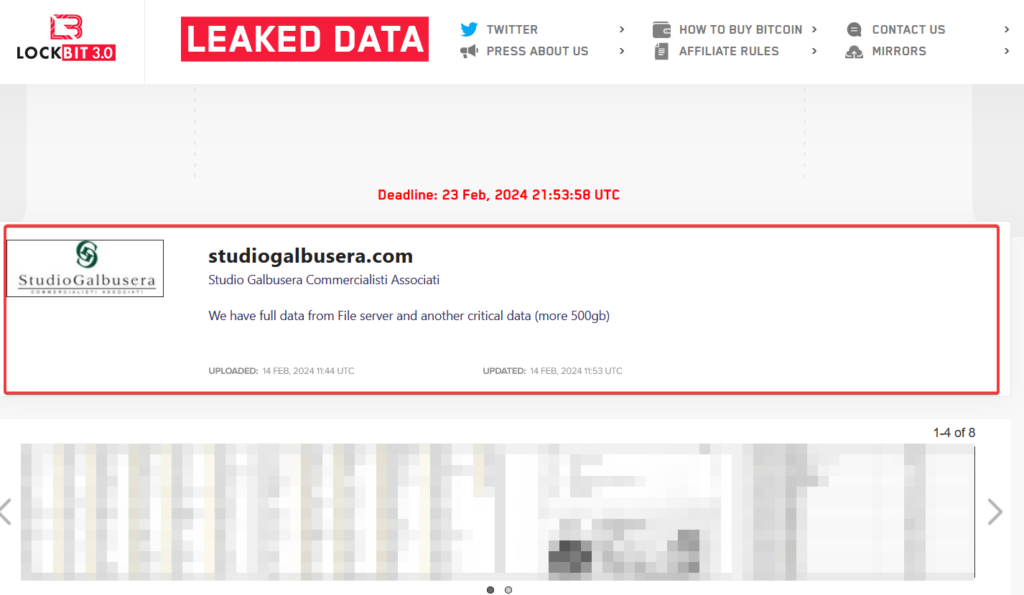

Volutamente non abbiamo scritto chi fosse l’azienda colpita, anche se dal primo samples risultava evidente una errata rivendicazione dell’attacco. Ora LockBit rettifica il post e con un aggiornamento riporta che ad essere stata colpita è un’altra azienda italiana, ovvero lo Studiogalbusera.

A confermarci le nostre intuizione è stata anche la Galbusera SpA che con una mail in redazione ha riportato che il loro SOC non ha rilevato nessun tentativo di attacco alle loro infrastrutture IT.

La domanda che ora sorge spontanea è come mai ci sia stata questa errata attribuzione, visto che il dominio risultava completamente differente e anche l’attività merceologica svolta. Si tratta in effetti di una grossa svista da parte della più longeva cybergang ransomware della storia dove tali casi si puntano su un palmo di una mano.

Dobbiamo anche dire che all’interno di LockBit ci sono molti gruppi affiliati.

Come ci disse il portavoce di LockBit nell’intervista effettuata qualche tempo fa, il numero di persone coinvolte supera le 100. Pertanto procedure e controlli minuziosi su migliaia e migliaia di violazioni potrebbe non essere facile da fare.

E’ chiaro che non è la prima volta che una cybergang ransomware sbaglia target o effettua degli errori di attribuzione.

Lo abbiamo visto in diversi casi scoperti da RHC. Il primo è stato il caso della Farmacia Statuto dove LockBit aveva sbagliato completamente target. Il secondo con il giallo dell’Agenzia dell’Entrate sempre da parte di LockBit che poi si rivelè essere la GESIS e per finire il caso dell’attacco ransomware a Galbusera.

Un altro errore, cambiando cybergang ransomware è quello della Goldbet, effettuata dalla cybergang era ALPHV/Blackcat.

Come nostra consuetudine, lasciamo sempre spazio ad una dichiarazione dell’azienda qualora voglia darci degli aggiornamenti su questa vicenda che saremo lieti di pubblicarla con uno specifico articolo dando risalto alla questione.

RHC monitorerà l’evoluzione della vicenda in modo da pubblicare ulteriori news sul blog, qualora ci fossero novità sostanziali. Qualora ci siano persone informate sui fatti che volessero fornire informazioni in modo anonimo possono utilizzare la mail crittografata del whistleblower.