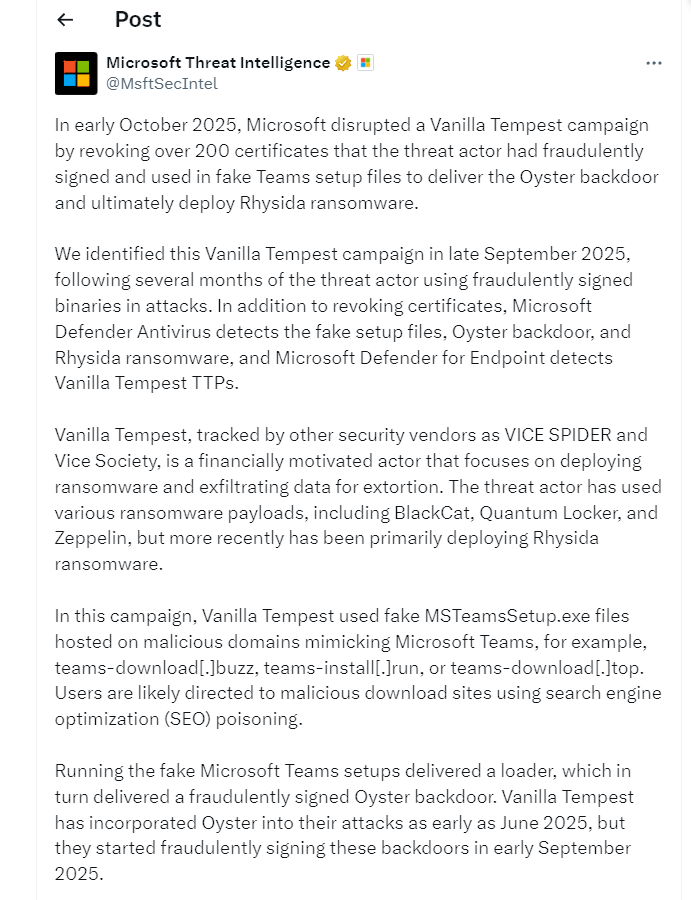

All’inizio di ottobre 2025, Microsoft ha interrotto un’ampia operazione malevola attribuita al gruppo Vanilla Tempest, revocando più di 200 certificati digitali utilizzati per firmare in modo fraudolento file di installazione di Microsoft Teams.

Questi pacchetti falsi servivano come vettore per diffondere la backdoor Oyster e, successivamente, il ransomware Rhysida.

La campagna è stata individuata a fine settembre 2025, dopo mesi di attività in cui l’attore della minaccia aveva sfruttato file binari apparentemente legittimi.

In risposta, Microsoft Defender Antivirus ha aggiornato le proprie firme per riconoscere e bloccare sia i falsi installer di Teams sia i malware coinvolti, mentre Microsoft Defender for Endpoint è stato potenziato per individuare i tattiche, tecniche e procedure (TTP) tipiche di Vanilla Tempest.

Vanilla Tempest, noto anche con gli alias VICE SPIDER o Vice Society in altri report di sicurezza, è un gruppo di cybercriminali motivato da fini economici. Le sue operazioni si concentrano su attacchi ransomware e furto di dati sensibili con finalità di estorsione. Nel tempo, ha distribuito diversi payload, tra cui BlackCat, Quantum Locker e Zeppelin, ma negli ultimi mesi si è orientato principalmente verso Rhysida.

Nel corso della campagna, i criminali hanno diffuso alcuni falsi file denominati MSTeamsSetup.exe, ospitati su domini malevoli che simulavano siti ufficiali di Microsoft Teams, come teams-download[.]buzz, teams-install[.]run e teams-download[.]top.

Gli utenti, venivano presumibilmente indirizzati a questi siti attraverso attacchi di avvelenamento SEO, una tecnica che manipola i risultati dei motori di ricerca per far apparire i domini infetti tra i primi risultati.

Una volta eseguito, il falso installer generava un loader che a sua volta installava Oyster, una backdoor già impiegata da Vanilla Tempest a partire da giugno 2025, ma che il gruppo ha iniziato a firmare digitalmente in modo fraudolento da settembre 2025.

Per conferire un’apparente legittimità ai file distribuiti, Vanilla Tempest ha abusato dei servizi di Trusted Signing e delle autorità di certificazione SSL[.]com, DigiCert e GlobalSign, riuscendo così a eludere inizialmente i controlli di sicurezza.

Microsoft ha dichiarato che Defender Antivirus, se completamente attivo, è in grado di bloccare l’intera catena d’attacco. Inoltre, Defender for Endpoint fornisce strumenti di analisi e mitigazione per aiutare le organizzazioni a indagare su eventuali compromissioni.

L’azienda ha condiviso pubblicamente i dettagli tecnici dell’operazione per rafforzare la cooperazione nella comunità di cybersecurity e migliorare la capacità di risposta collettiva a questo tipo di minacce.