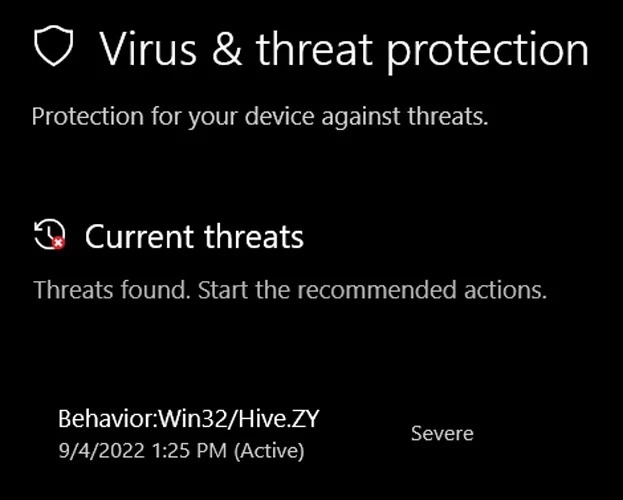

A causa di un bug in un aggiornamento, Microsoft Defender ha identificato erroneamente Google Chrome, Microsoft Edge, Discord, Spotify e altre app Electron come una minaccia Win32/Hive.ZY ogni volta che venivano eseguite su Windows.

Il problema dei falsi positivi si è manifestato lo scorso fine settimana, dopo il rilascio dell’aggiornamento della firma 1.373.1508.0.

Questo aggiornamento include due nuove minacce, incluso il già citato Win32/Hive.ZY. Microsoft scrive che questo è un identificatore universale per comportamenti sospetti, che sarà utile quando “rileveranno file potenzialmente dannosi”.

Utenti di tutto il mondo hanno scritto su Twitter e su Reddit che gli avvisi sul rilevamento di una grave minaccia compaiono ogni volta che viene avviato un browser o qualsiasi applicazione basata su Electron. Ovviamente, né Spotify, né Chrome, né altre applicazioni legittime erano associate a malware, ma piuttosto erano fastidiosi falsi positivi.

Dopo una serie di segnalazioni su un bug in Microsoft Defender, gli sviluppatori hanno già rilasciato tre aggiornamenti nel tentativo di correggere il problema.

Il più recente (1.373.1537.0) sembra aver finalmente risolto il problema e liberato gli utenti dai falsi positivi e dal “fantasma” Win32/Hive.ZY.

Va detto che questo è tutt’altro che il primo caso di questo genere e i falsi positivi esistono da quando esistono gli antivirus stessi. Ad esempio, nel 2020, la soluzione aziendale Microsoft Defender ATP (Advanced Threat Protection) ha creato non pochi problemi agli amministratori quando ha rilevato infezioni di Mimikatz e Cobalt Strike sui dispositivi.

Nel 2011, un aggiornamento della firma per Microsoft Security Essentials e Microsoft Forefront ha identificato l’eseguibile di Chrome per Windows come un componente del famigerato ZeuS Trojan.