Recentemente è emersa una nuova minaccia per gli utenti di Microsoft Windows: una Local Privilege Escalation (LPE) è stata messa in vendita su un famigerato forum underground in lingua russa. L’annuncio ha scatenato preoccupazioni tra gli esperti di sicurezza informatica, poiché questa vulnerabilità potrebbe essere sfruttata da hacker per ottenere privilegi di amministratore su sistemi Windows, mettendo a rischio la sicurezza e la privacy degli utenti.

Inoltre, una vulnerabilità 0day di questo tipo, potrebbe essere molto ghiotta per tutte le cybergang ransomware, alle quali necessita i privilegi di amministrazione per poter lanciare sul dominio la cifratura dei dati.

Si tratta di una vulnerabilità che consente a un utente con accesso limitato o senza privilegi di amministratore di ottenere livelli più elevati di autorizzazione, ottenendo così il controllo completo del sistema. Questo tipo di vulnerabilità è particolarmente pericoloso perché consente agli attaccanti di aggirare le misure di sicurezza e accedere a risorse sensibili o eseguire operazioni dannose sul sistema compromesso.

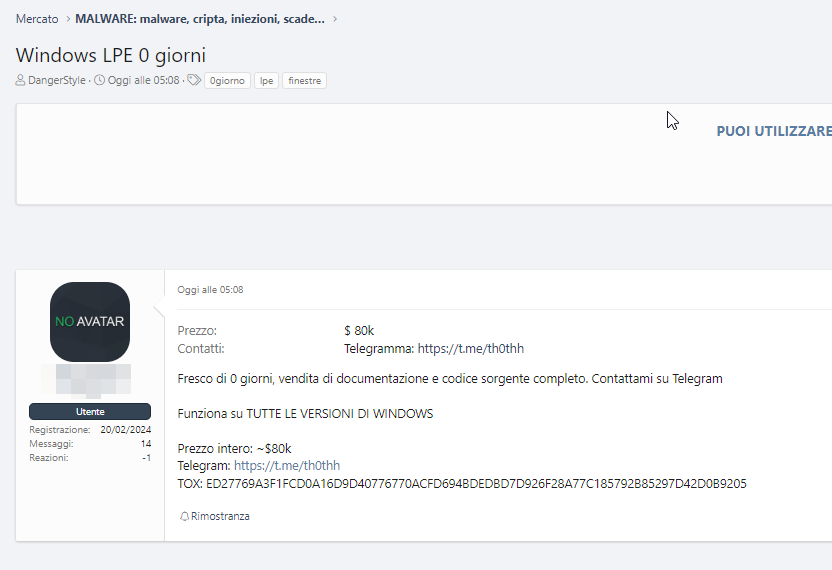

Il post sul forum underground offre la vendita della documentazione e del codice PoC completo per sfruttare questa vulnerabilità. L’autore del post assicura che la LPE funziona su tutte le versioni di Windows, rendendola una minaccia significativa per un’ampia gamma di utenti e organizzazioni.

Il prezzo richiesto per sfruttare questa vulnerabilità è di circa 80.000 dollari, un costo che riflette l’estrema pericolosità e il potenziale dannoso di questa minaccia. Gli hacker interessati possono contattare il venditore tramite Telegram per ottenere ulteriori dettagli e procedere all’acquisto.

Gli esperti di sicurezza informatica sono allertati sull’importanza di proteggere i propri sistemi da questa minaccia anche se essendo di tipo 0day, è improbabile che le difese possano rintracciarla come dannosa e bloccarla preventivamente. Si consiglia di mantenere costantemente aggiornati i software e i sistemi operativi, di utilizzare soluzioni di sicurezza aggiuntive come firewall e antivirus e di prestare particolare attenzione all’apertura di allegati e link da fonti non attendibili.

Inoltre, le organizzazioni sono incoraggiate a implementare politiche di sicurezza robuste e ad adottare pratiche di buona gestione delle password per ridurre il rischio di compromissione dei sistemi.

La scoperta di questa Local Privilege Escalation in vendita sul dark web scuote solleva sempre interrogativi su come proteggere efficacemente i sistemi Windows da questa minaccia insidiosa. Tuttavia, come avviene spesso in questi casi, la speranza risiede negli analisti di sicurezza e nella malware analysis oltre che nella tempestività dei fornitori di software e nei loro aggiornamenti di sicurezza regolari.

La Patch Tuesday è diventata una consuetudine per gli utenti di Microsoft Windows, poiché ogni secondo martedì del mese, Microsoft rilascia una serie di patch e aggiornamenti critici per i suoi sistemi operativi e software correlati. Questi aggiornamenti sono progettati per affrontare le vulnerabilità di sicurezza recentemente scoperte e garantire che i sistemi degli utenti siano protetti dagli ultimi attacchi informatici.

La scoperta di una vulnerabilità 0day come la Local Privilege Escalation in vendita sul dark web è una testimonianza dell’incessante catena di minacce presenti nel mondo della sicurezza informatica. Spesso, queste vulnerabilità vengono individuate in malware analizzati o in altri artefatti digitali, che poi vengono comunicati ai fornitori di software per essere risolti attraverso le Patch Tuesday successive.

Le vulnerabilità 0day rilevate in attacchi attivi rappresentano una minaccia particolarmente seria, poiché gli hacker le sfruttano per colpire sistemi vulnerabili prima che venga sviluppata una patch o una contromisura. Questi attacchi possono avere conseguenze devastanti, compromettendo la sicurezza dei dati e dei sistemi e mettendo a rischio la privacy e l’integrità delle informazioni.

Tuttavia, non tutto è perduto. La collaborazione continua tra la comunità della sicurezza informatica, le aziende e le autorità competenti è essenziale per contrastare queste minacce e proteggere l’infrastruttura informatica globale. Attraverso sforzi congiunti e una vigilanza costante, è possibile individuare e rispondere prontamente alle vulnerabilità emergenti, riducendo al minimo il rischio di compromissione dei sistemi e dei dati.

Ti è piaciuto questo articolo? Ne stiamo discutendo nella nostra Community su LinkedIn, Facebook e Instagram. Seguici anche su Google News, per ricevere aggiornamenti quotidiani sulla sicurezza informatica o Scrivici se desideri segnalarci notizie, approfondimenti o contributi da pubblicare.

Cybercrime

CybercrimeLe autorità tedesche hanno recentemente lanciato un avviso riguardante una sofisticata campagna di phishing che prende di mira gli utenti di Signal in Germania e nel resto d’Europa. L’attacco si concentra su profili specifici, tra…

Innovazione

InnovazioneL’evoluzione dell’Intelligenza Artificiale ha superato una nuova, inquietante frontiera. Se fino a ieri parlavamo di algoritmi confinati dietro uno schermo, oggi ci troviamo di fronte al concetto di “Meatspace Layer”: un’infrastruttura dove le macchine non…

Cybercrime

CybercrimeNegli ultimi anni, la sicurezza delle reti ha affrontato minacce sempre più sofisticate, capaci di aggirare le difese tradizionali e di penetrare negli strati più profondi delle infrastrutture. Un’analisi recente ha portato alla luce uno…

Vulnerabilità

VulnerabilitàNegli ultimi tempi, la piattaforma di automazione n8n sta affrontando una serie crescente di bug di sicurezza. n8n è una piattaforma di automazione che trasforma task complessi in operazioni semplici e veloci. Con pochi click…

Innovazione

InnovazioneArticolo scritto con la collaborazione di Giovanni Pollola. Per anni, “IA a bordo dei satelliti” serviva soprattutto a “ripulire” i dati: meno rumore nelle immagini e nei dati acquisiti attraverso i vari payload multisensoriali, meno…