Come abbiamo visto recentemente con la dichiarazione di emergenza nazionale da parte del Costa Rica dopo l’attacco informatico di Conti ransomware, oggi dei gruppi di criminali informatici possono mettere sotto scacco matto uno stato nazionale.

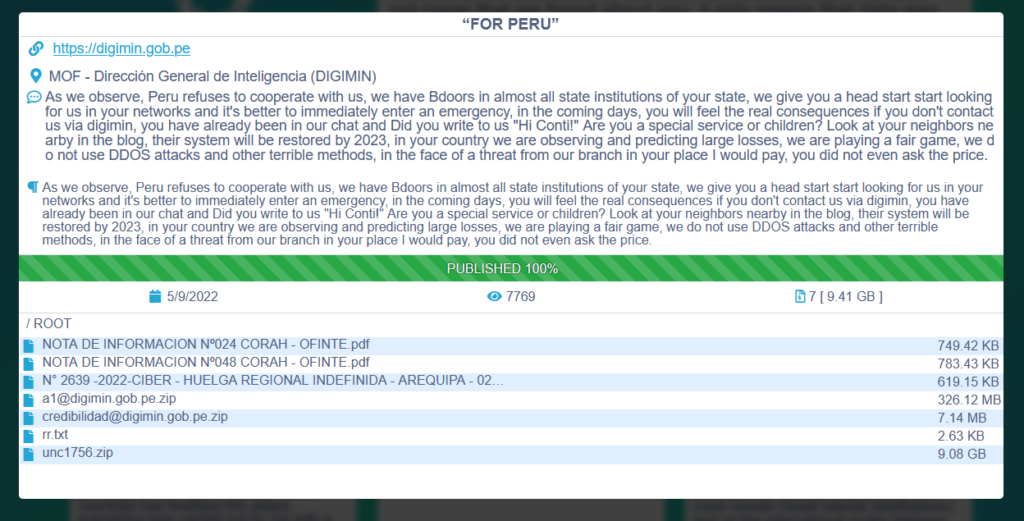

Altro colo messo a segno dal collettivo di hacker criminali Conti, i quali hanno aggiunto la Direzione Generale dell’Intelligence (DIGIMIN) del Perù all’elenco delle vittime sul suo sito data-leak-site (DLS) nella rete Tor.

Gli hacker hanno affermato di aver rubato 9,41 GB di dati segreti. L’agenzia è responsabile dell’intelligence nazionale, militare e di polizia, nonché del controspionaggio. Il sito web della DIGIMIN non è attualmente disponibile.

Un simile attacco a un’agenzia di intelligence potrebbe esporre documenti riservati e rappresentare un rischio per la sicurezza nazionale.

La scorsa settimana, il Dipartimento di Stato americano ha offerto fino a 15 milioni di dollari per informazioni sul gruppo ransomware Conti. Il premio viene offerto attraverso il Programma di ricompense per la criminalità organizzata transnazionale (TOCRP) del Dipartimento di Stato degli Stati Uniti.

Le autorità stanno offrendo fino a 10 milioni di dollari per informazioni che identificherebbero o localizzerebbero chiunque sia un leader di Conti e altri 5 milioni di dollari vengono offerti per informazioni che porterebbero all’arresto di chiunque in qualsiasi paese se associato al gruppo.

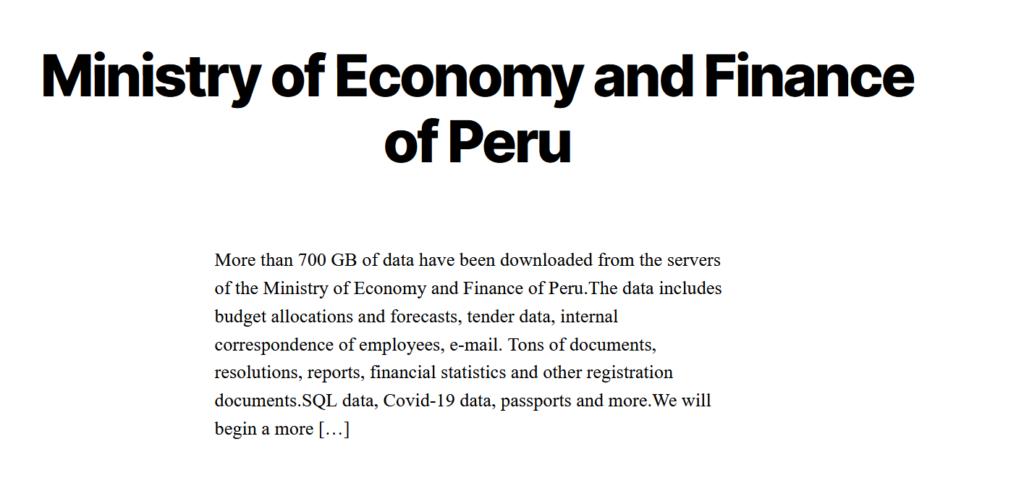

Ricordiamo che recentemente, un’altra cybergang, ovvero Everest, aveva violato il Ministero dell’economia e della Finanza del Perù esfiltrando circa 700 GB di dati, messi in vendita sul suo Data Leak Site per 2 bitcoin riportando 100GB di samples scaricabili gratuitamente.

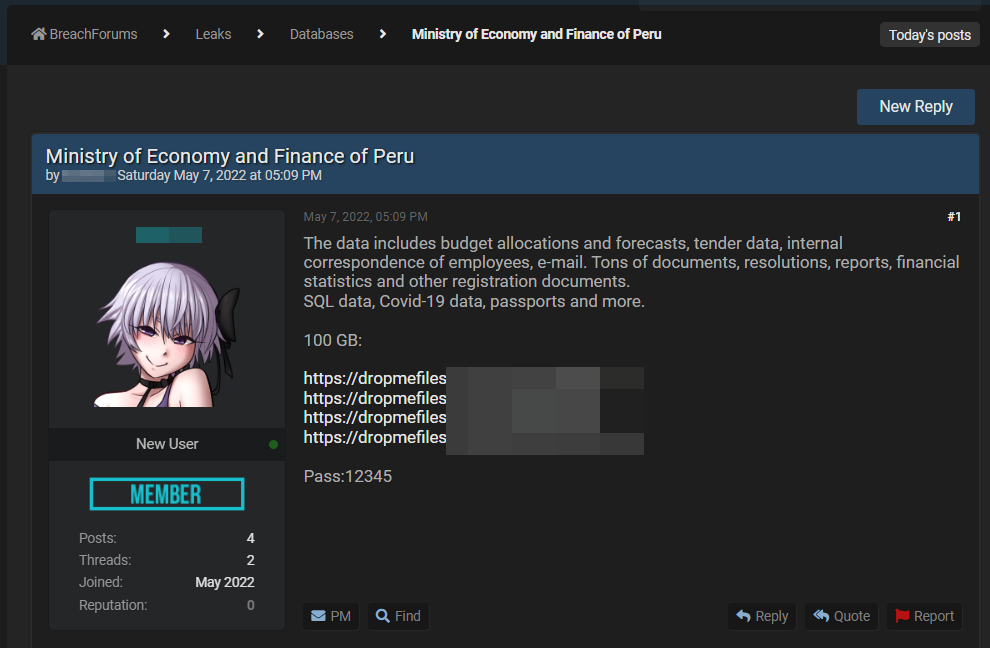

Il 7 maggio scorso, i restanti dati sono stati messi in vendita su BreachForums riportando i medesimi 100GB di samples di dati liberamente scaricabili.