Royal, un’operazione di ransomware lanciata a gennaio 2022, la quale sta aumentando rapidamente.

Sta prendendo di mira le aziende in tutto il mondo con richieste di #riscatto che variano da 250.000 a oltre 2 milioni di dollari. Il gruppo è composto anche da esperti provenienti da altre operazioni RaaS precedenti.

Il gruppo non opera come Ransomware-as-a-Service (RaaS), ma opera come gruppo privato senza affiliati.

La gang ha iniziato a utilizzare i ransomware di altri collettivi, come ad esempio BlackCat, prima di iniziare a utilizzare i propri malware.

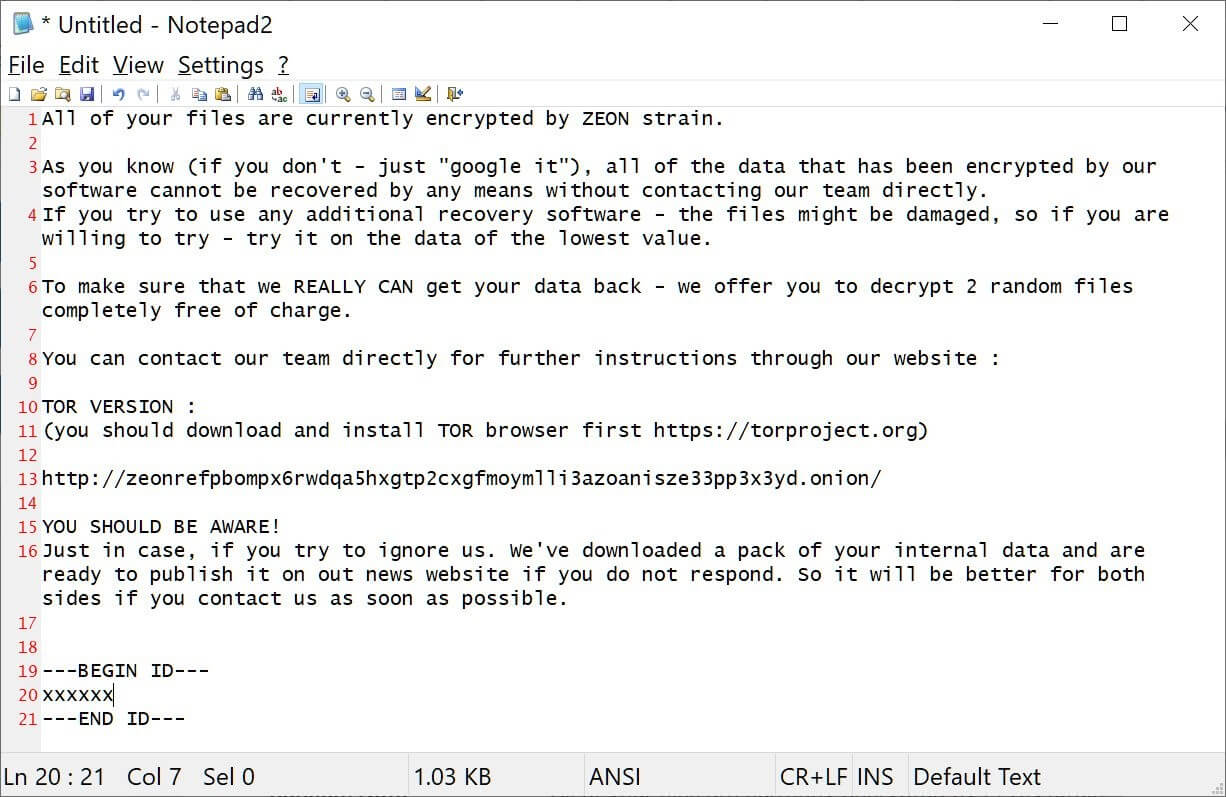

Il primo è stato Zeon, un ransomware che genera richieste di riscatto molto simili a quelle di Conti ransomware, probabilmente rielaborato, una volta che è stato pubblicato il codice sorgente.

Finora il gruppo ha operato in sordina, non utilizzando un proprio data leak site (DLS). Apparentemente, il gruppo utilizza attacchi di callback phishing mirati, in cui si spacciano per fornitori di software o società di consegna di cibo inviando e-mail di rinnovo di abbonamenti di varia natura.

Le e-mail contengono numeri di telefono di lavoro che la vittima può contattare per annullare l’abbonamento, ma in realtà vengono reindirizzati a un servizio gestito dagli attori criminali.

Quando le vittime chiamano il numero, Royal utilizza l’ingegneria sociale per convincere la vittima a installare un software di accesso remoto, ottenendo così l’accesso iniziale alla rete aziendale.

Utilizzano tecniche e tattiche simili ad altre operazioni di ransomware. Una volta che hanno ottenuto l’accesso a una rete usano Cobalt Strike per diffondersi nei domini Windows, raccogliendo credenziali, rubando dati e infine crittografando le macchine.

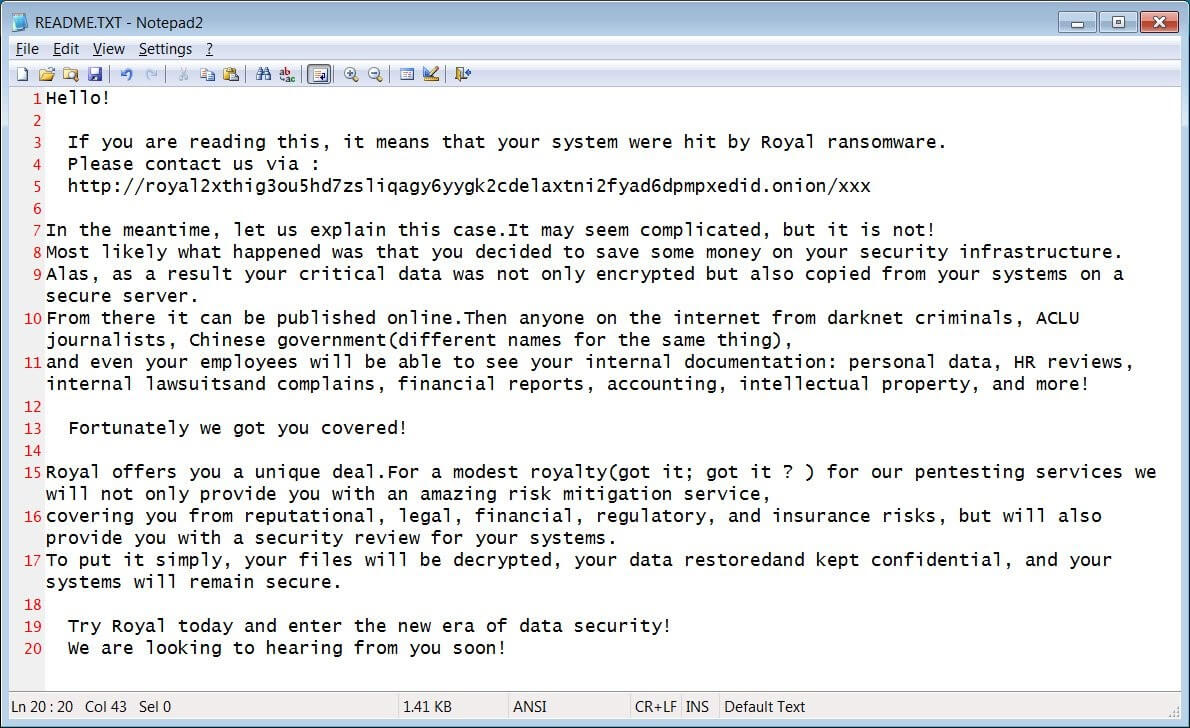

Una vittima di Royal ha dichiarato di aver rilevato che un disco virtuale (VMDK) era stato crittografato. Il gruppo stampa le richieste di riscatto sulle stampanti collegate alla rete o le crea all’interno dei dispositivi Windows una volta crittografati. Queste note hanno il nome di README.TXT e contengono un collegamento alla pagina di negoziazione Tor privata della vittima.

Attraverso il sito, la vittima negozia direttamente con gli operatori del ransomware.

La banda ransomware chiederà riscatti commisurati alle revenue dell’azienda. Per dimostrare di possedere i dati dell’azienda, Royal permetterà all’azienda di decrittografare un campione di dati anche se condividerà gli elenchi dei dati rubati.

Il gruppo afferma di esfiltrare i dati per procedere con la doppia estorsione. Si consiglia vivamente agli amministratori di rete, Windows e sicurezza di tenere d’occhio le azioni di questo gruppo, poiché stanno rapidamente intensificando le loro operazioni e probabilmente diventeranno un’operazione ransomware d’élite che minaccerà molte aziende.

Ti è piaciuto questo articolo? Ne stiamo discutendo nella nostra Community su LinkedIn, Facebook e Instagram. Seguici anche su Google News, per ricevere aggiornamenti quotidiani sulla sicurezza informatica o Scrivici se desideri segnalarci notizie, approfondimenti o contributi da pubblicare.

Cybercrime

CybercrimeLe autorità tedesche hanno recentemente lanciato un avviso riguardante una sofisticata campagna di phishing che prende di mira gli utenti di Signal in Germania e nel resto d’Europa. L’attacco si concentra su profili specifici, tra…

Innovazione

InnovazioneL’evoluzione dell’Intelligenza Artificiale ha superato una nuova, inquietante frontiera. Se fino a ieri parlavamo di algoritmi confinati dietro uno schermo, oggi ci troviamo di fronte al concetto di “Meatspace Layer”: un’infrastruttura dove le macchine non…

Cybercrime

CybercrimeNegli ultimi anni, la sicurezza delle reti ha affrontato minacce sempre più sofisticate, capaci di aggirare le difese tradizionali e di penetrare negli strati più profondi delle infrastrutture. Un’analisi recente ha portato alla luce uno…

Vulnerabilità

VulnerabilitàNegli ultimi tempi, la piattaforma di automazione n8n sta affrontando una serie crescente di bug di sicurezza. n8n è una piattaforma di automazione che trasforma task complessi in operazioni semplici e veloci. Con pochi click…

Innovazione

InnovazioneArticolo scritto con la collaborazione di Giovanni Pollola. Per anni, “IA a bordo dei satelliti” serviva soprattutto a “ripulire” i dati: meno rumore nelle immagini e nei dati acquisiti attraverso i vari payload multisensoriali, meno…