Un’indagine, svolta da Simone D'Agostino, ha rivelato un vaso ecosistema basato su parasite SEO e cloaking che utilizza false app Android per instradare traffico verso piattaforme di gambling affiliate. Nessun malware e nessun phishing: il sistema monetizza ogni clic tramite redirect tracciati e utilizza cookie persistenti. La filiera sfrutta anche siti legittimi per posizionarsi nei motori di ricerca, rendendo difficile l’individuazione. Il modello è rilevante perché dimostra l’evoluzione delle truffe online che diventano giorno dopo giorno più invisibili, scalabili e basate sull’ottimizzazione del comportamento utente.

Tutti conosciamo le truffe online più evidenti. Quelle scritte male, quelle che promettono vincite impossibili, quelle che cercano di sottrarre credenziali con l’urgenza o il premio.

Ma c’è un altro livello, molto più raffinato, che non punta a rubare subito qualcosa all’utente. Non ha bisogno di installare malware. Non deve neppure chiedere una password. Gli basta fare una cosa sola: trasformare il traffico in valore economico.

Questa analisi nasce da un approfondimento condotto a partire da un’inchiesta pubblicata da Malwarebytes su un ecosistema di false app e redirect verso piattaforme di gambling.

L’obiettivo era verificare se meccanismi simili fossero presenti anche nel contesto italiano. Il lavoro di ricostruzione tecnica ha portato a identificare una filiera completa: una falsa pagina stile Google Play, una catena di redirect tracciati, tecniche di cloaking e, alla fine, una piattaforma di gambling collegata a circuiti di affiliazione strutturati.

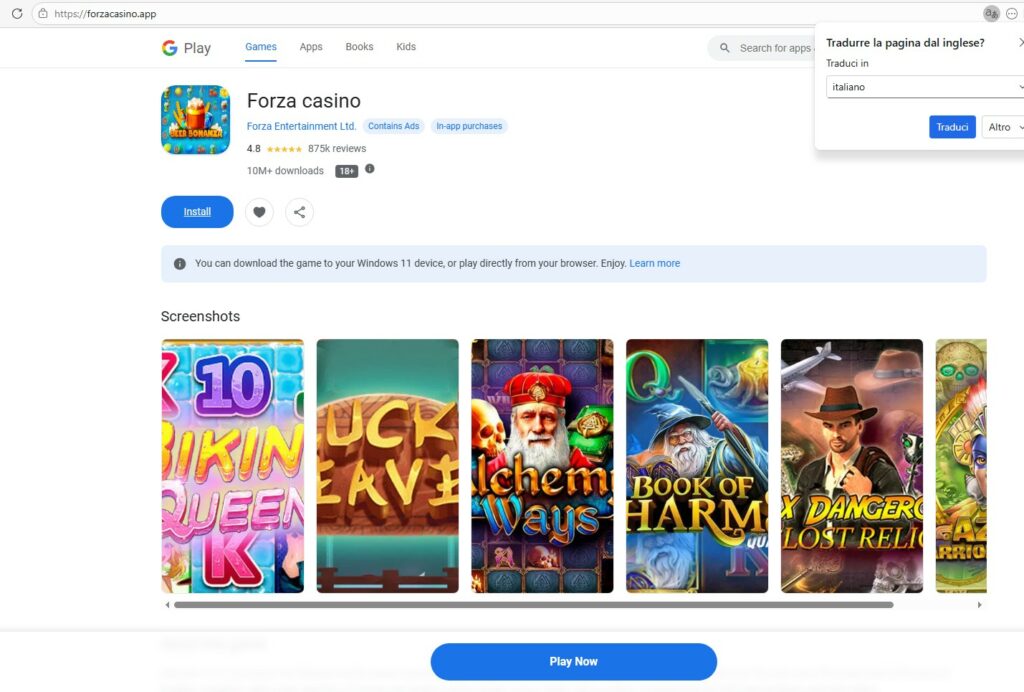

Il punto di ingresso è una pagina apparentemente credibile:

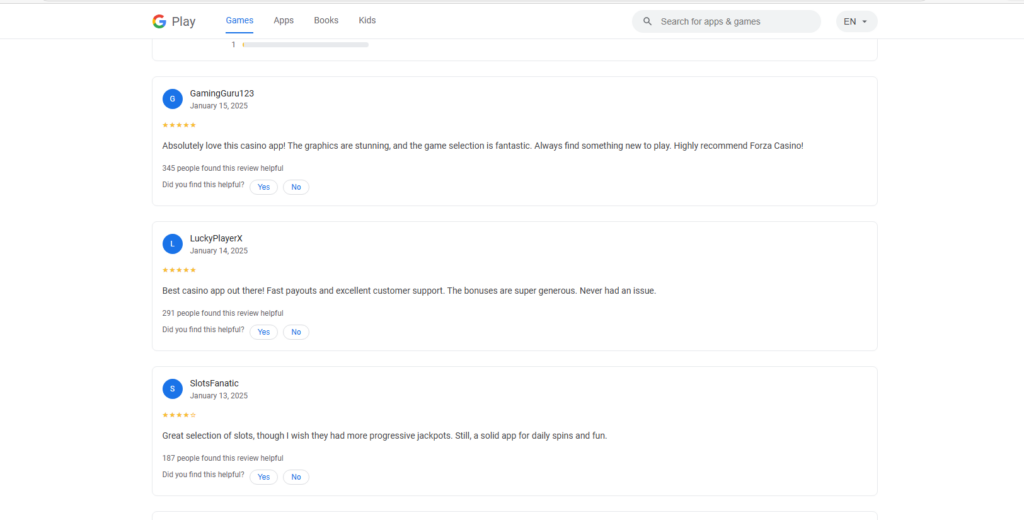

L’interfaccia riproduce fedelmente quella di Google Play: icona dell’app, recensioni, numero di download, badge “Install”, screenshot. Tutto è costruito per attivare nell’utente un automatismo di fiducia. Non si ha l’impressione di trovarsi su una landing qualsiasi, ma dentro un ambiente noto.

Ed è proprio questa familiarità il primo inganno.

Il file JavaScript principale, scaricato da /assets/script.js, non contiene alcuna logica di installazione reale. Nessun download, nessuna Progressive Web App, nessun service worker. Il pulsante “Install” si limita a simulare un comportamento: cambia stato, mostra notifiche, ma non esegue alcuna azione funzionale.

La promessa visibile della pagina non ha alcun corrispettivo nel codice

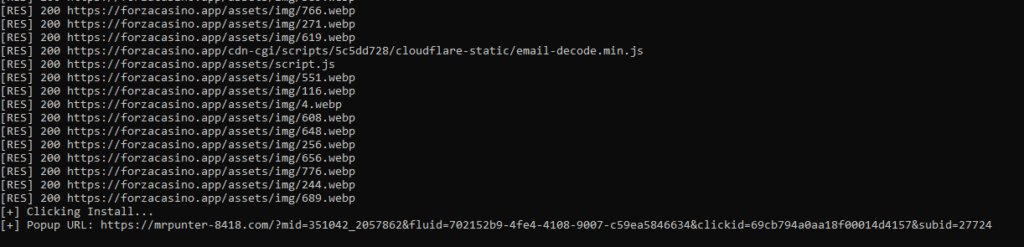

Una verifica dinamica in ambiente headless conferma questo comportamento. Durante il caricamento della pagina vengono richiesti esclusivamente asset statici, fogli di stile, immagini e script, senza alcuna chiamata riconducibile a processi di download o installazione.

Al momento dell’interazione con il pulsante “Install”, il comportamento osservato è immediato:

il clic non avvia alcuna installazione,

ma apre un redirect verso un dominio affiliato della famiglia MrPunter, con parametri di tracciamento coerenti con la filiera osservata (clickid, subid, ecc.).

Questo passaggio conferma che l’interfaccia non ha alcuna funzione applicativa reale: il pulsante “Install” è esclusivamente un trigger per l’instradamento del traffico.

Il comportamento reale è nell’HTML. Analizzando il sorgente emerge un dato inequivocabile: praticamente ogni elemento interattivo – menu, pulsanti, immagini, FAQ, screenshot, pulsanti di condivisione, box delle app simili, perfino i feedback “Yes/No” – punta allo stesso URL esterno:

Non importa cosa clicchi. Il risultato è sempre lo stesso. La pagina non è pensata per distribuire software. È una superficie di instradamento.

Scendendo nel dettaglio emergono segnali che, presi insieme, delineano una struttura artificiale.

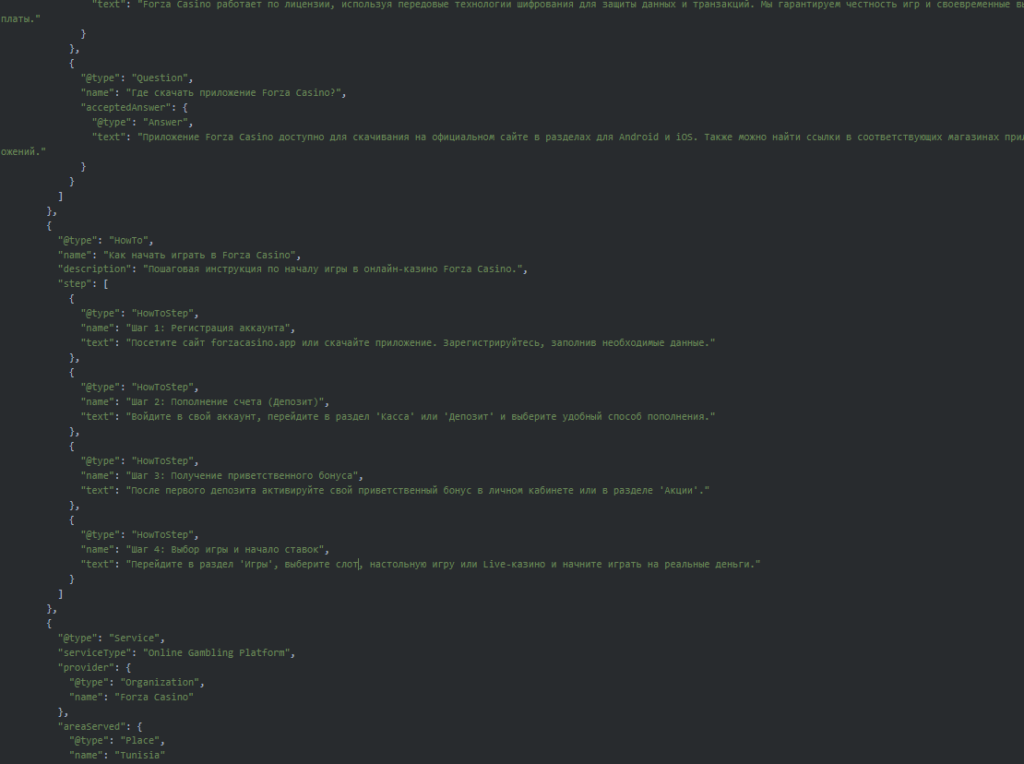

Nel markup compaiono riferimenti linguistici e geografici incompatibili: inLanguage: "ru-RU", contenuti in lingua russa (inclusi step operativi descritti in cirillico all’interno dei dati strutturati), areaServed riconducibile alla Tunisia, contenuti visuali in inglese e tracce lessicali compatibili con ambienti turcofoni.

Questi elementi non provengono da fonti esterne, ma sono integrati direttamente nel codice della pagina.

La pagina si presenta come store Android ma nel testo invita a scaricare il gioco su “Windows 11 device” -un’incoerenza che suggerisce assemblaggio da template differenti. Una piattaforma reale mantiene coerenza tra lingua, mercato e dati strutturati. Qui si osserva una frammentazione tipica di asset generici, riutilizzabili e clonabili su domini differenti.

Il riferimento alla Tunisia, inoltre, non si limita ai metadati. Nel corpo della pagina è presente un’intera sezione dedicata – “For our players in Tunisia” – che descrive un’esperienza localizzata, promozioni regionali e conformità alle normative locali. Un dettaglio che rafforza ulteriormente l’ipotesi di un template modulare, adattabile a più mercati con modifiche minime.

Lo sviluppatore dichiarato – Forza Entertainment Ltd., con indirizzo “123 Casino Blvd, Gamestown, GZ 10001” – non presenta riscontri verificabili. Le recensioni sono generate tramite JSON-LD, tutte concentrate in un arco temporale ristretto e attribuite a profili con username generici (“GamingGuru123”, “BonusHunter”, “CardShark77”), con un pattern di distribuzione e linguaggio tipico dei contenuti generati automaticamente.

I profili social sembrano fittizi. Gli asset seguono uno schema standardizzato: immagini in /assets/img/*.webp, favicon interna, CSS e JavaScript autocontenuti. Una struttura leggera, esportabile, pensata come base da campagna.

È seguendo il link di uscita che il sistema si rivela.

Una richiesta HTTP a https://betandwin.best/kFFwBm restituisce un redirect 302. L’header “Location” punta a go.arc7enin.xyz con una serie di parametri: pid, offer_id, sub1, sub6 attraverso sub9. Contestualmente vengono impostati cookie come _subid e _token.

Non è un semplice passaggio tecnico. È un meccanismo di attribuzione economica. Il clic viene etichettato, associato a un’offerta, inserito in un flusso dove ogni parametro ha una funzione di tracciamento e valorizzazione.

Da lì il traffico prosegue attraverso più domini:

Ogni passaggio imposta cookie (afclick, afoffers), mantiene il tracciamento, arricchisce il profilo dell’utente. Non è una sequenza di redirect. È una catena di consegna.

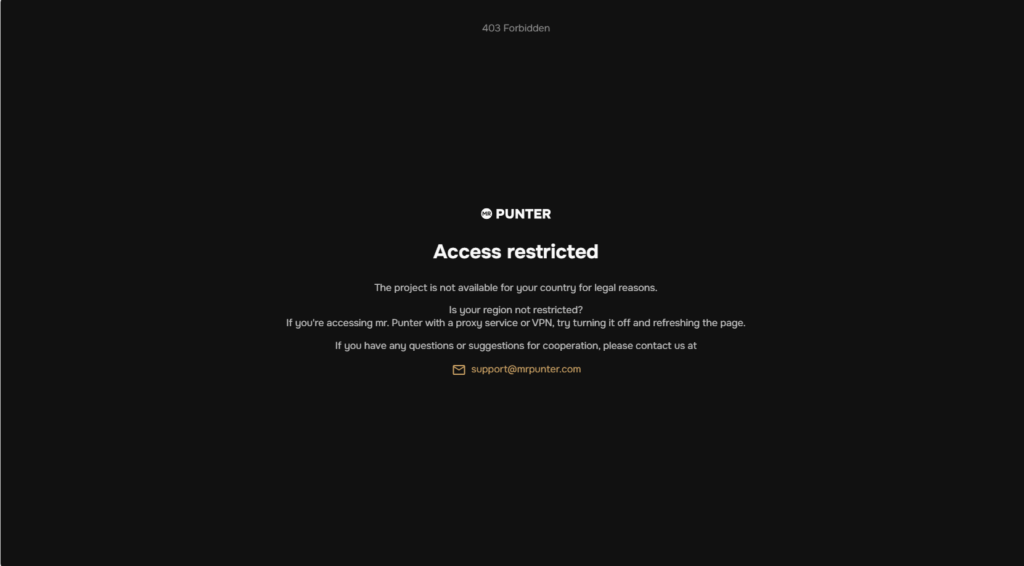

Il punto in cui l’analisi cambia livello è il comportamento divergente della stessa catena a seconda di chi la percorre.

Seguendo il flusso con strumenti tecnici – curl, headless browser, sandbox – la sequenza si arresta con errori 403 Forbidden sull’endpoint finale. In alcuni test la piattaforma ha mostrato schermate di accesso ristretto con messaggi che invitavano a disattivare VPN o proxy.

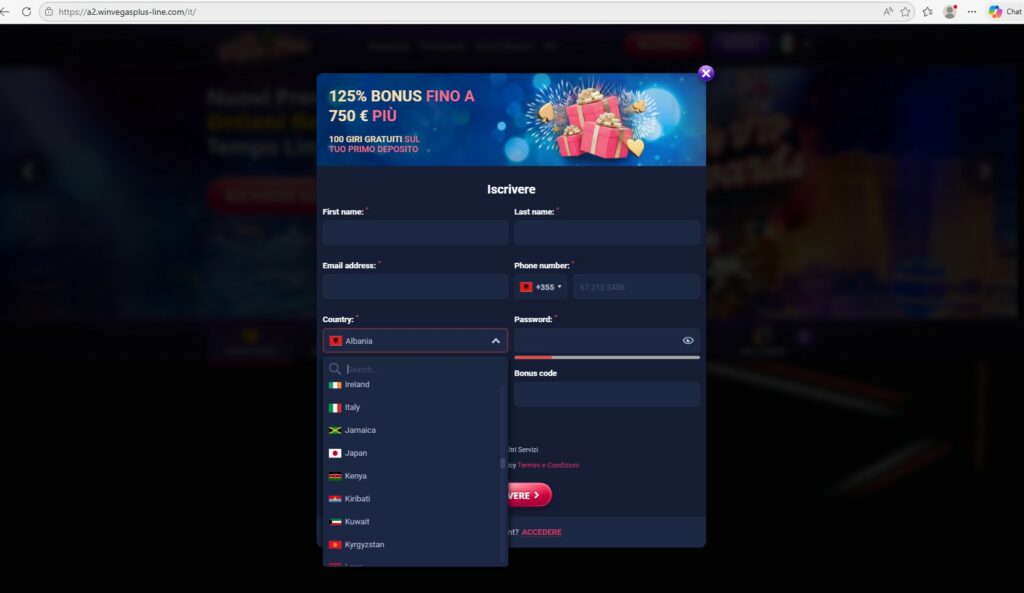

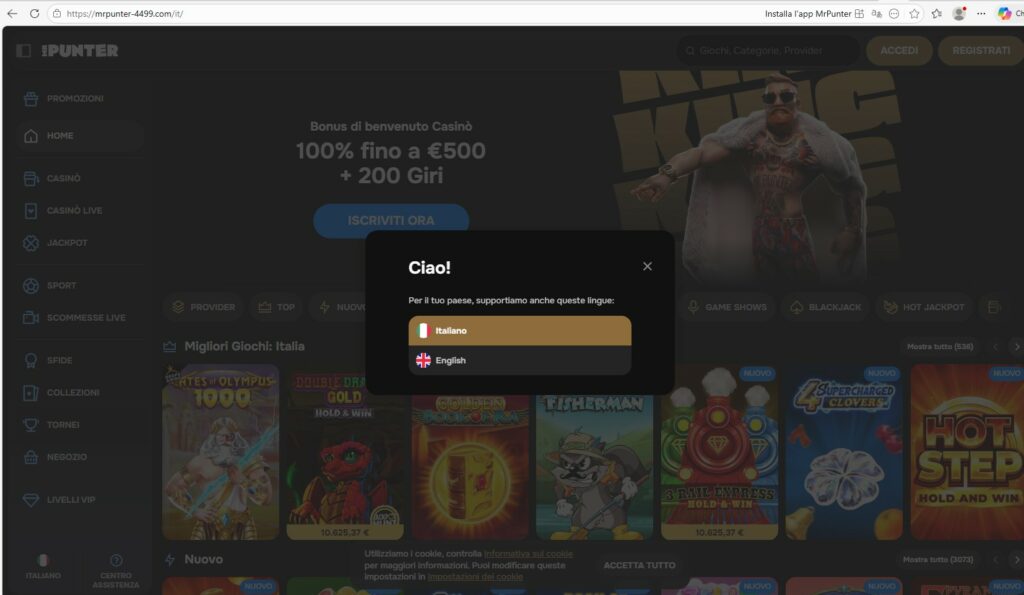

Ma accedendo da una connessione reale italiana, senza VPN, il comportamento cambia completamente. La catena si completa e porta a una piattaforma funzionante:

https://a2.winvegasplus-line.com/it

Due percorsi, due risultati. Il sistema distingue tra ambiente di analisi e utente reale, probabilmente attraverso una combinazione di geolocalizzazione IP, filtraggio user-agent, analisi degli header HTTP e fingerprinting JavaScript. Presenta contenuti diversi in base al contesto percepito, riducendo la superficie di rilevazione e rendendo molto più difficile documentare la filiera nella sua interezza.

Questo è cloaking.

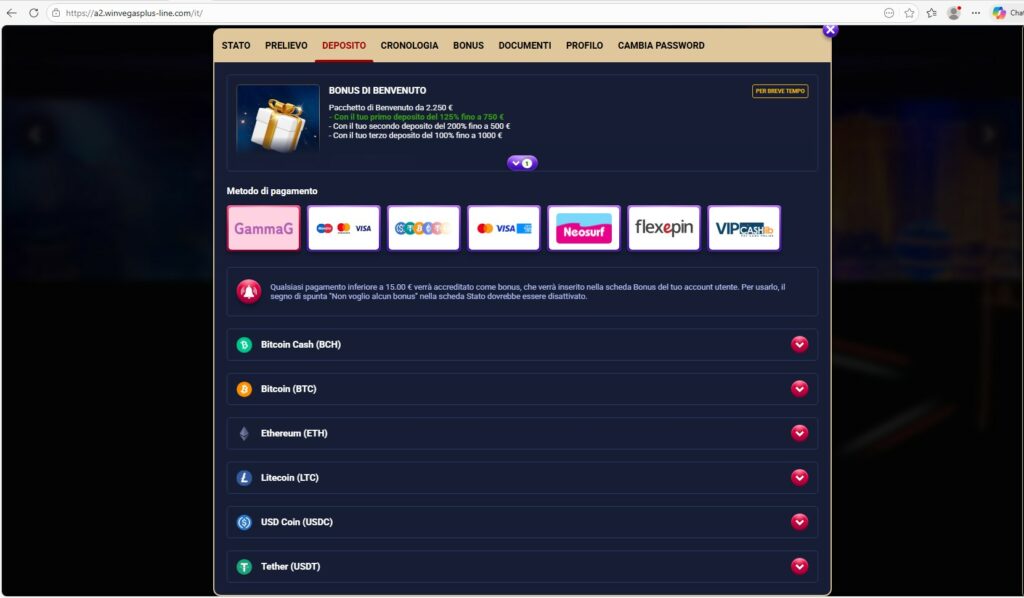

La destinazione non è una pagina improvvisata. È un ambiente completo di gambling: registrazione, bonus di benvenuto, catalogo giochi, slot, roulette, live casino, percorsi di deposito con metodi multipli incluse criptovalute.

Ma è sotto la superficie che il sistema diventa esplicito.

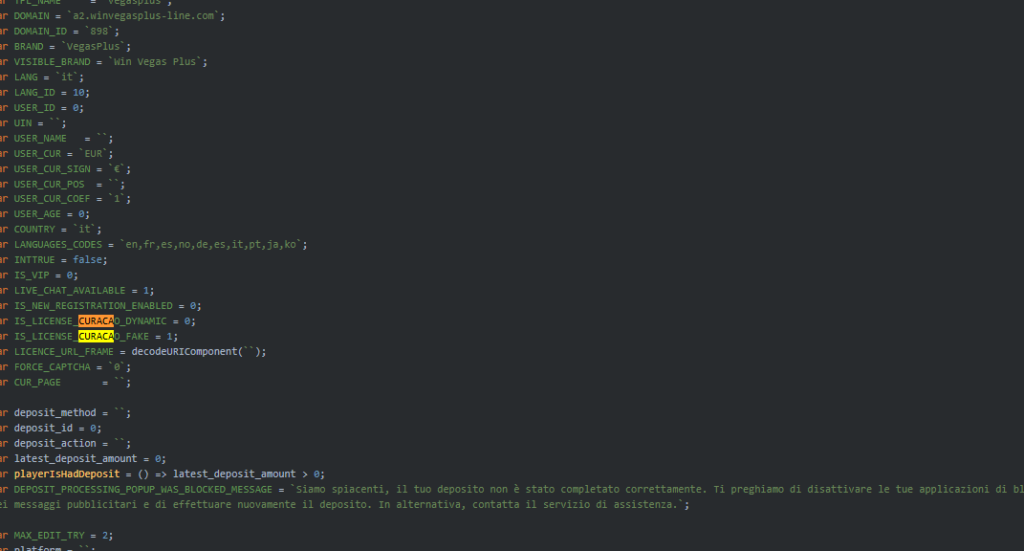

Nel DOM compaiono parametri che dichiarano il mercato obiettivo:

LANG = itUSER_CUR = EURCOUNTRY = itNon è un’inferenza. È una configurazione interna leggibile nel codice sorgente.

Nello stesso codice compare il flag:

IS_LICENSE_CURACAO_FAKE = 1

Un indicatore tecnico che etichetta esplicitamente la licenza come simulata.

La pagina include:

<meta name="robots" content="noindex, nofollow">

La piattaforma non vuole essere indicizzata. Vuole essere raggiunta esclusivamente attraverso il funnel.

Ed è proprio qui che la logica della filiera si chiarisce.

La visibilità non è affidata al sito finale, ma ai livelli precedenti. Sono le pagine intermedie – quelle costruite per il posizionamento e ospitate anche su domini legittimi – a intercettare il traffico nei motori di ricerca.

La destinazione finale resta nascosta.

Non deve essere trovata.

Deve essere raggiunta.

Gli eventi monitorati sono espliciti:

registration_startedregistration_completeddeposit_starteddeposit_completeddeposit_failedNon descrivono navigazione. Descrivono conversione economica.

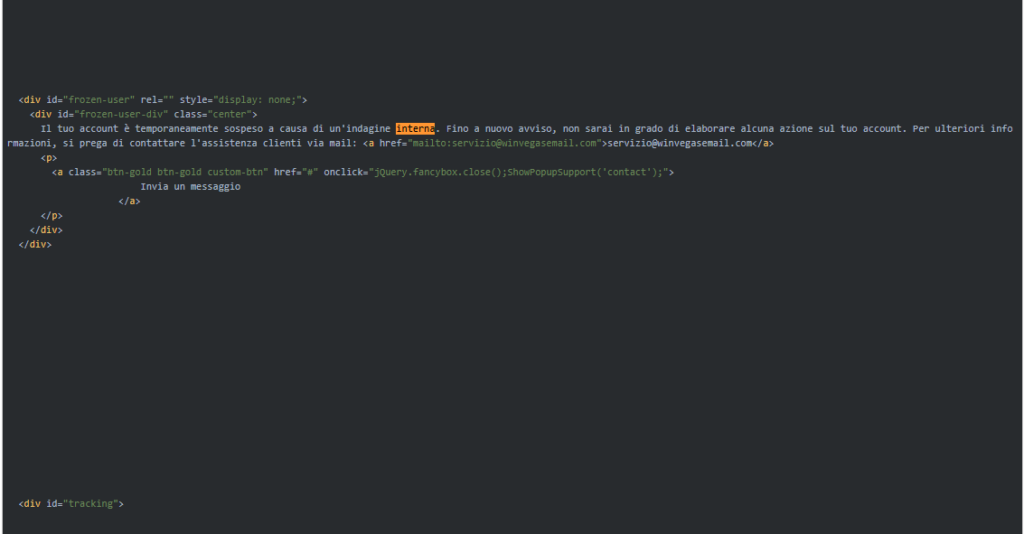

Nel codice sorgente sono presenti anche componenti non visibili all’utente ma rilevanti dal punto di vista operativo.

È presente, ad esempio, un blocco HTML nascosto (display: none) che mostra un messaggio di sospensione account:

“Il tuo account è temporaneamente sospeso a causa di un’indagine interna…”

Il messaggio include un contatto diretto ([email protected]) e un sistema di apertura popup lato interfaccia (ShowPopupSupport('contact')), suggerendo l’esistenza di meccanismi di gestione manuale o semi-manuale degli utenti.

Nel DOM compare inoltre un identificativo persistente:

master_key = 70aad4d22ec2759f19e8bfdc091e9348

insieme a componenti dedicati alla gestione dinamica di popup e interazioni.

Questi elementi indicano che la piattaforma non è una semplice landing, ma un ambiente strutturato con logiche di controllo e gestione delle sessioni.

| Dichiarazione sulla pagina | Evidenza tecnica |

|---|

| “Fully Licensed and Regulated Gaming Environment” | IS_LICENSE_CURACAO_FAKE = 1 |

| “Your data is not shared with third parties” | Tracking multiplo + cookie affiliate |

| “Fast Payouts” | Verifica solo in fase di prelievo |

| “RNG Certified Games” | Nessuna evidenza verificabile |

| “Download su Windows 11” | Nessuna logica reale |

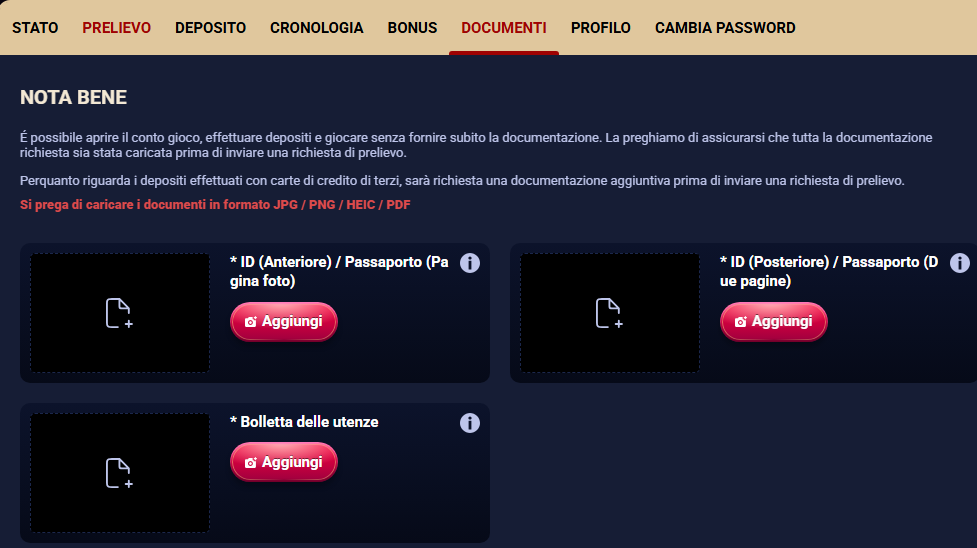

L’accesso è immediato. Il deposito è incentivato.

Ma il controllo arriva solo al momento del prelievo.

L’asimmetria è chiara: ingresso senza frizione, uscita condizionata.

Registrazione anonima, CDN Fastly, domini multipli, layer frontlp, rilevazione minima (1/95).

Non è un sito. È un sistema.

Il collegamento con ultrapartners.com chiude il quadro.

L’analisi tramite piattaforme di scanning pubbliche conferma inoltre un collegamento esplicito tra la piattaforma finale e il network di affiliazione. La pagina https://a2.winvegasplus-line.com/it/ presenta infatti un link in uscita diretto verso:

http://ultrapartners.com/

Questo elemento è particolarmente rilevante perché non è un’inferenza basata solo su parametri come offer_id, subid o clickid, e non è neppure un’ipotesi derivata esclusivamente dal comportamento dei redirect. È un collegamento dichiarato all’interno della piattaforma stessa.

I dati osservati mostrano inoltre:

https://a2.winvegasplus-line.com/it/https://a2.winvegasplus-line.com/it/?comLogin=1Questo rafforza in modo diretto la ricostruzione della filiera: la piattaforma non solo riceve traffico tramite meccanismi affiliati, ma espone anche in modo esplicito il proprio programma di affiliazione.

Il clic viene monetizzato.

L’analisi di un dominio collegato alla stessa infrastruttura, mrpunter-android.com, aggiunge un tassello decisivo alla comprensione del sistema. Non si tratta di un dominio marginale: è uno degli snodi operativi della filiera, attivo da circa un anno, risolto sull’IP 185.207.196.148 e ospitato su un’infrastruttura riconducibile a NALMI LIMITED, nelle Marshall Islands. Una collocazione che non è casuale, ma coerente con ambienti progettati per essere flessibili, distribuiti e difficilmente attribuibili.

La sua attività di rete conferma questo ruolo: il dominio dialoga con più infrastrutture distribuite tra diversi paesi, appoggiandosi a CDN e provider globali. Non è un semplice sito web, ma un nodo che partecipa attivamente alla gestione del traffico.

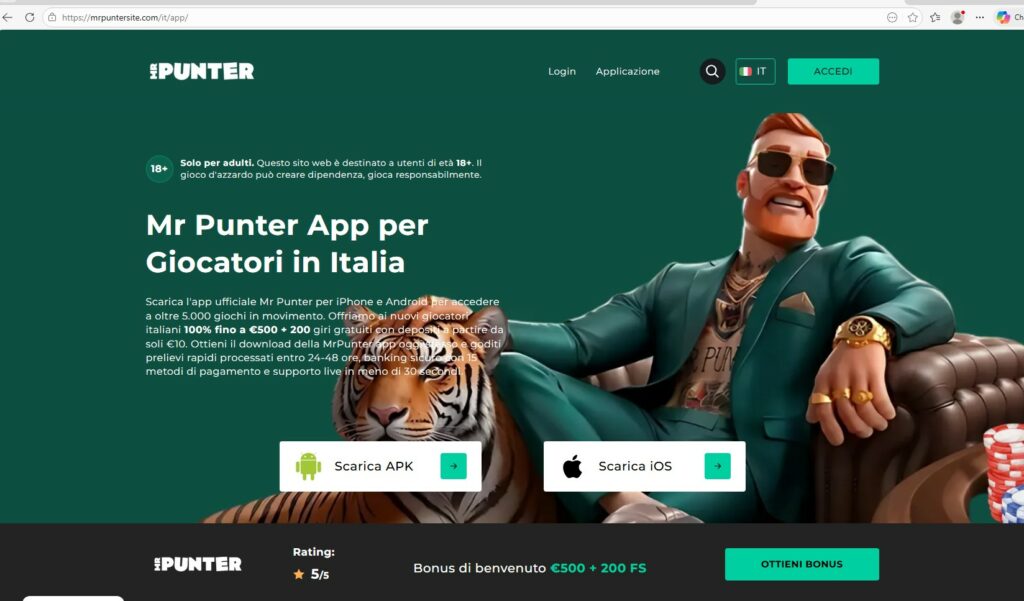

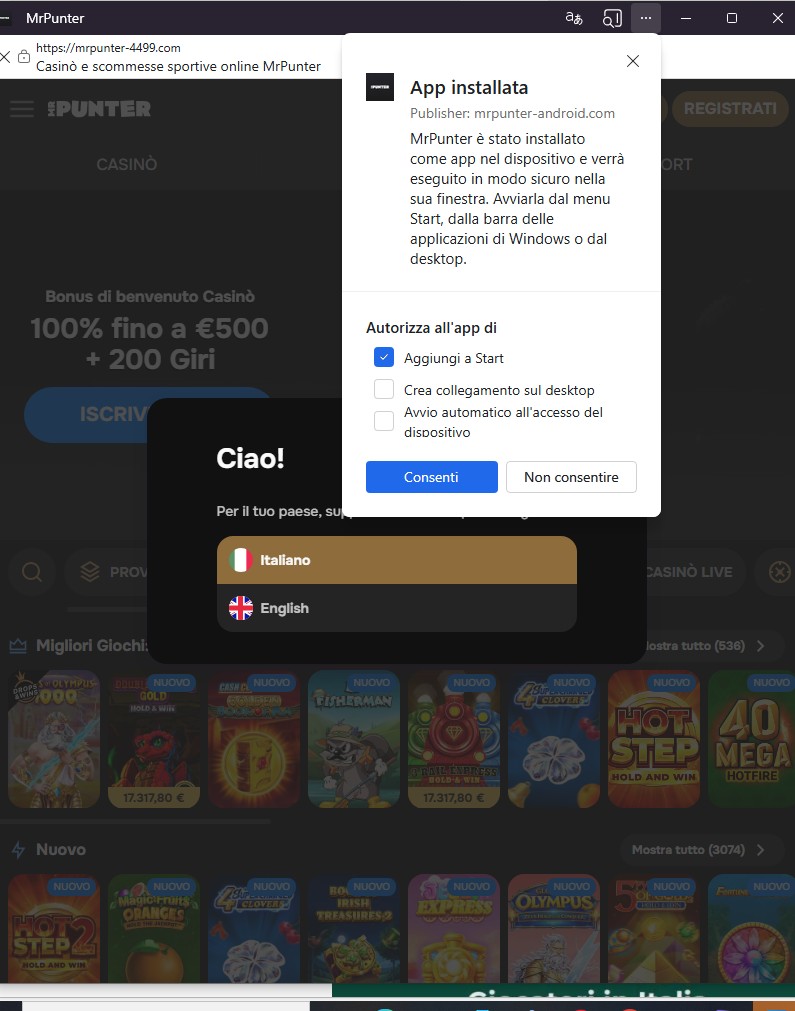

Ma il dato più rilevante emerge dal comportamento applicativo.

La pagina si presenta come un’applicazione scaricabile. Mostra pulsanti per APK e iOS, simula un processo di installazione e intercetta eventi tipici delle Progressive Web App. Tuttavia, non esiste alcuna app reale. Non viene scaricato alcun pacchetto, non viene installato alcun software nativo.

Quello che avviene è più sottile.

Il sistema sfrutta funzionalità legittime del browser per simulare un’installazione credibile. L’utente può visualizzare finestre di installazione, opzioni di avvio e comportamenti tipici di un’applicazione, ma si tratta in realtà di un semplice wrapper del sito web eseguito in ambiente controllato.

L’illusione è tecnica, non grafica.

L’utente percepisce un’installazione. Il sistema registra un evento.

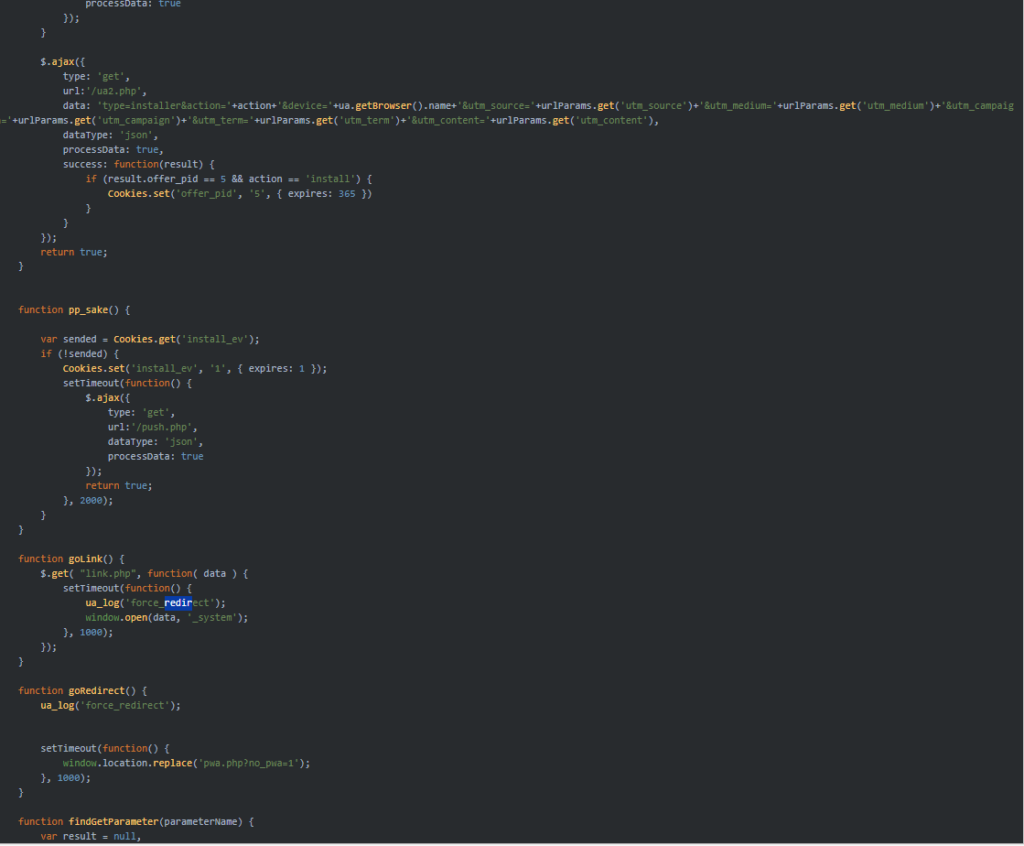

Il codice JavaScript conferma questa dinamica. Ogni interazione viene intercettata e trasformata in evento tracciato. Quando l’utente clicca su “Install”, non accade ciò che l’interfaccia promette: viene invece inviata una richiesta verso un endpoint interno (/ua2.php) che raccoglie informazioni sul dispositivo, sul browser e sui parametri di marketing presenti nell’URL.

Non è una chiamata tecnica. È una chiamata di attribuzione.

Se il sistema riconosce la campagna, imposta un cookie persistente valido fino a un anno. In quel momento l’utente entra nel circuito: il clic viene registrato, associato, valorizzato.

Il comportamento prosegue in modo coerente. Una funzione separata verifica se l’evento di installazione è già stato registrato e, in caso contrario, attiva una richiesta ritardata verso un endpoint dedicato. È un passaggio silenzioso che suggerisce l’attivazione di logiche di tracciamento più avanzate, probabilmente legate a notifiche o a successive azioni di engagement.

Anche il redirect finale non è mai statico. Il codice non contiene direttamente la destinazione, ma interroga un endpoint (link.php) e riceve dinamicamente l’URL da aprire. Il percorso dell’utente viene quindi deciso in tempo reale, adattato, modificato.

In parallelo, il comportamento lato interfaccia continua a rafforzare l’illusione. L’evento beforeinstallprompt, tipico delle vere applicazioni installabili, viene intercettato e manipolato per simulare un processo credibile. I pulsanti cambiano stato, l’utente percepisce un’installazione in corso, ma nulla viene realmente installato.

A questo si aggiunge un ulteriore livello di persistenza. L’integrazione con sistemi di push consente di assegnare un identificativo univoco all’utente e mantenerne il tracciamento anche oltre la sessione.

A questo punto il quadro cambia completamente.

mrpunter-android.com non distribuisce un’applicazione.

Simula un’applicazione per innescare un flusso economico.

Il clic smette di essere un’azione.

Diventa un asset.

Sono indicatori “soft” presi singolarmente. Ma nel loro insieme diventano segnali coerenti di una costruzione artificiale, perfetti punti di pivot per un’analisi OSINT.

Ed è proprio seguendo questi segnali che emerge un elemento ulteriore, che cambia completamente la prospettiva.

La distribuzione.

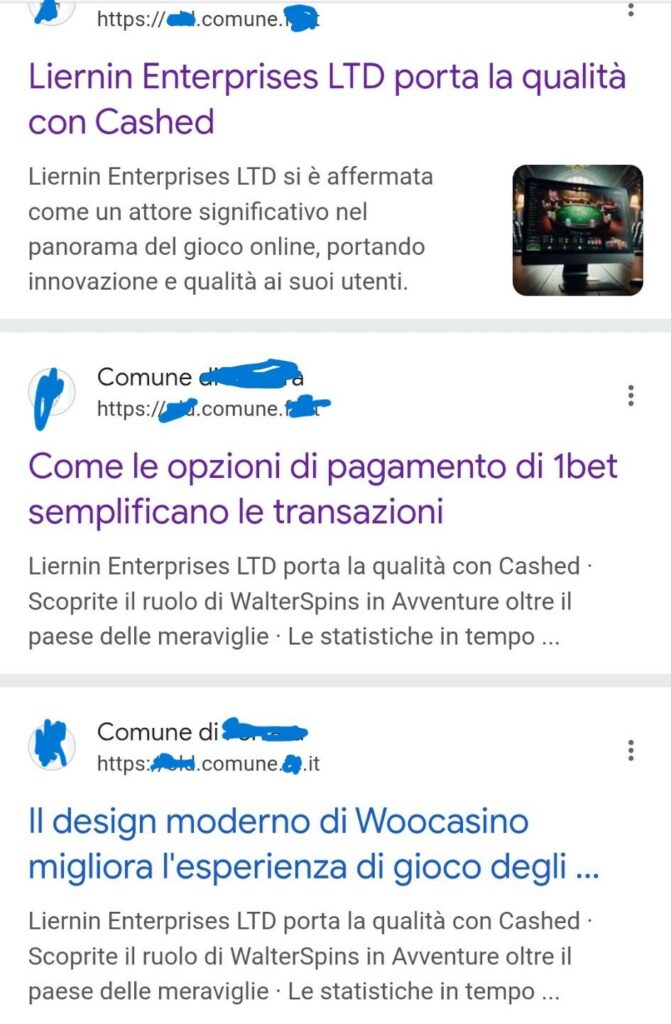

In alcuni casi, il traffico non arriva direttamente alla pagina fake, né attraverso canali evidenti. Viene intercettato molto prima, direttamente nei risultati dei motori di ricerca.

Le evidenze mostrano contenuti indicizzati su domini legittimi, inclusi sottodomini riconducibili a enti pubblici locali italiani. Le pagine appaiono come articoli informativi sul mondo del gambling: strategie di gioco, recensioni, metodi di pagamento, certificazioni RNG.

A una prima lettura sembrano contenuti editoriali perfettamente legittimi.

Ma non lo sono.

Il testo è generico, ripetitivo, costruito per il posizionamento. I riferimenti a società e piattaforme compaiono in modo ricorrente, senza contesto reale. I contenuti non fanno parte di alcuna pubblicazione istituzionale e risultano inseriti all’interno del dominio sfruttandone l’autorevolezza.

Non è informazione.

È posizionamento.

Si tratta di una tecnica nota come parasite SEO o SEO poisoning: invece di creare nuovi siti, si sfruttano piattaforme esistenti – anche istituzionali – per intercettare traffico organico e dirottarlo verso infrastrutture esterne.

Il meccanismo è estremamente efficace.

L’utente non arriva da un link sospetto, ma da Google. Non atterra su un dominio appena registrato, ma su un sito percepito come affidabile. La fiducia è implicita, automatica, non messa in discussione.

Da lì, il passaggio verso la filiera osservata avviene senza frizione. Le pagine fungono da ponte: intercettano traffico, lo qualificano e lo instradano verso lo stesso ecosistema di redirect, cloaking e piattaforme di gambling affiliate.

A questo punto, la dinamica si chiarisce.

La filiera non si limita a convertire il traffico.

È in grado anche di generarlo.

Quella che emerge non è un caso isolato, ma un modello operativo replicabile.

L’assenza di malware e di phishing diretto non è un limite, ma una scelta. Riduce la visibilità, abbassa la soglia di rilevazione e consente di operare all’interno di comportamenti percepiti come legittimi.

Il risultato è una filiera che non forza l’utente, ma ne guida il comportamento, trasformando interazioni apparentemente innocue in eventi economicamente rilevanti.

Non attacca. Ottimizza.

Ed è questo a renderla efficace.