ROMA – L’anno appena concluso ha segnato una svolta preoccupante nel panorama della sicurezza informatica italiana. Secondo il recente “Report riepilogativo sulle tendenze delle campagne malevole analizzate dal CERT-AGID nel 2025“, pubblicato il 10 febbraio 2026, i criminali del web hanno affinato le loro tecniche, puntando dritto ai servizi essenziali dei cittadini e sfruttando canali di comunicazione finora ritenuti “sicuri”.

Con ben 3.620 campagne malevole censite e oltre 51.000 indicatori di compromissione condivisi, il 2025 si è distinto per la comparsa di minacce inedite e un uso sempre più pervasivo dell’Intelligenza Artificiale.

La notizia più eclatante dell’ultimo anno è l’esordio massiccio del phishing a tema PagoPA. Per la prima volta, i cyber-criminali hanno sfruttato il portale nazionale dei pagamenti verso la Pubblica Amministrazione per ingannare gli utenti.

Le rilevazioni del CERT-AGID indicano che questo trend, iniziato a marzo, ha raggiunto il picco a maggio, totalizzando 328 campagne specifiche.

Un dato allarmante riguarda la Posta Elettronica Certificata (PEC). Quello che dovrebbe essere il baluardo della comunicazione ufficiale è diventato un vettore d’attacco privilegiato, con un incremento di circa l’80% rispetto al 2024. Gli hacker non si limitano a creare nuovi indirizzi, ma spesso compromettono caselle legittime per diffondere malware come MintsLoader.

A peggiorare il quadro è l’irruzione dell’Intelligenza Artificiale. L’IA non viene solo usata per scrivere e-mail di phishing impeccabili, prive dei classici errori grammaticali che un tempo fungevano da campanello d’allarme, ma viene impiegata dai gruppi ransomware come leva estorsiva: i dati rubati vengono minacciati di essere usati per addestrare modelli IA, un nuovo tipo di pressione psicologica sulle vittime.

Il report evidenzia come il settore mobile sia sempre più sotto assedio, specialmente per gli utenti Android, dove le infezioni sono aumentate del 55%, spesso veicolate tramite falsi aggiornamenti di app bancarie inviati via SMS.

| Minaccia | Tendenza rispetto al 2024 | Nota principale |

| Phishing PEC | +80% | Furto di credenziali bancarie |

| Malware Android | +55% | Diffuso tramite Smishing |

| Smishing (SMS) | -23% | Meno frequente, ma più pericoloso (più malware) |

| Infostealer | In conferma | Restano i malware più diffusi (60%) |

Nel corso del 2025 il CERT-AGID ha censito un totale di 3.620 campagne malevole, condividendo con la propria constituency 51.530 Indicatori di Compromissione (IoC).

Nel periodo analizzato si è osservata una massiccia diffusione del phishing a tema PagoPA (328 campagne), basata su falsi solleciti di pagamento per presunte sanzioni stradali. Parallelamente, è aumentato in modo significativo l’abuso della PEC come vettore di campagne malevole (circa +80%, 103 eventi), impiegata sia per phishing, spesso mirato al furto di credenziali bancarie, sia per la distribuzione di malware, con MintsLoader tra le minacce più ricorrenti.

Pur a fronte di una riduzione complessiva dello smishing rispetto al 2024 (circa -23%), cresce l’incidenza delle campagne SMS orientate alla distribuzione di malware. Si registra inoltre un incremento delle campagne basate sulla tecnica ClickFix (circa 70) e la conferma degli infostealer come tipologia di malware più diffusa. Le campagne rivolte a dispositivi Android risultano in aumento (circa +55%), con infezioni frequentemente innescate da smishing.

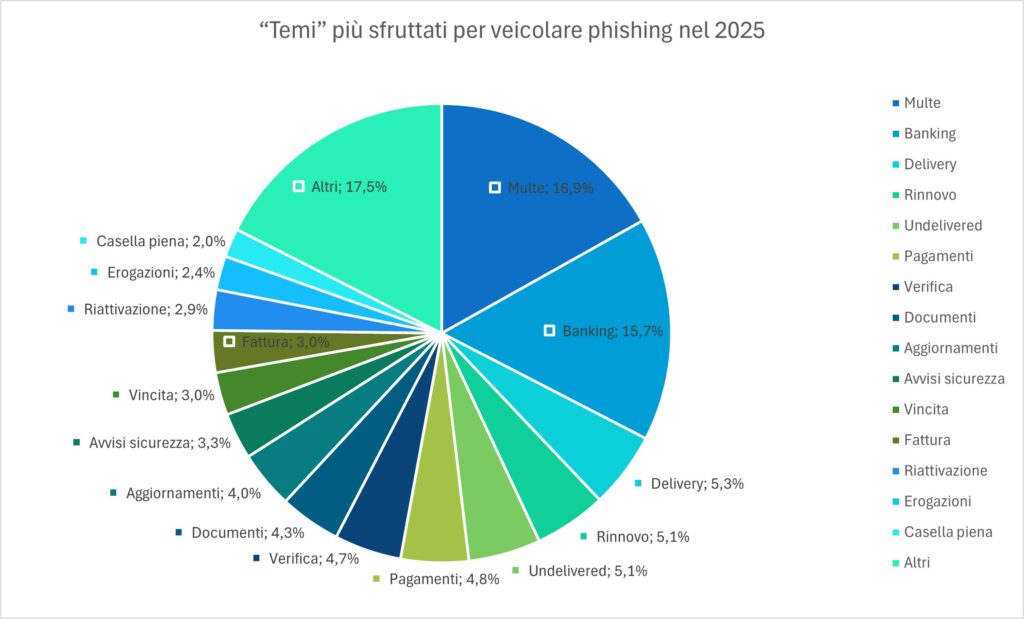

Le esche usate per veicolare malware restano sostanzialmente in continuità con gli anni passati, con il tema “Ordine” al primo posto. Infine, sul versante dell’esposizione di dati, sono state rilevate 89 compromissioni contenti informazioni di interesse per la constituency, derivate principalmente alla diffusione illecita di database.

Oltre ai dati digitali, il 2025 ha visto un attacco diretto alla privacy fisica dei cittadini. Il CERT-AGID ha lanciato l’allarme sulla vendita illegale di centinaia di migliaia di scansioni di documenti d’identità sottratti dai sistemi informatici di dodici strutture alberghiere italiane.

I dati, acquisiti durante i check-in estivi, sono finiti nel mercato nero del web, costringendo le autorità a potenziare i protocolli di verifica per servizi come lo SPID.

“L’analisi si concentra esclusivamente su attività che hanno interessato il territorio italiano,” specifica il CERT-AGID nel report, sottolineando come la difesa proattiva sia ormai l’unica via per contrastare una criminalità che corre alla velocità degli algoritmi.