Verso fine gennaio del 2021, con una importante operazione #internazionale, le forze dell’ordine e le #autorità #giudiziarie di tutto il mondo hanno interrotto una delle #botnet più significative dell’ultimo decennio: #EMOTET.

Gli investigatori hanno assunto il controllo della sua infrastruttura di comando e controllo (#C2) interrompendo una tra le più grandi #minacce #criminali della storia dell’#informatica.

Infatti EMOTET è stato uno tra i servizi di #criminalità informatica più professionali e duraturi in circolazione.

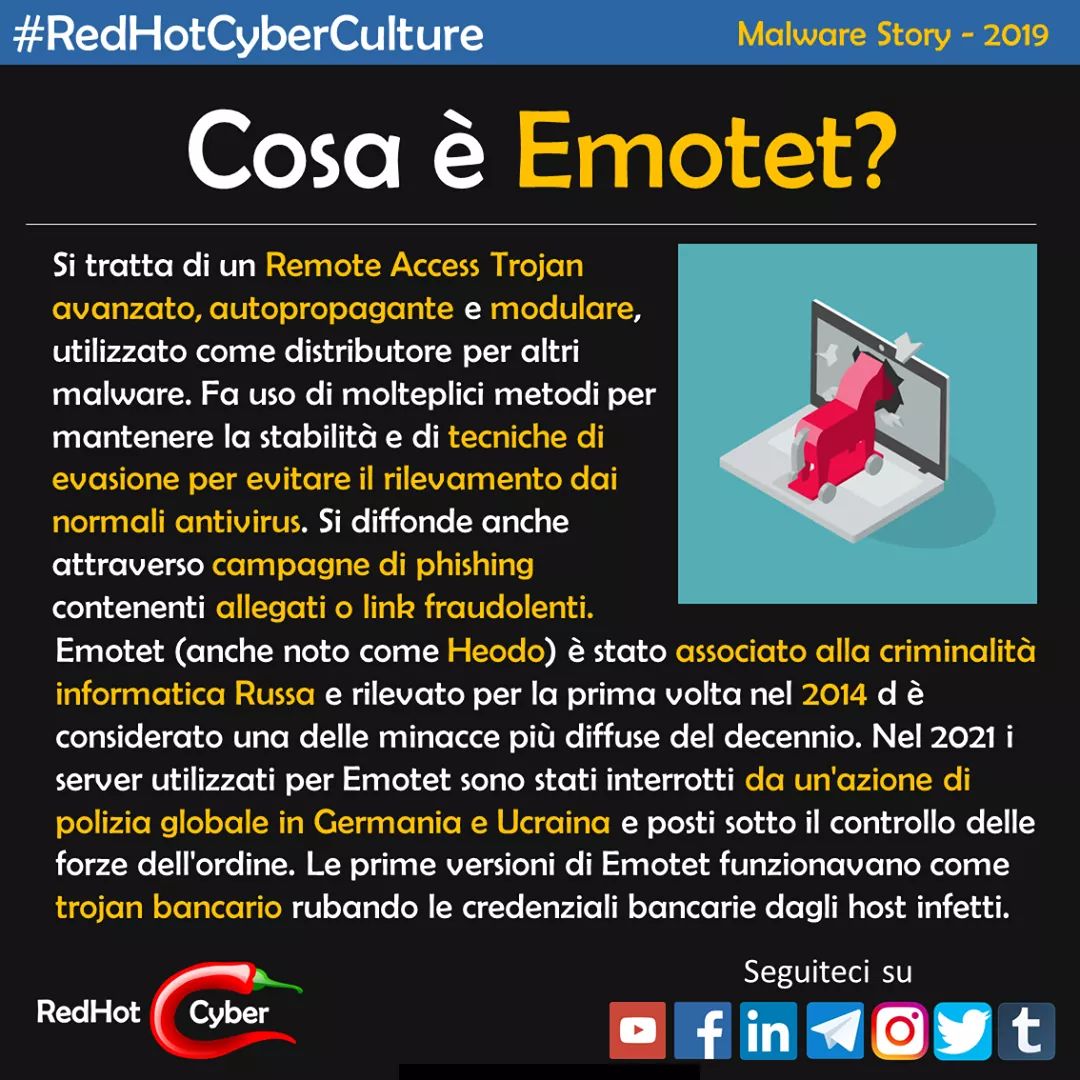

Scoperto per la prima volta come #trojan bancario nel 2014, il #malware si è evoluto nel corso degli anni fino a diventare la soluzione ideale per i criminali informatici.

L’infrastruttura EMOTET ha essenzialmente agito come apriporta principale per i sistemi informatici su scala globale. Una volta stabilito questo accesso non autorizzato, tali accessi sono stati venduti ad altri #gruppi #criminali di alto livello per svolgere ulteriori attività illecite come il furto di dati e l’estorsione tramite #ransomware e il furto di proprietà intellettuale (#PI).

#redhotcyber #cybersecurity #cybercrime #hacking #hacker