Il famoso Browser Web open source TOR, che consente la comunicazione anonima su internet, ottiene un nuovo aggiornamento: TOR Browser 12.0.

La nuova versione ha caratteristiche migliori rispetto alla sua recente versione di Firefox ESR (Mozilla Firefox 102) e può essere scaricato dal sito Web ufficiale o dalla directory di distribuzione.

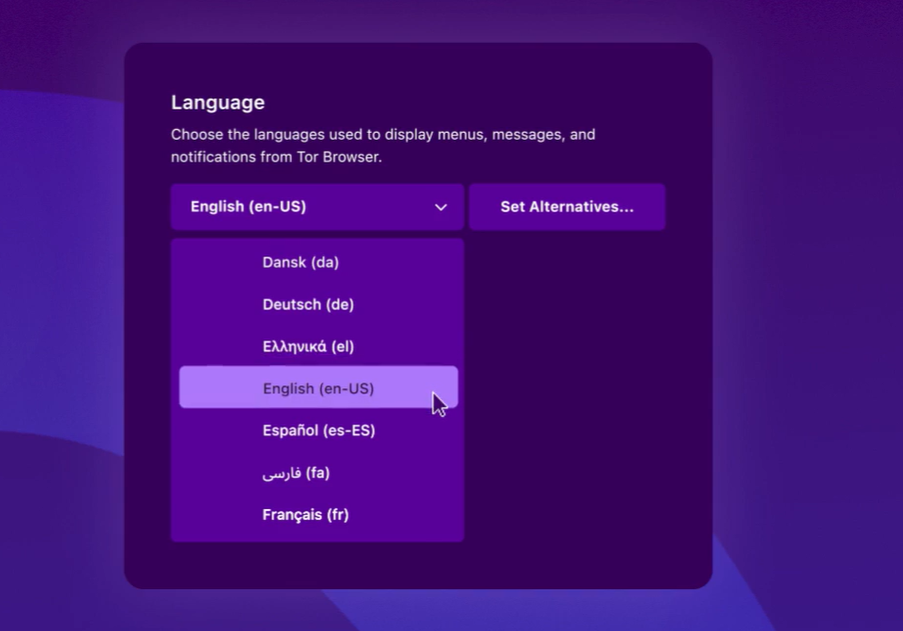

TOR Browser 12.0 diviene più inclusivo fornendo supporto multi-linguaggio agli utenti desktop. Quindi, se desideri cambiare il browser TOR in qualsiasi altra lingua oltre all’inglese, non è necessario eseguire ricerche e download di lingue.

Il browser già supporta tutte le lingue e basta un semplice riavvio del browser web dopo aver cambiato le impostazioni.

“La possibilità di avere più lingue in un singolo download dovrebbe aumentare le dimensioni del file di TOR Browser. Tuttavia, abbiamo trovato un modo per risparmiare in termini di efficienza, il che significa che la differenza nella dimensione di TOR 12 è minore di TOR 11.5″

ha affermato TOR project.

Approfondisci il Dark Web con gli articoli di RHC

Il dark web è il contenuto del World Wide Web che esiste sulle darknet. Si tratta di reti overlay che utilizzano Internet ma richiedono software, configurazioni o autorizzazioni specifiche per l’accesso. Attraverso il dark web, le reti di computer private possono comunicare e condurre affari in modo anonimo senza divulgare informazioni identificative, come la posizione di un utente. Il dark web costituisce una piccola parte del deep web, la parte del web non indicizzata dai motori di ricerca web, anche se a volte il termine deep web è erroneamente usato per riferirsi specificamente al dark web. Scopriamo di più con gli articoli di Red Hot Cyber.Deep web e dark web. La guida definitiva Come navigare nel dark web dal tuo smartphone Breve storia del Dark Web Darkweb: La Guardia di Finanza chiude il market underground DeepSea Cos’è il dark web? Tutto quello che devi sapere in soli 3 minuti. Cos’è il dark web? Tutto quello che devi sapere in soli 3 minuti.

Il nuovo aggiornamento consente la modalità solo HTTPS per impostazione predefinita per gli utenti Android. Ciò fornisce maggiore sicurezza contro gli attacchi di stripping SSL e dà la priorità ai siti .onion, quando Onion-Location è configurato.

Il rilascio supporta Apple Silicon nativo, Go 1.19.3, l’ultimo aggiornamento nel complesso perfeziona il launcher TOR e la funzione letterbox.

La Marina degli Stati Uniti ha originariamente progettato TOR per proteggere la posizione dell’utente sulla rete durante la navigazione, in modo che i server non possano tracciare la loro attività su Internet.

Inoltre, TOR fornisce l’anonimato al sito Web e ai visitatori tramite un indirizzo Web .onion.