Le truffe online note come “pig butchering” stanno attraversando una profonda trasformazione. Da operazioni artigianali e disorganizzate, basate su call center improvvisati, si sono convertite in un sistema strutturato, scalabile e fortemente automatizzato. È quanto emerge da un recente rapporto pubblicato da Infoblox, che descrive l’evoluzione di questo fenomeno verso un modello definito “Pig Butchering-as-a-Service” (PBaaS).

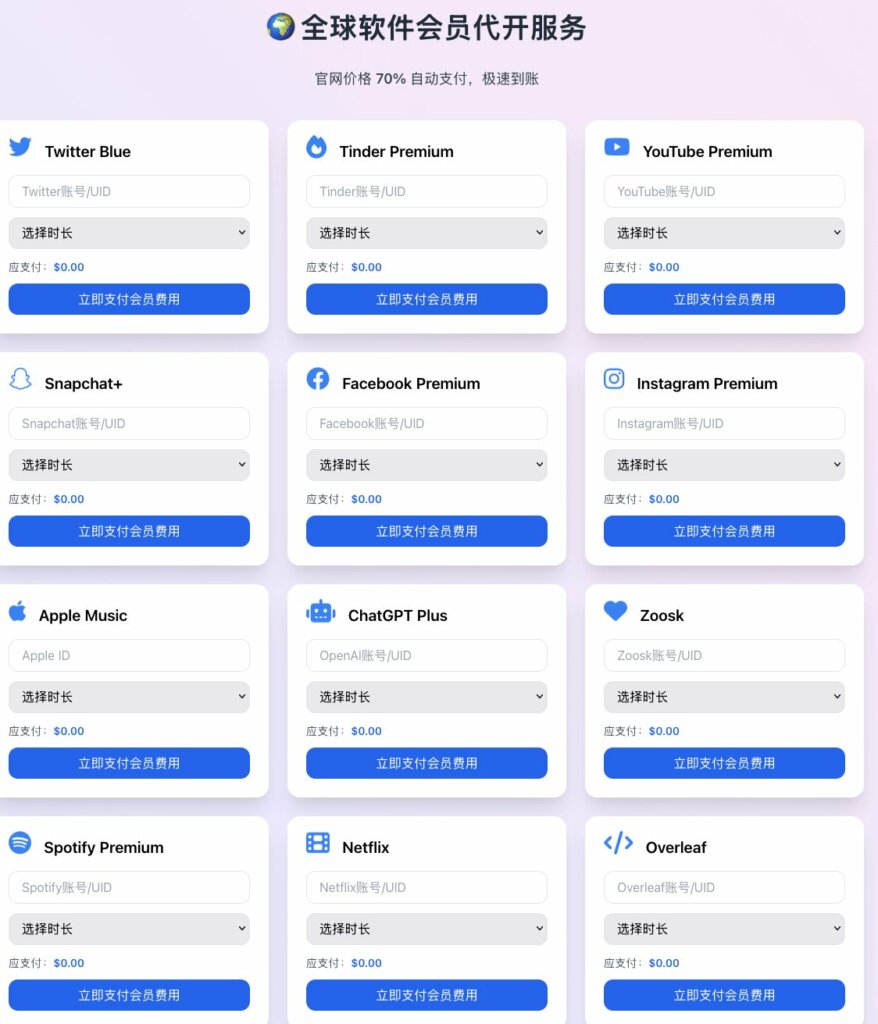

Secondo l’analisi, oggi i gruppi criminali possono avviare campagne di frode su larga scala con la stessa semplicità con cui si attiva un servizio digitale in abbonamento. L’elemento chiave di questo cambiamento è la nascita di fornitori specializzati che mettono a disposizione, a pagamento, ogni componente necessaria per realizzare una truffa completa.

Nel nuovo ecosistema illegale, questi operatori commercializzano pacchetti pronti all’uso che includono database di potenziali vittime, strumenti di contatto, piattaforme di investimento fittizie e sistemi di gestione automatizzata delle interazioni. In questo modo, le competenze tecniche richieste ai truffatori si riducono drasticamente, abbassando le barriere di ingresso a livello globale.

Uno dei soggetti centrali individuati dal rapporto è un fornitore noto con il nome di “Penguin“, conosciuto anche come Heavenly Alliance o Overseas Alliance. Il gruppo agisce come un vero e proprio hub di riferimento, offrendo kit completi per le frodi, modelli operativi e soluzioni pronte per l’uso.

Il catalogo attribuito a Penguin risulta particolarmente articolato. Comprende lo “Shè gōng kù”, un vasto archivio di dati personali relativi a cittadini cinesi, che include anni di estratti conto bancari e informazioni sui movimenti di viaggio, utilizzati per selezionare obiettivi considerati economicamente rilevanti. A questo si affianca la vendita di account occidentali compromessi, come profili verificati di sviluppatori su Tinder, WhatsApp e Apple, ceduti a costi estremamente contenuti.

Un altro elemento chiave sono i cosiddetti “set di personaggi” (Ren She Tao Tu): raccolte di immagini e video sottratti a influencer dei social network, impiegate per costruire identità digitali credibili e coerenti, funzionali all’adescamento delle vittime. Il sistema è completato da SCRM AI, uno strumento di gestione automatizzata delle relazioni sui social che consente di mantenere e intensificare il contatto con le persone prese di mira.

Se Penguin fornisce le risorse per individuare e coinvolgere le vittime, altri operatori si occupano della fase finale della frode. Tra questi, Infoblox segnala UWORK, un provider che mette a disposizione una piattaforma avanzata di Customer Relationship Management progettata per coordinare simultaneamente centinaia di vittime e operatori.

L’efficacia di questa infrastruttura è documentata da un caso giudiziario trattato negli Stati Uniti all’inizio del 2025, nel quale criminali di origine cinese hanno utilizzato il sistema UWORK per sottrarre oltre 13 milioni di dollari.

La piattaforma consente inoltre di creare siti di trading fraudolenti che riproducono fedelmente l’aspetto di software legittimi come MetaTrader. Alcuni di questi portali includono persino procedure di “Know Your Customer” (KYC), sfruttate per acquisire documenti di identità delle vittime, ampliando così il danno oltre la perdita finanziaria.

Il passaggio a un modello basato su servizi industrializzati rappresenta un fattore di rischio significativo. Come sottolinea il rapporto, questa struttura permette alle reti criminali di espandersi rapidamente senza dover sviluppare competenze tecnologiche avanzate, replicando dinamiche già osservate nei mercati illegali di malware e phishing offerti come servizio.