Come abbiamo riportato nell’articolo “Il ransomware cos’è? Scopriamo il funzionamento e il significato del RaaS“, all’interno del modello Ransomware as a Service (RaaS), molte cyber gang che producono ransomware, si affidano a dei partner che effettuano il lavoro sporco, ovvero violare le organizzazioni e inoculare al loro interno il ransomware.

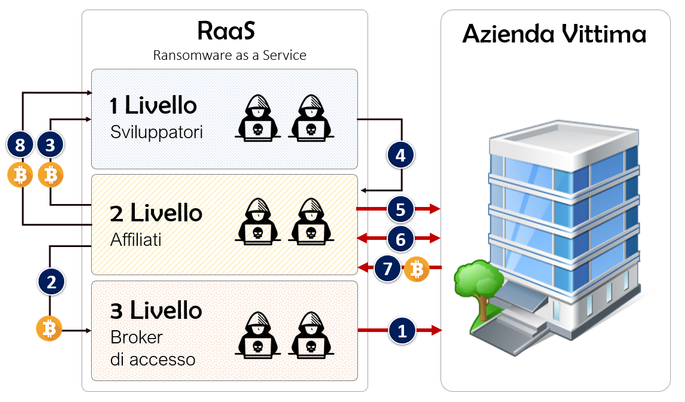

Per RaaS, come abbiamo detto, si intende “Ransomware as a Service”, quindi Ransomware come “servizio”, un modello di business criminale dove la violazione viene condotta da un gruppo di criminali informatici militarmente organizzati in una piramide generalmente a tre livelli, come riportato nella figura sopra riportata.

Allo stesso tempo, i “partner” della gang, si affidano ad altri attori “commerciali” denominati “broker di accesso”, in modo da acquistare le falle di sicurezza che permettono di accedere ad una rete di una organizzazione. Tali costi sono variabili rispetto alla grandezza e ai guadagni dell’organizzazione, e possono variare tra i 10k e i 100k dollari.

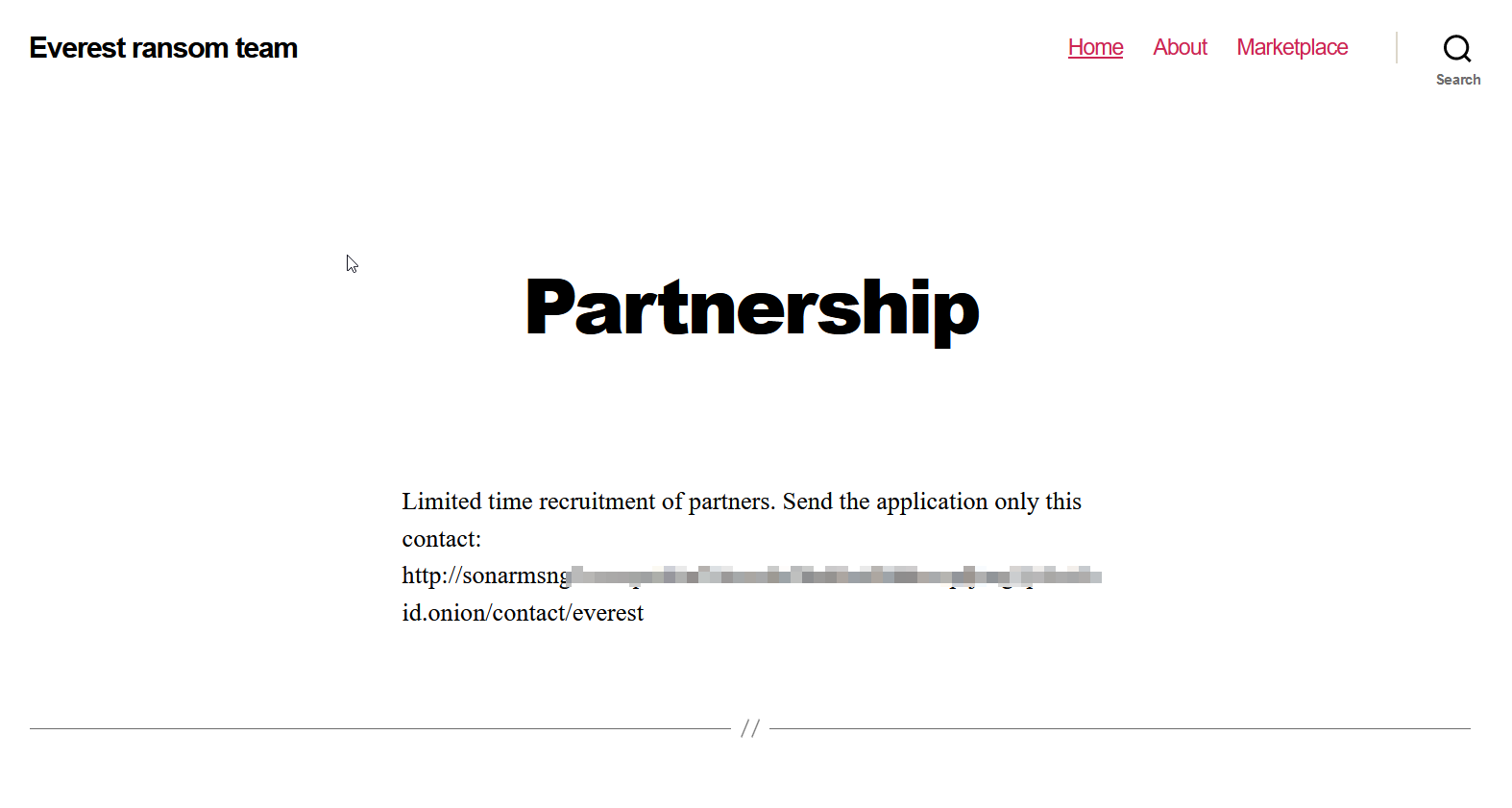

Ritornando all’oggetto, spesso le gang per aumentare il volume dei loro affari, effettuano delle acquisizioni pubbliche di partner, come sta facendo Everest in questi giorni, emettendo un comunicato all’interno del loro data-leak.site (DLS) come riporta la figura di seguito.

La cyber gang Everest, l’abbiamo incontrata diverse volte nel 2021, soprattutto quando è stata violata la SIAE e successivamente, più in sordina la Speroni Spa.

Ricordiamoci che Everest, aveva adottato per massimizzare i suoi profitti, anche la vendita scontata dei dati trafugati dalle aziende colpite. Infatti parlammo in precedenza del Black-hat Friday.

In quella occasione Everest mise in vendita per 30.000 dollari, i dati dall’incidente informatico subito dal Governo dell’Argentina e l‘accesso a una varietà di servizi internet, oltre che al suo database completo, il servizio vpn e l’accesso al database server mysql e altri servizi.

Everest riportò anche che Il database era molto ampio ed include utenti e documenti vari, oltre che rendiconti finanziari.

Bajram Zeqiri è un esperto di cybersecurity, cyber threat intelligence e digital forensics con oltre vent'anni di esperienza, che unisce competenze tecniche, visione strategica creare la resilienza cyber per le PMI. Fondatore di ParagonSec e collaboratore tecnico per Red Hot Cyber, opera nella delivery e progettazione di diversi servizi cyber, SOC, MDR, Incident Response, Security Architecture, Engineering e Operatività. Aiuta le PMI a trasformare la cybersecurity da un costo a leva strategica per le PMI.

Aree di competenza: Cyber threat intelligence, Incident response, Digital forensics, Malware analysis, Security architecture, SOC/MDR operations, OSINT research