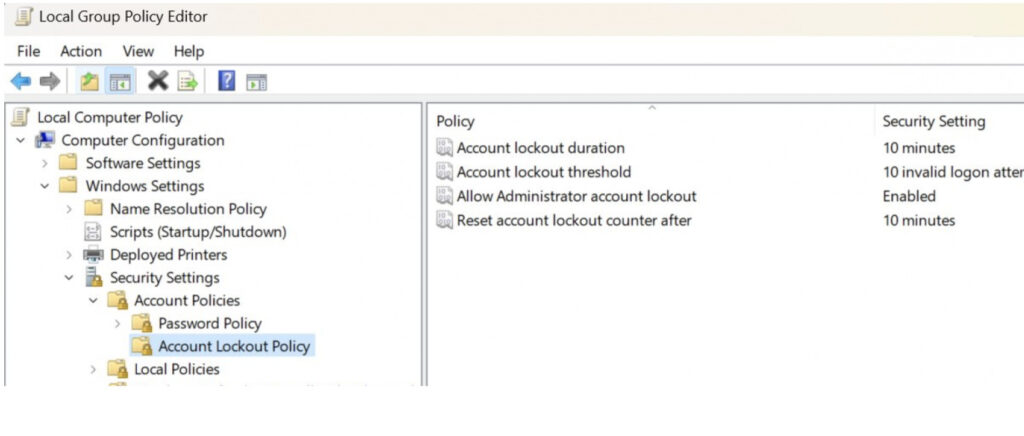

Le build di Windows 11 appena rilasciate vengono fornite con il criterio di blocco dell’account abilitato per impostazione predefinita, che blocca gli account utente (inclusi gli amministratori) dopo dieci tentativi di accesso non riusciti entro 10 minuti.

Questo meccanismo consente di contrastare gli attacchi di forza bruta, in cui gli aggressori utilizzano strumenti speciali per automatizzare l’ipotesi di password.

L’innovazione è stata rilevata in Windows 11 Insider Preview build 22528.1000 e build più recenti.

Dopo che l’utente ha inserito la combinazione di login e password errata dieci volte di seguito, il sistema limiterà l’accesso al suo account.

“Le build di Win11 ora hanno una politica di blocco dell’account abilitata per impostazione predefinita. Aiuterà a proteggere i sistemi dagli attacchi RDP e di forza bruta, che sono spesso utilizzati dagli stessi operatori di ransomware”

scrive David Weston di Microsoft .

Il vettore di attacchi a RDP è abbastanza comune.

Ad esempio, l’anno scorso le credenziali di 1,3 milioni di server RDP sono trapelate a un mercato non UAS.

Ricordiamo anche lo studio di KELA, ha scoperto che gli operatori ransomware preferiscono penetrare nei moneybag tramite RDP e VPN.