Red Hot Cyber. El blog de la seguridad informática

La mente dietro le password: quando squilla il telefono. Puntata 8

Nelle puntate precedenti abbiamo visto che la sicurezza non crolla perché non conosciamo le regole, ma perché la mente lavora per automatismi. Fiducia, riconoscimento, continuità. Meccanismi normali, ...

Campagne zero-day e ransomware su larga scala: più attacchi ma meno riscatti

Le campagne di estorsione di dati su larga scala che sfruttano vulnerabilità zero-day stanno gradualmente perdendo efficacia, anche quando gli aggressori riescono ad accedere a preziosi sistemi aziend...

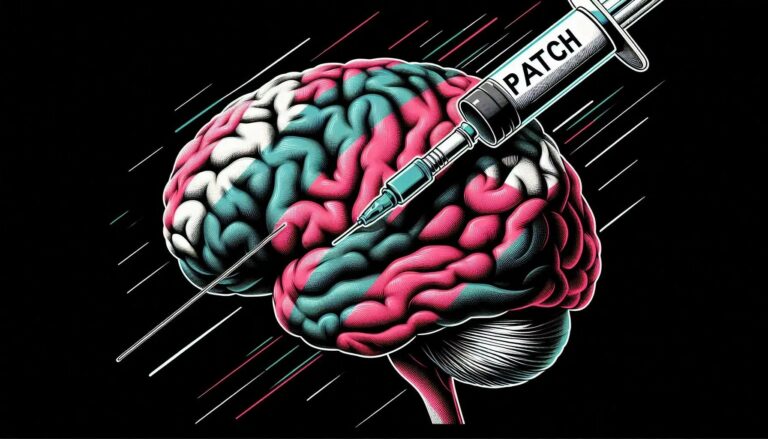

Non puoi riavviare la tua mente. Eppure la stai lasciando senza patch

Passiamo ore a ottimizzare il nostro lavoro, i nostri tool e i nostri processi, ma abbiamo dimenticato di proteggere l’unico sistema operativo che non possiamo riavviare: la nostra mente. Il problema ...

TikTok sotto accusa dalla Commissione europea: il punto di vista del MOIGE

La Commissione europea ha avviato diverse indagini contro TikTok per presunte violazioni del Digital Services Act (DSA), con particolare attenzione al design e l’impatto per il benessere degli utenti,...

Il gioco è gratis, il malware no (e lo stai pagando carissimo)

Un gioco gratuito può rivelarsi l’acquisto più costoso quando si trasforma in un accesso al computer. I ricercatori di sicurezza informatica mettono in guardia da una campagna che si nasconde nei prog...

E se oggi ricevessi 2.000 Bitcoin in regalo? Su Bithumb è successo davvero

Venerdì sera l’exchange di criptovalute sudcoreano Bithumb è stato teatro di un incidente operativo che ha rapidamente scosso il mercato locale di Bitcoin, dimostrando quanto anche un singolo errore u...

Campagna di phishing su Signal in Europa: sospetto coinvolgimento di attori statali

Le autorità tedesche hanno recentemente lanciato un avviso riguardante una sofisticata campagna di phishing che prende di mira gli utenti di Signal in Germania e nel resto d’Europa. L’attacco si conce...

Robot in cerca di carne: Quando l’AI affitta periferiche. Il tuo corpo!

L’evoluzione dell’Intelligenza Artificiale ha superato una nuova, inquietante frontiera. Se fino a ieri parlavamo di algoritmi confinati dietro uno schermo, oggi ci troviamo di fronte al concetto di “...

DKnife: il framework di spionaggio Cinese che manipola le reti

Negli ultimi anni, la sicurezza delle reti ha affrontato minacce sempre più sofisticate, capaci di aggirare le difese tradizionali e di penetrare negli strati più profondi delle infrastrutture. Un’ana...

Così tante vulnerabilità in n8n tutti in questo momento. Cosa sta succedendo?

Negli ultimi tempi, la piattaforma di automazione n8n sta affrontando una serie crescente di bug di sicurezza. n8n è una piattaforma di automazione che trasforma task complessi in operazioni semplici ...

Articoli in evidenza

Cultura

CulturaNelle puntate precedenti abbiamo visto che la sicurezza non crolla perché non conosciamo le regole, ma perché la mente lavora per automatismi. Fiducia, riconoscimento, continuità. Meccanismi normali, indispensabili per vivere, che nel digitale diventano punti…

Cybercrime

CybercrimeLe campagne di estorsione di dati su larga scala che sfruttano vulnerabilità zero-day stanno gradualmente perdendo efficacia, anche quando gli aggressori riescono ad accedere a preziosi sistemi aziendali. Un nuovo rapporto di Coveware mostra che…

Cultura

CulturaPassiamo ore a ottimizzare il nostro lavoro, i nostri tool e i nostri processi, ma abbiamo dimenticato di proteggere l’unico sistema operativo che non possiamo riavviare: la nostra mente. Il problema non è la tecnologia,…

Diritti

DirittiLa Commissione europea ha avviato diverse indagini contro TikTok per presunte violazioni del Digital Services Act (DSA), con particolare attenzione al design e l’impatto per il benessere degli utenti, in particolare minori con dei risultati preliminari il 6 febbraio…

Cybercrime

CybercrimeUn gioco gratuito può rivelarsi l’acquisto più costoso quando si trasforma in un accesso al computer. I ricercatori di sicurezza informatica mettono in guardia da una campagna che si nasconde nei programmi di installazione di…

Ultime news

Problemi con il Desktop remoto dopo il Patch Tuesday. Microsoft corre ai ripari

Codice Generato dall’AI: Quando la Sicurezza Diventa una grande illusione

Occorre rimuovere Grok e X dagli app store: la richiesta di 28 organizzazioni

Net-NTLMv1, Mandiant pubblica le tabelle che mostrano quanto sia ancora vulnerabile

I robot umanoidi imparano a muoversi come noi: la svolta arriva da Berkeley

Account admin compromessi: exploit attivo colpisce il plugin Modular DS di WordPress

Perché il DPO non può più essere un lupo solitario (e rischi di far fallire il GDPR)

Stefano Gazzella - 2 Gennaio 2026

Al via il corso “Cyber Offensive Fundamentals” di RHC! 40 ore in Live Class

Redazione RHC - 2 Gennaio 2026

PollyPolymer: una startup rivoluziona la robotica e la moda con la stampa 3D

Redazione RHC - 2 Gennaio 2026

Allarme malware su Open VSX: migliaia di dispositivi macOS infettati da GlassWorm

Massimiliano Brolli - 2 Gennaio 2026

IA, l’allarme del Nobel Hinton: “Addio a migliaia di posti di lavoro già nel 2026”

Redazione RHC - 2 Gennaio 2026

Amber Katze al 39C3 mostra il jailbreak dell’NVIDIA Tegra X2. A rischio l’Autopilot di Tesla

Redazione RHC - 1 Gennaio 2026

Se il chatbot crea dipendenza, la colpa è dell’azienda: la nuova linea rossa sull’IA in Cina

Redazione RHC - 1 Gennaio 2026

AI: L’Istinto di Sopravvivenza che fa Paura. L’allarme di Bengio: ‘Non datele diritti, sta già imparando a ingannarci’

Redazione RHC - 1 Gennaio 2026

Coinbase: insider arrestato per vendita di dati e truffa da 16 milioni in USA

Redazione RHC - 1 Gennaio 2026

Zero click, zero tasti, zero difese: come gli agenti AI possono hackerarti

Sandro Sana - 1 Gennaio 2026

Scopri le ultime CVE critiche emesse e resta aggiornato sulle vulnerabilità più recenti. Oppure cerca una specifica CVE