Allarme Microsoft: la patch di aprile possono bloccare l’autenticazione aziendale

I rappresentanti di Microsoft hanno avvertito che, dopo l’installazione degli aggiornamenti di aprile, alcuni controller di dominio Windows potrebbero entrare in un ciclo di riavvio infinito a causa d...

E se la guerra che stai seguendo su X tra Iran e Stati Uniti fosse falsa?

Si parla di oltre un miliardo di visualizzazioni in 30 giorni, e un progetto che non nasce per caso. Nel primo mese di guerra con l’Iran, una galassia di account presenti sul social network X, ha iniz...

Una scuola italiana finisce nel Dark Web! Leak da 1.9GB di dati sensibili online

C’è un momento ben preciso, in cui le storie emergono Inizialmente sono silenziose, quasi marginali, ma poi iniziano a fare rumore. È quello che sta accadendo con un post comparso nelle prime ore dell...

18 anni di reclusione per i complici degli hacker nordoreani infiltrati in 10 aziende USA

I procuratori federali definiscono questo un sofisticato attacco alla sicurezza nazionale. Due residenti del New Jersey, sono stati condannati a delle pene detentive significative per aver gestito una...

Campagna di Phishing a tema MyKey di Intesa Sanpaolo: facciamo Attenzione

È stata individuata recentemente, una nuova campagna di phishing creata dai malintenzionati, che vuole impersonare il brand di Intesa Sanpaolo. Si tratta di una campagna in lingua italiana che si basa...

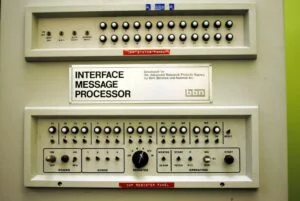

Internet cambia pelle: QUIC Protocol è la rivoluzione che nessuno può più ignorare

Internet si è basato per quasi mezzo secolo su due pilastri consolidati: TCP per il trasporto dei dati e UDP laddove la velocità era più importante dell’affidabilità. Ora, lo stack di rete ha un terzo...

Harvard insegna e gli hacker fanno “pubblicazioni”! Benvenuti nel SEO estremo

Una rete di università americane è stata colpita da un massiccio attacco informatico che non ha interessato direttamente i loro sistemi didattici, bensì la loro reputazione digitale. Gli aggressori ha...

Il caso Uber: l’IA lavora gratis? No, e sta svuotando i budget aziendali

Le aziende stanno adottando massivamente l’intelligenza artificiale con una velocità che mette in crisi i modelli di budgeting. Il caso Uber è uno degli esempi più evidenti di questa trasformazione e ...

Un backdoor nascosta nel codice in 30 plugin WordPress si è misteriosamente attivata

Nell’ecosistema di WordPress è stata scoperta una minaccia nascosta, rimasta a lungo inosservata. Decine di plugin popolari installati su migliaia di siti web sono risultati infetti da una backdoor in...

Chrome Web Store o malware bazar? Spoiler: 108 estensioni e 20.000 persone colpite

Gli esperti di Socket hanno scoperto un gruppo di 108 estensioni dannose nel Chrome Web Store che trasmettono i dati degli utenti ad una infrastruttura condivisa e iniettano annunci pubblicitari e cod...

Articoli più letti dei nostri esperti

La Nuova Cortina di Ferro è Digitale: L'Europa è in Fuga dal Cloud USA

Vulnerabilità zero-day in Microsoft SharePoint Server: exploit attivi prima della patch

Carolina Vivianti - 15 Aprile 2026

Google ha cambiato qualcosa in Chrome… e gli hacker non sono contenti

Bajram Zeqiri - 15 Aprile 2026

Masjesu: la botnet invisibile che trasforma router e IoT in armi DDoS

Carolina Vivianti - 15 Aprile 2026

Booking.com violato! Il dettaglio che rende questo attacco pericoloso

Carolina Vivianti - 14 Aprile 2026

Webloc: ha trasformato il tuo smartphone in un tracker globale senza consenso

Silvia Felici - 14 Aprile 2026

Rockstar Games vittima di un nuovo attacco hacker da parte di ShinyHunters

Bajram Zeqiri - 14 Aprile 2026

Aggiornamenti urgenti per Apache Tomcat: multiple vulnerabilità corrette ad aprile 2026

Carolina Vivianti - 14 Aprile 2026

Cyber guerra prima delle bombe: così l’Iran ha preparato gli attacchi in Medio Oriente

Bajram Zeqiri - 14 Aprile 2026

Cybersecurity o arma digitale? Il confine sempre più sottile dell’intelligenza artificiale

Andrea Capelli - 14 Aprile 2026

Arriva la Sovranità Industriale: gli USA inseguono la Cina e la partita si gioca sui dati

Carolina Vivianti - 14 Aprile 2026

Ultime news

Aggiornamenti urgenti per Apache Tomcat: multiple vulnerabilità corrette ad aprile 2026

Cyber guerra prima delle bombe: così l’Iran ha preparato gli attacchi in Medio Oriente

Cybersecurity o arma digitale? Il confine sempre più sottile dell’intelligenza artificiale

Arriva la Sovranità Industriale: gli USA inseguono la Cina e la partita si gioca sui dati

Linux 7.0 cambia tutto: sicurezza post-quantistica e Rust entrano nel kernel

Anthropic limita Mythos: l’AI che trova zero-day è un vantaggio strategico e fa paura

Attacco alla Basilica di San Marco: gli hacker sostengono che sono ancora dentro i sistemi

Botnet globale scoperta in Iran dopo un clamoroso errore di configurazione

Addio sicurezza per Apple: la metà dei Mac espone traffico sospetto

Cavi sottomarini e tensioni con la Russia: il Regno Unito avverte “Vi stiamo osservando”

Chip War: La Cina sfida l’Occidente. Arriva il primo chip 100% nazionale

FBI recupera messaggi Signal cancellati: il “bug” nascosto negli iPhone

Scopri le ultime CVE critiche emesse e resta aggiornato sulle vulnerabilità più recenti. Oppure cerca una specifica CVE