Il gruppo ransomware Vice Society, ha pubblicato nella notte sul suo Data Leak Site (DLS), un avviso di una violazione di sicurezza informatica ai danni dell’Associazione Bancaria Italiana (ABI).

VICE SOCIETY è un malware di tipo ransomware che crittografa i dati rendendoli inaccessibili e richiede un riscatto per la decrittazione (ripristino dell’accesso).

Ai file crittografati viene aggiunta l’estensione “.v-society.[victim’s_ID]”. Ad esempio, un file inizialmente chiamato “1.jpg” apparirà come ad esempio “1.jpg.v-society.923-C3D-30D”.

A quel punto viene creata una richiesta di riscatto denominata “!!!TUTTI I TUOI FILE SONO CRIPTATI!!!.TXT”.

L’Associazione Bancaria Italiana (ABI) è l’associazione di categoria delle banche italiane.

L’associazione nasce nel 1919, pochi anni dopo l’Associazione delle Casse di Risparmio Italiane (ACRI, fondata nel 1912), l’Associazione delle Casse Rurali Italiane di Credito (Cassa Rurale ed Artigiana, fondata nel 1915) e più di 40 anni dopo l’Associazione delle Banche Popolari d’Italia (Banca Popolare, fondata nel 1876).

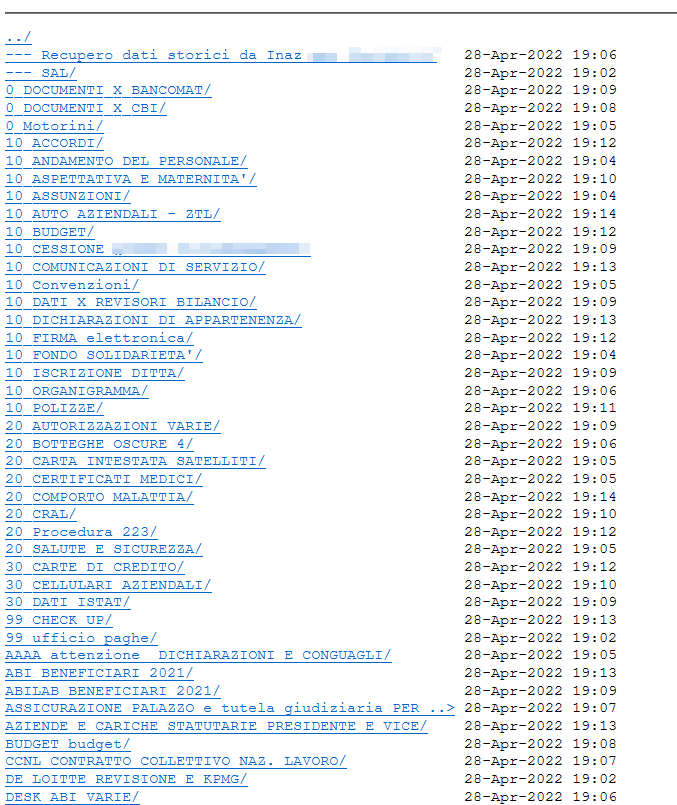

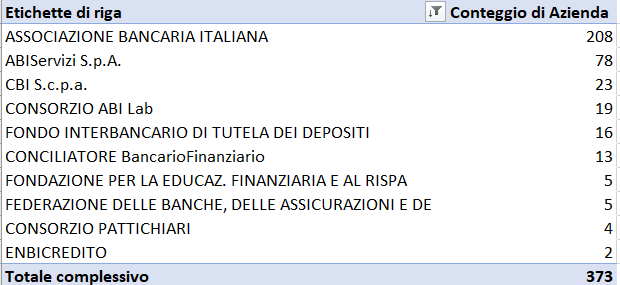

Andando ad analizzare il post di Vice Society, cliccando all’interno del link veniamo portati in un elenco di directory dove sono presenti molti folder contenenti documenti riservati.

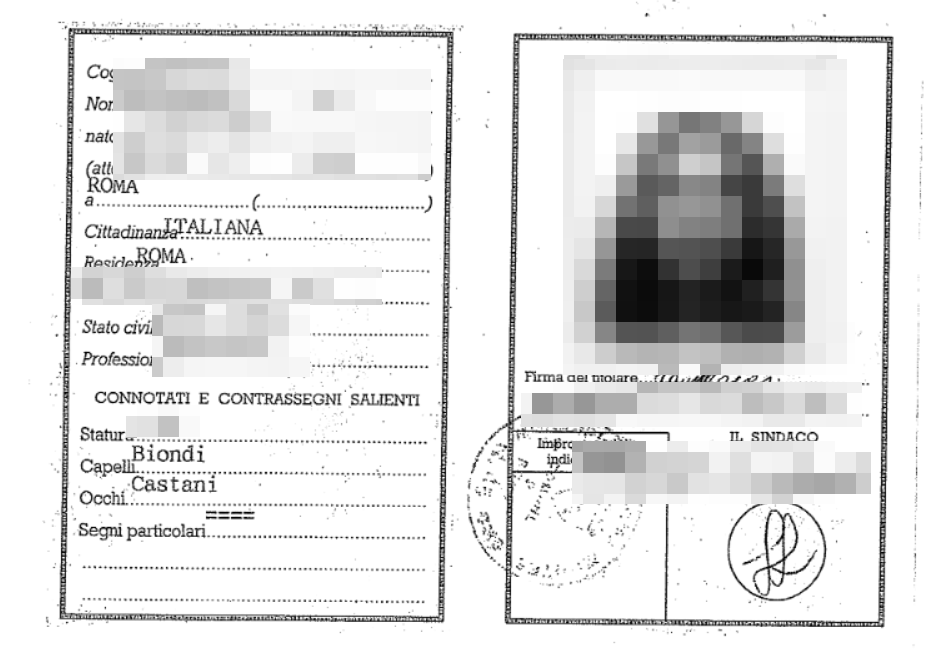

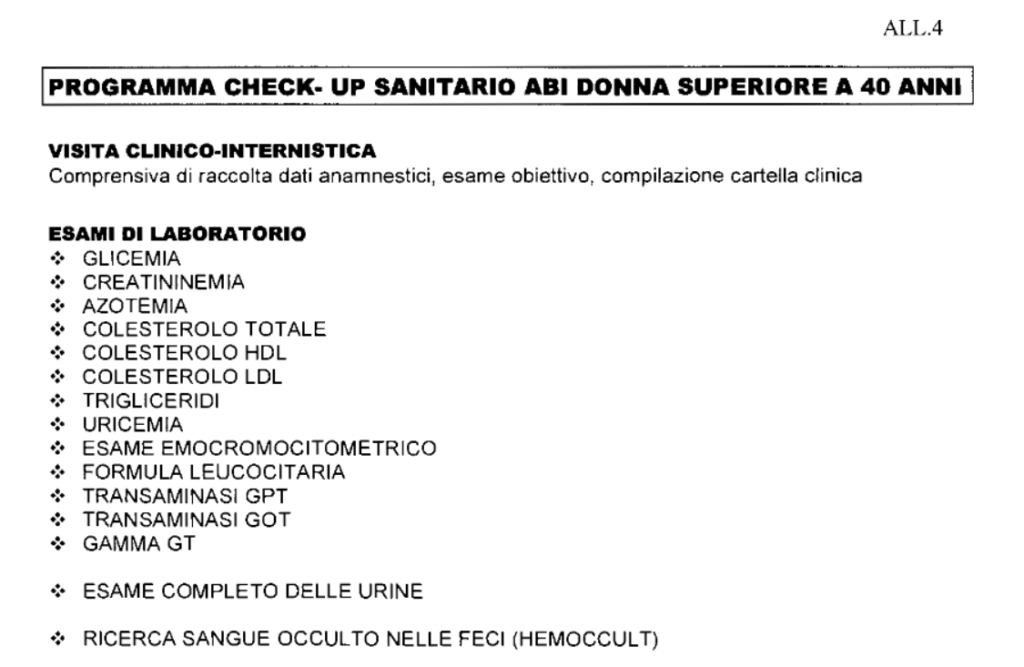

Troviamo circa 400 documenti di identità e tessere sanitarie, probabilmente del personale dell’Associazione Bancaria Italiana

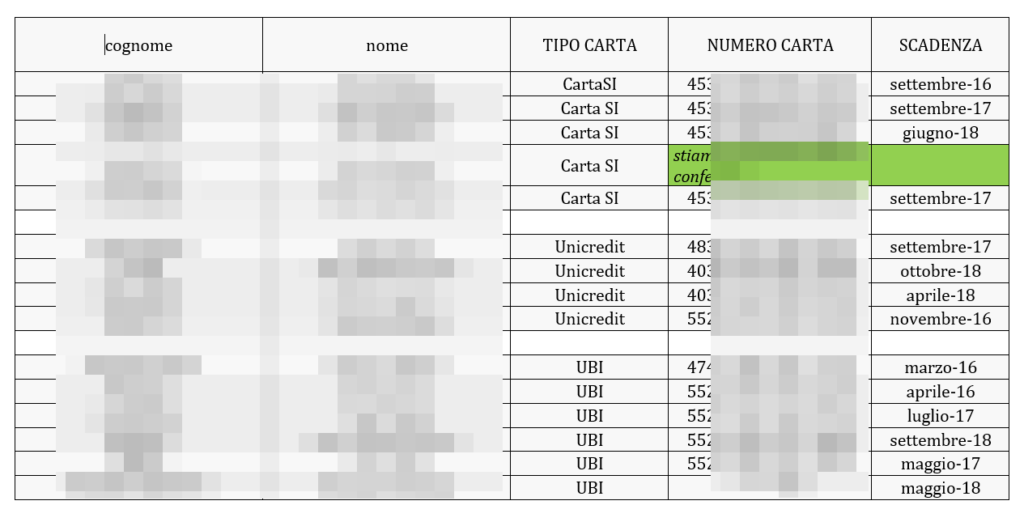

Ma anche informazioni sulle carte di credito associate ai dipendenti

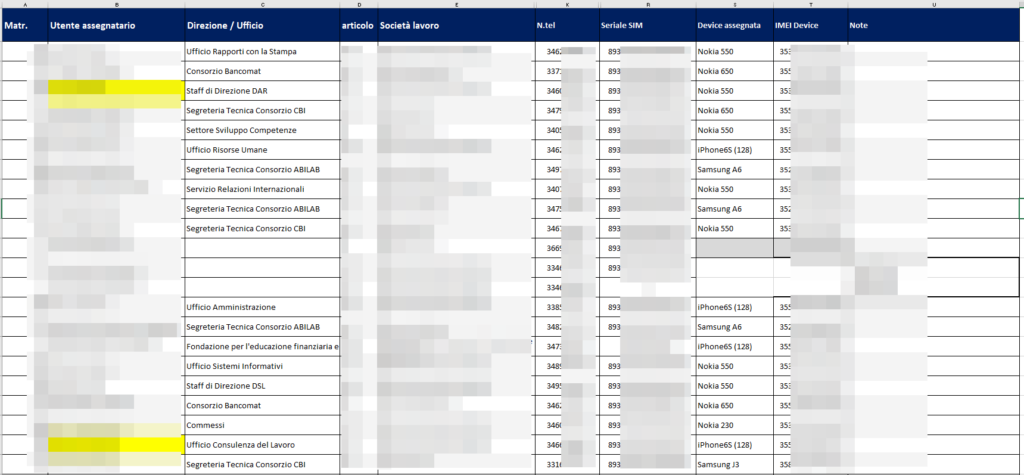

Inoltre sono presenti delle anagrafiche con associata la Direzione/Ufficio e il numero di telefono dell’impiegato/dirigente, oltre ad informazioni del codice IMEI del device e della tipologia del modello assegnato.

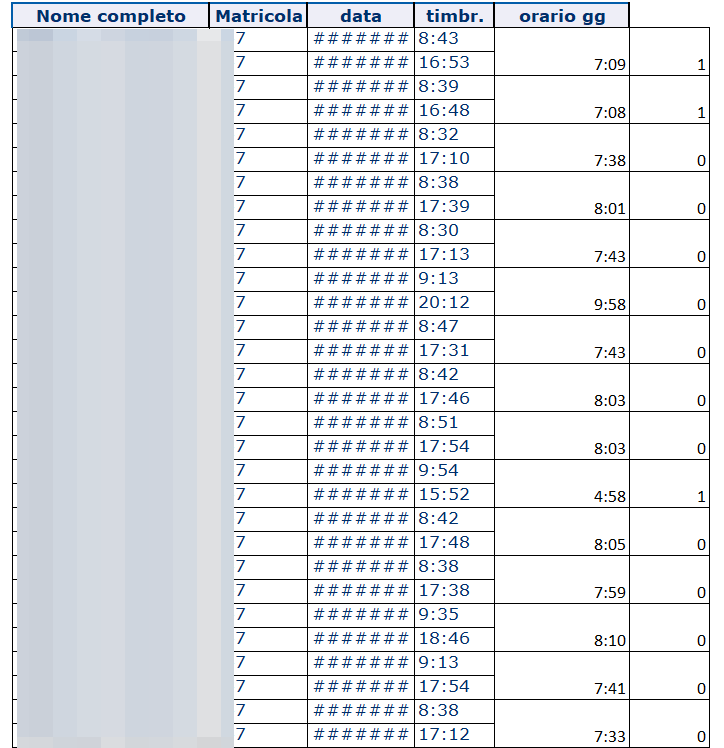

Sono presenti anche dei file contenenti le timbrature di accesso e di uscita del personale

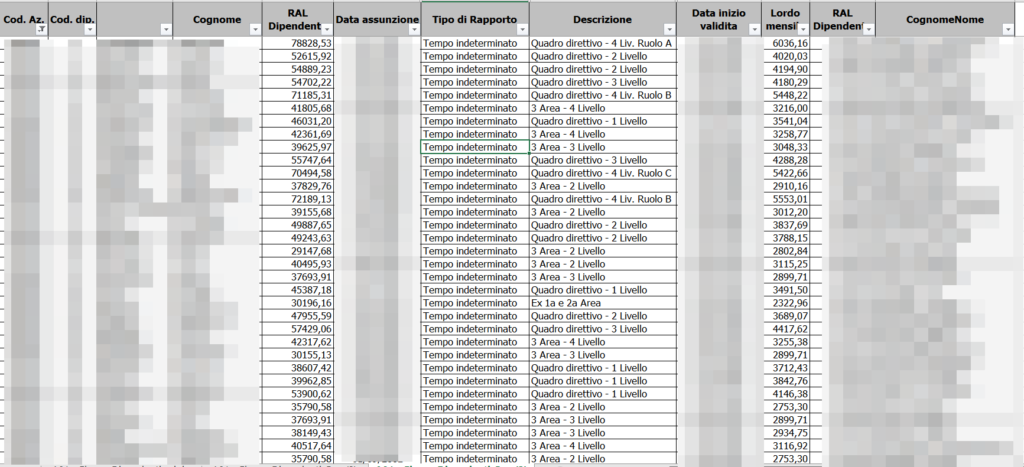

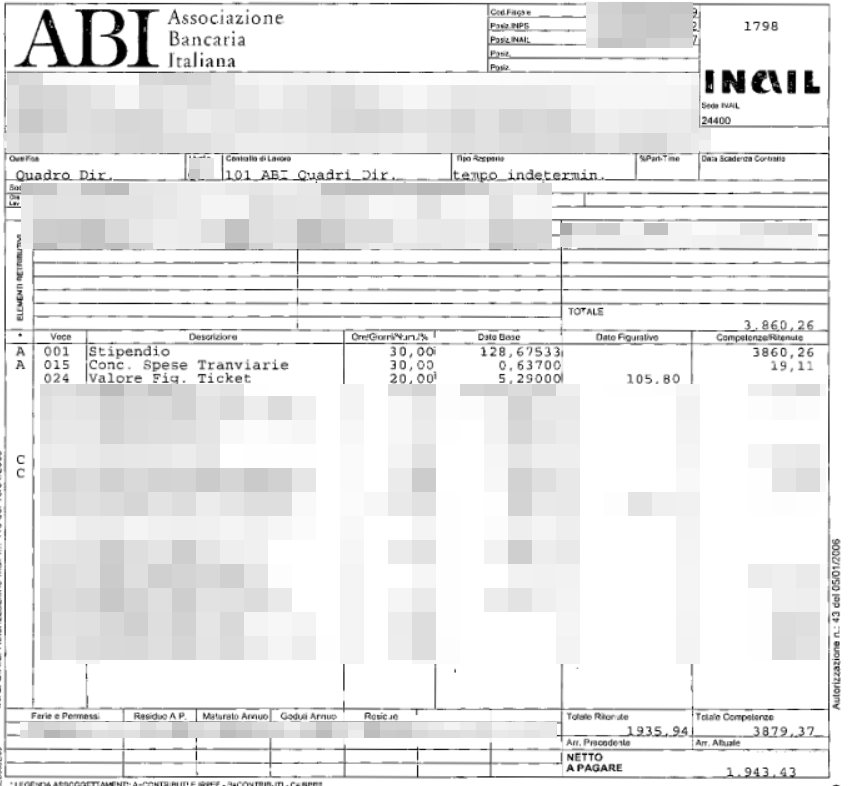

E gli stipendi degli stessi oltre alla tipologia di rapporto e l’inquadramento contrattuale

Sono presenti informazioni di diversa natura. Documenti sulle assunzioni, sul budget, sulle auto aziendali, sulle convenzioni, sulla cessione del quinto, sui pignoramenti, sulle polizze (Dove non c’è ombra di una polizza cyber), firme dei dirigenti e molti altri dati in quella che sembra essere una violazione molto importante che farà a lungo parlare.

Al momento, non è presente sul sito dell’ABI nessuna dichiarazione in relazione dell’incidente informatico.

RHC sta ancora analizzando la perdita dei dati e aggiornerà questo articolo mano a mano che le analisi verranno concluse.

Nel caso in cui l’azienda volesse effettuare una dichiarazione, saremo lieti di pubblicarla all’interno di questa pagina, magari avendo informazioni di cosa si sta facendo per rispondere all’attacco informatico.

Potete contattarci tramite la sezione contatti, oppure in forma anonima utilizzando la mail crittografata del whistleblower.

Il ransomware, è una tipologia di malware che viene inoculato all’interno di una organizzazione, per poter cifrare i dati e rendere indisponibili i sistemi. Una volta cifrati i dati, i criminali chiedono alla vittima il pagamento di un riscatto, da pagare in criptovalute, per poterli decifrare.

Qualora la vittima non voglia pagare il riscatto, i criminali procederanno con la doppia estorsione, ovvero la minaccia della pubblicazione di dati sensibili precedentemente esfiltrati dalle infrastrutture IT della vittima.

Per comprendere meglio il funzionamento delle organizzazioni criminali all’interno del business del ransomware as a service (RaaS), vi rimandiamo a questi articoli:

Vice Society è un attore nella RaaS emerso a metà del 2021 e sono stati osservati lanciare attacchi a grandi aziende utilizzando la doppia estorsione, anche se non hanno disdegnato vittime di piccole o medie dimensioni .

Questo gruppo ha anche preso di mira i distretti scolastici pubblici e altre istituzioni educative. Le tecniche, tattiche e procedure (TTPs) di Vice Society sono difficili da quantificare. Tuttavia, sulla base delle osservazioni alla risposta agli incidenti, spesso sfruttano le nuove vulnerabilità per il movimento laterale e la persistenza nella rete di una vittima. Tentano anche di essere innovativi cercando di eseguire il bypass dei sistemi di rilevamento degli endpoint.

Come con altri attori di minacce, Vice Society gestisce un suo data leak site (DLS), che utilizza per pubblicare i dati esfiltrati dalle vittime che non scelgono di pagare le loro richieste di estorsione.

Una volta ottenuto l’accesso iniziale, è stato osservato che diverse tecniche sono state sfruttate per effettuare la ricognizione post-compromissione all’interno della rete violata. Sono stati osservati tentativi di accesso e cancellazione alla soluzione di backup, che potrebbero impedire all’organizzazione di eseguire correttamente il ripristino dei dati, senza pagare il riscatto richiesto.

Di recente, i ricercatori di Cisco Talos hanno osservato gli operatori ransomware di Vice Society che implementavano una libreria di collegamento dinamico (DLL) dannosa per sfruttare due difetti di PrintNightmare (CVE-2021-1675 e CVE-2021-34527).

Il ransomware Vice Society (probabilmente uno spin-off di HelloKitty) crittografa sia i sistemi Windows che Linux utilizzando OpenSSL (AES256 + secp256k1 + ECDSA).

Le infezioni da ransomware possono essere devastanti per un’organizzazione e il ripristino dei dati può essere un processo difficile e laborioso che richiede operatori altamente specializzati per un recupero affidabile, e anche se in assenza di un backup dei dati, sono molte le volte che il ripristino non ha avuto successo.

Infatti, si consiglia agli utenti e agli amministratori di adottare delle misure di sicurezza preventive per proteggere le proprie reti dalle infezioni da ransomware e sono in ordine di complessità:

Sia gli individui che le organizzazioni sono scoraggiati dal pagare il riscatto, in quanto anche dopo il pagamento le cyber gang possono non rilasciare la chiave di decrittazione oppure le operazioni di ripristino possono subire degli errori e delle inconsistenze.

La sicurezza informatica è una cosa seria e oggi può minare profondamente il business di una azienda.

Oggi occorre cambiare immediatamente mentalità e pensare alla cybersecurity come una parte integrante del business e non pensarci solo dopo che è avvenuto un incidente di sicurezza informatica.