Il 23 agosto 2021, il canale YouTube Russia OSINT ha pubblicato un’intervista in russo con la banda di ransomware LockBit 2.0. Red Hot Cyber la riporta nella sua versione integrale tradotta dal Russo.

Punti salienti dell’intervista a LockBit

Russian OSINT: Cosa significa – LockBit? Hai una storia dietro questo nome?

LockBit: Si tratta di un “Blocco”, un lucchetto di “Bit” che sono un’unità di misura per la quantità di informazioni nei sistemi informatici.

Russian OSINT: Perché pensi di continuare a lavorare con successo mentre altri gruppi di ransomware sono costretti a chiudere la loro attività?

LockBit: Perché ci piace il nostro lavoro e prendiamo sul serio l’anonimato.

Russian OSINT: Rispetto ad altri ransomware – Maze, REvil, Conti, DarkSide – in che modo il tuo prodotto differisce da loro dal punto di vista tecnico?

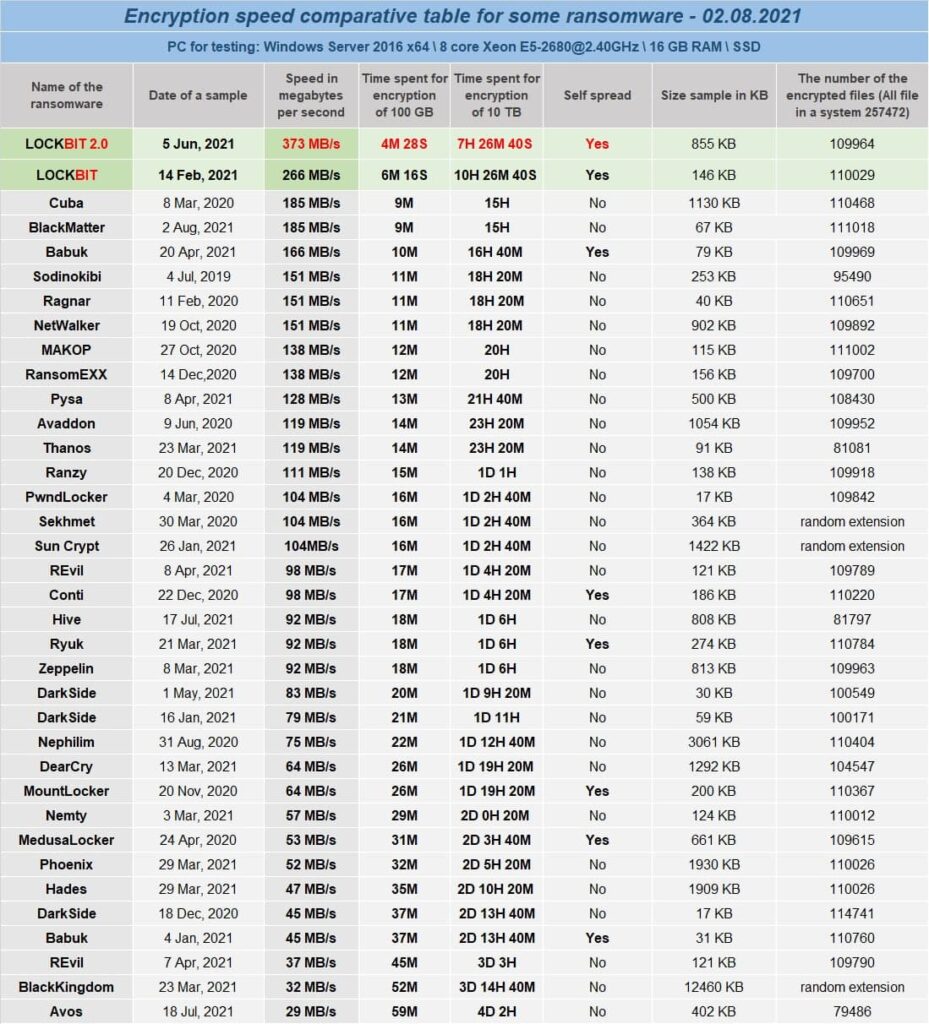

LockBit: Sul nostro blog nella rete onion c’è una tabella di confronto. Siamo al primo posto in termini di velocità di crittografia e velocità di dumping dei dati aziendali. I processi di distribuzione e crittografia sono automatizzati. È sufficiente un solo avvio del payload sul controller di dominio: dopo il più breve periodo di tempo, l’intera rete aziendale viene crittografata.

Russian OSINT: L’anno 2021 è diventato un vero grattacapo per tutte le grandi aziende che sono state attaccate dal ransomware. Qual è il motivo per cui non abbiamo sentito nulla del genere nel 2019-2020?

LockBit: Perchè molte informazioni girano sulla stampa, si tratta di un sacco di soldi e questo attira sempre più persone in questo business. Allo stesso tempo, i rischi crescono.

Russian OSINT: In generale, come tratti altri ransomware-as-a-service in modo neutro, positivo o negativo?

LockBit: Abbiamo un atteggiamento negativo nei confronti delle bande di ransomware che crittografano le istituzioni sanitarie e educative. Preferiamo attaccare coloro che sono, come noi, “squali del business”.

Russian OSINT: Quali attacchi LockBit pensi siano stati i più rumorosi?

LockBit: Un sacco di rumore intorno ad un attacco è negativo. Un attacco silenzioso in cui nessuno è a conoscenza dell’attacco, fa bene alla reputazione dell’azienda e al nostro reddito.

Russian OSINT: L’aggiornamento Lockbit 2.0 è apparso di recente. Quali sono le modifiche più significative in questa nuova versione del software?

LockBit: Continuiamo a muoverci nella nostra stessa direzione. LockBit, a differenza di altri RaaS, è prima di tutto un complesso software e solo successivamente un insieme di servizi correlati. La nostra missione è fornire uno strumento che aiuti a portare a termine un attacco il prima possibile. Più veloce è l’attacco, minore è il rischio che l’attacco venga respinto. Significa anche che più aziende possono essere crittografate in un giorno lavorativo. Le modifiche più significative sono l’aumento della velocità di crittografia senza perdere qualità e, ovviamente, un software che scarica automaticamente tutti i dati importanti dell’un’azienda nel pannello amministrativo. I clienti del programma di affiliazione non devono “pasticciare” con server e servizi di cloud storage, perdendo tempo nel lavoro di routine e successivamente perdendo dati dopo un primo reclamo presentato al provider cloud. Inoltre, ora tutti i dati dell’azienda sono archiviati nel nostro blog TOR con la possibilità di scaricare ogni file separatamente grazie a un elenco tipo esplora risorse. Non esiste un altro programma di affiliazione al mondo con un tale arsenale.

Russian OSINT: Che aspetto ha la struttura organizzativa di LockBit? Assomiglia alla mafia italiana?

LockBit: È un classico gruppo criminale organizzato, tutti i partecipanti ottengono la loro quota di reddito. Non assomiglia alla mafia italiana. Nella vita reale, è meglio quando nessuno sa cosa facciamo, soprattutto i parenti. Il fattore umano è il punto più debole di qualsiasi gruppo criminale.

Russian OSINT: Hai notato cambiamenti nel livello di sicurezza delle aziende, ora che l’argomento ransomware è così ampiamente discusso?

LockBit: No. In primo luogo, le aziende non vogliono spendere soldi per proteggere una rete aziendale e assumere specialisti altamente pagati. In secondo luogo, qualsiasi misura di protezione può essere aggirata.

Russian OSINT: Quanto hai guadagnato negli ultimi anni in dollari?

LockBit: Abbastanza per una vita comoda. Il denaro ama il silenzio.

Russian OSINT: Perché alcuni ransomware richiedono un riscatto in Bitcoin e altri in Monero – a cosa è correlato?

LockBit: Sicurezza o comodità di incassare. Solo nel nostro programma di affiliazione, un cliente comunica da solo con società crittografate. Non siamo intermediari e non possiamo rubare denaro a nessuno, a differenza di quanto hanno fatto Avaddon, DarkSide e REvil. Non limitiamo i nostri clienti nella scelta della valuta, tutto dipende dalle loro priorità, anche Dogecoin viene accettato. I pagamenti vengono effettuati esclusivamente sui portafogli dei nostri clienti, quindi ci trasferiscono il 20% del riscatto.

Russian OSINT: I servizi speciali di tutto il mondo stanno lavorando attivamente per combattere con attacchi come Kaseya, Colonial Pipeline, JBS. Hai sentito una tale pressione su di te da parte delle forze dell’ordine?

LockBit: Non l’abbiamo avuta. Puoi sentire la pressione delle forze dell’ordine solo quando sono già venuti da te con una smerigliatrice angolare e sono saltati nella tua finestra. È impossibile metterci pressione con altri metodi

Russian OSINT: REvil in precedenza ha dichiarato di essere un gruppo apolitico. Qual è il tuo atteggiamento nei confronti della politica? Hai opinioni simili?

LockBit: Per noi, l’atteggiamento ostile dell’Occidente verso la Russia è un benefico. Rende possibile avere un’attività così aggressiva e sentirsi tranquilli operando dai paesi della CSI.

Russian OSINT: I media occidentali spesso associano la criminalità informatica che opera attorno al ransomware alla Russia. Se non parliamo di te ma dei tuoi concorrenti, c’è una pratica per sporcare il sentiero?

LockBit: Tutti i media sono sotto controllo e non sono apolitici. In Occidente, la Russia è rappresentata come l’aggressore e il principale, il nemico. Pertanto, per l’Occidente è vantaggioso, in ogni occasione, incolpare la Russia di tutti i peccati per formare un’immagine negativa sul principale nemico. Queste accuse non sono necessariamente basate su qualcosa. L’Occidente si sta comportando allo stesso modo nei confronti della Cina. Gli Stati Uniti d’America erano inizialmente una colonia di invasori che sterminarono la popolazione indigena d’America e prima di oggi hanno violato regolarmente i diritti umani. Non sorprende che il movimento Black Lives Matter sia apparso negli Stati Uniti. Inoltre, gli Stati Uniti sono essenzialmente una macchina da stampa e di denaro grazie a questo si comporta da padrone del mondo. Pertanto, non dovresti prestare attenzione a ciò che dicono i media occidentali. La pratica di sporcare i sentieri di proposito esiste.

Russian OSINT: A seguito dell’attacco a Colonial Pipeline, il ransomware è stato bandito dai forum underground. In risposta, sono stati effettuati attacchi DDoS contro questi forum, ma nessuno si è preso questa responsabilità. Cosa si sente dietro le quinte, puoi in qualche modo commentare la situazione?

LockBit: Gli attacchi sono stati effettuati da alcune persone che si sono sentite tradite dai loro amati forum che si sono rivelate dei codardi. Dopo un po’, l’insulto è svanito e anche questi attacchi DDoS sono scomparsi.

Russian OSINT: Come stai riuscendo ad attirare gli affiliati ora che tutti gli argomenti relativi al ransomware sono stati banditi sui forum?

LockBit: Per noi è più facile perché abbiamo una reputazione importante e siamo conosciuti in tutto il mondo. Per i nuovi programmi di affiliazione, sarà più difficile annunciarsi e guadagnarsi una reputazione durante il blocco delle informazioni. Quindi, questo tabù sui forum ci ha fatto un favore. Non abbiamo bisogno di un gran numero di pubblicità perché sappiamo come è finita la fiaba indiana sull’antilope d’oro. Quando viene raggiunta una certa quantità e qualità, chiudiamo il processo di reclutamento. È facile aprire un programma di affiliazione, ma è un’arte tenerlo aperto.

Russian OSINT: Come scegli il prossimo obiettivo per i tuoi attacchi? Qual è il fattore principale? Hai delle preferenze per la regione in cui si trova il tuo potenziale target?

LockBit Maggiore è la capitalizzazione dell’azienda e meglio è. Non ci sono altri fattori principali. Se c’è un obiettivo, allora deve essere “elaborato”. Non importa dove si trovi l’obiettivo, attacchiamo tutti. Non c’è tempo e voglia di prepararsi per un attacco a un obiettivo specifico perché c’è sempre abbastanza lavoro. I nostri obiettivi sono le imprese, i capitalisti.

Russian OSINT: Hai qualche codice morale in termini di scelta degli obiettivi? Ad esempio, non attaccare le organizzazioni sanitarie o educative.

LockBit: Non attacchiamo l’assistenza sanitaria, l’istruzione, le organizzazioni di beneficenza, i servizi sociali: tutto ciò che contribuisce allo sviluppo della personalità e dei valori sensibili dal punto di vista della sopravvivenza della specie. Sanità, medicina, istruzione, organizzazioni di beneficenza e servizi sociali rimangono intatti.

Russian OSINT: Quali aziende hanno pagato un riscatto più spesso di altre? Perché secondo te?

LockBit: Le vittime che stanno pagando sono quelle che non eseguono backup e proteggono scarsamente le informazioni sensibili, indipendentemente dal settore.

Russian OSINT: Le cybergang andranno in bancarotta se le autorità di tutto il mondo introdurranno un divieto di pagamento di riscatti a livello legislativo per le aziende negli Stati Uniti, in Europa, nella CSI, in Asia e in Medio Oriente?

LockBit: Non ci sarà una legge del genere che vieti alle aziende di pagare un riscatto. Spesso, le informazioni che sono state rubate sono strategicamente importanti. Perdere queste informazioni è una perdita enorme per un’azienda, può costare una posizione di leadership nel mercato. Può trasformarsi in un grave danno per l’economia del Paese. Le autorità non faranno un passo così avventato.

Russian OSINT: Eventi come i Giochi Olimpici in Giappone potrebbero fungere da catalizzatore per un aumento degli attacchi contro una determinata regione, in particolare il paese ospitante?

LockBit: Per le aziende, ha sempre senso preoccuparsi della propria sicurezza informatica, indipendentemente dai Giochi Olimpici. Il tempismo non ha importanza.

Russian OSINT: Cosa ne pensi dell’attacco di REvil a Kaseya? È possibile aspettarsi una nuova fase nello sviluppo del business dei ransomware, ovvero l’attacco alla catena di approvvigionamento? Qual è la probabilità che questo tipo di attacco si verifichi più spesso nel prossimo futuro?

LockBit: Pensiamo che REvil abbia avuto un’eccellente pubblicità a seguito di questo attacco. Tali affiliati sono sempre molto preziosi poiché formano l’immagine e l’autorità del programma di affiliazione. Tali attacchi verranno sicuramente eseguiti in futuro poiché non esiste un software impeccabile. Le vulnerabilità sono infinite e ovunque.

Russian OSINT: Secondo te, cosa guida la decisione delle aziende se pagare o meno il riscatto?

LockBit: La potenziale perdita. Tuttavia, a volte ti imbatti in ragazzi con dei principi. Mi ripeto: abbiamo a che fare in primo luogo con i capitalisti, il che significa che valutano i rischi, i probabili benefici o le perdite dell’accordo.

Russian OSINT: Offrite sconti sul riscatto, se l’azienda vi contatta rapidamente e opera correttamente durante le trattative?

LockBit: Quasi sempre. Il nostro obiettivo è snellire gli attacchi.

Russian OSINT: In che modo la pandemia globale di COVID-19 – e la migrazione di massa al lavoro a distanza – ha influenzato te e ha cambiato la tua strategia?

LockBit: Ha influenzato positivamente, ovviamente. Molti dipendenti hanno iniziato a lavorare da remoto attraverso i personal computer, che sono più facili da infettare con un virus e rubare le informazioni degli account utilizzati per accedere alle aziende.

Russian OSINT: Perché le aziende degli Stati Uniti e dell’UE sono prese di mira dai ransomware più spesso di altre? Si ritiene che uno dei motivi sia la barriera linguistica? Ad esempio, perché le aziende dei paesi con lingue più complesse vengono attaccate meno spesso; c’è un motivo?

LockBit: L’assicurazione in questo settore è più sviluppata negli Stati Uniti e nell’UE, e lì si concentra il maggior numero delle società più ricche del mondo.

Russian OSINT: A volte le cybergang cambiano nome e fanno un “rebranding”. Questa tendenza persisterà, secondo lei?

LockBit: Diventa più difficile entrare in questo business, sono necessari più soldi e conoscenze. Non ha senso cambiare il nome se sei onesto con i tuoi clienti e tieni cara la tua reputazione. La fiducia si guadagna nel giro di pochi anni, ma si perde in un attimo, come nel caso di Avaddon, DarkSide e REvil.

Russian OSINT: Stai utilizzando strumenti o tecnologie OSINT durante gli attacchi?

LockBit: Vengono utilizzati tutti i metodi disponibili.

Russian OSINT: Hai riscontrato casi in cui un gruppo di società ha eseguito un affare delicato e, durante tali attività, l’azienda ha pagato una piccola “tassa di protezione”, in modo che nessuno si intromettesse nei loro sistemi e influisse sull’affare, come ad esempio una fusione?

LockBit: Questa è pura fantasia.

Russian OSINT: Qualche tempo fa, Cisco Talos ha pubblicato un’intervista con un vostro rappresentante. Quali reazioni e quali risultati hai ottenuto da questa intervista? Ha soddisfatto le tue aspettative?

LockBit: Abbiamo nuovi affiliati.

Russian OSINT: Che consiglio puoi dare alle aziende, in modo che non diventino il bersaglio di LockBit?

LockBit: Impiegare un Red Team a tempo pieno, aggiornare regolarmente tutto il software, eseguire colloqui preventivi con i dipendenti di un’azienda per contrastare l’ingegneria sociale e, soprattutto, utilizzare il miglior antivirus per la lotta al ransomware: BitDefender.

Russian OSINT: Se potessi tornare indietro nel tempo, faresti le stesse cose che fai ora?

LockBit: Certo che no. Dormo molto male la notte. I soldi non possono comprare la felicità.

Russian OSINT: Un miliardo di dollari – è abbastanza per “lasciare il palco”?

LockBit: Amiamo il nostro lavoro. Il denaro non è l’obiettivo: il processo è la cosa importante. E, naturalmente, fortunato non è colui che è ricco, ma colui che ha una moglie leale.

Russian OSINT: Come descriveresti brevemente il percorso della tua vita?

LockBit: Quello dell’autorealizzazione. Dovresti fare le cose che puoi fare meglio perché hai bisogno di realizzare il tuo potenziale: questa è una necessità fondamentale per ogni essere umano.

Russian OSINT: Ci sono stati casi in cui le società di sicurezza informatica hanno cercato di deanonimizzarvi? Se sì, cosa ricordi di più?

LockBit: Ci sono state. Di solito cercano di farti cliccare su un link usando l’ingegneria sociale, ma a volte mandano giornalisti per eseguire analisi comportamentali e creare un possibile profilo criminale.

Russian OSINT: In una delle mie interviste con Wojciech, uno specialista polacco di OSINT offensivo, ha affermato: “Il ransomware, prima di tutto, scommette su soldi facili e punti di accesso evidenti come RDP, VPN senza patch e phishing banale: funzionano tutti in modo relativamente modo simile. L’hacking ICS richiede conoscenze specialistiche, comprensione del lavoro dei protocolli. Dubito fortemente della possibilità di bloccare infrastrutture critiche in qualche città”. Secondo te, la sua affermazione è vera?

LockBit: Vero, ma solo in parte. Coloro che hanno conoscenze specializzate e strumenti non disponibili per molti possono mascherare i loro attacchi, in modo che non sia chiaro di chi fosse il lavoro: un professionista o un hacker medio.

Russian OSINT: La storia del blocco delle cinture di castità, quella richiesta di riscatto di fine 2020 rivolta agli utenti di gabbie di castità IoT . Che senso hanno questi attacchi, quando vengono condotti? È una trovata pubblicitaria per farti conoscere?

LockBit: È un rolling on the floor

Russian OSINT: Di recente, i media occidentali hanno scritto che alcuni gruppi di ransomware reclutano negoziatori nelle loro linee: sono davvero necessarie persone specializzate?

LockBit: Dipende dal tempo libero del pentester. Un buon pentester non ha tempo per le trattative.

Russian OSINT: Quando sei diventato milionario, quanto questa sensazione ti ha cambiato come persona? Cosa è cambiato radicalmente nella tua visione del mondo?

LockBit: Mi ha dato fiducia nel futuro e anche la possibilità di pagare per un intervento chirurgico molto costoso richiesto per mio fratello. L’atteggiamento verso la sicurezza e l’anonimato è cambiato radicalmente.

Russian OSINT: Gli esperti di Sophos Labs hanno scritto in precedenza che LockBit, prima di crittografare la vittima, chiama GetUserDefaultLangID che determina l’impostazione predefinita della tastiera. Se sono presenti russo, ucraino, uzbeko, kazako, armeno e altre lingue, il target non è crittografato. Supponiamo che molte aziende adottino questa pratica, significa che le aziende non sarebbero più crittografate?

LockBit: Viene controllata la lingua del sistema e non l’impostazione della tastiera.

Russian OSINT: Nella pratica, hai visto – dall’interno – casi in cui le aziende ingannano i loro clienti, raccolgono più informazioni del necessario, le vendono, manipolano i clienti e sottraggono denaro, utilizzando i dati acquisiti? Puoi parlare di casi simili?

LockBit: Sì, l’abbiamo fatto. Di solito, tali società pagano il riscatto molto più velocemente. Non posso dire i dettagli, perché la nostra reputazione è importante per noi e in caso di pagamento di un riscatto distruggiamo i dati dell’azienda, garantendo la completa riservatezza dell’affare.

Russian OSINT: Non solo nei paesi della CSI, ma forse anche in Sud America, Medio Oriente, Europa e Asia, le aziende investono troppo poco nella loro sicurezza informatica. Spesso i dirigenti non capiscono cosa sia la gestione del rischio, non sono pronti a stanziare budget per formare i loro esperti nella infosec, né spendere soldi per la protezione delle loro infrastrutture, pagare stipendi adeguati, ecc. È qui che iniziano molti problemi. Non sorprende che, a volte, esperti di infosec passino al “lato oscuro”. Se le organizzazioni, temendo la possibilità di essere attaccate da un ransomware, inizieranno a investire denaro nella loro sicurezza informatica, il lavoro delle cybergang diventerà più difficile a causa della forte concorrenza tra esperti “blackhat” e “whitehat”. Sostieni, in generale, questo atteggiamento,

LockBit: Non lo sostengo. Lascia che licenzino tutti: ho più bisogno io degli specialisti di sicurezza informatica.

Russian OSINT: Quale percentuale del budget aziendale dovrebbe, idealmente, essere spesa per la sicurezza informatica, in modo che un’azienda possa affrontare con calma i propri affari commerciali?

LockBit: Dipende dalla complessità dell’infrastruttura aziendale e dalla quantità di potenziali punti di ingresso. Penso che circa il 5-10% sarebbe sufficiente per assicurarsi che l’azienda non sia mai vittima di ransomware.

Russian OSINT: Domanda finale: sei stato messo alle strette: combatteresti fino alla morte o ti ritireresti per salvarti la vita?

LockBit: Dovresti prima fare un’offerta commerciale che è molto difficile da rifiutare e, se non aiuta, combattere fino alla morte. Ma come sappiamo, il denaro sconfigge il male.

Ti è piaciuto questo articolo? Ne stiamo discutendo nella nostra Community su LinkedIn, Facebook e Instagram. Seguici anche su Google News, per ricevere aggiornamenti quotidiani sulla sicurezza informatica o Scrivici se desideri segnalarci notizie, approfondimenti o contributi da pubblicare.

Cybercrime

CybercrimeLe autorità tedesche hanno recentemente lanciato un avviso riguardante una sofisticata campagna di phishing che prende di mira gli utenti di Signal in Germania e nel resto d’Europa. L’attacco si concentra su profili specifici, tra…

Innovazione

InnovazioneL’evoluzione dell’Intelligenza Artificiale ha superato una nuova, inquietante frontiera. Se fino a ieri parlavamo di algoritmi confinati dietro uno schermo, oggi ci troviamo di fronte al concetto di “Meatspace Layer”: un’infrastruttura dove le macchine non…

Cybercrime

CybercrimeNegli ultimi anni, la sicurezza delle reti ha affrontato minacce sempre più sofisticate, capaci di aggirare le difese tradizionali e di penetrare negli strati più profondi delle infrastrutture. Un’analisi recente ha portato alla luce uno…

Vulnerabilità

VulnerabilitàNegli ultimi tempi, la piattaforma di automazione n8n sta affrontando una serie crescente di bug di sicurezza. n8n è una piattaforma di automazione che trasforma task complessi in operazioni semplici e veloci. Con pochi click…

Innovazione

InnovazioneArticolo scritto con la collaborazione di Giovanni Pollola. Per anni, “IA a bordo dei satelliti” serviva soprattutto a “ripulire” i dati: meno rumore nelle immagini e nei dati acquisiti attraverso i vari payload multisensoriali, meno…