La famigerata banda Vice Society colpisce l’IKEA, che si trova a combattere con il ransomware.

Vice Society ha pubblicato sul data leak site (DLS) un post dove viene riportato quanto segue:

“Crediamo che, qualunque cosa facciamo nella vita, dovremmo sempre cercare di essere i migliori in assoluto. In IKEA ci concentriamo sull’essere i migliori nelle cose ordinarie di tutti i giorni. Perché per noi la quotidianità ordinaria contiene il meglio della vita. Vogliamo essere Straordinari nell’ordinario per voi.”

Advertising

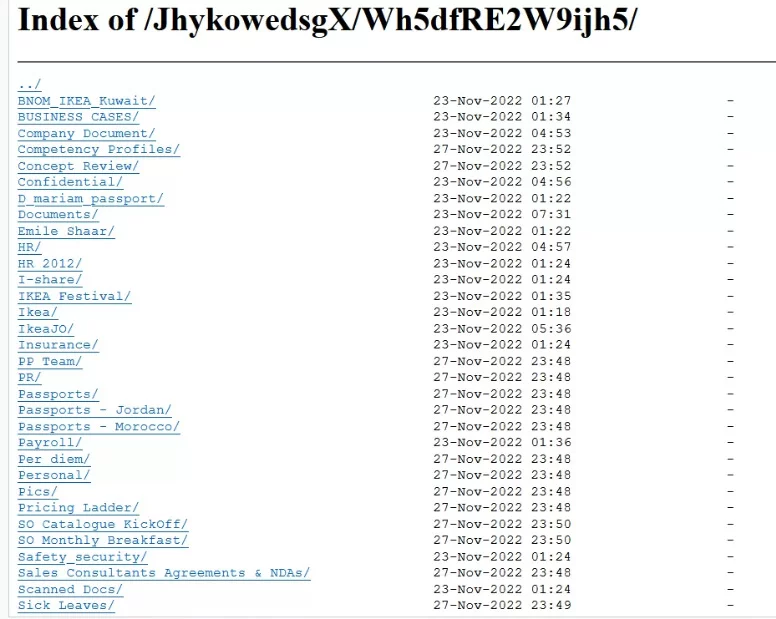

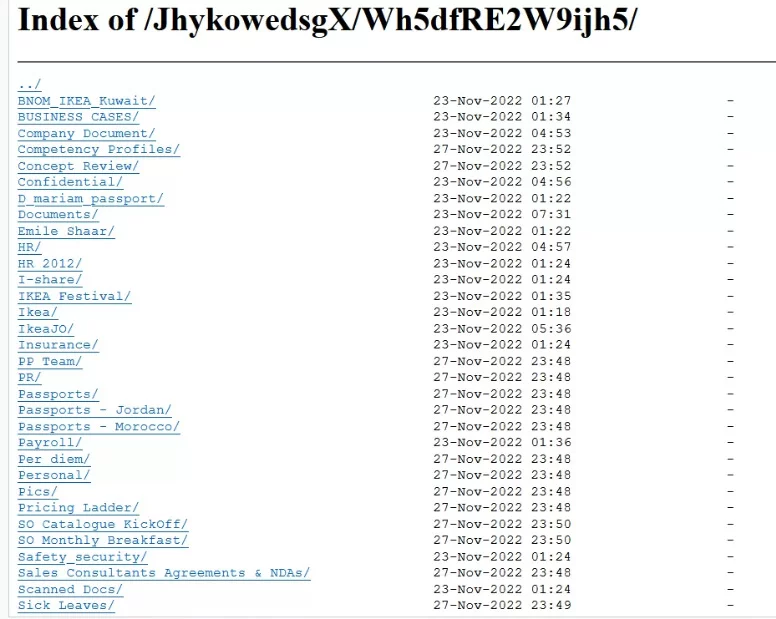

La pubblicazione dei dati sul data-leak-site, come sanno i lettori di RHC, avviene quando l’azienda non ha pagato per il riscatto. Vice Society pubblica anche molti dati che risultano essere raggiungibili attraverso il consueto “directory browsing” presente sul loro sito.

A quanto pare, sembrano siano state colpite due filiali dell’IKEA, una del Marocco e l’altra del Kuwait.

I dati sono recenti, probabilmente esfiltrati dalla rete dell’azienda qualche settimana fa ma caricati sul DLS attorno al 23 e 27 di novembre come viene mostrato in calce.

Tra le informazioni acquisite dai criminali informatici, troviamo dati riservati e di tipo confidenziale come ad esempio documenti dell’azienda, passaporti dei dipendenti, Assicurazioni, Dati delle risorse umane,

Ricordiamo che precisamente un anno fa, IKEA ha subito un altro incidente informatico di rilievo. Si trattò di un attacco chiamato stolen reply-chain emails, che si verifica quando gli autori delle minacce rubano una e-mail aziendale legittima e quindi rispondono con collegamenti a documenti dannosi che permettono l’installazione di malware sui dispositivi dei destinatari.

I criminali della cyber gang di Squirrelwaffle si infiltrarono nei server di posta elettronica dell’azienda e presero di mira i dipendenti con delle email di phishing inviate direttamente dall’interno.

Al momento, mentre scriviamo questo articolo, non sappiamo se l’attacco sferrato da Vice Society abbia causato dei danni al business di IKEA.

RHC monitorerà la questione in modo da pubblicare ulteriori news sulla vicenda, qualora ci siano novità sostanziali.

Nel caso ci siano persone informate sui fatti che volessero fornire informazioni sulla vicenda, oppure la stessa azienda voglia fare una dichiarazione, possono accedere alla sezione contatti, oppure in forma anonima utilizzando la mail crittografata del whistleblower.

Il ransomware, è una tipologia di malware che viene inoculato all’interno di una organizzazione, per poter cifrare i dati e rendere indisponibili i sistemi. Una volta cifrati i dati, i criminali chiedono alla vittima il pagamento di un riscatto, da pagare in criptovalute, per poterli decifrare.

Qualora la vittima non voglia pagare il riscatto, i criminali procederanno con la doppia estorsione, ovvero la minaccia della pubblicazione di dati sensibili precedentemente esfiltrati dalle infrastrutture IT della vittima.

Per comprendere meglio il funzionamento delle organizzazioni criminali all’interno del business del ransomware as a service (RaaS), vi rimandiamo a questi articoli:

Vice Society è un attore relativamente nuovo nello spazio del ransomware as a service (RaaS). Sono emersi a metà del 2021 e sono stati osservati lanciare attacchi a grandi aziende attraverso la doppia estorsione, anche se hanno puntato a vittime di piccole o medie dimensioni.

Questo gruppo ha anche preso di mira i distretti scolastici pubblici e altre istituzioni educative. Poiché si tratta di un nuovo attore in questo spazio delle minacce, le TTPs di Vice Society sono difficili da quantificare. Tuttavia, sulla base delle osservazioni sulla risposta agli incidenti, sono pronti a sfruttare le nuove vulnerabilità per effettuare movimenti laterali e generare persistenza nella rete di una vittima. Tentano anche di essere innovativi effettuando bypass di sistemi di risposta e di rilevamento degli endpoint.

Come con altri attori di minacce che operano in questo spazio, Vice Society gestisce un sito di fuga di dati esposto nel darkweb, che utilizza per pubblicare i dati esfiltrati dalle infrastrutture IT delle vittime che non scelgono di pagare le loro richieste di estorsione.

Alcune tattiche tecniche e procedure utilizzate da Vice Society, generalmente usate durante ogni fase del ciclo di vita dell’attacco, prevedono:

Una volta ottenuto l’accesso iniziale, è stato osservato che la gang sfrutta specifiche tecniche per condurre la ricognizione post-compromissione all’interno dell’ambiente di produzione della vittima.

Come detto, sono stati osservati tentativi di accesso alla soluzione di backup utilizzata, che potrebbe impedire all’organizzazione di eseguire correttamente il ripristino senza pagare il riscatto richiesto.

Le infezioni da ransomware possono essere devastanti per un’organizzazione e il ripristino dei dati può essere un processo difficile e laborioso che richiede operatori altamente specializzati per un recupero affidabile, e anche se in assenza di un backup dei dati, sono molte le volte che il ripristino non ha avuto successo.

Infatti, si consiglia agli utenti e agli amministratori di adottare delle misure di sicurezza preventive per proteggere le proprie reti dalle infezioni da ransomware e sono in ordine di complessità:

Sia gli individui che le organizzazioni sono scoraggiati dal pagare il riscatto, in quanto anche dopo il pagamento le cyber gang possono non rilasciare la chiave di decrittazione oppure le operazioni di ripristino possono subire degli errori e delle inconsistenze.

La sicurezza informatica è una cosa seria e oggi può minare profondamente il business di una azienda.

Oggi occorre cambiare immediatamente mentalità e pensare alla cybersecurity come una parte integrante del business e non pensarci solo dopo che è avvenuto un incidente di sicurezza informatica.