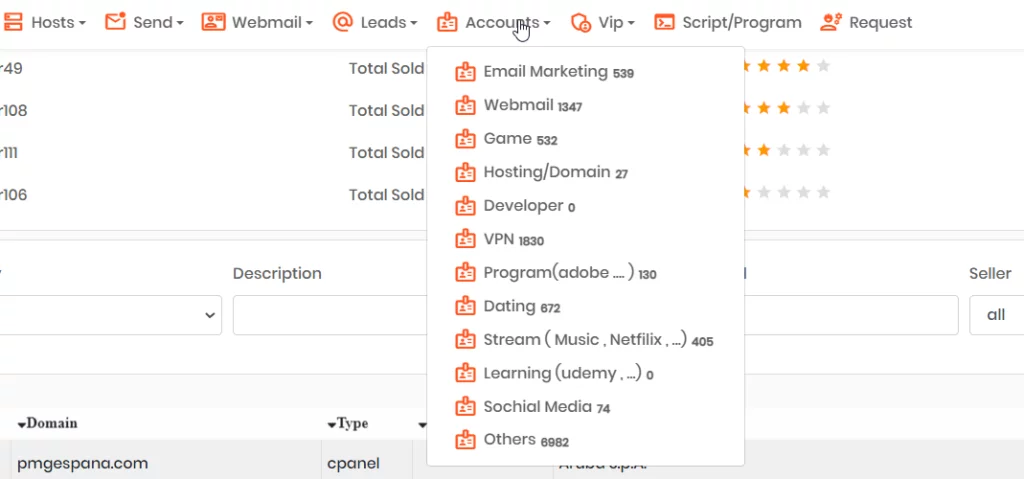

Ne avevamo parlato qualche tempo fa della rivendita, da parte degli Initial Access Broker (IAB) degli accessi di tantissime tipologie di servizi, come accessi RDP, VPN, Account Office365 fino ad arrivare ai cpanel.

Questi mercati stanno diventando sempre più prolifici e sicuramente la fuoriuscita dal campo (o la messa in discussione dal punto di vista del controllo della piattaforma) del famigerato market underground Genesis, sta spostando molti criminali informatici su altre piattaforme.

Gli Initial Access Broker (IAB) sono attori o gruppi che operano, ad esempio nel mercato del ransomware as a service (RaaS) e si specializzano nell’acquisizione e nella vendita di accesso iniziale non autorizzato a sistemi informatici compromessi.

Nel contesto del ransomware, l’accesso iniziale si riferisce alla prima fase di un attacco, in cui gli aggressori ottengono l’accesso a un sistema o a una rete informatica. Gli IAB si occupano di identificare, acquisire e monetizzare questo accesso, creando una sorta di “mercato nero” per le credenziali di accesso rubate.

I servizi offerti dagli IAB hanno il compito di individuare vulnerabilità o punti deboli nei sistemi informatici, rivendere tecniche di ingegneria sociale, credenziali di accesso, exploit o malware per compromettere i sistemi, oppure l’acquisto di accesso da altri attori nel mercato underground.

Una volta ottenuto l’accesso iniziale, gli IAB vendono queste informazioni a gruppi di criminali specializzati, come ad esempio gli affiliati nelle cybergang ransomware. Questi gruppi possono essere meno esperti nella fase di discovery e preferiscono acquistare l’accesso per risparmiare tempo e risorse. Gli IAB offrono quindi un servizio di intermediazione, consentendo ai gruppi di attaccanti di concentrarsi sullo sviluppo e sulla distribuzione del ransomware stesso.

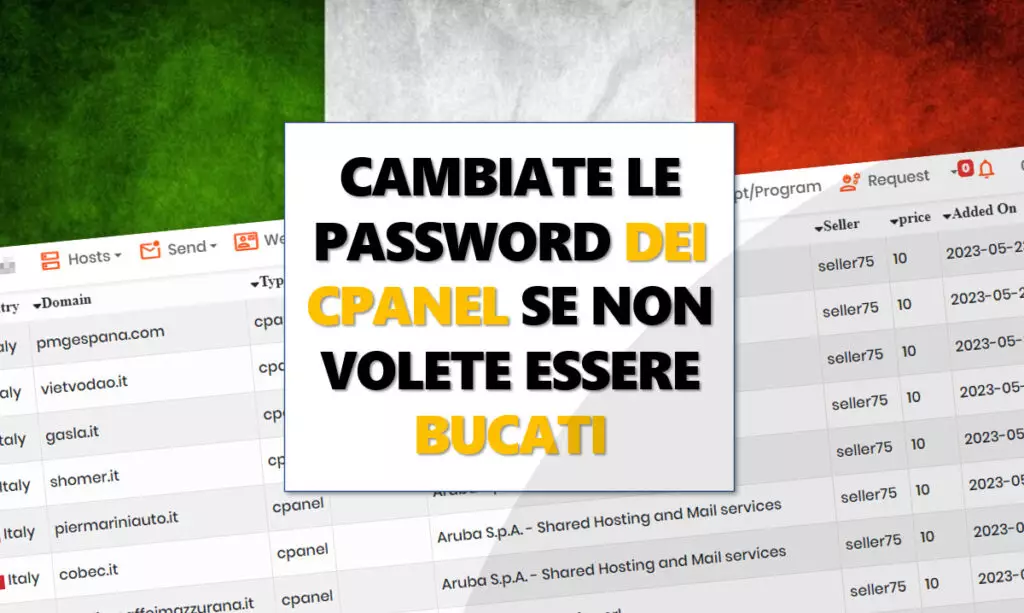

Nei nostri consueti giri di ricognizione delle underground, stiamo monitorando alcuni mercati del segmento russo, che mettono in vendita molti cpanel di aziende italiane, come riportato nella print screen in calce.

Se sei una azienda o un amministratore di sistema e ti riconosci nei domini sotto riportati, dovresti immediatamente effettuare un reset password del cPanel corrispondente.

Questo per evitare che un malintenzionato possa acquisire dal gruppo criminale (IAB) l’accesso e compromettere completamente le reti e le infrastrutture IT, magari inoculando nella rete del ransomware.

Va da se che un pannello di amministrazione così altamente prezioso debba essere protetto non dalla sola coppia di account e password, ma anche dalla Multi Factor Authentication (MFA). Quindi dopo aver effettuato il reset con una password di 12 caratteri contenente tutte le 4 classi, impostate immediatamente la MFA.

| Dominio | Tipologia | Data Pubblicazione Underground |

| pmgespana.com | cpanel | 23/05/2023 21:24 |

| vietvodao.it | cpanel | 23/05/2023 21:23 |

| gasla.it | cpanel | 23/05/2023 21:22 |

| shomer.it | cpanel | 23/05/2023 21:20 |

| piermariniauto.it | cpanel | 23/05/2023 21:23 |

| cobec.it | cpanel | 23/05/2023 21:22 |

| studiomaffeimazzurana.it | cpanel | 23/05/2023 21:28 |

| pizzerialasala.it | cpanel | 23/05/2023 21:28 |

| olavizinho.pt | cpanel | 05/05/2023 18:54 |

| missmoony.it | cpanel | 23/05/2023 21:31 |

| eventidigustocatering.it | cpanel | 23/05/2023 21:25 |

| dellaportabroker.it | cpanel | 23/05/2023 21:25 |

| tadeitalia.it | cpanel | 08/05/2023 22:35 |

| playboxlive.it | cpanel | 23/05/2023 21:22 |

| enotecarogantino.it | cpanel | 23/05/2023 21:28 |

| ilpozzodeidesideri.net | cpanel | 23/05/2023 21:26 |

| ravera.org | cpanel | 23/05/2023 21:26 |

| villalia.it | cpanel | 23/05/2023 21:19 |

| 100stampe.it | cpanel | 23/05/2023 21:21 |

| ligurmar.it | cpanel | 23/05/2023 21:22 |

| cypox.it | cpanel | 23/05/2023 21:25 |

| studiomarvasi.it | cpanel | 23/05/2023 21:31 |

| villagraziella.it | cpanel | 23/05/2023 21:22 |

| mmgestimmobiliari.com | cpanel | 23/05/2023 21:24 |

| iripasicilia.com | cpanel | 23/05/2023 21:26 |

| piccamo.it | cpanel | 23/05/2023 21:18 |

| maledettopc.it | cpanel | 23/05/2023 21:18 |

| telaipasta.it | cpanel | 23/05/2023 21:21 |

| miatim.it | cpanel | 23/05/2023 21:25 |

| polarisinformatica.it | cpanel | 23/05/2023 21:23 |

| ventiquattrocarati.it | cpanel | 23/05/2023 21:24 |

| extremegarage.it | cpanel | 23/05/2023 21:27 |

| pikla.it | cpanel | 23/05/2023 21:32 |

| orbeat.com | cpanel | 23/05/2023 21:19 |

| studionicodemo.com | cpanel | 23/05/2023 21:23 |

| loopmm.com | cpanel | 23/05/2023 21:18 |

| studiovalent.it | cpanel | 23/05/2023 21:20 |

| italnode.it | cpanel | 23/05/2023 21:21 |

| cgilragusa.it | cpanel | 23/05/2023 21:20 |

| brandofagency.it | cpanel | 23/05/2023 21:31 |

| sistemax.it | cpanel | 23/05/2023 21:24 |

| hipbi.hstech.com | cpanel | 05/05/2023 18:50 |

| miravalls.net | cpanel | 23/05/2023 21:22 |

| speyequiposmedicos.com | cpanel | 23/05/2023 21:25 |

| studiolodrini.it | cpanel | 23/05/2023 21:20 |

| prodottitipicimessina.it | cpanel | 23/05/2023 21:18 |

| pirani.info | cpanel | 23/05/2023 21:23 |

| studiosabini.it | cpanel | 23/05/2023 21:24 |

| boomerangpc.it | cpanel | 23/05/2023 21:24 |

Gli IAB hanno un ruolo chiave nel mercato del ransomware as a service (RaaS), i quali contribuiscono alla diffusione di attacchi ransomware su larga scala. La loro esistenza e il loro operato creano un ecosistema in cui sia gli attori meno esperti che i gruppi di criminali più organizzati possono accedere e trarre profitto dalle attività criminali legate al ransomware.

È importante sottolineare che le attività degli IAB e il mercato del ransomware sono illegali e causano danni significativi alle vittime coinvolte.

Il cPanel è un pannello di controllo basato su web utilizzato per gestire e amministrare un server di hosting. È una delle soluzioni più popolari e ampiamente utilizzate nel settore dell’hosting web.

Il cPanel fornisce un’interfaccia intuitiva e user-friendly che consente agli utenti di gestire tutti gli aspetti del proprio account di hosting. Attraverso il cPanel, gli utenti possono eseguire una vasta gamma di attività, tra cui:

Il cPanel è una soluzione molto apprezzata perché semplifica notevolmente le attività di gestione dell’hosting, anche per gli utenti meno esperti. Offre un’ampia gamma di funzionalità che consentono di gestire il proprio sito web in modo efficiente e completo.