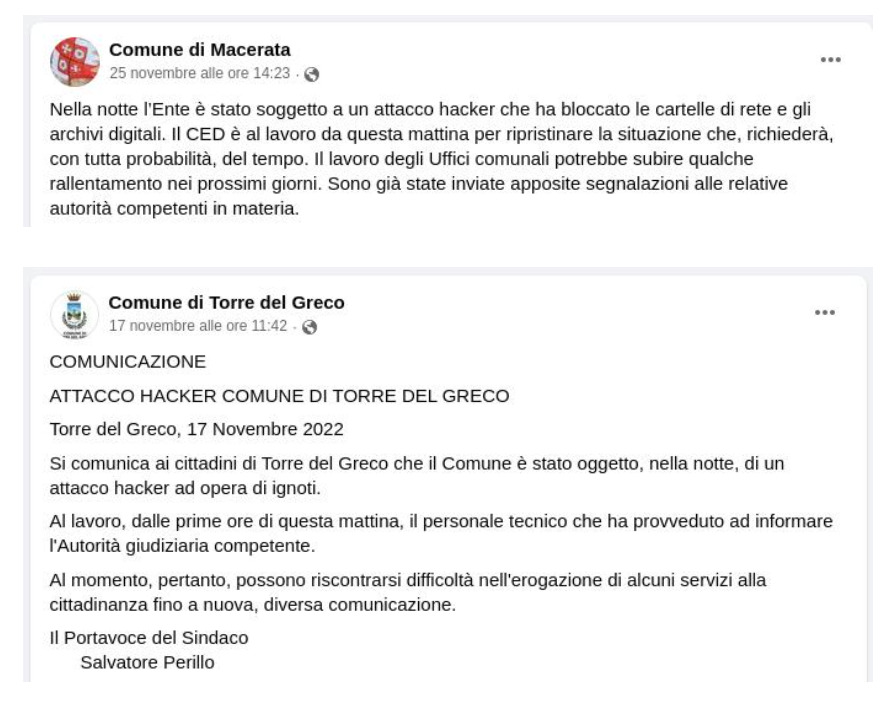

In pochi giorni due amministrazioni comunali di tutto rispetto (40mila abitanti Macerata, 80mila Torre del Greco) hanno subito un attacco ransomware ai loro sistemi informatici, con conseguenze importanti all’erogazione dei servizi ai cittadini.

In entrambi i casi, la comunicazione è stata data, in via ufficiale, attraverso le rispettive pagine Facebook.

Il Comune di Macerata ha inserito anche un vistoso banner nel sito web istituzionale, per informare i cittadini dei possibili disservizi alle attività dell’Ente.

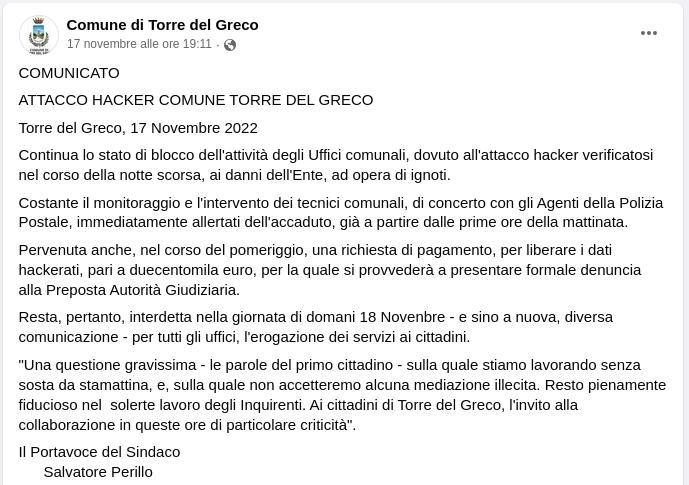

Sul sito web del Comune di Torre del Greco, invece, non risulta essere stato pubblicato niente, anche se sul canale Facebook è stata pubblicata anche la notizia della richiesta di riscatto da parte della gang, ammontante -dicono- a 200.000€:

Iniziamo dalla comunicazione. Prima di tutto, penso sarebbe l’ora di smettere di parlare di “attacco hacker“, di “hackeraggio” e bischerate simili: è un attacco cyber, perpetrato da cybercriminali. Soprattutto quando è una Istituzione Pubblica a parlare, per mezzo di canali ufficiali, penso sia importante adottare una corretta terminologia.

Al momento, peraltro, non risultano rivendicazioni sui canali “ufficiali” delle ransomware gang più famose, quindi probabilmente le trattative sono in corso. Staremo a vedere nei prossimi giorni.

Detto questo, passiamo alla sostanza.

E’ ormai assodato che sulla Rete scorrazzano bande di cybercriminali alla ricerca di bersagli da colpire per ottenere denaro. Un po’ come avviene sulle nostre strade, con la differenza che, in Rete, è assolutamente possibile che un cybercriminale che vive dall’altra parte del Pianeta possa effettuare un attacco con successo alle nostre infrastrutture informatiche.

Così come ci assicuriamo, quindi, che portone di ingresso, finestre e serrande siano ben chiuse, solide e protette, questo purtroppo ancora non avviene per le analoghe strutture informatiche. Anche nella PA, che dovrebbe -in questi ambiti- avere particolarmente a cuore la sicurezza dei proprio sistemi, dove risiedono e vengono trattati i dati dei cittadini.

Ne ho parlato molte volte anche su questo mio blog ed è un grido di allarme che, al momento, non pare essere particolarmente ascoltato. Si interviene, ancora una volta, a danno fatto. E se per l’attacco al Comune di Torre del Greco si sta muovendo addirittura il Parlamento (il senatore del Movimento 5 stelle Orfeo Mazzella ha detto recentemente in una nota quanto segue: “È gravissimo l’attacco hacker subito dalla comunità di Torre del Greco. Ho pertanto chiesto ai ministri dell’Interno e della Pubblica Amministrazione di condurre un’attività ispettiva e valutare se i dati sensibili dei cittadini sono ancora a rischio”), ci si chiede quando lo Stato Italiano attiverà delle iniziative preventive per migliorare la resistenza agli attacchi cyber delle oltre 20.000 Pubbliche Amministrazioni Italiane.

Credo che sia un fattore prioritario, perché la Pubblica Amministrazione rappresenta lo Stato Italiano e gestisce i dati dei cittadini italiani, oltre a offrire i servizi essenziali necessari al buon funzionamento della società. Sono “infrastrutture critiche“, la cui mancanza di operatività può causare danni economici importanti. Peraltro, giova ricordare che le PA devono comunque attenersi almeno alle Misure Minime di sicurezza ICT per le PA, dal 2017, anche se non mi risulta che vi siano stati interventi governativi per verificare se nelle PA ci sono le competenze e il personale, oltre che le risorse economiche, per poterle attuare.