Come avevamo riportato recentemente, un attacco informatico ha colpito FederPrivacy, con annesso un deface e appropriazione indebita degli account dei social network delle figure apicali.

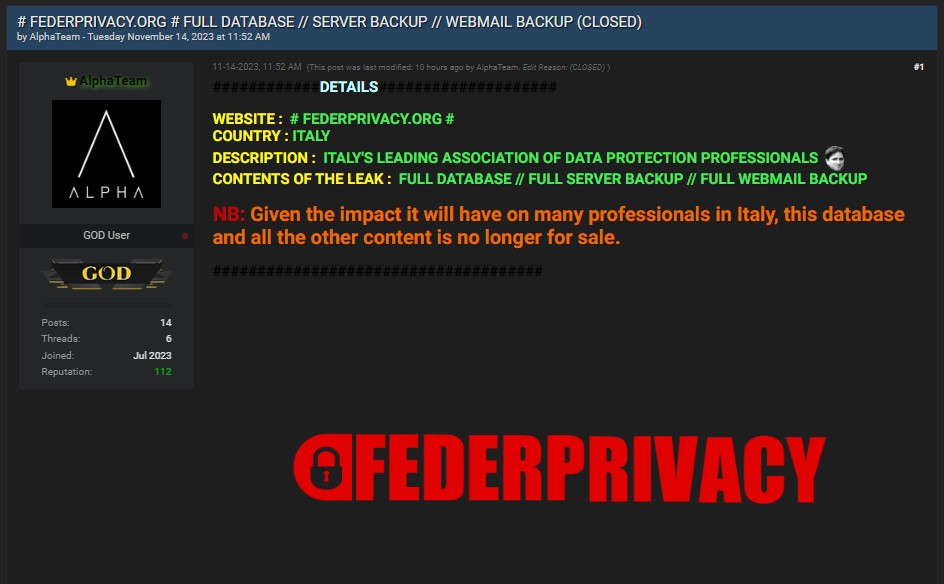

La cyber Gang Alpha Team ha rivendicato l’attacco attraverso la pubblicazione dei dati esfiltrati appropriandosi dall’account del suo presidente su Linkedin e poi successivamente attraverso un post su un noto forum underground.

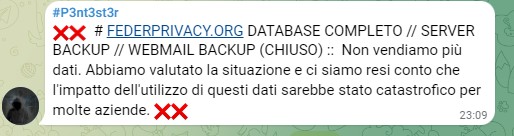

Nella giornata di oggi, il post sul canale underground viene editato e la cyber gang ripota quanto segue: “NB: Given the impact it will have on many professionals in Italy, this database and all the other content is no longer for sale“. In sintesi Alpha Team ha tolto dalla vendita il database di Federprivacy in quanto sono presenti informazioni sensibili di molti professionisti italiani e tutto questo a loro avviso può avere un impatto importante.

All’interno dei dati, dalle immagini condivise sui social network o dal post nel forum underground, Alpha Team era riuscito ad accedere ad informazioni riservate di clienti, delle persone dell’organizzazioni oltre ad acquisire tuta la corrispondenza.

Sulle pagine di Red Hot Cyber avevamo già incontrato Alpha Team e li avevamo anche intervistati a seguito della violazione all’azienda italiana Avangate, e l’acquisizione di 14.000 licenze di antivirus. Poco tempo fa sempre Alpha Team ha rivendicato l’acquisizione di 93 database esfiltrati da 93 organizzazioni italiane di e-commerce, e con l’attacco ad XPRES.

Come nostra consuetudine, lasciamo sempre spazio ad una dichiarazione dell’azienda qualora voglia darci degli aggiornamenti su questa vicenda che saremo lieti di pubblicarla con uno specifico articolo dando risalto alla questione.

RHC monitorerà l’evoluzione della vicenda in modo da pubblicare ulteriori news sul blog, qualora ci fossero novità sostanziali. Qualora ci siano persone informate sui fatti che volessero fornire informazioni in modo anonimo possono accedere utilizzare la mail crittografata del whistleblower.