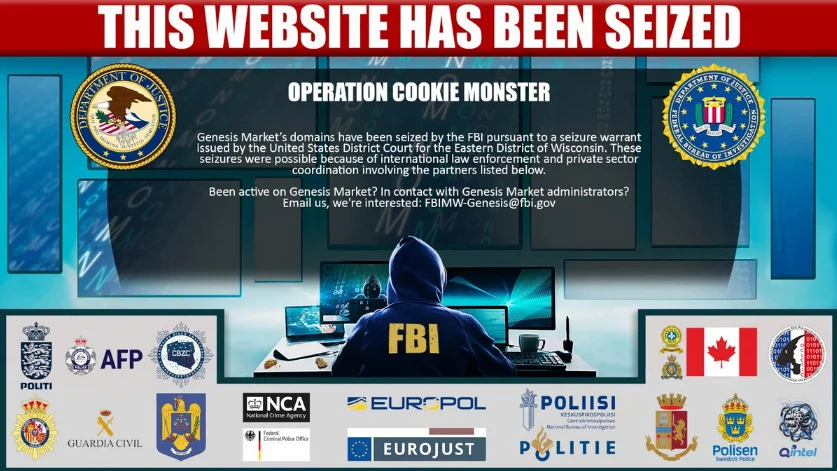

Uno dei più grandi mercati underground, Genesis, è stato chiuso come parte di una operazione internazionale denominata Cookie Monster coordinata dall’FBI.

Genesis ha venduto credenziali rubate, cookie ed identità virtuali nel corso di diversi anni di attività. Il sito è stato collegato a una serie di attacchi motivati finanziariamente in tutto il mondo, che vanno da semplici truffe ad attacchi ransomware.

Come abbiamo scritto poco fa, la nostra Polizia Postale è stata fondamentale in questa operazione e ora, quando si tenta di accedere al sito Web di Genesis, viene visualizzato uno speciale “stub” che informa che la risorsa è stata eliminata.

Record infatti, citando delle fonti, riferisce che in relazione alla chiusura della risorsa e alla confisca dei suoi server, sono attualmente in corso numerosi arresti in tutto il mondo. 37 sono in corso in italia, come riportato dalla Polizia Postale.

Allo stesso tempo, gli amministratori della piattaforma di trading non sono ancora stati identificati o arrestati, poiché l’FBI chiede a chiunque abbia informazioni su di loro di mettersi in contatto.

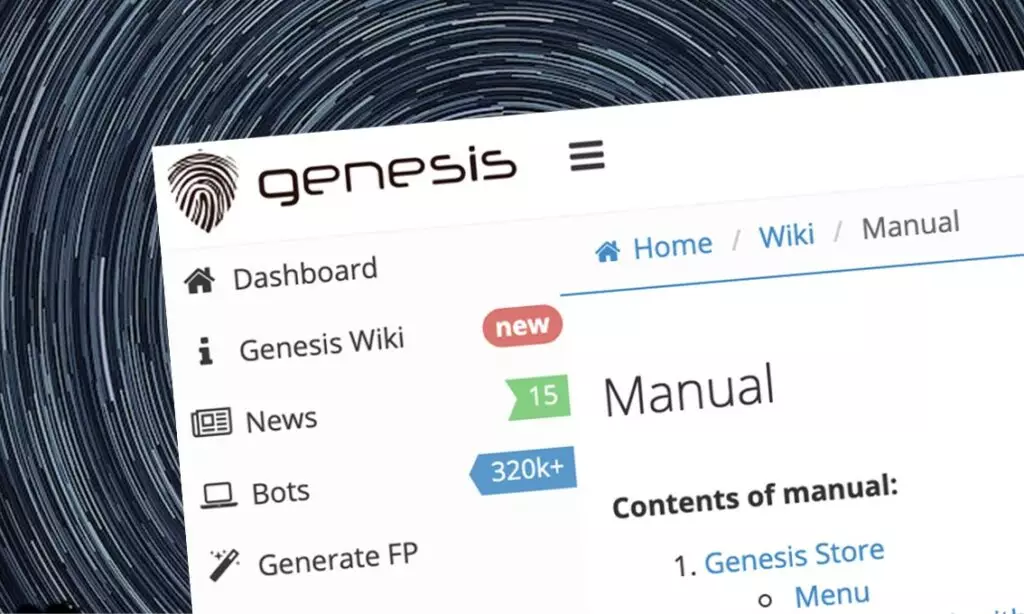

Gli analisti di Recorded Future ricordano che Genesis è stato lanciato alla fine del 2017 ed entro il 2020 è diventato uno dei marketplace più popolari, distinguendosi dal Russian Market e da 2easy Shop.

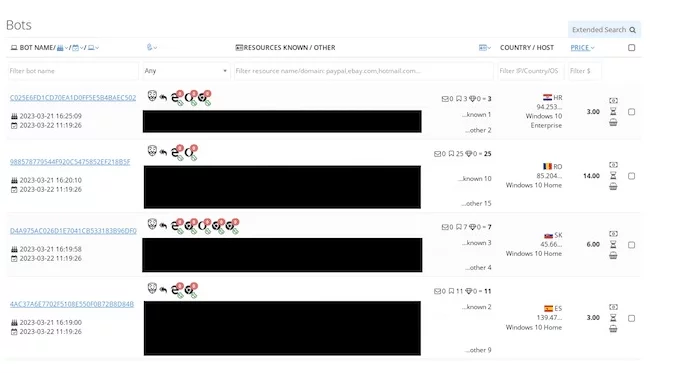

Genesis vendeva principalmente credenziali (anche per Gmail, Netflix, Spotify, WordPress, PayPal, Reddit, Amazon, LinkedIn, Cloudflare, Twitter, Zoom, Ebay e così via) cookie e le cosiddette impronte digitali (impronte digitali, bot e per dirla semplicemente – personalità virtuali già pronte) per vari dispositivi.

L’accesso a Genesis poteva essere ottenuto solo su invito, ma un tale invito non era difficile da trovare in un normale motore di ricerca.

I ricercatori affermano che gli inviti erano ampiamente disponibili e spesso venivano distribuiti anche tramite YouTube.

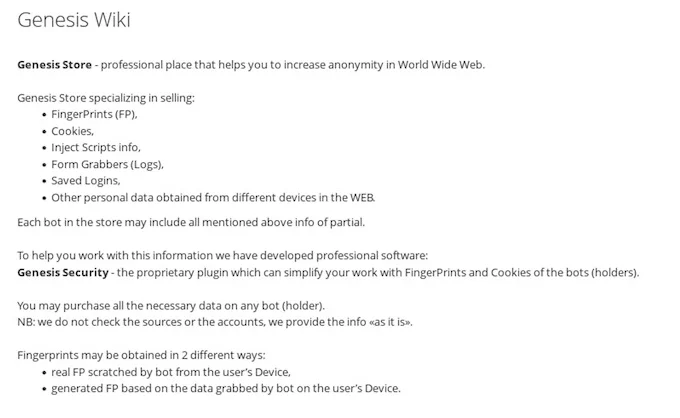

Inoltre, Genesis aveva persino il proprio Wiki che spiegava ai principianti come funziona tutto.

Come accennato in precedenza, a differenza dei concorrenti, Genesis ha fornito ai criminali l’accesso ad informazioni che hanno consentito agli hacker di impersonare le vittime, assegnando loro indirizzi IP, cookie di sessione, informazioni sul sistema operativo, plug-in installati e così via.

Pertanto, i criminali potrebbero accedere alle piattaforme di abbonamento (ad es. Netflix, Amazon) e ai servizi bancari online senza destare sospetti nei sistemi di sicurezza o aggirare l’autenticazione a più fattori.

Di solito tali informazioni venivano vendute insieme ad un elenco di servizi a cui la vittima aveva accesso (Netflix, Amazon, account eBay e così via). Inoltre, i bot potevano fornire l’accesso ad altri account non elencati automaticamente, come le reti aziendali.

Una volta acquistato, il bot poteva essere importato nel browser Genesis Security sviluppato dai criminali, disponibile anche come estensione per altri browser. A seconda del tipo di account, gli acquirenti potevano pagare meno di 10 dollari per accedere a queste informazioni.

I dati di questi bot venivano raccolti principalmente utilizzando malware di tipo infostealer e Genesis, a differenza dei suoi concorrenti, non disponeva di un elenco così ampio di “fornitori” permanenti come RedLine, Vidar, Raccoon o META.

Secondo gli esperti di KELA che hanno studiato l’attività del mercato nel 2020, la maggior parte dei dati rubati su Genesis provenivano dal malware AZORult. Genesis ha venduto oltre 135.000.000 informazioni digitali dal 2018, secondo Recorded Future.

“La botnet per il furto di informazioni era controllata dalla stessa amministrazione del market Genesis. Cioè, i criminali dietro il mercato possedevano anche l’infrastruttura C&C per la gestione di tutti i lotti e avevano accesso costante alle macchine infette“. Hanno riportato gli esperti di sicurezza.

Questo è ciò che ha reso la Genesis così efficiente. Questa comunicazione costante con le macchine infette significava log costantemente aggiornati e freschi, il che significa che le informazioni di accesso erano sempre funzionanti.

è il più aggiornata possibile.