Non brilliamo molto nella sicurezza informatica, ma sugli Spyware siamo tra i primi della classe!

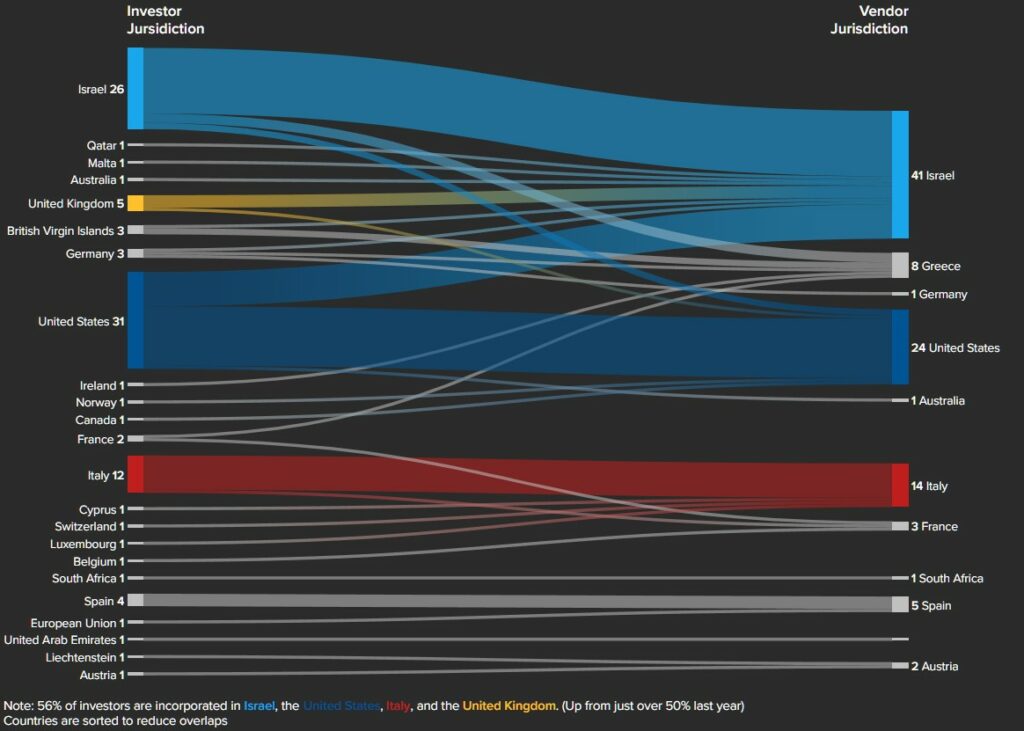

Secondo una ricerca dell’Atlantic Council, il settore dello spyware è in piena espansione, poiché gli investitori rivolgono sempre più la loro attenzione a questo settore eticamente discutibile ma altamente redditizio. La maggior parte del denaro è destinata ad aziende negli Stati Uniti e in Israele, ma al terzo posto troviamo l’Italia.

E gli investimenti americani nello spyware sono triplicati nell’ultimo anno.

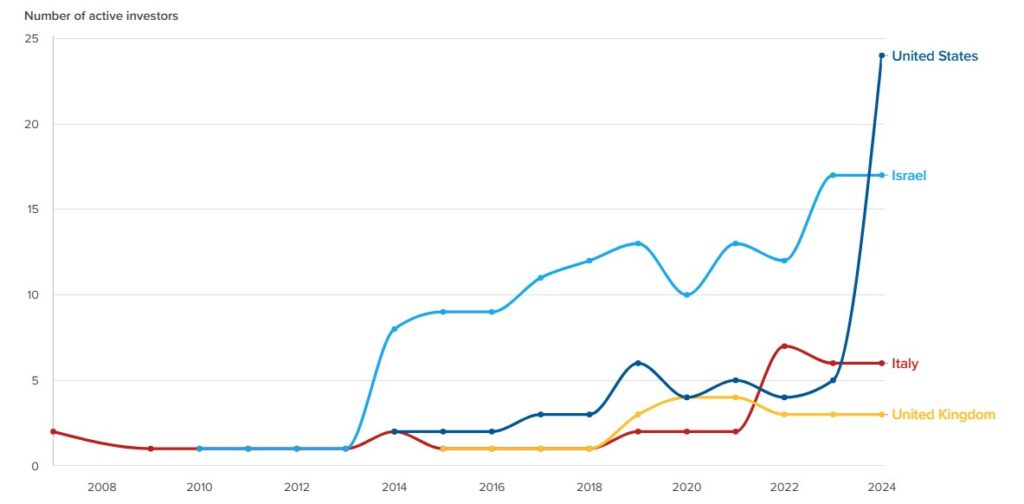

Lo studio dell’Atlantic Council ha preso in esame 561 organizzazioni provenienti da 46 paesi dal 1992 al 2024. Nel farlo, gli esperti sono riusciti a identificare 34 nuovi investitori, portando il loro numero totale a 128 (rispetto ai 94 del 2024).

Si nota che il maggiore interesse per lo spyware è dimostrato dagli investitori americani: nel 2024 sono state identificate 20 nuove società investitrici negli Stati Uniti, per un totale di 31. Questa crescita ha superato di gran lunga quella di altri Paesi, tra cui Israele, Italia e Regno Unito.

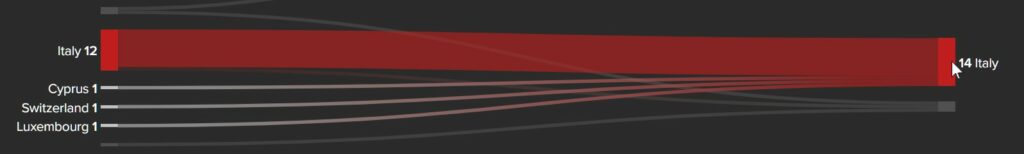

Pertanto, il numero di investitori identificati nell’UE e in Svizzera è stato di 31, con l’Italia, considerata un hub chiave per lo spyware, che ha rappresentato la quota maggiore con 12 investitori. Il numero di investitori in Israele è stato di 26.

Tra gli investitori americani, gli analisti dell’Atlantic Council annoverano i grandi hedge fund DE Shaw & Co. e Millennium Management, la nota società commerciale Jane Street e la grande società finanziaria Ameriprise Financial.

Secondo il rapporto, tutti loro hanno inviato fondi al fornitore israeliano di spyware legale Cognyte. Si sottolinea che questa azienda è stata precedentemente collegata a violazioni dei diritti umani in Azerbaigian, Indonesia e altri paesi.

Un altro esempio degno di nota degli investimenti americani nello spyware è la recente acquisizione del noto fornitore israeliano di spyware Paragon Solutions da parte di AE Industrial Partners, una società di private equity con sede in Florida specializzata in sicurezza nazionale.

Gli autori del rapporto sottolineano che, sebbene i politici americani abbiano sistematicamente combattuto la diffusione e l’abuso di spyware, talvolta con misure politiche severe, esiste una significativa discrepanza tra loro e gli investitori statunitensi, perché “i dollari statunitensi continuano a finanziare proprio le entità che i politici statunitensi stanno cercando di combattere”.

Un esempio citato è il fornitore di spyware Saito Tech (ex Candiru), presente nell’elenco delle sanzioni del Dipartimento del Commercio degli Stati Uniti dal 2021 e che ha ricevuto nuovi investimenti dalla società statunitense Integrity Partners nel 2024.

Oltre a concentrarsi sugli investimenti, l’Atlantic Council scrive che il mercato globale degli spyware è “in crescita ed evoluzione”, e ora include quattro nuovi fornitori, sette nuovi rivenditori o broker, 10 nuovi fornitori di servizi e 55 nuovi individui associati al settore.

Ad esempio, tra i fornitori recentemente identificati figurano l’israeliana Bindecy e l’italiana SIO. Tra i rivenditori figurano società di facciata associate ai prodotti del Gruppo NSO (come la panamense KBH e la messicana Comercializadora de Soluciones Integrales Mecale). Tra i nuovi fornitori di servizi figurano la britannica Coretech Security e la statunitense ZeroZenX.

Il rapporto evidenzia il ruolo centrale svolto da tali rivenditori e broker, che rappresentano un “gruppo di attori poco studiato”.

“Queste organizzazioni agiscono da intermediari, oscurando i collegamenti tra venditori, fornitori e acquirenti. Spesso, gli intermediari mettono in contatto i fornitori con nuovi mercati regionali. Questo crea una catena di fornitura complessa e opaca per lo spyware, rendendo estremamente difficile comprendere le strutture aziendali, le manipolazioni giurisdizionali e le responsabilità“, hanno dichiarato gli autori dello studio a Wired .

Quasi sempre non si tratta di aziende che sviluppano internamente malware costruiti sfruttando vulnerabilità scoperte da loro stesse (0day): le società che commercializzano spyware spesso non cercano e non scoprono direttamente i bug. Al contrario, la filiera vede la presenza di broker di exploit 0day che fungono da intermediari: questi broker acquistano vulnerabilità da ricercatori o scopritori e le rivendono—talvolta tramite aste private—a operatori che poi le integrano in strumenti di sorveglianza.

Quindi non bisogna pensare che realizzare uno spyware richieda necessariamente capacità tecniche di scoperta di vulnerabilità; nella pratica commerciale descritta basta produrre il software che sfrutta gli exploit 0day ottenuti di ricercatori di sicurezza, che li hanno venduti a loro volta ai broker. Questo spiega perché il mercato dello spyware può funzionare anche separando nettamente il lavoro di ricerca delle vulnerabilità dalla loro applicazione operativa.