Come abbiamo riportato questa mattina, dei nuovi 0day su Microsoft Exchange sembra che siano stati utilizzati per compromettere delle aziende dagli affiliati di LockBit.

Da quanto abbiamo analizzato dalle fonti pubbliche, ancora non è chiaro se si tratti di nuove falle di sicurezza rispetto ai 2 0day di ProxyNotShell, falle che ancora non sono state aggiornate da Microsoft, come visto nell’ultimo articolo sul Patch Tuesday.

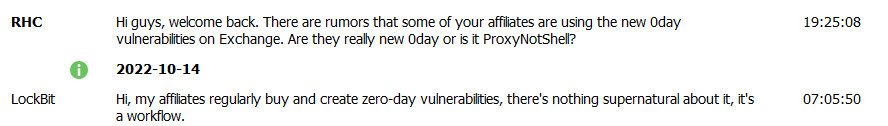

A questo punto, abbiamo voluto sentire direttamente LockBit chiedendogli esplicitamente se le falle di sicurezza che stanno utilizzando i loro affiliati siano le stesse di ProxyNotShell riportando quanto segue:

Salve ragazzi, bentornati. Ci sono voci secondo cui alcuni dei vostri affiliati stanno utilizzando le nuove vulnerabilità 0day su Exchange.

Sono davvero nuovi 0day o è ProxyNotShell?Lockbit ha risposto a questa domanda specificando che i membri affiliati al cartello, regolarmente vanno in cerca di falle 0day da utilizzare per l’accesso e che non c’è nulla di particolare rispetto a questo flusso di lavoro.

Ricordiamo che LockBit ha avviato diversi nuovi programmi, compreso un programma di bug bounty verso le sue infrastrutture.

In questo caso, si tratta di attività di “bug hunting” svolte da loro stessi oppure dell’acquisto di falle zeroday nei mercati underground, utili per poi condurre attacchi mirati su infrastrutture Windows come ad esempio Microsoft Exchange.

La loro risposta è stata la seguente:

Ciao, i nostri affiliati acquistano e creano regolarmente vulnerabilità zero-day, non c'è niente di soprannaturale, è un flusso di lavoro.

A questo punto, sembrerebbe dalla risposta di LockBit che si tratti di nuove vulnerabilità 0day utilizzate dal collettivo di black hacker.

Pertanto attendiamo le evoluzioni della vicenda e le analisi forensi sulle infrastrutture violate per comprendere il reale stato dell’arte e se alle 2 falle di Exchange di ProxyNotShell, se ne aggiungano ulteriori utilizzate da LockBit in attacchi attivi.

Va da se che in questo periodo stiamo assistendo ad una impennata di vulnerabilità di sicurezza nelle architetture di posta elettronica di Microsoft, infrastrutture che devono risultare esposte su internet per definizione e che fanno gola a tutti i criminali informatici per la loro diffusione.