Lla nostra impronta digitale è diventata una risorsa geolocalizzata e perenne, un archivio a cielo aperto dove ogni parola scritta può essere cristallizzata per sempre. In questo scenario, i messaggi effimeri di WhatsApp non sono più una semplice curiosità tecnologica, ma rappresentano il tentativo estremo di riappropriarsi del “diritto all’oblio” in una conversazione privata. Tuttavia, esiste una differenza abissale tra la percezione dell’utente e la realtà tecnica del dato.

Attivare un timer di autodistruzione a 24 ore o impostare un contenuto su “Visualizza una volta” offre una sensazione di sicurezza immediata, ma per chi si occupa di sicurezza informatica, la domanda resta sempre la stessa: un messaggio che scompare dallo schermo è davvero scomparso dalla memoria fisica del dispositivo o dai metadati della rete?

In questa guida aggiornata, non ci limiteremo a spiegare come attivare queste funzioni. Analizzeremo come la privacy dinamica si scontri con le tecniche di Digital Forensics e come gli attori malevoli tentino costantemente di “congelare” ciò che dovrebbe evaporare. Perché, come amiamo ripetere su queste pagine, conoscere i demoni è l’unico modo per non farsi ingannare dalle loro ombre. Esploreremo le nuove protezioni anti-screenshot del 2026, i limiti dei backup crittografati e perché la modalità effimera sia diventata, oggi più che mai, uno strumento di difesa essenziale nella scacchiera della geopolitica dell’informazione.

Nel 2026, il concetto di “messaggio che sparisce” su WhatsApp ha subito una mutazione profonda. Non si tratta più soltanto di un timer che cancella una riga di testo dallo schermo, ma di una complessa gestione della persistenza del dato all’interno dei database dell’applicazione. La vera sfida della privacy moderna non è far sparire il messaggio all’occhio dell’utente, ma garantirne l’eliminazione fisica dai cluster di memoria del dispositivo.

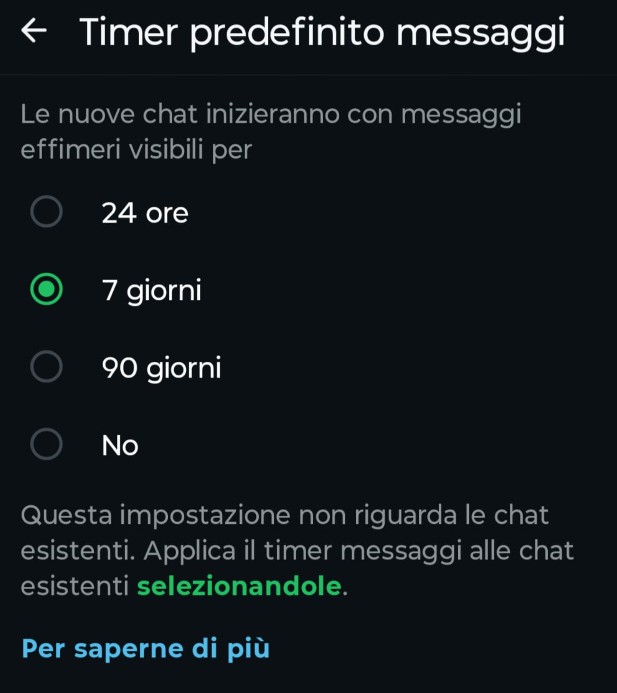

Per attivare i messaggi effimeri andare su “Impostazioni“, selezionare “Privacy“, scorrere leggermente verso il basso fino a trovare “Messaggi Effimeri” e cliccare su “Timer predefinito messaggi”. Comparirà la seguente schermata dalla quale sarà possibile selezionare la durata delle informazioni presenti nella chat. Tale possibilità è abilitabile anche dalla versione WhatsApp Web.

WhatsApp ha introdotto una granularità maggiore nei timer di messaggistica. Se nel passato le opzioni erano limitate, oggi l’utente può impostare una “Privacy by Default” che applica automaticamente la modalità effimera a ogni nuova chat avviata. Questa funzione è fondamentale per ridurre la “superficie di attacco” in caso di smarrimento o sequestro del dispositivo: meno dati storici sono presenti nella memoria locale, minore è il rischio di esfiltrazione massiva di informazioni sensibili.

Il salto tecnologico del 2026 risiede nella crittografia post-lettura. Una volta che un messaggio effimero viene visualizzato e il suo timer scade, il protocollo Signal (su cui si appoggia WhatsApp) avvia una procedura di sovrascrittura crittografica. In termini semplici, il settore di memoria che ospitava il messaggio non viene solo “liberato“, ma viene riempito di dati casuali per impedire il recupero tramite software di data recovery tradizionale.

Tuttavia, permane il problema dei metadati: sebbene il contenuto del messaggio svanisca, la “traccia” che un’interazione sia avvenuta a una determinata ora tra due specifici utenti rimane spesso nei log di sistema. Per un analista forense, sapere quando vi siete parlati può essere talvolta importante quanto sapere cosa vi siete detti.

Un punto critico che molti ignorano riguarda la sincronizzazione. Quando utilizzi WhatsApp su PC o tablet tramite la modalità multi-device, il messaggio effimero deve gestire timer indipendenti su sistemi operativi diversi. Se spegni il PC prima che il timer scada, quel messaggio rimarrà “congelato” nel database crittografato del tuo computer finché non riaprirai l’applicazione. Questo crea una finestra di vulnerabilità: se un attaccante accede al tuo PC spento, potrebbe estrarre database non ancora aggiornati dalla sincronizzazione cloud, rendendo inutile la natura effimera della chat sul telefono.

💡 Consiglio per i lettori di RHC: Verificate sempre nelle impostazioni di WhatsApp Web/Desktop che la sincronizzazione sia attiva. Un messaggio “fantasma” rimasto su un laptop dimenticato in un ufficio è il sogno di ogni attività di spionaggio industriale.

Se il primo capitolo ha esplorato la sparizione temporale del messaggio, il secondo deve affrontare la sfida della persistenza forzata. Il più grande nemico dei messaggi effimeri non è un bug del software, ma la volontà del destinatario di “congelare” l’istante attraverso uno screenshot o una registrazione dello schermo. Nel 2026, WhatsApp ha elevato drasticamente le contromisure tecniche, trasformando l’app in un ambiente ostile alla cattura non autorizzata.

A differenza delle versioni precedenti, dove il blocco dello screenshot era facilmente aggirabile tramite versioni modificate dell’app o bug di sistema, oggi WhatsApp sfrutta le API di sicurezza avanzate di Android e iOS. Quando un contenuto è impostato su “Visualizza una volta” o appartiene a una chat effimera ad alta sensibilità, il sistema operativo riceve un comando di Secure Window.

La procedura è semplice, ma nasconde una tecnologia di protezione avanzata:

Quando invii un’immagine con questa modalità, attivi i sistemi di sicurezza che abbiamo analizzato nell’articolo:

⚠️ Attenzione: Come abbiamo detto nell’Angolo dell’Esperto, ricorda che il destinatario potrebbe comunque usare un secondo telefono per scattare una foto fisica al tuo schermo. La tecnologia protegge il dato digitale, ma il “buco analogico” rimane una variabile umana.

Ma cosa succede se qualcuno usa un secondo smartphone per fotografare lo schermo del primo? Qui entra in gioco la tecnologia del Watermarking Forense. WhatsApp ha integrato un sistema di marcatura invisibile nei contenuti multimediali effimeri. Ogni immagine o video visualizzato contiene metadati steganografici (nascosti nei pixel) che identificano in modo univoco l’ID del mittente, del destinatario e il timestamp della visualizzazione.

L’analisi di RHC: Se una foto “effimera” trapela online, un’analisi tecnica può risalire a quale account l’ha visualizzata per ultimo. Questa non è solo una funzione di privacy, è uno strumento di deterrenza psicologica.

Nonostante le protezioni software siano quasi impenetrabili, esiste quello che in crittografia chiamiamo il “buco analogico”. Nessun software può impedire a una lente fisica esterna di catturare i fotoni emessi da uno schermo. Tuttavia, nel 2026, la consapevolezza tecnica è aumentata: gli utenti devono capire che la modalità effimera non è uno scudo magico, ma uno strumento di riduzione del rischio.

L’obiettivo dei messaggi effimeri non è rendere impossibile la copia (che tecnicamente resta fattibile con mezzi esterni), ma eliminare la comodità della conservazione. Rendere difficile, tracciabile e scomoda la cattura di un dato è già, di per sé, una vittoria per la sicurezza informatica.

💡 Nota tecnica per i lettori: Diffidate dalle app di terze parti che promettono di “salvare i messaggi effimeri di nascosto”. Spesso queste applicazioni sono esse stesse dei malware o spyware (Trojan) progettati per esfiltrare i vostri dati mentre voi cercate di violare la privacy altrui.

Come abbiamo sempre sostenuto su queste pagine, “occorre conoscere i demoni per imparare a contrastarli”. Nel caso dei messaggi effimeri, i demoni non sono solo gli hacker che intercettano il traffico, ma sono le tracce fisiche che il software lascia involontariamente nell’hardware. Molti utenti cullano l’illusione che “scaduto il timer, sparito il problema”, ma la realtà tecnica della memoria flash e dei database SQLite racconta una storia diversa.

Anche se WhatsApp invia il comando di cancellazione, il sistema operativo (sia Android che iOS) mantiene spesso delle “ombre” del messaggio. I Log delle notifiche sono il primo luogo dove un investigatore digitale va a cercare: se non avete disattivato l’anteprima del testo nelle notifiche, il contenuto del messaggio potrebbe essere stato trascritto in un file di log di sistema che non risponde al timer di WhatsApp. In questo caso, il messaggio è sparito dall’app, ma è ancora leggibile nel registro delle attività del telefono.

WhatsApp memorizza le chat in database SQLite. Quando un messaggio effimero viene eliminato, lo spazio che occupava nel database viene segnato come “libero” (Free Pages), ma i dati binari rimangono lì finché non vengono sovrascritti da nuovi messaggi. Un esperto di forense, utilizzando strumenti come Cellebrite o MSAB, può effettuare un dump della memoria e recuperare frammenti di conversazioni “eliminate” che non sono ancora state fisicamente cancellate dal controller della memoria eMMC o NVMe.

Questo è il punto di rottura più frequente della catena di sicurezza. Se il vostro backup (su Google Drive o iCloud) avviene prima che il timer del messaggio effimero scada, quel messaggio viene “congelato” nel cloud. Anche se sparisce dal telefono mezz’ora dopo, rimarrà per sempre all’interno di quel pacchetto di backup. Se l’hacker (o un’autorità giudiziaria) ottiene l’accesso al vostro account cloud, potrà ripristinare l’intero database e leggere messaggi che voi credevate polverizzati da mesi.

Infine, c’è l’aspetto della memoria volatile. Se il messaggio è stato appena visualizzato, i suoi dati risiedono nella RAM o nello Swap Space (una porzione del disco usata come RAM temporanea). In caso di acquisizione “live” del dispositivo sbloccato (acquisizione a caldo), un tecnico specializzato può estrarre il contenuto della memoria volatile e trovare il testo in chiaro, bypassando completamente ogni timer o crittografia del database.

L’Analisi Finale di RHC: La sicurezza informatica parte dalla tecnica specialistica per arrivare ai processi. Usare i messaggi effimeri è un ottimo processo di igiene digitale, ma non deve sostituire la consapevolezza che, su un dispositivo fisico, il concetto di “cancellazione assoluta” è un mito. La vera difesa è la cifratura del backup e la protezione fisica del dispositivo.

Giunti al termine di questa analisi, emerge una verità fondamentale: i messaggi effimeri non sono un mantello dell’invisibilità per spie internazionali, ma rappresentano il più potente strumento di igiene digitale oggi a disposizione dell’utente comune. Nonostante i demoni del recupero forense e le vulnerabilità hardware che abbiamo esplorato, per la stragrande maggioranza delle interazioni quotidiane questa tecnologia risulta estremamente efficace. Il suo valore reale non risiede nell’impossibilità tecnica assoluta di recuperare il dato, che rimane un concetto teorico per esperti, ma nella drastica e sistematica riduzione del rumore digitale e della superficie di esposizione.

Abilitare i timer predefiniti significa che, in caso di smarrimento dello smartphone o di un accesso fisico non autorizzato, la cronologia delle vostre conversazioni sarà ridotta all’osso, proteggendo la vostra privacy da occhi indiscreti in modo automatico. Queste funzioni liberano l’utente dall’onere di dover cancellare manualmente dati sensibili o password inviate temporaneamente, trasformando la protezione dei dati da uno sforzo attivo a uno stato di sicurezza passiva. In questo scenario, la modalità effimera garantisce un diritto all’oblio automatizzato che è diventato indispensabile nella gestione della nostra identità online nel 2026.

La sicurezza informatica non deve essere intesa come un prodotto statico, ma come un processo dinamico di consapevolezza. Utilizzare i messaggi effimeri significa accettare un compromesso intelligente tra usabilità e protezione, sfruttando tecnologie all’avanguardia come la crittografia post-lettura e i sistemi anti-screenshot, senza però cadere nell’illusione di un’invulnerabilità totale. La consapevolezza che un messaggio cancellato possa lasciare “ombre” nei log di sistema o nei backup non deve scoraggiarne l’uso, ma deve servire a ricordare che la tecnologia è uno strumento di riduzione del rischio, non una magia che annulla le leggi della fisica digitale.

In definitiva, la modalità effimera è la nostra migliore difesa nella scacchiera dell’informazione moderna, a patto di non confondere mai una finestra che si chiude con un muro che si alza. Rappresenta la capacità di sussurrare nel caos digitale con la ragionevole certezza che quel sussurro non venga cristallizzato per l’eternità. Come amiamo ripetere, l’obiettivo non è rendere impossibile la copia del dato, ma eliminare la comodità della conservazione indiscriminata, rendendo ogni tentativo di spionaggio o recupero forzoso un’operazione complessa, costosa e tracciabile.