I ricercatori di sicurezza di Bitdefender hanno lanciato un serio allarme riguardante una sofisticata campagna di malvertising che sta sfruttando la popolarità di Claude, l’intelligenza artificiale di Anthropic.

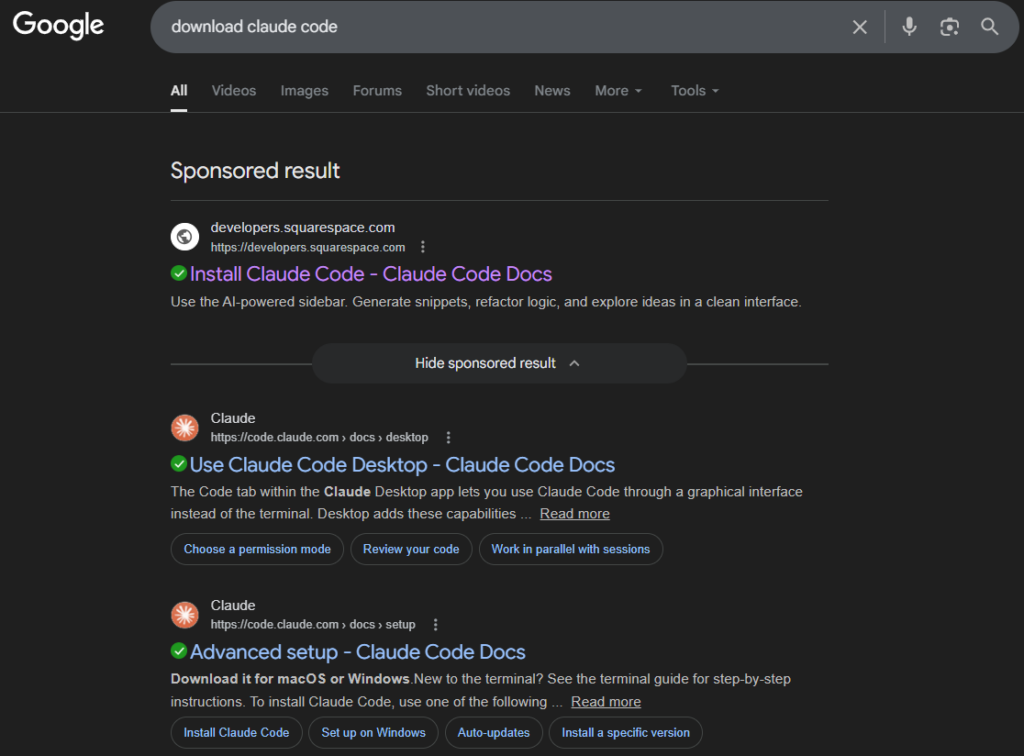

I criminali informatici hanno acquistato spazi pubblicitari su Google Ads per posizionare falsi annunci in cima ai risultati di ricerca per chiunque cerchi strumenti legati a “Claude Code”. L’inganno è particolarmente insidioso poiché l’annuncio sponsorizzato appare autentico, utilizzando loghi e branding ufficiali per indurre gli utenti a cliccare con fiducia.

Una volta selezionato l’annuncio, le vittime vengono reindirizzate su un sito ospitato su un sottodominio Squarespace che riproduce fedelmente la documentazione ufficiale di Anthropic.

La strategia adottata è quella del cosiddetto “ClickFix“: il sito non sfrutta vulnerabilità del software, ma manipola l’utente affinché esegua volontariamente dei comandi nel terminale del proprio computer. Le istruzioni cambiano a seconda del sistema operativo rilevato, portando a diverse ma ugualmente gravi compromissioni della sicurezza.

Per gli utenti Windows, la pagina suggerisce di eseguire un comando che utilizza l’utility legittima di Microsoft mshta.exe. Questo strumento viene abusato per scaricare ed eseguire un payload remoto che Bitdefender ha identificato come una famiglia di Trojan Stealer (GJ e GK). Questi malware sono progettati per sottrarre credenziali e dati sensibili, utilizzando file HTA per decrittografare ed eseguire codice maligno direttamente nella memoria del sistema, rendendo il rilevamento più difficile per i comuni antivirus.

Sul fronte macOS, l’attacco si fa più complesso attraverso l’uso di comandi terminale offuscati in Base64.

Gli utenti Apple vengono spinti a copiare una stringa di codice che, una volta eseguita, scarica un binario Mach-O. Questo file installa una backdoor persistente capace di avviare shell remote come /bin/bash o /bin/zsh, permettendo agli aggressori di impartire comandi a distanza e mantenere il controllo totale sul dispositivo infetto.

L’efficacia di questa campagna portata all’attenzione da Bitdefender, risiede interamente nell’ingegneria sociale.

Gli esperti sottolineano come i criminali abbiano probabilmente utilizzato account pubblicitari compromessi di aziende legittime per superare i filtri di Google. La raccomandazione principale resta quella di verificare sempre l’URL nella barra degli indirizzi – la documentazione ufficiale si trova esclusivamente su docs.claude.ai – e di diffidare di qualsiasi guida all’installazione che richieda l’inserimento di stringhe di codice complesse o poco chiare nel terminale.