Il team di ricerca dei bug Red Team Research (RTR) di TIM, emette una nuova CVE su Ericsson Network Manager, il prodotto di punta per la gestione delle reti di Ericsson.

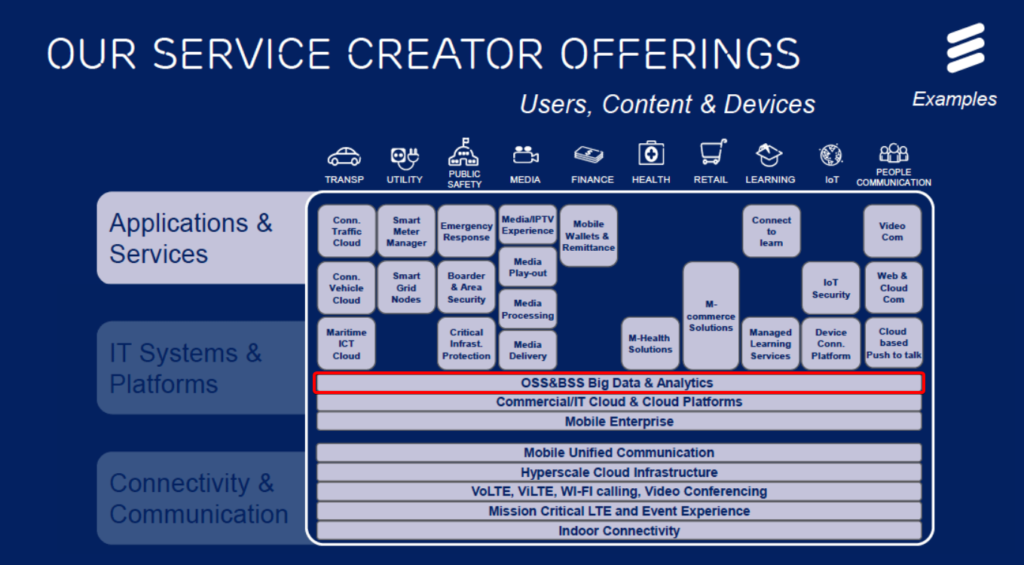

Si tratta di un prodotto di punta di Ericsson, che consente la gestione di tutte le reti radiomobili e le loro relative evoluzioni, garantendo le classiche out-of-the-box, così come tutte le tecnologie basate su cloud nello stesso modo uniforme (pronto a gestire il passaggio dal 4G al 5G e continuamente aggiornato per essere pronto per la prossima ondata di tecnologia).

Di fatto Ericsson Network Manager è un Operations support system (OSS in gergo network), che permette la gestione di tutti gli apparati ad esso interconnessi, garantendo la gestione delle configurazioni, gli aggiornamenti dei firmware e tutte le operazioni di automazione e manutenzione di una rete radiomobile avanzata.

Inoltre permette la gestione delle funzioni avanzate della rete virtuale (VNFM), combinata con funzionalità di analisi e ridimensionamento automatico basate su criteri che interagiscono con varie distribuzioni standard

Il sistema risulta quindi scalabile e fornisce un’elevata capacità attraverso un’implementazione che consente il consolidamento dei siti OSS esistenti per crescere o gestire una maggiore complessità.

Le vulnerabilità sono state isolate dal laboratorio, dove nello specifico (come riportato sul sito del progetto) i bug hunter Alessandro Bosco, Mohamed Amine Ouad guidati da Massimiliano Brolli a capo del progetto, hanno avviato la Coordinated Vulnerability Disclosure (CVD) con Ericsson.

Da quanto viene riportato dal sito di TIM, è stata emessa la CVE-2021-28488, la quale punta sulla CWE Exposure of Resource to Wrong Sphere. Di seguito le informazioni riportate sul MITRE che descrive la problematica di sicurezza riscontrata:

Ericsson Network Manager (ENM) before 21.2 has incorrect access-control behavior (that only affects the level of access available to persons who were already granted a highly privileged role). Users in the same AMOS authorization group can retrieve managed-network that was not set to be accessible to the entire group (i.e., was only set to be accessible to a subset of that group).

Si tratta di uno tra i pochi centri italiani di ricerca industriale in ambito bug di sicurezza, dove da diverso tempo vengono realizzate attività di “bug hunting” che mirano alla ricerca di vulnerabilità non documentate, portando ad una successiva emissione di una Common Vulnerabilities and Exposures (CVE) sul National Vulnerability Database degli Stati Uniti D’America, terminato il percorso di Coordinated Vulnerability Disclosure (CVD) con il vendor di prodotto.

Nel corso dei due anni di attività, abbiamo visto il laboratorio, rilevare moltissimi 0-day su prodotti molto diffusi di big vendor di valenza internazionale, come ad esempio Oracle, IBM, Ericsson, Nokia, Computer Associates, Siemens, QNAP, Johnson & Control, Schneider Electric, oltre ad altri fornitori su tipologie differenti di architetture software.

Relativamente ad una vulnerabilità rilevata dal gruppo di ricerca sul prodotto Metasys Reporting Engine (MRE) Web Services del fornitore Johnson & Control, la Cybersecurity and Infrastructure Security Agency (CISA) degli Stati Uniti D’America, ha emesso uno specifico bollettino di sicurezza riportando come Background i settori quali: “CRITICAL INFRASTRUCTURE SECTORS, COUNTRIES/AREAS DEPLOYED e COMPANY HEADQUARTERS LOCATION”.

Si tratta di una realtà tutta italiana che emette una CVE ogni 6 giorni lavorativi di media, contribuendo in maniera fattiva alla ricerca delle vulnerabilità non documentate a livello internazionale, contribuendo alla sicurezza dei prodotti utilizzati da organizzazione e singole persone.