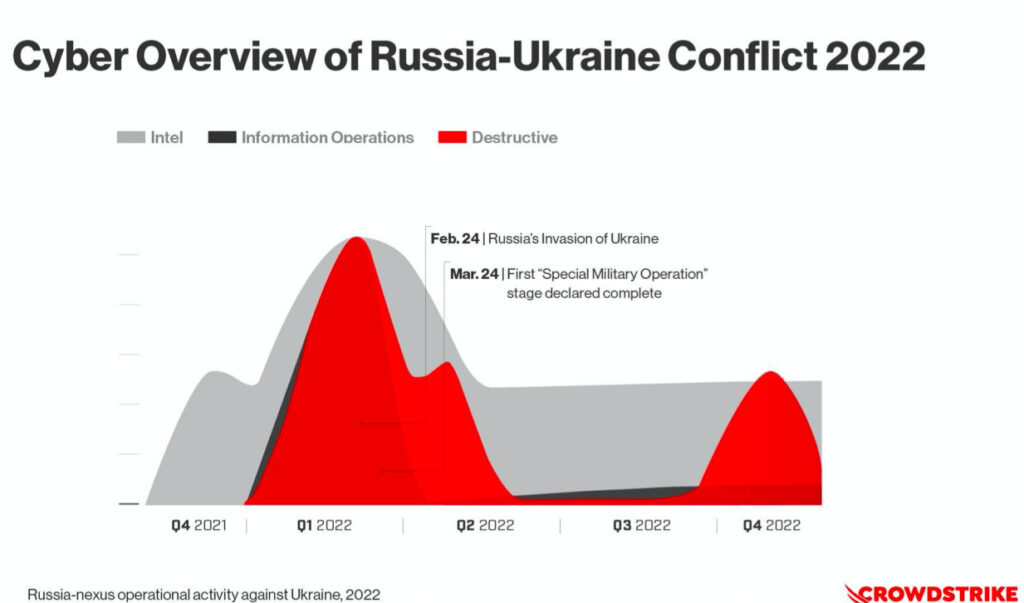

Ad un anno dall’inizio del conflitto Russia e Ucraina, mentre sul campo di battaglia continuano ad essere impiegate le armi convenzionali, le operazioni informatiche continuano a svolgere un ruolo di primo piano, e l’approccio tecnologico ibrido si intensifica.

Adam Meyers, Head of Intelligence di CrowdStrike ha rilasciato in questi giorni uno statement che mette a confronto il ruolo del cyber nel primo anno di conflitto con la situazione attuale: se all’inizio del conflitto “gli attacchi cyber tuttavia non sono stati così frequenti e devastanti come ci si aspettava”, la sua estensione nel tempo, ha portato ad osservare “azioni cyber più tattiche con effetti cinetici contro l’Ucraina”, ma “non ampi attacchi indirizzati all’Occidente, ai quali eravamo tutti preparati”.

“Quando all’inizio del 2022 alcuni segnali indicarono l’inizio di un conflitto armato, molti temettero che gli attacchi informatici potessero creare una situazione di sconvolgimento generale in Ucraina ed estendersi ad altri Paesi. Gli attacchi cyber tuttavia non furono così frequenti e devastanti come ci si aspettava all’inizio del conflitto”.

Adam Meyers, Head of Intelligence di CrowdStrikeAdvertising

Tuttavia Crowdstrike avverte che “entrando nel secondo anno del conflitto, è probabile che la Russia si stia preparando ad un’offensiva in primavera, al termine della stagione in cui il fango causato da pioggia e disgelo crea numerose difficoltà. È altresì probabile che i prossimi mesi del combattimento vedano l’impiego di capacità tattiche con elementi informatici”.

Mentre la ‘guerra informatica’ assume le vesti dello cyberspionaggio, con ‘nuove e simili’ campagne da parte di gruppi filo-russi (Seaborgium) e filo-iraniani (Charming Kitten), che prenderebbero di mira politici, funzionari e attivisti britannici, per la raccolta di informazioni ad alto valore, Crowdstrike avverte: “nei prossimi mesi le infrastrutture civili e i settori energetici potrebbero essere presi di mira e in modo aggressivo“.

A questo si aggiunge la possibilità che venga tentata un’interruzione dei servizi media.

“Inoltre, il team di CrowdStrike Intelligence si aspetta di vedere nuove campagne di spionaggio informatico nei confronti dei Paesi NATO confinanti con l’Ucraina e il potenziale utilizzo di wiper e attacchi di tipo ‘web defacement’ in Ucraina”.

Adam Meyers, Head of Intelligence di CrowdStrike

Infine, una delle sfide più grandi è il costante attacco informatico verso l’Ucraina dall’inizio del conflitto. L’attacco sta diventando sempre più distruttivo per far ottenere dagli avversari un vantaggio decisivo, sebbene sino ad oggi le operazioni informatiche non sembra abbiano fatto avanzare in modo significativo gli obiettivi della campagna di Mosca. Inoltre l’Ucraina sino ad oggi ha ottenuto il supporto ‘informatico’ da parte degli alleati che ha contribuito a creare un ecosistema più forte.

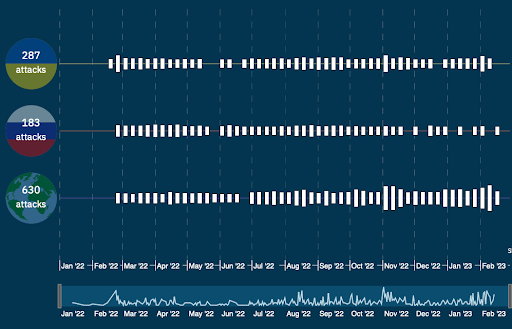

Al pari però dell’aumento del targeting verso gli utenti ucraini (250% in più rispetto al 2020) è aumentato – secondo le rilevazioni di Google TAG – quello verso utenti dei paesi NATO (oltre il 300% nello stesso periodo). Inoltre non vengono escluse future operazioni offensive contro l’Ucraina possano assumere la forma di attacchi distruttivi mascherati da ransomware.

L’Ucraina – almeno dal 2014 – è al centro di diverse operazioni informatiche distruttive – attribuite al governo russo – che hanno colpito diversi settori in Ucraina. Uno degli attori rilevati nel 2018 da CrowdStrike – le cui evoluzioni si possono leggere sul suo blog – è il gruppo VOODOO BEAR, conosciuto anche come Sandworm Team o BlackEnergy APT Group.

Tale gruppo, attivo dal 2011, è famoso per aver messo a punto attacchi informatici ai settori energetici, ai sistemi di controllo industriale e agli SCADA, con scopi di spionaggio verso governo e media. A tale attore però Crowdstrike non attribuisce a Voodoo Bear – sebbene si siano trovati parallelismi – il cluster di attività WhisperedDebate (defacement di siti Web e operazioni wiper WhisperGate contro le reti del governo ucraino).

Leggi su Red Hot Cyber WhisperGate ed ErmeticWiper: timeline e caratteristiche di un attacco annunciato, di Agostino Pellegrino

In una breve timeline dei primi mesi del conflitto – febbraio/aprile 2022 – possiamo osservare come gli attacchi informatici all’inizio erano limitati ad Ucraina e Russia. (Fatte alcune eccezioni, come la Polonia., Mentre in aprile iniziano ad essere presi di mira Nato, Usa e Europa, sebbene non si tratti di attacchi vasti o distruttivi.

“Gli attacchi cyber tuttavia non furono così frequenti e devastanti come ci si aspettava all’inizio del conflitto. In un primo momento, quando i russi pensavano di giungere velocemente ad una vittoria decisiva, gli attacchi non furono così vasti e distruttivi probabilmente perché la Russia aveva bisogno dell’infrastruttura ucraina per sostenere un governo amico”.

Adam Meyers, Head of Intelligence di CrowdStrike

“Le operazioni russe per l’avanzata e la conquista di Kiev non procedettero però con la velocità prevista, a quel punto si iniziarono a osservare azioni cyber più tattiche con effetti cinetici contro l’Ucraina e non ampi attacchi indirizzati all’Occidente, ai quali eravamo tutti preparati”.

Adam Meyers, Head of Intelligence di CrowdStrike

Per fare una sintesi invece della timeline degli attacchi informatici condotti sino ad ora contro organizzazioni e istituzioni in Ucraina, nella Federazione Russa e nel resto del mondo, la timeline del Cyber Peace Institute ci mostra come gli attacchi si stiano evolvendo nel tempo.

Nonostante Crowdstrike abbia eletto il 2022 come l’anno dei wiper, la guerra ibrida che si è innescata al conflitto definita dalla NATO “un’interazione o fusione di strumenti di potere convenzionali e non convenzionali e strumenti di sovversione… miscelati in modo sincronizzato per sfruttare le vulnerabilità di un antagonista e ottenere effetti sinergici”, ha adottato come armi strategiche quanto l’informazione che la disinformazione, tramite anche l’uso dei social media. Lo scopo è quello di rallentare i processi decisionali, compromettendo l’unità e la coesione delle alleanze, manipolando anche le percezioni della parte vulnerabile della società civile. Mosca infine, avrebbe aumentato lo spettro dei media per ‘modellare’ la percezione pubblica della guerra per manipolare il consenso internazionale all’Ucraina, e mantenere il sostegno interno in Russia.