Dopo una approfondita analisi delle caratteristiche tecniche e della tipologia di attacco, siamo riusciti a definire uno “storico” dell’evoluzione dei malware “distruttivi” che stanno colpendo le infrastrutture Ucraine e non solo.

Analisi di WhisperGate malware

Il 15 Gennaio 2022 il Microsoft Threat Intelligence Center (MSTIC) effettua una disclosure in merito ad un nuovo malware, WhisperGate, che mira a rendere inutilizzabili le infostrutture Ucraine, diffondendosi in maniera estremamente rapida ed inaspettata a tutti i livelli sia istituzionali che aziendali.

La particolarità di questo malware è il comportamento del tutto analogo a quello di un Ransomware, con la differenza che il processo malevolo non mira a cifrare i dati ma a compromettere irrimediabilmente il master boot record dei drive di avvio della macchina aggredita inibendo ogni forma di possibile utilizzo della stessa e distruggendone irrimediabilmente ogni contenuto.

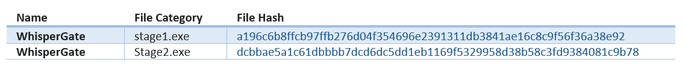

I dati risultano quindi irrecuperabili, perduti in maniera irrimediabile. Vengono diffusi immediatamente gli indicatori di compromissione (IoC, le “impronte digitali” del malware tradotte in hash) che riportiamo di seguito:

L’architettura di HermeticWiper: fork di WhisperGate

Il 23 Febbraio 2022 viene isolato un nuovo malware che, ad una più attenta analisi, risulta una fork (un nuovo “modello” basato sullo stesso “telaio”) di WhisperGate ed identificato con il nome di HermeticWiper: stesso comportamento, stesse analogie operative, stesso risultato distruttivo, firme differenti, diffusione estremamente più ampia.

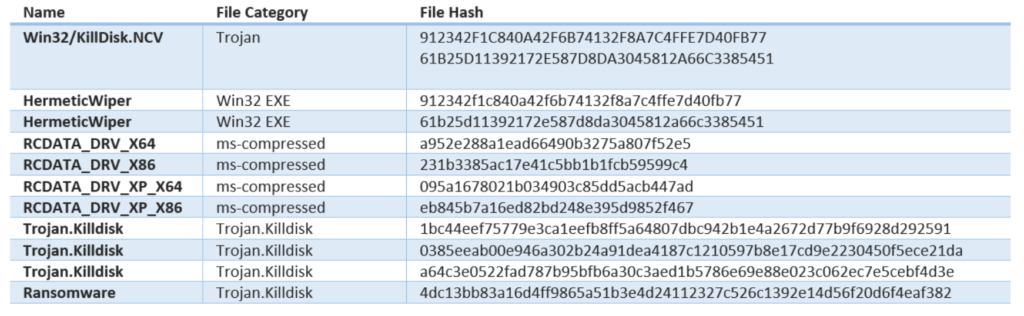

L’architettura del malware appare più complessa e più numerosi gli indicatori di compromissione isolati:

Il target operativo di HermeticWiper è, come facilmente deducibile, l’ambiente Windows. Nelle ultime ore si evince una larga diffusione dello stesso attraverso allegati compromessi ed inviati su servizi di messaggistica e piattaforme di meeting, tra le prime Discord, quasi certamente compromessa (ulteriori indagini in corso).

Indicatori e best practices per la mitigazione del rischio. CISA ed FBI hanno rilasciato una serie di indicatori rispetto a potenziali vettori di infezione più subdoli:

Le best practices per la gestione della mitigazione del rischio sono quelle maggiormente conosciute dal personale IT e di Cyber Defense: prima tra tutte l’aggiornamento dei sistemi antivirus che ora possono prevenire danni gravissimi rispetto un’infezione riferibile ad HermeticWiper.

Le conclusioni sono abbastanza evidenti e rispecchiano una prova generale (WhisperGate) per un massiccio attacco distruttivo (HermeticWiper) su scala globale, volto a gettare ulteriormente nel caos un mondo che sta vivendo la pagina più buia dalla fine della seconda guerra mondiale.

Seguiamo l’evoluzione delle minacce in corso, per monitorare la crisi in rapida evoluzione, quindi restate aggiornati su Red Hot Cyber per gli ultimi aggiornamenti.

Ti è piaciuto questo articolo? Ne stiamo discutendo nella nostra Community su LinkedIn, Facebook e Instagram. Seguici anche su Google News, per ricevere aggiornamenti quotidiani sulla sicurezza informatica o Scrivici se desideri segnalarci notizie, approfondimenti o contributi da pubblicare.

Cybercrime

CybercrimeLe autorità tedesche hanno recentemente lanciato un avviso riguardante una sofisticata campagna di phishing che prende di mira gli utenti di Signal in Germania e nel resto d’Europa. L’attacco si concentra su profili specifici, tra…

Innovazione

InnovazioneL’evoluzione dell’Intelligenza Artificiale ha superato una nuova, inquietante frontiera. Se fino a ieri parlavamo di algoritmi confinati dietro uno schermo, oggi ci troviamo di fronte al concetto di “Meatspace Layer”: un’infrastruttura dove le macchine non…

Cybercrime

CybercrimeNegli ultimi anni, la sicurezza delle reti ha affrontato minacce sempre più sofisticate, capaci di aggirare le difese tradizionali e di penetrare negli strati più profondi delle infrastrutture. Un’analisi recente ha portato alla luce uno…

Vulnerabilità

VulnerabilitàNegli ultimi tempi, la piattaforma di automazione n8n sta affrontando una serie crescente di bug di sicurezza. n8n è una piattaforma di automazione che trasforma task complessi in operazioni semplici e veloci. Con pochi click…

Innovazione

InnovazioneArticolo scritto con la collaborazione di Giovanni Pollola. Per anni, “IA a bordo dei satelliti” serviva soprattutto a “ripulire” i dati: meno rumore nelle immagini e nei dati acquisiti attraverso i vari payload multisensoriali, meno…