Anthropic lancia Claude Fable 5: il modello di classe Mythos sarà immune ai jailbreak?

Basta un prompt ben progettato e un sistema di guardrail altrettanto solido, ma non preparato all’ultima tecnica di bypass, per fare in modo che i criminali informatici possano ottenere accesso ad un ...

Obiezione, vostro onore: l’ha detto ChatGPT! Il caso nel distretto del Mississippi

A volte l’errore più costoso in tribunale non inizia con la posizione delle parti, ma con un riferimento scarsamente verificato. Un giudice federale del Mississippi ha annullato un processo relativo a...

EDRChoker: il tool che “spegne” gli EDR manipolando la Quality Of Services di Windows

Un nuovo strumento open-source, EDRChoker, dimostra che non è necessario terminare, falsificare o attaccare direttamente il processo di sicurezza. È sufficiente bloccare quasi completamente la sua con...

Cavi Sottomarini: il piano dell’Iran per il “pedaggio digitale” nello Stretto di Hormuz

I cavi sottomarini stanno diventando la prossima frontiera nella guerra tra Stati Uniti e Israele. Infatti, l’11 maggio 2026, ora locale, ad Ankara, in Turchia, è stata pubblicata un’infografica intit...

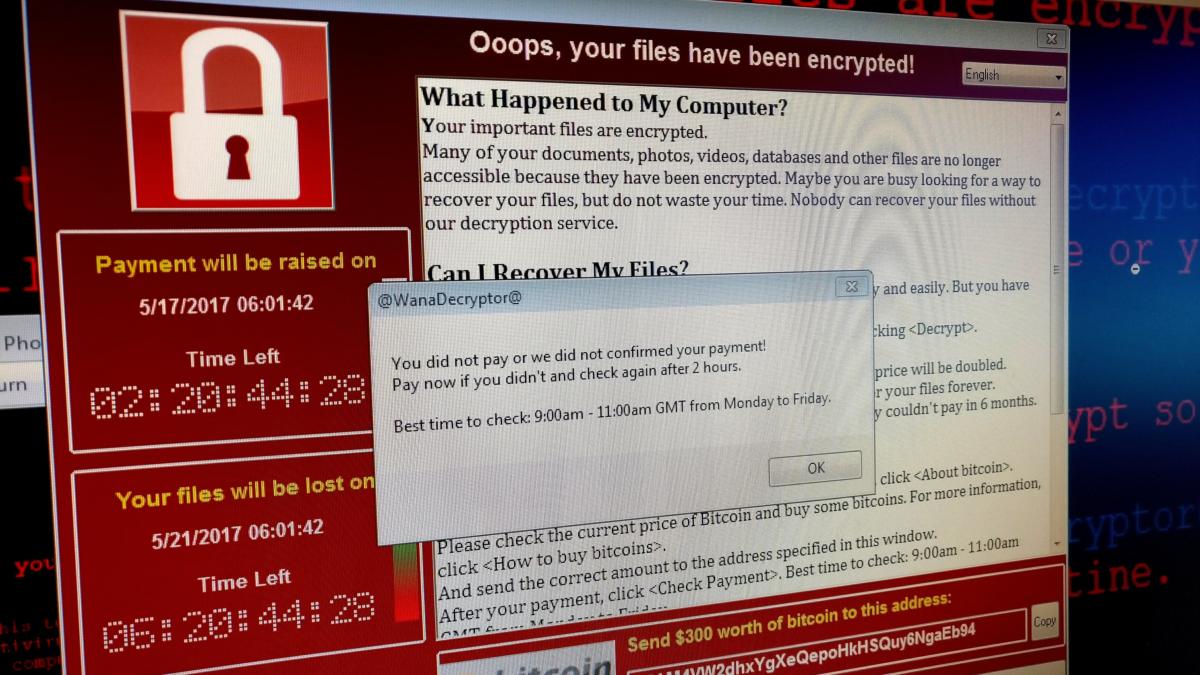

Zero-day nelle VPN Check Point: gli hacker sono entrati senza password

Una vulnerabilità nel protocollo IKEv1, ormai obsoleto, consentiva connessioni non autenticate alle VPN di Check Point. A questo problema critico, che interessa Remote Access VPN e Mobile Access, è st...

DoubleClick non era affatto il vero problema… il problema era il tuo click

Una recente campagna di malspam ha sfruttato l’infrastruttura di tracciamento pubblicitario DoubleClick di Google per dirigere le vittime verso un loader .NET senza file, un tipo di malware che opera ...

C0XMO: il malware che infetta i server e stermina tutti gli altri malware

I ricercatori di Fortinet hanno messo in guardia di una nuova variante della botnet Gafgyt, denominata C0XMO. Il malware prende di mira i router con firmware DD-WRT, ma i ricercatori hanno identificat...

Papa Leone XIV contro l’IA senza regole: l’enciclica che scuote la Silicon Valley

La prima enciclica di Papa Leone XIV, intitolata Magnifica Humanitas,è divenuta oggetto di commenti anche da chi si occupa di tecnolgie in quanto focalizzata sull’incidenza dell’intelligenza artificia...

Il Worm che Non Muore Mai: Shai-Hulud Torna Più Forte e Infetta l’Ecosistema npm

La sicurezza dell’ecosistema npm ha raggiunto un punto di svolta critico con l’emergere del worm Shai-Hulud, riportano i ricercatori di Palo Alto. Si tratta di un malware autoreplicante che compromett...

Anthropic chiede una Pausa di Sviluppo sull’IA: verso l’auto-miglioramento ricorsivo

Anthropic ha proposto la creazione di un modo che possa a livello internazionale di rallentare o fermare temporaneamente lo sviluppo dei più potenti sistemi di intelligenza artificiale. L’azienda non ...

Articoli più letti dei nostri esperti

Chi proteggerà le reti quando RSA smetterà di funzionare?

E se domani gli USA spegnessero il cloud? KDE riceve 1,3 milioni dalla Germania

Microsoft ripara 206 difetti record, tra cui tre zero-day e bug critici RCE

Carolina Vivianti - 10 Giugno 2026

Anthropic lancia Claude Fable 5: il modello di classe Mythos sarà immune ai jailbreak?

Luigi Zullo - 10 Giugno 2026

Agenti intelligenti in ambito scolastico: la nuova frontiera è ora l’istruzione

Silvia Felici - 10 Giugno 2026

Obiezione, vostro onore: l’ha detto ChatGPT! Il caso nel distretto del Mississippi

Carolina Vivianti - 10 Giugno 2026

EDRChoker: il tool che “spegne” gli EDR manipolando la Quality Of Services di Windows

Carolina Vivianti - 10 Giugno 2026

Cavi Sottomarini: il piano dell’Iran per il “pedaggio digitale” nello Stretto di Hormuz

Luigi Zullo - 10 Giugno 2026

Zero-day nelle VPN Check Point: gli hacker sono entrati senza password

Luigi Zullo - 10 Giugno 2026

DoubleClick non era affatto il vero problema… il problema era il tuo click

Carolina Vivianti - 10 Giugno 2026

Microsoft cambia posizione: non perseguirà legalmente i ricercatori per la pubblicazione di exploit 0-day

Luigi Zullo - 9 Giugno 2026

OpenAI lancia GPT-5.4-Cyber per la sicurezza delle informazioni. E’ la risposta a Mythos

Luigi Zullo - 9 Giugno 2026

Ultime news

Microsoft ripara 206 difetti record, tra cui tre zero-day e bug critici RCE

Anthropic lancia Claude Fable 5: il modello di classe Mythos sarà immune ai jailbreak?

Agenti intelligenti in ambito scolastico: la nuova frontiera è ora l’istruzione

Obiezione, vostro onore: l’ha detto ChatGPT! Il caso nel distretto del Mississippi

EDRChoker: il tool che “spegne” gli EDR manipolando la Quality Of Services di Windows

Cavi Sottomarini: il piano dell’Iran per il “pedaggio digitale” nello Stretto di Hormuz

Zero-day nelle VPN Check Point: gli hacker sono entrati senza password

DoubleClick non era affatto il vero problema… il problema era il tuo click

Microsoft cambia posizione: non perseguirà legalmente i ricercatori per la pubblicazione di exploit 0-day

OpenAI lancia GPT-5.4-Cyber per la sicurezza delle informazioni. E’ la risposta a Mythos

C0XMO: il malware che infetta i server e stermina tutti gli altri malware

Papa Leone XIV contro l’IA senza regole: l’enciclica che scuote la Silicon Valley

Scopri le ultime CVE critiche emesse e resta aggiornato sulle vulnerabilità più recenti. Oppure cerca una specifica CVE