Una falla da 9.8 su Telegram! Ma c’è qualcosa che non torna

Nella giornata di ieri, nel registro della Zero Day Initiative (ZDI) è stata segnalata una vulnerabilità critica per il messenger Telegram, identificata come ZDI-CAN-30207. Il problema è stato scopert...

Il Governo degli Stati Uniti ha registrato “Alien.gov”: Sta succedendo davvero?

Una settimana fa, il governo degli Stati Uniti d’America, ha registrato in sordina il dominio Alien.gov. Il sito al momento risulta ancora offline e non c’è ancora una spiegazione ufficiale, ma il dom...

AI fuori controllo: cancellano file, ignorano ordini e scatta l’allarme globale

Le promesse dell’intelligenza artificiale sono ad oggi veramente enormi, anche se i dati raccontano altro. Negli ultimi mesi, sono emersi dei segnali molto inquietanti: alcuni modelli scelgono deliber...

Android 2026: non è la fine della mobile forensics. È la fine dell’illusione che sia semplice

Google ha davvero reso più difficile usare i Pixel come reference target AOSP. Con già Android 16 sono stati infatti omessi i device tree e i driver binaries dei Pixel dall’ultima release AOSP, mentre...

Sei settimane di vantaggio sul ransomware: il colpo di fortuna di AWS sul RaaS Interlock

La console di amministrazione di Cisco, tramite la quale molte aziende gestiscono i propri firewall, si è rivelata un comodo punto di ingresso per gli attacchi ransomware. AWS Security ha segnalato ch...

VoidLink attacca Linux: il malware che si maschera da driver AMD

Il malware VoidLink sta evolvendo e non è più un semplice malware, ma un cambio di paradigma. Una analisi svolta recentemente sul suo codice sorgente e sui moduli compilati, rivela un ecosistema creat...

Chi controlla la supply chain europea? Non avere una infrastruttura digitale significa perdere sovranità!

L’Europa continua a osservare Cina e Russia costruire. E il divario cresce in modo inesorabile. Il punto non è imitare modelli esterni, ma investire in modo importante si un’infrastruttura propria che...

Arriva Leak Bazaar! Non paghi il riscatto del ransomware? Ecco cosa succederà ai tuoi dati

Da tempo, i mercati online dei criminali informatici vendono archivi trapelati. Ma il nuovo servizio chiamato Leak Bazaar non si concentra solo su pubblicazioni di alto profilo, bensì sulla rivendita ...

Basta uno sticker su Telegram per hackerarti! L’RCE critica da 9.8 è senza patch

C’è qualcosa di profondamente inquietante in questa vulnerabilità: non serve cliccare, non serve aprire nulla. Basta ricevere. I ricercatori della Zero Day Initiative (ZDI) di Trend Micro hanno identi...

Dipendenza dai social media, verdetto storico negli USA contro le Big Tech e una riflessione

La decisione arriva dagli Stati Uniti e segna una frattura netta. Non è solo una reale sentenza. Una giuria ha scelto di guardare oltre i contenuti proposti dai social network, entrando nel cuore dell...

Articoli più letti dei nostri esperti

Affida la migrazione ad un’AI ma l’agente cancella due anni e mezzo di dati su AWS

Una falla da 9.8 su Telegram! Ma c’è qualcosa che non torna

Bajram Zeqiri - 30 Marzo 2026

Il Governo degli Stati Uniti ha registrato “Alien.gov”: Sta succedendo davvero?

Silvia Felici - 30 Marzo 2026

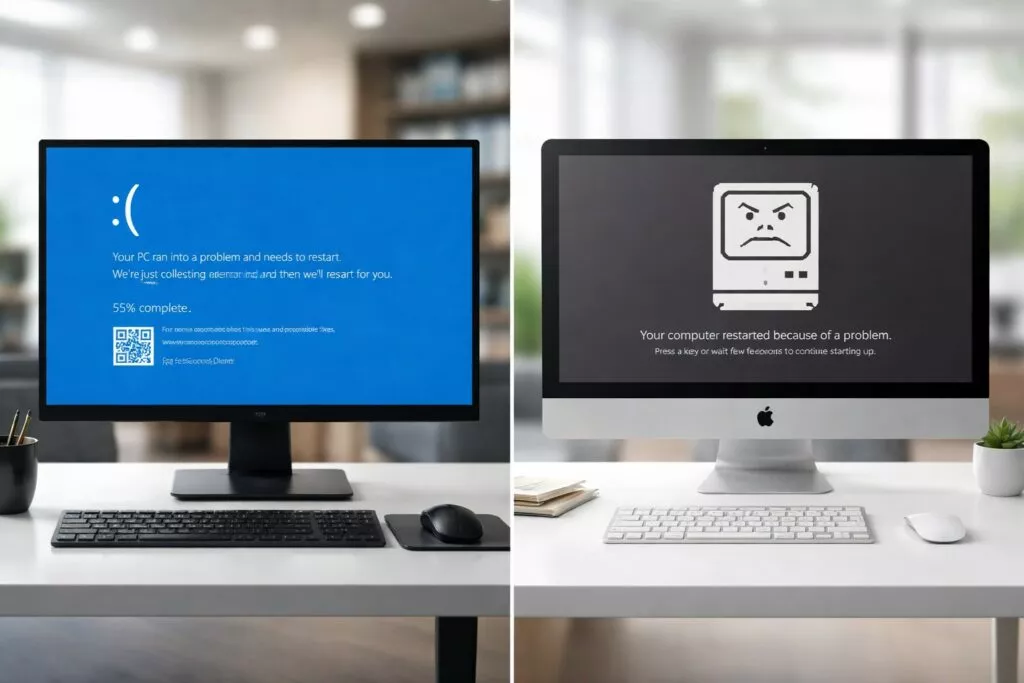

Windows vs macOS: il successo si basa su affidabilità, crash, sicurezza e durata nel tempo

Carolina Vivianti - 30 Marzo 2026

E se gli hacker fossero già dentro la tua rete da mesi? La tendenza APT dei gruppi da profitto

Bajram Zeqiri - 30 Marzo 2026

AI fuori controllo: cancellano file, ignorano ordini e scatta l’allarme globale

Carolina Vivianti - 30 Marzo 2026

Android 2026: non è la fine della mobile forensics. È la fine dell’illusione che sia semplice

Diego Fasano - 30 Marzo 2026

Oltre la metà dei CEO non vede profitti dall’IA: ecco cosa sta andando storto

Silvia Felici - 30 Marzo 2026

Sei settimane di vantaggio sul ransomware: il colpo di fortuna di AWS sul RaaS Interlock

Carolina Vivianti - 30 Marzo 2026

VoidLink attacca Linux: il malware che si maschera da driver AMD

Bajram Zeqiri - 29 Marzo 2026

Chi controlla la supply chain europea? Non avere una infrastruttura digitale significa perdere sovranità!

Carolina Vivianti - 29 Marzo 2026

Ultime news

Windows vs macOS: il successo si basa su affidabilità, crash, sicurezza e durata nel tempo

E se gli hacker fossero già dentro la tua rete da mesi? La tendenza APT dei gruppi da profitto

Oltre la metà dei CEO non vede profitti dall’IA: ecco cosa sta andando storto

Il Ransomware colpisce Netalia: Cloud italiano sotto attacco, ma l’azienda frena sul data breach

Abbiamo solo 3 anni per salvare Internet! Google Anticipa il Q-Day al 2029

Cyber security e Critical National Infrastructure: il 93% è stato colpito negli ultimi 12 mesi

Blind SQL Injection in Zabbix: minaccia reale e come bloccarla subito

Rete TELCO sotto assedio: BPFDoor è in scena per un attacco senza precedenti

Gli attacchi informatici si evolvono: le API sono nel mirino degli aggressori

Ransomware in evoluzione: il 57% delle aziende colpite, subisce una nuova estorsione

Una vulnerabilità Critica in Dell RecoverPoint Semina il Caos. Il malware GRIMBOLT in azione

Le minacce informatiche stanno cambiando: l’era degli attacchi guidati dall’IA è ora!

Scopri le ultime CVE critiche emesse e resta aggiornato sulle vulnerabilità più recenti. Oppure cerca una specifica CVE