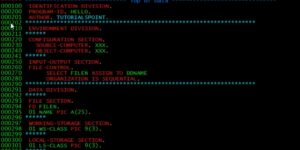

Il Bug di Claude code fa tremare. inserisci i dati oggi e rispuntano nelle mani di altri domani

L’affidabilità degli assistenti AI è spesso data per scontata. Si inseriscono informazioni personali, strategie aziendali, dati sensibili, con l’idea che restino confinati all’interno della piattaform...

Perché pagare il software? Gratis è meglio! Si ma è per il criminale informatico

Succede più spesso di quanto si voglia ammettere. Qualcuno scarica un programma “gratis”, magari per lavorare meglio o risparmiare tempo… e invece apre una porta, anzi un portone. Una di quelle che fa...

Gli attaccanti di Interlock sapevano tutto: la vulnerabilità zero-day in Cisco Secure Firewall

Gli attaccanti sapevano già tutto, molto prima che qualcuno iniziasse a parlarne davvero. E non è la solita storia di vulnerabilità sfruttata all’ultimo minuto. Qui si parla di settimane di vantaggio....

Giappone, svolta storica: via libera agli attacchi informatici offensivi

Il Giappone ha ufficialmente autorizzato operazioni informatiche offensive. Il governo ha recentemente preso questa decisione: a partire dal 1° ottobre 2026, le Forze di Autodifesa del Paese saranno a...

Google Translate può davvero smascherarti? La lezione nascosta nel caso Alimov

Il caso del cittadino russo arrestato in Colombia su richiesta degli Stati Uniti non va letto come una favola sul “traduttore che incastra”. Va letto, piuttosto, come promemoria operativo: la tecnolog...

6 mesi di carcere per colpa delle AI: la storia dell’Arresto shock causato da un algoritmo

Negli Stati Uniti si è verificato un altro caso di arresto errato che ha coinvolto la tecnologia di riconoscimento facciale. Una donna del Tennessee ha trascorso quasi sei mesi in carcere dopo che la ...

Attacco via Teams: fiducia sfruttata e accesso rubato. Ma ecco come fermarli

Due tentativi andati a vuoto e poi il terzo quello giusto. È così che un attaccante è riuscito a entrare, senza exploit strani o falle da manuale. Solo voce, fiducia e un pizzico di pressione. Adverti...

Scoperto il ransomware Slopoly. Un’altro malware creato con l’intelligenza artificiale

I ricercatori di IBM X-Force hanno scoperto un nuovo malware, chiamato Slopoly, che sembra essere stato creato utilizzando l’intelligenza artificiale generativa. Il malware è stato utilizzato in un at...

Ombre e criticità del reclutamento di hacker da parte dello Stato

Lo Stato italiano si scontra innanzitutto con una realtà di mercato estremamente competitiva dove i professionisti della cybersicurezza ricevono offerte economiche dal settore privato e dalle grandi m...

RHC Intervista Francesca Mortari, Director YouTube Southern Europe

In un momento storico in cui tecnologia e digitalizzazione stanno ridefinendo il nostro modo di vivere, lavorare e comunicare, è fondamentale ascoltare le voci di chi guida il cambiamento. Ho il piace...

Articoli più letti dei nostri esperti

Affida la migrazione ad un’AI ma l’agente cancella due anni e mezzo di dati su AWS

Il Bug di Claude code fa tremare. inserisci i dati oggi e rispuntano nelle mani di altri domani

Carolina Vivianti - 19 Marzo 2026

Perché pagare il software? Gratis è meglio! Si ma è per il criminale informatico

Silvia Felici - 19 Marzo 2026

Microsoft SharePoint nel mirino: il CISA avverte lo sfruttamento del CVE-2026-20963

Redazione RHC - 19 Marzo 2026

Gli attaccanti di Interlock sapevano tutto: la vulnerabilità zero-day in Cisco Secure Firewall

Bajram Zeqiri - 19 Marzo 2026

Tra Microsoft, Amazon, OpenAI è guerra per il cloud mentre l’Europa resta a guardare

Redazione RHC - 19 Marzo 2026

Giappone, svolta storica: via libera agli attacchi informatici offensivi

Bajram Zeqiri - 19 Marzo 2026

Google Translate può davvero smascherarti? La lezione nascosta nel caso Alimov

Carolina Vivianti - 19 Marzo 2026

Chat Control: l’Europa salva i bambini senza spiare le chat: ecco come

Carolina Vivianti - 18 Marzo 2026

Attacco a Windows! Ma la soluzione arriva dopo più di un anno dallo sfruttamento

Redazione RHC - 18 Marzo 2026

WordPress sotto attacco: il falso CAPTCHA ruba tutto, ecco come difendersi

Bajram Zeqiri - 18 Marzo 2026

Ultime news

Microsoft SharePoint nel mirino: il CISA avverte lo sfruttamento del CVE-2026-20963

Tra Microsoft, Amazon, OpenAI è guerra per il cloud mentre l’Europa resta a guardare

Chat Control: l’Europa salva i bambini senza spiare le chat: ecco come

Attacco a Windows! Ma la soluzione arriva dopo più di un anno dallo sfruttamento

WordPress sotto attacco: il falso CAPTCHA ruba tutto, ecco come difendersi

Il cloud può spegnersi domani: perché l’Europa deve diventare tecnologicamente sovrana

BeatBanker: il malware che sussurra in Cinese e mina criptovalute

Questa settimana inizia la prima Live Class “Cyber Offensive Fundamentals” di RHC

Phishing contro l’Agenzia delle Entrate: Scoperto il trucco dei 3 messaggi

Agenti di intelligenza artificiale come insider threat: evidenze sperimentali recenti

Il Cloud Americano non è benvenuto qui! L’Europa lancia Office.eu

Disservizio Microsoft 365: Outlook ed Exchange KO per migliaia di utenti

Scopri le ultime CVE critiche emesse e resta aggiornato sulle vulnerabilità più recenti. Oppure cerca una specifica CVE