Allarme Microsoft: la patch di aprile possono bloccare l’autenticazione aziendale

I rappresentanti di Microsoft hanno avvertito che, dopo l’installazione degli aggiornamenti di aprile, alcuni controller di dominio Windows potrebbero entrare in un ciclo di riavvio infinito a causa d...

E se la guerra che stai seguendo su X tra Iran e Stati Uniti fosse falsa?

Si parla di oltre un miliardo di visualizzazioni in 30 giorni, e un progetto che non nasce per caso. Nel primo mese di guerra con l’Iran, una galassia di account presenti sul social network X, ha iniz...

Una scuola italiana finisce nel Dark Web! Leak da 1.9GB di dati sensibili online

C’è un momento ben preciso, in cui le storie emergono Inizialmente sono silenziose, quasi marginali, ma poi iniziano a fare rumore. È quello che sta accadendo con un post comparso nelle prime ore dell...

18 anni di reclusione per i complici degli hacker nordoreani infiltrati in 10 aziende USA

I procuratori federali definiscono questo un sofisticato attacco alla sicurezza nazionale. Due residenti del New Jersey, sono stati condannati a delle pene detentive significative per aver gestito una...

Campagna di Phishing a tema MyKey di Intesa Sanpaolo: facciamo Attenzione

È stata individuata recentemente, una nuova campagna di phishing creata dai malintenzionati, che vuole impersonare il brand di Intesa Sanpaolo. Si tratta di una campagna in lingua italiana che si basa...

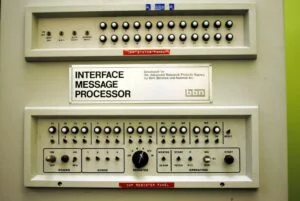

Internet cambia pelle: QUIC Protocol è la rivoluzione che nessuno può più ignorare

Internet si è basato per quasi mezzo secolo su due pilastri consolidati: TCP per il trasporto dei dati e UDP laddove la velocità era più importante dell’affidabilità. Ora, lo stack di rete ha un terzo...

Harvard insegna e gli hacker fanno “pubblicazioni”! Benvenuti nel SEO estremo

Una rete di università americane è stata colpita da un massiccio attacco informatico che non ha interessato direttamente i loro sistemi didattici, bensì la loro reputazione digitale. Gli aggressori ha...

Il caso Uber: l’IA lavora gratis? No, e sta svuotando i budget aziendali

Le aziende stanno adottando massivamente l’intelligenza artificiale con una velocità che mette in crisi i modelli di budgeting. Il caso Uber è uno degli esempi più evidenti di questa trasformazione e ...

Un backdoor nascosta nel codice in 30 plugin WordPress si è misteriosamente attivata

Nell’ecosistema di WordPress è stata scoperta una minaccia nascosta, rimasta a lungo inosservata. Decine di plugin popolari installati su migliaia di siti web sono risultati infetti da una backdoor in...

Chrome Web Store o malware bazar? Spoiler: 108 estensioni e 20.000 persone colpite

Gli esperti di Socket hanno scoperto un gruppo di 108 estensioni dannose nel Chrome Web Store che trasmettono i dati degli utenti ad una infrastruttura condivisa e iniettano annunci pubblicitari e cod...

Articoli più letti dei nostri esperti

La Nuova Cortina di Ferro è Digitale: L'Europa è in Fuga dal Cloud USA

Giappone, svolta storica: via libera agli attacchi informatici offensivi

Bajram Zeqiri - 19 Marzo 2026

Google Translate può davvero smascherarti? La lezione nascosta nel caso Alimov

Carolina Vivianti - 19 Marzo 2026

Chat Control: l’Europa salva i bambini senza spiare le chat: ecco come

Carolina Vivianti - 18 Marzo 2026

Attacco a Windows! Ma la soluzione arriva dopo più di un anno dallo sfruttamento

Redazione RHC - 18 Marzo 2026

WordPress sotto attacco: il falso CAPTCHA ruba tutto, ecco come difendersi

Bajram Zeqiri - 18 Marzo 2026

6 mesi di carcere per colpa delle AI: la storia dell’Arresto shock causato da un algoritmo

Silvia Felici - 18 Marzo 2026

Il cloud può spegnersi domani: perché l’Europa deve diventare tecnologicamente sovrana

Redazione RHC - 18 Marzo 2026

Attacco via Teams: fiducia sfruttata e accesso rubato. Ma ecco come fermarli

Silvia Felici - 18 Marzo 2026

Scoperto il ransomware Slopoly. Un’altro malware creato con l’intelligenza artificiale

Carolina Vivianti - 18 Marzo 2026

BeatBanker: il malware che sussurra in Cinese e mina criptovalute

Bajram Zeqiri - 18 Marzo 2026

Ultime news

Cyber war: i gruppi statali Iraniani utilizzano malware già pronti per velocizzare gli attacchi

Zombie ZIP: la nuova tecnica di attacco che aggira antivirus e EDR

Microsoft slitta ancora il passaggio al nuovo Outlook: addio al classico… forse nel 2029

Veeam nel mirino: una Remote Code Execution espone i server di Backup

Corea del Sud: 3% del fatturato per le aziende che hanno incidenti informatici ricorrenti

Cyber war: gli hacktivisti iraniani di Handala usano i wiper per cancellare le aziende

Guerra 2.0: come le AI del Pentagono decidono chi colpire

Gli Hacker entrano nei server FBI e accedono ai dati esclusivi sull’indagine di Jeffrey Epstein

Basta un carattere Unicode? La Privilege Escalation in Active Directory da 8.8 di score

Dieci bug gravi aggiornati in WordPress: Le scansioni stanno iniziando: aggiorna subito!

Affida la migrazione ad un’AI ma l’agente cancella due anni e mezzo di dati su AWS

Una falla in Splunk apre le porte ai comandi remoti: ecco la patch

Scopri le ultime CVE critiche emesse e resta aggiornato sulle vulnerabilità più recenti. Oppure cerca una specifica CVE