Gli hacker violano oltre 600 firewall in 55 Paesi sfruttando l’Intelligenza Artificiale

Abbiamo visto come la criminalità informatica si sia riuscita ad evolvere rapidamente, ma quanto emerso nelle ultime settimane segna probabilmente una svolta. Spesso su Red Hot Cyber parliamo di come ...

Un Mac retrò nel palmo di una mano: l’hack con Raspberry Pi che ricrea un classico Apple

Un appassionato del canale YouTube This Does Not Compute ha realizzato un progetto che unisce nostalgia informatica e ingegneria fai-da-te: un mini Mac perfettamente funzionante che entra nel palmo di...

Il futuro della cybersecurity in Italia è nelle mani dei giovani! L’evento della Polizia Postale a Roma

«Tutto inizia da una semplice email, da un sito apparentemente banale… ma sempre più spesso dietro queste azioni si nasconde l’intelligenza artificiale». Con queste parole si apre la conferenza “Forma...

1,75 milioni di app bloccate: la risposta AI di Google al malware Android

L’ecosistema Android è enorme, e quando dici enorme forse non rende davvero l’idea. Milioni di app, sviluppatori ovunque, utenti che ogni giorno installano qualcosa con una certa fiducia. È proprio qu...

Android compromesso alla nascita: la backdoor Keenadu arriva già nel firmware

Gli esperti di Kaspersky Lab hanno scoperto una nuova backdoor per Android, Keenadu, che si infiltra nei dispositivi attraverso diversi canali: firmware infetto, app di sistema e il Google Play Store ...

L’AI scrive il codice… e spariscono 1,78 milioni! Il bug “Vibe” che riaccende le discussioni

E si riaccende la polemica “vibe coding si” o “vibe coding no”! Quando si parla di finanza decentralizzata, di solito si pensa a un mondo di innovazione e progresso, ma anche di rischi e vulnerabilità...

Ritorno al COBOL: L’Italia cerca esperti. Perché questo linguaggio è ancora fondamentale?

Nel contesto attuale dell’ICT pubblico italiano, Sogei – la Società Generale d’Informatica controllata dal Ministero dell’Economia e delle Finanze – è un attore chiave nella gestione dei sistemi infor...

Microsoft Copilot: un bug permette l’accesso alle email riservate mentre l’Europa riflette sul Cloud

Per settimane, senza che molti se ne accorgessero, alcune email riservate sono finite nel raggio d’azione dell’intelligenza artificiale. Non per scelta degli utenti, ma a causa di un errore tecnico ch...

Arriva il CARINT: Le auto connesse sono computer e di conseguenza sotto sorveglianza!

L’auto di oggi non è più soltanto qualcosa che ci porta da un punto A a un punto B. È uno spazio che ci accompagna ogni giorno, che ascolta, registra, decide. Mentre guidiamo quasi senza pensarci, sot...

Notepad++ rafforza la sicurezza contro gli attacchi degli hacker cattivi

Notepad++ negli ultimi giorni è divenuto oggetto di discussione, per i suoi pregressi bug ma anche per un attacco alla supply chain. Sono stati quindi implementati dei miglioramenti nella sicurezza de...

Articoli più letti dei nostri esperti

Intelligenza Artificiale e lavoro: la minaccia è reale, la risposta pure (spoiler: attenzione al ritardo)

Silvia Felici - 18 Febbraio 2026

Il CISO insonne: perché il sonno è una Patch di sicurezza per la mente

Paloma Donadi - 18 Febbraio 2026

SSHStalker: 16 bug per compromettere Linux. Vecchi ma ancora molto letali

Bajram Zeqiri - 18 Febbraio 2026

Il Parlamento europeo blocca l’intelligenza artificiale sui dispositivi del personale

Redazione RHC - 17 Febbraio 2026

I password manager cloud non sono così sicuri come credi

Carolina Vivianti - 17 Febbraio 2026

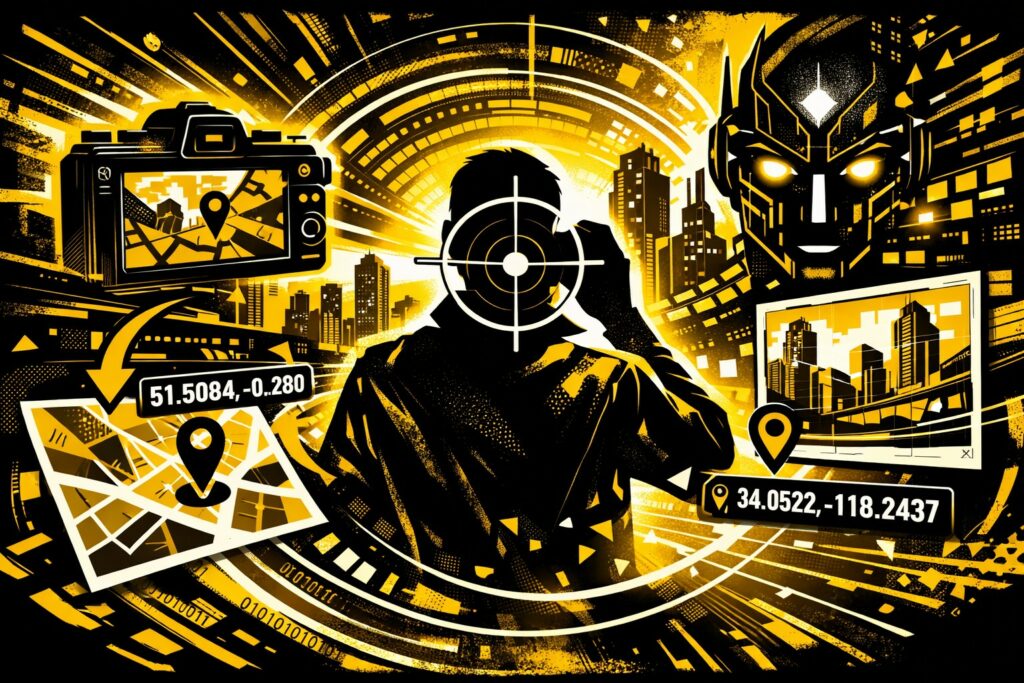

L’IA ha ucciso l’anonimato delle foto: GeoSpy può localizzarti in pochi secondi

Silvia Felici - 17 Febbraio 2026

900.000 siti WordPress a rischio per 24 ore per un bug di WPvivid Backup & Migration

Redazione RHC - 17 Febbraio 2026

Dall’EDR al Data Lake: perché i grandi vendor stanno reinventando il SIEM

Redazione RHC - 17 Febbraio 2026

QR-sharding: come i QR Code possono nascondere payload malevoli complessi

Manuel Roccon - 17 Febbraio 2026

La “prova digitale” tra rigore tecnico e validità processuale

Paolo Galdieri - 17 Febbraio 2026

Ultime news

La vita dopo la morte è Social! L’AI che commenta, risponde e ti imita… da morto

Quando la Russia scoprì i virus informatici: il memo segreto del 1989 che anticipò il cyber-caos

Windows 12: cosa sappiamo sulle prossime mosse di Microsoft sul mercato AI

React sotto assedio: due soli IP guidano il 56% degli attacchi alla falla “React2Shell”

La Francia lancia un’arma contro la disinformazione online: “ai Troll risponderemo con il Troll”

Gemini sfruttato dagli hacker di Stato: la minaccia cresce, Google interviene

La corsa cinese ai robot AI accelera: Xiaomi lancia la sua mossa chiave

Dalla disinformazione agli hacker. Il pre-attacco russo alle Olimpiadi italiane

Password sotto assedio: perché la gestione delle credenziali è diventata un problema di sicurezza nazionale

La gestione degli accessi ai sistemi informativi: un tema cruciale per le imprese

Apple risolve una vulnerabilità zero-day sfruttata in attacchi mirati

Durov contro il Cremlino: “Imporre un messenger non ha mai funzionato”

Scopri le ultime CVE critiche emesse e resta aggiornato sulle vulnerabilità più recenti. Oppure cerca una specifica CVE