Linux sotto tiro: la falla Pack2TheRoot consente accesso root in pochi secondi

Una nuova escalation dei privilegi, comparsa nelle ultime ore, apre una nuova superfici di rischio nei sistemi Linux. La falla, che ha uno score CVSS pari ad 8.8, è stata denominata Pack2TheRoot e con...

La sicurezza di Windows Recall: una porta in titanio, ma un muro in cartongesso?

Microsoft ha ripresentato il nuovo strumento Recall con un messaggio ben preciso: stavolta è sicuro davvero. Enclave VBS. Windows Hello obbligatorio. Isolamento rinforzato, controlli aggiuntivi, la so...

Il rischio cyber arriva dalle nuove assunzioni! NKITW: La rete della Corea Del Nord

La Corea del Nord, da tempo simbolo di segretezza, ha trovato un modo inaspettato per entrare nel mercato del lavoro globale. Una nuova inchiesta ha rivelato come il Paese stia costruendo un sistema d...

Anthropic Mythos: scopre 271 vulnerabilità in Mozilla Firefox 150

Mozilla ha testato il suo nuovo strumento di rilevamento delle vulnerabilità basato sull’intelligenza artificiale, Anthropic, e i risultati sono già stati salutati dall’azienda come una svolta per la ...

E se ZionSiphon riuscisse davvero ad avvelenare le acque di Israele?

I ricercatori di Darktrace hanno scoperto un nuovo malware al quale hanno dato nome ZionSiphon, che prende di mira gli impianti di trattamento e desalinizzazione dell’acqua in Israele. Questo malware ...

Al via le Truffe Booking: ora gli hacker conoscono i dettagli dei tuoi viaggi

Secondo quanto riportato da diverse fonti, tra cui un’analisi di Malwarebytes, delle terze parti non autorizzate, avrebbero avuto accesso a dati reali delle prenotazioni di Booking.com tra i quali nom...

Vuoi passare lo Stretto di Hormuz? Nessun problema, paga in Bitcoin!

I criminali informatici hanno iniziato a sfruttare una delle crisi più pericolose nel settore del trasporto marittimo globale. La situazione si sta evolvendo sullo sfondo del blocco statunitense in co...

Mythos, il modello AI più potente, è stato violato in pochi giorni

Secondo un rapporto di Bloomberg della sera del 21 aprile, un piccolo gruppo di utenti non autorizzati è riuscito ad accedere al modello di intelligenza artificiale Mythos, recentemente rilasciato da ...

Firewall? Antivirus? No, il problema sei tu dopo 8 ore di lavoro

Cosa c’entra la psicologia con la cybersecurity? Su due piedi verrebbe da rispondere “niente”, a parte i risvolti che tutti conosciamo sul social engineering. Quando si parla di cybersecurity, il nost...

Zero-day su Microsoft Defender senza patch: exploit pubblici usati in attacchi reali

Il ricercatore Chaotic Eclipse, che in precedenza aveva pubblicato l’exploit BlueHammer per una vulnerabilità non corretta di Windows, ha continuato la sua “crociata” contro Microsoft e ha pubblicato ...

Articoli più letti dei nostri esperti

La Nuova Cortina di Ferro è Digitale: L'Europa è in Fuga dal Cloud USA

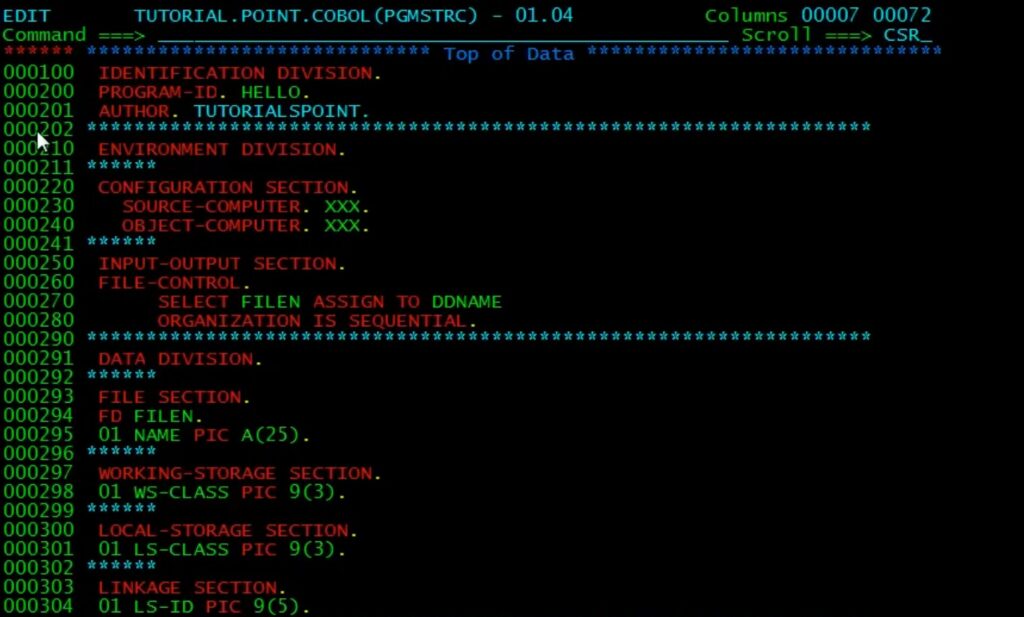

Ritorno al COBOL: L’Italia cerca esperti. Perché questo linguaggio è ancora fondamentale?

Silvia Felici - 19 Febbraio 2026

“puoi effettuare il jailbreak come un iPhone”: il commento sugli F-35 accende il tema sul software militare

Carolina Vivianti - 19 Febbraio 2026

Microsoft Copilot: un bug permette l’accesso alle email riservate mentre l’Europa riflette sul Cloud

Marcello Filacchioni - 19 Febbraio 2026

Arriva il CARINT: Le auto connesse sono computer e di conseguenza sotto sorveglianza!

Bajram Zeqiri - 19 Febbraio 2026

Notepad++ rafforza la sicurezza contro gli attacchi degli hacker cattivi

Carolina Vivianti - 18 Febbraio 2026

Attacco informatico al Viminale: i dati di 5.000 agenti Digos in mano agli hacker cinesi

Redazione RHC - 18 Febbraio 2026

Bug critico nelle telecamere Honeywell: rischio di compromissione totale. Il CISA Avverte

Redazione RHC - 18 Febbraio 2026

Non stanno rubando solo password: ora i malware puntano direttamente agli agenti AI

Pietro Melillo - 18 Febbraio 2026

Dell sotto attacco: uno 0-day sfruttato dagli hacker cinesi dal 2024

Redazione RHC - 18 Febbraio 2026

Intelligenza Artificiale e lavoro: la minaccia è reale, la risposta pure (spoiler: attenzione al ritardo)

Silvia Felici - 18 Febbraio 2026

Ultime news

NIS2 applicata alle PMI: strategie economiche per un approccio efficace

Dipendenza dai giganti cloud: l’UE inizia a considerare Amazon, Google e Microsoft una minaccia

Robot in cerca di carne: Quando l’AI affitta periferiche. Il tuo corpo!

Microsoft crea uno scanner per rilevare le backdoor nei modelli linguistici

Nuova ondata di Attacchi Informatici contro l’Italia in concomitanza con le Olimpiadi

Attacco informatico a SST Chioggia, intervento tempestivo del Comune

Vulnerabilità critica in Fortinet FortiClientEMS 7. Una SQL Injection da 9.8 che richiede attenzione

DKnife: il framework di spionaggio Cinese che manipola le reti

Così tante vulnerabilità in n8n tutti in questo momento. Cosa sta succedendo?

DDoS da record: siamo vicini all’Armageddon Digitale? L’analisi di Cloudflare

L’IA va in orbita: Qwen 3, Starcloud e l’ascesa del calcolo spaziale

Truffe WhatsApp: “Prestami dei soldi”. Il messaggio che può svuotarti il conto

Scopri le ultime CVE critiche emesse e resta aggiornato sulle vulnerabilità più recenti. Oppure cerca una specifica CVE