E se ZionSiphon riuscisse davvero ad avvelenare le acque di Israele?

I ricercatori di Darktrace hanno scoperto un nuovo malware al quale hanno dato nome ZionSiphon, che prende di mira gli impianti di trattamento e desalinizzazione dell’acqua in Israele. Questo malware ...

Al via le Truffe Booking: ora gli hacker conoscono i dettagli dei tuoi viaggi

Secondo quanto riportato da diverse fonti, tra cui un’analisi di Malwarebytes, delle terze parti non autorizzate, avrebbero avuto accesso a dati reali delle prenotazioni di Booking.com tra i quali nom...

Vuoi passare lo Stretto di Hormuz? Nessun problema, paga in Bitcoin!

I criminali informatici hanno iniziato a sfruttare una delle crisi più pericolose nel settore del trasporto marittimo globale. La situazione si sta evolvendo sullo sfondo del blocco statunitense in co...

Mythos, il modello AI più potente, è stato violato in pochi giorni

Secondo un rapporto di Bloomberg della sera del 21 aprile, un piccolo gruppo di utenti non autorizzati è riuscito ad accedere al modello di intelligenza artificiale Mythos, recentemente rilasciato da ...

Firewall? Antivirus? No, il problema sei tu dopo 8 ore di lavoro

Cosa c’entra la psicologia con la cybersecurity? Su due piedi verrebbe da rispondere “niente”, a parte i risvolti che tutti conosciamo sul social engineering. Quando si parla di cybersecurity, il nost...

Zero-day su Microsoft Defender senza patch: exploit pubblici usati in attacchi reali

Il ricercatore Chaotic Eclipse, che in precedenza aveva pubblicato l’exploit BlueHammer per una vulnerabilità non corretta di Windows, ha continuato la sua “crociata” contro Microsoft e ha pubblicato ...

Lo Zero Trust? Era già tutto scritto 2000 anni fa

In questi anni lavorando in cybersecurity ho capito che la cybersecurity è più vicina alla filosofia di quanto si possa pensare. Vi accompagnerò quindi in un percorso insolito e vi farò toccare con ma...

NIS 2 e cybersecurity: perché il CdA non può più ignorare il CISO

Se la Nis 2 ed il Decreto legistavo 138/2024 rappresentano per certi versi un punto di svolta in materia di cyber security, per i “soggetti essenziali” ed i “soggetti importanti”, le determinazioni em...

Zero EDR. Zero Firewall. Zero… Trust. L’unico punto debole sei tu!

Secondo dei recenti studi, il 60% delle violazioni di dati, coinvolge un elemento umano, che si tratti di errore o manipolazione. Questa piaga non ha risparmiato i professionisti di sicurezza, che con...

Il Caso Claude Mythos di Anthropic. Ha trovato davvero migliaia di vulnerabilità?

Patrick Garrity, specialista di VulnCheck, ha cercato di determinare quante vulnerabilità il nuovo modello di intelligenza artificiale Claude Mythos di Anthropic abbia effettivamente individuato nell’...

Articoli più letti dei nostri esperti

La Nuova Cortina di Ferro è Digitale: L'Europa è in Fuga dal Cloud USA

Zedd Plugins: il malware silenzioso che colpisce i siti WordPress

Redazione RHC - 19 Febbraio 2026

L’AI scrive il codice… e spariscono 1,78 milioni! Il bug “Vibe” che riaccende le discussioni

Carolina Vivianti - 19 Febbraio 2026

Troppi bug di sicurezza! E’ Cyber Posture o Spionaggio? E scatta la causa per TP-Link

Redazione RHC - 19 Febbraio 2026

WhisperPair espone milioni di cuffie Bluetooth ad essere spiate: cosa fare subito

Agostino Pellegrino - 19 Febbraio 2026

Un malware su Chrome mette 500.000 account VKontakte a rischio

Redazione RHC - 19 Febbraio 2026

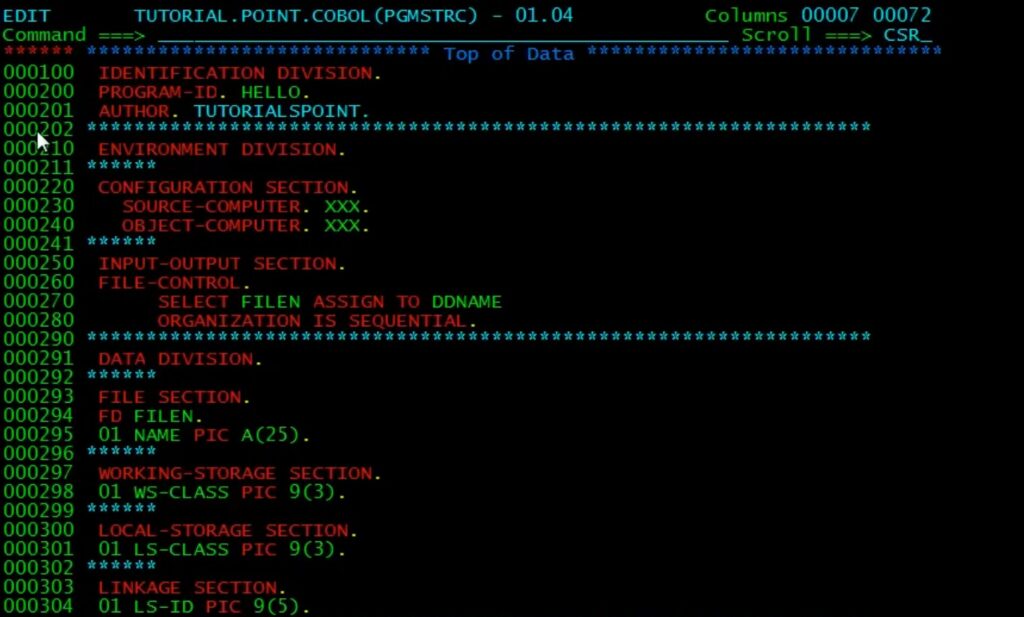

Ritorno al COBOL: L’Italia cerca esperti. Perché questo linguaggio è ancora fondamentale?

Silvia Felici - 19 Febbraio 2026

“puoi effettuare il jailbreak come un iPhone”: il commento sugli F-35 accende il tema sul software militare

Carolina Vivianti - 19 Febbraio 2026

Microsoft Copilot: un bug permette l’accesso alle email riservate mentre l’Europa riflette sul Cloud

Marcello Filacchioni - 19 Febbraio 2026

Arriva il CARINT: Le auto connesse sono computer e di conseguenza sotto sorveglianza!

Bajram Zeqiri - 19 Febbraio 2026

Notepad++ rafforza la sicurezza contro gli attacchi degli hacker cattivi

Carolina Vivianti - 18 Febbraio 2026

Ultime news

E se oggi ricevessi 2.000 Bitcoin in regalo? Su Bithumb è successo davvero

Lanciato Claude Opus 4.6: 500 0day scoperti nei test dagli ingegneri di Anthropic

Windows 7 e Vista: rilasciate le patch fino a gennaio 2026 con immagini ISO speciali

Minacce nei log cloud? Scopri come il SOC può distinguerle prima che esplodano

La Sapienza riattiva i servizi digitali dopo l’attacco hacker

Campagna di phishing su Signal in Europa: sospetto coinvolgimento di attori statali

La minaccia Stan Ghouls corre su Java: come proteggere i tuoi sistemi

NIS2 applicata alle PMI: strategie economiche per un approccio efficace

Dipendenza dai giganti cloud: l’UE inizia a considerare Amazon, Google e Microsoft una minaccia

Robot in cerca di carne: Quando l’AI affitta periferiche. Il tuo corpo!

Microsoft crea uno scanner per rilevare le backdoor nei modelli linguistici

Nuova ondata di Attacchi Informatici contro l’Italia in concomitanza con le Olimpiadi

Scopri le ultime CVE critiche emesse e resta aggiornato sulle vulnerabilità più recenti. Oppure cerca una specifica CVE