Zero-day su Microsoft Defender senza patch: exploit pubblici usati in attacchi reali

Il ricercatore Chaotic Eclipse, che in precedenza aveva pubblicato l’exploit BlueHammer per una vulnerabilità non corretta di Windows, ha continuato la sua “crociata” contro Microsoft e ha pubblicato ...

Lo Zero Trust? Era già tutto scritto 2000 anni fa

In questi anni lavorando in cybersecurity ho capito che la cybersecurity è più vicina alla filosofia di quanto si possa pensare. Vi accompagnerò quindi in un percorso insolito e vi farò toccare con ma...

NIS 2 e cybersecurity: perché il CdA non può più ignorare il CISO

Se la Nis 2 ed il Decreto legistavo 138/2024 rappresentano per certi versi un punto di svolta in materia di cyber security, per i “soggetti essenziali” ed i “soggetti importanti”, le determinazioni em...

Zero EDR. Zero Firewall. Zero… Trust. L’unico punto debole sei tu!

Secondo dei recenti studi, il 60% delle violazioni di dati, coinvolge un elemento umano, che si tratti di errore o manipolazione. Questa piaga non ha risparmiato i professionisti di sicurezza, che con...

Il Caso Claude Mythos di Anthropic. Ha trovato davvero migliaia di vulnerabilità?

Patrick Garrity, specialista di VulnCheck, ha cercato di determinare quante vulnerabilità il nuovo modello di intelligenza artificiale Claude Mythos di Anthropic abbia effettivamente individuato nell’...

Allarme Microsoft: la patch di aprile possono bloccare l’autenticazione aziendale

I rappresentanti di Microsoft hanno avvertito che, dopo l’installazione degli aggiornamenti di aprile, alcuni controller di dominio Windows potrebbero entrare in un ciclo di riavvio infinito a causa d...

E se la guerra che stai seguendo su X tra Iran e Stati Uniti fosse falsa?

Si parla di oltre un miliardo di visualizzazioni in 30 giorni, e un progetto che non nasce per caso. Nel primo mese di guerra con l’Iran, una galassia di account presenti sul social network X, ha iniz...

Una scuola italiana finisce nel Dark Web! Leak da 1.9GB di dati sensibili online

C’è un momento ben preciso, in cui le storie emergono Inizialmente sono silenziose, quasi marginali, ma poi iniziano a fare rumore. È quello che sta accadendo con un post comparso nelle prime ore dell...

18 anni di reclusione per i complici degli hacker nordcoreani infiltrati in 10 aziende USA

I procuratori federali definiscono questo un sofisticato attacco alla sicurezza nazionale. Due residenti del New Jersey, sono stati condannati a delle pene detentive significative per aver gestito una...

Campagna di Phishing a tema MyKey di Intesa Sanpaolo: facciamo Attenzione

È stata individuata recentemente, una nuova campagna di phishing creata dai malintenzionati, che vuole impersonare il brand di Intesa Sanpaolo. Si tratta di una campagna in lingua italiana che si basa...

Articoli più letti dei nostri esperti

La Nuova Cortina di Ferro è Digitale: L'Europa è in Fuga dal Cloud USA

Notepad++ è stato compromesso: cosa sappiamo dell’incidente informatico

Bajram Zeqiri - 2 Febbraio 2026

Arriva DynoWiper: il malware Distruttivo di Sandworm che colpisce l’Energia in Polonia

Pietro Melillo - 2 Febbraio 2026

BETTI RHC: il fumetto che educa alla cybersecurity. Esce il 4 e 5 episodio

Andrea Gioia Lomoro - 2 Febbraio 2026

E se domani gli USA spegnessero il cloud? L’UE non ha un piano e legifera pensando poco

Marcello Filacchioni - 2 Febbraio 2026

L’intelligenza artificiale sta inghiottendo internet: i cambiamenti nel traffico di rete

Bajram Zeqiri - 2 Febbraio 2026

Vulnhalla: come scovare bug 0day utilizzando l’Intelligenza Artificiale Generativa

Massimiliano Brolli - 2 Febbraio 2026

400 milioni confiscati a Helix: punizione esemplare o ultimo atto?

Carolina Vivianti - 1 Febbraio 2026

Il tuo AV/EDR è inutile contro MoonBounce: La minaccia che vive nella tua scheda madre

Bajram Zeqiri - 1 Febbraio 2026

Moltbook, il Reddit dei Robot: Agenti AI discutono della loro civiltà (mentre noi li spiamo)

Silvia Felici - 1 Febbraio 2026

I tool per di Red team si evolvono: l’open source entra in una nuova fase

Massimiliano Brolli - 31 Gennaio 2026

Ultime news

Il tuo sito WordPress non è una vetrina: è già una botnet (GrayCharlie docet)

WhisperPair: un bug critico mette a rischio milioni di dispositivi Bluetooth

La mente dietro le password: Non è chi ci chiama. È cosa ci chiede (Puntata 5)

Installate da milioni di persone, ma nessuno le vedeva: il caso delle app Android fantasma

Cyber Security è Inception: l’attacco avviene nella mente

Se usi questi Xiaomi Redmi Buds, potresti essere spiato a tua insaputa

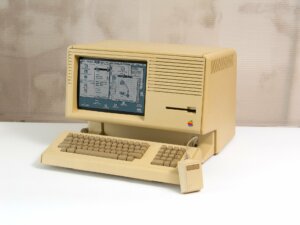

La storia dell’Apple Lisa: Il computer da 10.000 dollari seppellito in una discarica

Musk contro OpenAI: 134 miliardi di dollari di risarcimento per non essere una no-profit

LinkedIn nel mirino dello spionaggio cinese: l’allerta del MI5 al Parlamento

Phishing su Booking: quando una prenotazione reale diventa una trappola

Zero-click su Android: il punto debole nascosto nei decoder audio

Problemi con il Desktop remoto dopo il Patch Tuesday. Microsoft corre ai ripari

Scopri le ultime CVE critiche emesse e resta aggiornato sulle vulnerabilità più recenti. Oppure cerca una specifica CVE