Un bug nei chip Qualcomm, consente la compromissione totale dei dispositivi

Kaspersky Lab ha segnalato una vulnerabilità hardware nei chipset Qualcomm Snapdragon che potrebbe portare alla compromissione totale dei dispositivi e alla fuga di dati. Il problema riguarda sia disp...

Linux sotto tiro: la falla Pack2TheRoot consente accesso root in pochi secondi

Una nuova escalation dei privilegi, comparsa nelle ultime ore, apre una nuova superfici di rischio nei sistemi Linux. La falla, che ha uno score CVSS pari ad 8.8, è stata denominata Pack2TheRoot e con...

La sicurezza di Windows Recall: una porta in titanio, ma un muro in cartongesso?

Microsoft ha ripresentato il nuovo strumento Recall con un messaggio ben preciso: stavolta è sicuro davvero. Enclave VBS. Windows Hello obbligatorio. Isolamento rinforzato, controlli aggiuntivi, la so...

Il rischio cyber arriva dalle nuove assunzioni! NKITW: La rete della Corea Del Nord

La Corea del Nord, da tempo simbolo di segretezza, ha trovato un modo inaspettato per entrare nel mercato del lavoro globale. Una nuova inchiesta ha rivelato come il Paese stia costruendo un sistema d...

Anthropic Mythos: scopre 271 vulnerabilità in Mozilla Firefox 150

Mozilla ha testato il suo nuovo strumento di rilevamento delle vulnerabilità basato sull’intelligenza artificiale, Anthropic, e i risultati sono già stati salutati dall’azienda come una svolta per la ...

E se ZionSiphon riuscisse davvero ad avvelenare le acque di Israele?

I ricercatori di Darktrace hanno scoperto un nuovo malware al quale hanno dato nome ZionSiphon, che prende di mira gli impianti di trattamento e desalinizzazione dell’acqua in Israele. Questo malware ...

Al via le Truffe Booking: ora gli hacker conoscono i dettagli dei tuoi viaggi

Secondo quanto riportato da diverse fonti, tra cui un’analisi di Malwarebytes, delle terze parti non autorizzate, avrebbero avuto accesso a dati reali delle prenotazioni di Booking.com tra i quali nom...

Vuoi passare lo Stretto di Hormuz? Nessun problema, paga in Bitcoin!

I criminali informatici hanno iniziato a sfruttare una delle crisi più pericolose nel settore del trasporto marittimo globale. La situazione si sta evolvendo sullo sfondo del blocco statunitense in co...

Mythos, il modello AI più potente, è stato violato in pochi giorni

Secondo un rapporto di Bloomberg della sera del 21 aprile, un piccolo gruppo di utenti non autorizzati è riuscito ad accedere al modello di intelligenza artificiale Mythos, recentemente rilasciato da ...

Firewall? Antivirus? No, il problema sei tu dopo 8 ore di lavoro

Cosa c’entra la psicologia con la cybersecurity? Su due piedi verrebbe da rispondere “niente”, a parte i risvolti che tutti conosciamo sul social engineering. Quando si parla di cybersecurity, il nost...

Articoli più letti dei nostri esperti

La Nuova Cortina di Ferro è Digitale: L'Europa è in Fuga dal Cloud USA

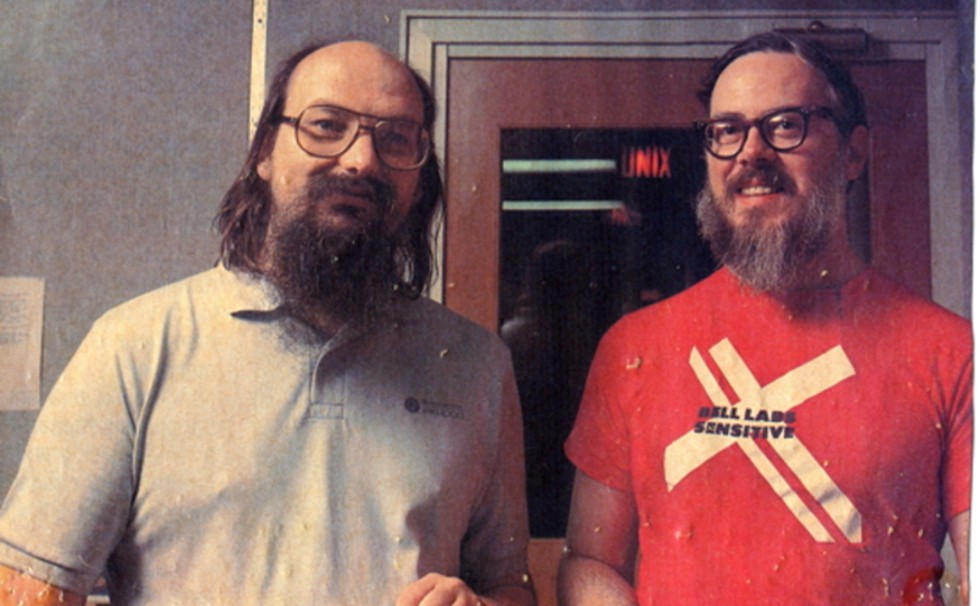

Storia del sistema operativo UNIX: dalle origini nei Bell Labs all’universo moderno (Parte 1)

Carlo Denza - 1 Gennaio 2026

Intelligenza artificiale e scuola in Cina: un altro pianeta rispetto all’istruzione Europea

Luca Vinciguerra - 31 Dicembre 2025

Nave cargo sequestrata per danneggiamento cavo sottomarino nel golfo di Finlandia

Redazione RHC - 31 Dicembre 2025

Arriva Windows X-Lite! Il Windows 11 ottimizzato per PC che tutti aspettavano

Redazione RHC - 31 Dicembre 2025

Italia 2025: ransomware in crescita. Nel 2026 più notifiche, più casi

Sandro Sana - 31 Dicembre 2025

Telegram e abusi su minori: perché il calo dei ban nel 2025 non è una buona notizia

Simone D'Agostino - 31 Dicembre 2025

Spazio e cybersicurezza: l’ESA indaga su una violazione che coinvolge partner esterni

Redazione RHC - 31 Dicembre 2025

KMSAuto: il falso attivatore Windows usato per rubare criptovalute

Redazione RHC - 31 Dicembre 2025

Londra, la città “tap & go” e la privacy che resta sul marciapiede

Sandro Sana - 31 Dicembre 2025

Invece di salvare le aziende dal ransomware, le attaccavano. Due esperti affiliati di BlackCat

Pietro Melillo - 31 Dicembre 2025

Ultime news

Banca dati IRS con 18 milioni di record 401(k) in vendita nel dark web

Amnesty sbarca nel Dark Web: ecco perché ha aperto il suo sito .onion

Linux Foundation crea l’AAIF: la nuova cabina di regia dell’Intelligenza Artificiale globale?

Disney concede a OpenAI l’utilizzo di 200 personaggi per generare video

NanoRemote: il malware che trasforma il cloud in un centro di comando e controllo

Copia e Incolla e hai perso l’account di Microsoft 365! Arriva ConsentFix e la MFA è a rischio

Aumento di stipendio? Tranquillo, l’unico che riceve i soldi è l’hacker per la tua negligenza

React Server: Nuovi bug critici portano a DoS e alla divulgazione del codice sorgente

Vulnerabilità di sicurezza in PowerShell: Una nuova Command Injection su Windows

Telegram perde il suo status di piattaforma comoda per i criminali informatici

CSRA: Perché serve un nuovo modo di percepire ciò che non riusciamo più a controllare

700.000 record di un Registro Professionale Italiano in vendita nel Dark Web

Scopri le ultime CVE critiche emesse e resta aggiornato sulle vulnerabilità più recenti. Oppure cerca una specifica CVE