Avevamo riportato recentemente che gli attacchi agli ospedali, sono in incremento e che anche le polizze cyber stanno iniziando ad essere complicate da quantificare, quando si tratta di infrastrutture vitali per un paese dove a rischio sono le vite delle persone.

Ed infatti, questa volta ad essere colpito è l’ennesimo ospedale italiano.

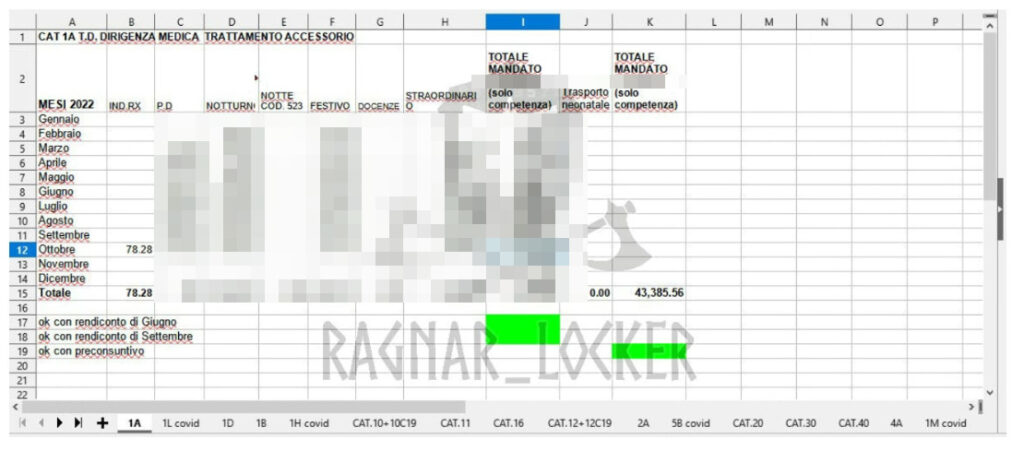

Si tratta dell’Azienda Ospedaliera di Alessandria ad essere colpita dallla cyber gang Ragnar Locker. Ma a differenza di altri attacchi informatici, i criminali non hanno crittografato nulla, ma riportano una situazione catastrofica nella gestione delle infrastrutture IT dell’ospedale.

Questa volta, almeno questi criminali informatici, hanno avuto (per quello che si può dire) una “particolare etica”, in quanto hanno sostenuto quanto segue:

“il nostro team non adotterà mai misure che possono mettere a rischio la vita o la salute delle persone. Il nostro obiettivo sono solo le aziende, che non si preoccupano della privacy dei dati personali che raccolgono e archiviano”

Ma come spesso abbiamo riportato su queste pagine, la situazione “opesdali”, è drammatica e occorre fare qualcosa, in quanto i primi incidenti che vedono delle vite umane perse per un attacco ransomware, iniziano a farsi vedere.

Ragnar Locker, riporta inoltre che “qualsiasi raccomandazione sulla sicurezza sarà inutile in questo caso. Il nostro consiglio è di sostituire l’intero personale IT e sottoporlo a test di competenza e controllarli anche per lo spreco di budget.”

Inoltre sempre la Gang riporta che l’azienda non si è nemmeno accorta della violazione, sostenendo che: “Abbiamo chiesto informazioni sull’incidente ad alcuni dipendenti durante le telefonate, ma hanno risposto di non aver visto nessuna violazione informatica. Pertanto, è stato chiesto loro di rivedere le prove in Live Chat e abbiamo ripetutamente cercato di chiarire che centinaia di migliaia di dati personali sono stati compromessi a causa della loro negligenza.”

Di seguito riportiamo l’intero post pubblicato da Ragnar Locker, che risulta interessante leggere nella sua interezza, per comprendere lo stato della sicurezza informatica dei nostri ospedali italiani.

In questo caso particolare vorremmo dire alcune parole.

Prima di tutto, abbiamo utilizzato la politica di "crittografia zero file", quindi nulla è stato crittografato nella rete di "AOAL". Tuttavia, dovremmo dire che abbiamo ottenuto l'accesso completo, assolutamente ovunque, letteralmente a ogni macchina virtuale.

Inoltre, nemmeno 130 amministratori di dominio sono stati in grado di impedire la fuga di circa 1 TB di dati. Se qualcun altro fosse in questa rete, ciò porterebbe a conseguenze disastrose, tutte le istituzioni mediche potrebbero essere paralizzate e ciò significherebbe il collasso totale.

Ma il nostro team non adotterà mai tali misure, che possono mettere a rischio la vita o la salute delle persone. Il nostro obiettivo sono solo le aziende, che non si preoccupano della privacy dei dati personali che raccolgono e archiviano.

Inoltre, dobbiamo dire che qualsiasi raccomandazione sulla sicurezza sarà inutile in questo caso. Il nostro consiglio è di sostituire l'intero personale IT e sottoporlo a test di competenza e controllarli anche per lo spreco di budget.

Anche dopo aver lasciato i file readme, siamo comunque stati in grado di vedere attraverso il desktop remoto, come gli amministratori leggono semplicemente le note che abbiamo lasciato senza intraprendere alcuna azione per proteggere il perimetro. Hanno solo cercato di coprire l'incidente ma il rimborso per negligenza dei dirigenti, come al solito, sarà pagato dai loro clienti invece che dai dipendenti incaricati.

Abbiamo anche chiesto informazioni sull'incidente ad alcuni dipendenti durante le telefonate, ma hanno risposto di non aver visto alcuna violazione. Pertanto, è stato chiesto loro di rivedere le prove in Live Chat e abbiamo ripetutamente cercato di chiarire che centinaia di migliaia di dati personali sono stati compromessi a causa della loro negligenza.

Puoi trovare nel link sottostante alcune prove: informazioni personali dei clienti, schede mediche, rapporti finanziari, rapporti dipartimentali e altro

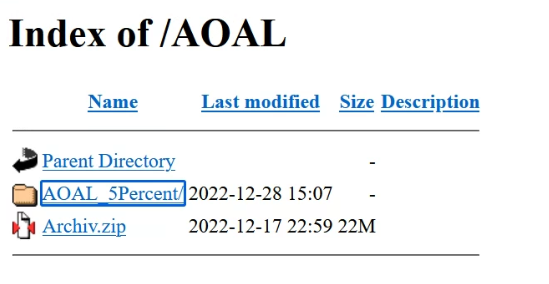

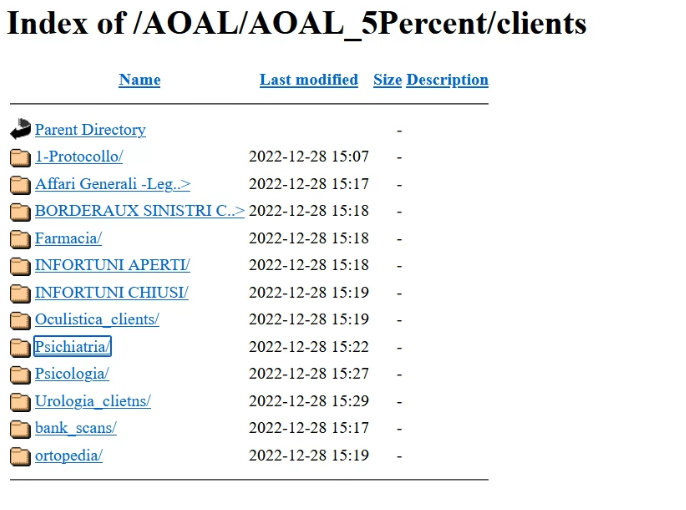

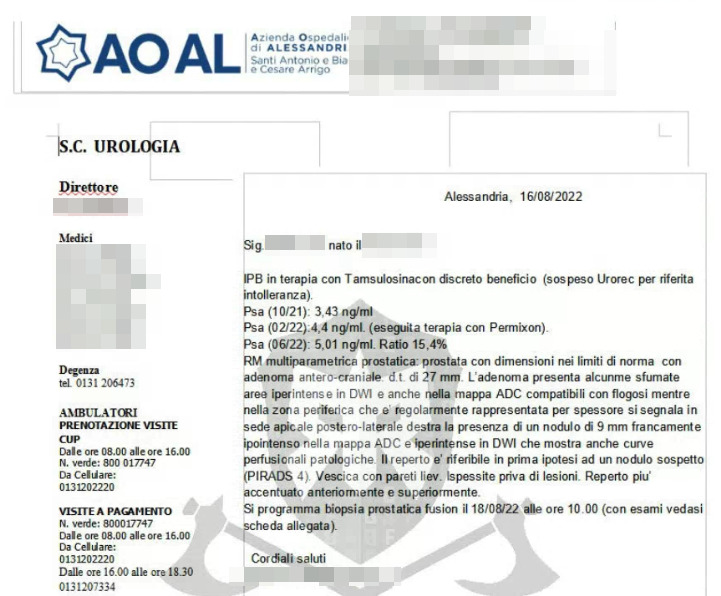

L'intero volume di dati verrà pubblicato se la direzione di "AOAL" continuerà a ignorare questo problema e non si metterà in contatto con il nostro team.La cyber gang riporta anche dei samples che possono essere visionati direttamente sul loro DLS nella rete onion. Si tratta du ben 37GB che sono stati esfiltrati dalla rete dell’azienda ospedaliera, anche se al momento ne sono stati resi scaricabili solo il 5%.

Si tratta di differenti informazioni personali dei clienti, schede mediche, rapporti finanziari, rapporti dipartimentali e molto altro ancora.

RHC monitorerà l’evoluzione della vicenda in modo da pubblicare ulteriori news sul blog, qualora ci fossero novità sostanziali.

Nel caso in cui l’azienda ospedaliera voglia fornire una dichiarazione a RHC, saremo lieti di pubblicarla con uno specifico articolo sulle nostre pagine per dare risalto alla questione.

Qualora ci siano persone informate sui fatti che volessero fornire informazioni sulla vicenda od effettuare una dichiarazione, possono accedere alla sezione contatti, oppure in forma anonima utilizzando la mail crittografata del whistleblower.

Il ransomware, è una tipologia di malware che viene inoculato all’interno di una organizzazione, per poter cifrare i dati e rendere indisponibili i sistemi. Una volta cifrati i dati, i criminali chiedono alla vittima il pagamento di un riscatto, da pagare in criptovalute, per poterli decifrare.

Qualora la vittima non voglia pagare il riscatto, i criminali procederanno con la doppia estorsione, ovvero la minaccia della pubblicazione di dati sensibili precedentemente esfiltrati dalle infrastrutture IT della vittima.

Per comprendere meglio il funzionamento delle organizzazioni criminali all’interno del business del ransomware as a service (RaaS), vi rimandiamo a questi articoli:

Scoperti inizialmente nell’aprile 2020, Ragnar Locker è una banda criminale che opera nella Ransomware as a Service (RaaS).

La cyber gang è stata sotto il radar dell’FBI da quando sono state violate 52 organizzazioni in 10 settori di infrastrutture critiche. I settori che Ragnar Locker ha violato includono energia, produzione, servizi finanziari, governi e tecnologia dell’informazione.

La gang è nota per cambiare costantemente le proprie tecniche di offuscamento per evitare il rilevamento e la prevenzione, oltre a scoraggiare le organizzazioni dal contattare le forze dell’ordine dopo una violazione.

La banda lavora con diverse varianti del ransomware e con diversi attori delle minacce.

Ragnar Locker è noto per l’utilizzo della tattica della doppia estorsione, che coinvolge gli attori delle minacce che esfiltrano dati sensibili, quindi attivano l’attacco di crittografia. Infine, minacciano di far trapelare i dati se il riscatto richiesto non viene pagato.

Secondo i ricercatori di Acronis, per eludere il rilevamento, Ragnar Locker distribuisce una macchina virtuale (VM) VirtualBox con un’immagine di Windows XP, per eseguire l’attacco di crittografia ransomware (una tecnica adottata dagli operatori di ransomware Maze).

Ragnar Locker avvia i propri attacchi compromettendo le reti delle aziende tramite il servizio RDP, utilizzando la forza bruta per indovinare le password o utilizzando credenziali rubate acquistate sul dark web.

Dopo aver compromesso la rete del bersaglio, l’autore della minaccia eleva i propri privilegi che consente agli aggressori di eseguire codice arbitrario. Per sfruttare la vulnerabilità, l’autore dell’attacco esegue un’applicazione appositamente predisposta.

Successivamente, carica una VM VirtualBox che mappa tutte le unità locali come leggibili/scrivibili nella macchina virtuale. Di conseguenza, il processo ransomware è in grado di essere eseguito all’interno della VM per crittografare i file. I file host riconoscono la crittografia come un processo VirtualBox attendibile, il che significa che molti prodotti di sicurezza ignorano le attività del ransomware.

Successivamente, Ragnar Locker elimina le copie shadow e disabilita le contromisure antivirus, quindi utilizza uno script PowerShell per passare da una rete aziendale a un’altra prima che il ransomware venga distribuito.

Ragnar Locker ruba i file e li carica sui server prima di pubblicarli, nel caso in cui la vittima si rifiuti di pagare il riscatto richiesto. Le tecniche di offuscamento proteggono il codice ransomware e tali tecniche includono l’aggiunta di codice spazzatura oltre alla crittografia. Le informazioni locali vengono controllate per evitare che i paesi della CSI vengano infettati.

Le infezioni da ransomware possono essere devastanti per un’organizzazione e il ripristino dei dati può essere un processo difficile e laborioso che richiede operatori altamente specializzati per un recupero affidabile, e anche se in assenza di un backup dei dati, sono molte le volte che il ripristino non ha avuto successo.

Infatti, si consiglia agli utenti e agli amministratori di adottare delle misure di sicurezza preventive per proteggere le proprie reti dalle infezioni da ransomware e sono in ordine di complessità:

Sia gli individui che le organizzazioni sono scoraggiati dal pagare il riscatto, in quanto anche dopo il pagamento le cyber gang possono non rilasciare la chiave di decrittazione oppure le operazioni di ripristino possono subire degli errori e delle inconsistenze.

La sicurezza informatica è una cosa seria e oggi può minare profondamente il business di una azienda.

Oggi occorre cambiare immediatamente mentalità e pensare alla cybersecurity come una parte integrante del business e non pensarci solo dopo che è avvenuto un incidente di sicurezza informatica.

Ti è piaciuto questo articolo? Ne stiamo discutendo nella nostra Community su LinkedIn, Facebook e Instagram. Seguici anche su Google News, per ricevere aggiornamenti quotidiani sulla sicurezza informatica o Scrivici se desideri segnalarci notizie, approfondimenti o contributi da pubblicare.

Innovazione

InnovazioneL’evoluzione dell’Intelligenza Artificiale ha superato una nuova, inquietante frontiera. Se fino a ieri parlavamo di algoritmi confinati dietro uno schermo, oggi ci troviamo di fronte al concetto di “Meatspace Layer”: un’infrastruttura dove le macchine non…

Cybercrime

CybercrimeNegli ultimi anni, la sicurezza delle reti ha affrontato minacce sempre più sofisticate, capaci di aggirare le difese tradizionali e di penetrare negli strati più profondi delle infrastrutture. Un’analisi recente ha portato alla luce uno…

Vulnerabilità

VulnerabilitàNegli ultimi tempi, la piattaforma di automazione n8n sta affrontando una serie crescente di bug di sicurezza. n8n è una piattaforma di automazione che trasforma task complessi in operazioni semplici e veloci. Con pochi click…

Innovazione

InnovazioneArticolo scritto con la collaborazione di Giovanni Pollola. Per anni, “IA a bordo dei satelliti” serviva soprattutto a “ripulire” i dati: meno rumore nelle immagini e nei dati acquisiti attraverso i vari payload multisensoriali, meno…

Cyber Italia

Cyber ItaliaNegli ultimi giorni è stato segnalato un preoccupante aumento di truffe diffuse tramite WhatsApp dal CERT-AGID. I messaggi arrivano apparentemente da contatti conosciuti e richiedono urgentemente denaro, spesso per emergenze come spese mediche improvvise. La…