Una falla zero-day critica nei dispositivi Cisco Secure Email Gateway e Cisco Secure Email and Web Manager sta facendo tremare i ricercatori di sicurezza. Con oltre 120 dispositivi vulnerabili già identificati e sfruttati attivamente dagli aggressori, la situazione è a dir poco allarmante.

La vulnerabilità, identificata come CVE-2025-20393,non ha ancora una patch disponibile. Ciò significa che le organizzazioni che si affidano a questi sistemi per proteggere le proprie reti da attacchi di phishing e malware sono esposte a un rischio compromissione.

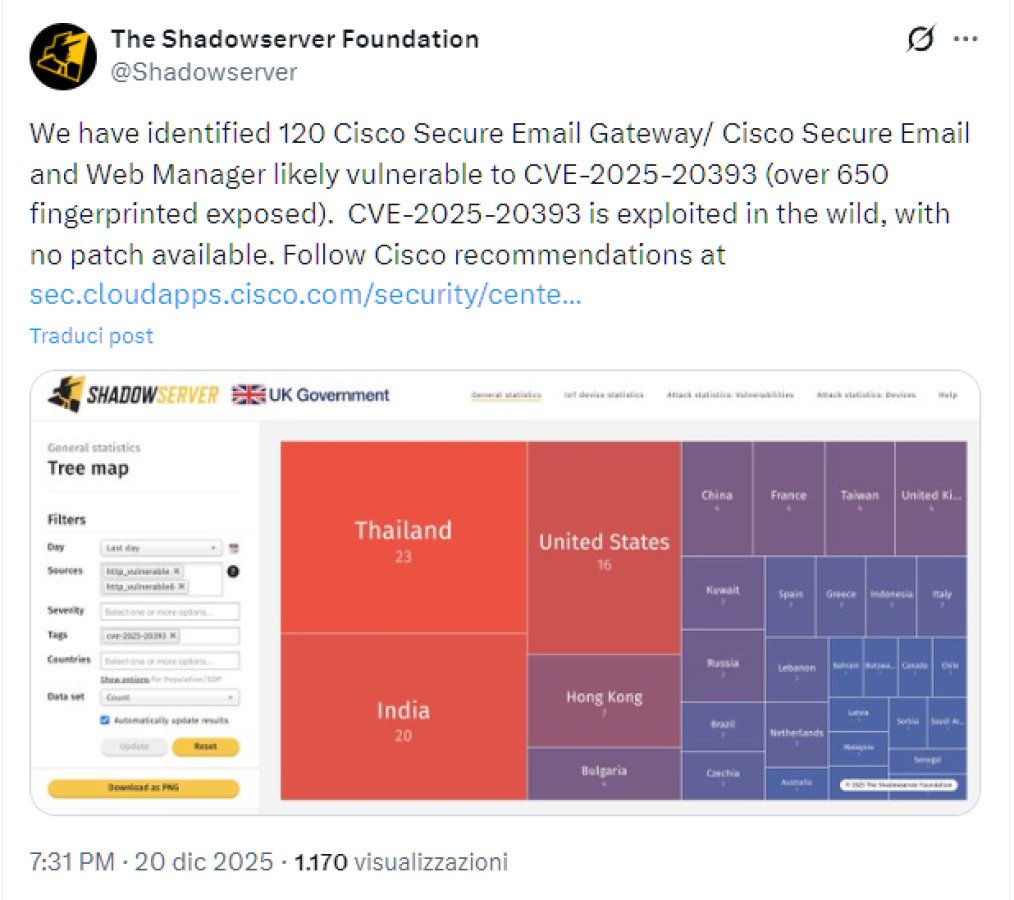

Secondo le informazioni sulle minacce fornite dalla Shadowserver Foundation, i dispositivi vulnerabili rappresentano un sottoinsieme di oltre 650 dispositivi di sicurezza della posta elettronica Cisco esposti e accessibili tramite Internet.

Il CVE-2025-20393 prende di mira l’infrastruttura di sicurezza della posta elettronica di Cisco, utilizzata dalle aziende per ispezionare il traffico di posta elettronica in entrata e in uscita alla ricerca di minacce.

Sebbene i dettagli tecnici specifici sul metodo di sfruttamento rimangano limitati per prevenire abusi diffusi, la conferma dello sfruttamento attivo indica che gli autori della minaccia stanno già sfruttando questa debolezza per compromettere i sistemi vulnerabili.

Cisco ha riconosciuto la vulnerabilità e ha pubblicato un avviso di sicurezza in cui esorta le organizzazioni a implementare misure difensive immediate. Il colosso del networking consiglia ai clienti interessati di rivedere le proprie configurazioni di sicurezza e di applicare misure di mitigazione temporanee fino a quando non sarà disponibile una soluzione definitiva. Le aziende possono accedere a una guida dettagliata tramite il portale Security Advisory di Cisco .

La situazione evidenzia le continue sfide che le organizzazioni devono affrontare a causa delle vulnerabilità zero-day, in particolare nei componenti critici delle infrastrutture come i gateway di posta elettronica. Questi dispositivi si trovano in un punto cruciale delle reti aziendali, gestendo comunicazioni sensibili e fungendo da principale difesa contro le minacce trasmesse tramite e-mail. Una compromissione riuscita potrebbe consentire agli aggressori di intercettare comunicazioni riservate, distribuire ransomware o stabilire un accesso persistente alla rete.

Cisco sta lavorando attivamente per sistemare la falla che come riportato dal loro bollettino risulterebbe avere un base score pari a 10.