Autore: Il Radar di RHC

Eccoci al nostro secondo appuntamento con il Radar geopolitico di Red Hot Cyber tra conflitti globali e cyber spazio.

Questa settimana potrete leggere una rassegna delle notizie che il mondo cyber ci comunica, e nel mentre i soliti gruppi hacker cinesi, affondano colpi su media, le organizzazioni governative e diplomatiche di molti paesi occidentali, il paese del Dragone sta avanzando verso un crisi di notevoli dimensioni. La pandemia sembra colpire sempre di più la Cina, il contenimento del virus non ha gli effetti sperati da Pechino e la politica cinese soffre della mancanza di alternative nella leadership granitica di Xi.

In Europa la solita Germania “comandosoloioineuropa” non riesce a staccarsi dal cordone ombelicale con Mosca e Pechino, e tenta la carta di pacificatore della guerra ucraina, cercando di convincere il Cremlino ad interrompere la mattanza sulle città ucraine, perché gli obiettivi non sono più militari per Putin a quanto pare, ma i civili ucraini rei solo di desiderare di essere europei.

Non meno turbolento lo spazio cyber sembra essere in medio oriente, perché Libia ed Iran sono al centro di molteplici attività di cyber war, vuoi per interessi energetici – gas e petrolio dei paesi che si affacciano sul Mediterraneo – per interessi logistici e politici per quanto riguarda L’Iran. Il primo fornitore di droni alla Russia in guerra si trova ad affrontare una violenta crisi interna, questo almeno arriva a noi grazie ai social network che ci riportano notizie impressionanti riguardo la repressione degli Ayatollah verso i giovani iraniani. Giovani che vedono nella rete l’unico strumento per poter affermare i loro diritti, ma quella stessa rete viene monitorata e controllata dagli apparati e gli hacker governativi di Tehran, che non sono certo gli ultimi nella consapevolezza e conoscenza del mondo cyber.

E mentre Elon Musk si prende Twitter, gli USA affrontano le più importanti elezioni di mid-term della loro storia, dove l’uso dello spazio cyber è il vettore più importante dove far transitare news, notizie, imbrogli e proclami, corollari delle elezioni, da almeno 20 anni da quelle parti.

Se non volete leggere tutte le info sul nostro Radar, allora non perdete altro tempo, perché il famoso National Cyber Security Centre britannico, al servizio cyber di Sua Maestà, svolge corsi online (NCSC Certified Training) rilasciando certificazioni di frequenza e attestazioni che potranno fare di voi esperti cyber, dei veri 007. Magari non vi chiameranno James Bond, ma conoscere i segreti cyber di Bletchley Park non ha prezzo. Quindi tentate e fateci sapere, forse è RHC che avrà bisogno di voi.

Ciao a tutti e buona lettura.

Mentre l’accordo Eni/Libia, per estrarre gas naturale sembra sia andato in porto, con investimenti volti a sviluppare nuovi giacimenti nella Libia occidentale, l’equilibrio europeo diventa instabile e Tripoli sembra sull’orlo di cadere e l’azione militare sembra favorire il terrorismo. E’ la” guerra del gas”, mentre il mercato energetico europeo viene conquistato da USA e Gran Bretagna, ma anche dalle proposte della Turchia con un hub del gas sul proprio territorio.

L’ambasciatore di Ankara ad Atene afferma che le cose possono sfuggire al controllo molto rapidamente. E’ Politico che riporta la possibilità che l’accordo energetico Turchia/Tripoli possa aprire un conflitto tra i due paesi. Mentre così Ankara sembra avere ancora una forte influenza sul governo di Tripoli, l’apertura di canali diplomatici e colloqui per l’italia – come ai tempi di Gheddafi – sembra sia fondamentale per rafforzarsi nel Nord Africa. Mentre l’importanza energetica del Mediterraneo sussiste ed è contesa, la Francia sembra “si stia ritirando dall’Africa”: il sentimento antifrancese sviluppatosi rapidamente sembra sia andato a vantaggio della presenza cinese.

In tutto ciò Scholz “va in Cina” – secondo alcuni per il porto di Amburgo e la cooperazione tra Cina e Germania (sulla quale insiste il portavoce del ministero degli Esteri di Pechino, Zhao Lijian: gli USA non hanno il diritto di interferire), secondo altri per iniziare un accordo di pace con la Russia con la Cina come moderatore. Sono fonti d’affari tedesche che cita Pepe Escobar, che affermano la seconda ipotesi, sottolineando come Berlino – più precisamente il settore industriale – e Mosca abbiano mantenuto un canale di “comunicazione commerciale” segreto.

Sembra che la Cina si trovi “sul’orlo di un abisso verticale”: la riflessione è dello storico ed economista Giulio Sapelli su Formiche che ribadisce il percorso tedesco verso l’Oriente. “Il cancelliere [Scholz] non può che andare a Pechino, come la Germania non può che passare per Mosca. Intanto la Cina ha lanciato ha lanciato lunedì il razzo con l’ultimo dei tre moduli per la sua stazione spaziale in orbita bassa. Mentre il razzo in caduta libera si è tuffato nell’Oceano Pacifico un cyber attacco avvenuto il 29 ottobre ha bloccato le operazioni dell’Atacama Large Millimeter/sub-millimeter Array Laboratory in Cile, il radiotelescopio più avanzato del mondo. Colpiti il sito web e l’antenna del radiotelescopio che sono stati disattivati, costringendo alla sospensione delle osservazioni spaziali. Non è chiaro se l’attacco digitale sia stato lanciato da una nazione avversaria o sia un attacco sponsorizzato dallo stato cinese per raccogliere informazioni o rompere le ambizioni di altre nazioni. Su CyberSecurityInsiders.

Un gruppo hacker di spionaggio sponsorizzato dallo stato cinese – identificato come APT10 , Bronze Riverside, Cicada e Potassium – intanto ha preso di mira nuovi obiettivi strategici che includono media, organizzazioni diplomatiche, governative e del settore pubblico. L’ultima serie di attacchi – come osserva Hackernews – prevede l’uso di un file Microsoft Word fasullo e un file di archivio autoestraente (SFX) in formato RAR propagato tramite e-mail di spear-phishing, portando all’esecuzione di una backdoor chiamata LODEINFO. Su TheHackerNews

Ad Oriente invece – secondo Al Arabiya – una minaccia alla sicurezza informatica per l’Arabia Saudita e i paesi del Golfo è rappresentata dall’Iran, anche se Teheran ha affermato che le minacce sottolineate dal rapporto saudito condiviso con gli Stati Uniti, siano infondate. Ricordiamo che l’attacco all’Arabia Saudita Aramco (2012) – rivendicato poi dal gruppo Cutting Sword of Justice (che non è mai stato né identificato né localizzato) – è stato uno dei più grandi attacchi informatici al mondo fino ad oggi, danneggiando circa 30.000 computer con l’obiettivo di fermare la produzione di petrolio e gas.

A dare ragione al rapporto, sul canale Telegram affiliato al Corpo delle Guardie Rivoluzionarie Islamiche (IRGC) – con oltre 350.000 abbonati – è stato pubblicato, mercoledì 2 Novembre, un video di un attacco simulato di droni agli impianti petroliferi in Arabia Saudita. A darne notizia è Alarabiya English. Si aggiungono a ciò le parole di Hossein Salami, dell’IRGC, che ha accusato Riyadh di alimentare le proteste nel Paese e avvisato l’Arabia Saudita, di fare attenzione.

CrowdStrike sta monitorando almeno 20 gruppi che potrebbero avere un potenziale di attacco anche nello cyber spionaggio. Ricordiamo che a metà Novembre si giocherà anche la Coppa del Mondo di calcio in Qatar.

Settori potenzialmente a rischio: telecomunicazioni, reti telefoniche, reti elettriche, supply chain, catene di approvvigionamento, infrastrutture critiche e industrie petrolifere.

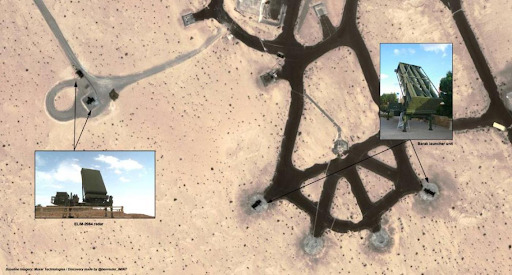

Intanto alcune immagini satellitari rivelano il dispiegamento del sistema di difesa missilistica israeliano negli Emirati Arabi Uniti: il dispiegamento di forze vicino alla base aerea di Al-Dhafra, a sud della capitale Abu-Dhabi (Maxar Technologies via Twitter) suscita probabilmente preoccupazioni a Teheran. La notizia su MiddleEastEye.

Intanto un’indagine condotta in UK ha smascherato hacker operanti dall’India che hanno preso di mira illegalmente gli account di posta elettronica di centinaia di governi e privati – tra cui diplomatici e generali – di alto profilo in tutto il mondo, incluso il Pakistan. Nell’elenco delle persone prese di mira c’erano anche: uno dei fratelli Hinduja Ashok Hinduja; Mark Fullbrook, capo di gabinetto di Liz Truss quando era primo ministro; l’ex cancelliere britannico Philip Hammond; Fawad Chaudhry, leader pachistano di Tehreek-e-Insaf; l’ex presidente del Pakistan Pervez Musharraf; l’editore politico della BBC Chris Mason; il presidente della Svizzera Ignazio Cassis; l’ex presidente dell’UEFA Michel Platini e il miliardario tedesco Stefan Quandt, co-proprietario della BMW. Su: Business-Standard

La CNN rivela che gli attacchi russi con droni e missili russi abbiano “oscurato gli attacchi informatici” mentre l’Ucraina vacilla per i blackout. Gli attacchi cinetici continuano a svolgere un ruolo principale rispetto a quello informatico, ma anche se invisibili e non verificabili non è detto che quelli informatici non ci siano affatto. Molti hack sono stati correlati infatti agli obiettivi missilistici e mirerebbero ad un effetto cumulativo.

“Non dovremmo scartare la probabilità che i gruppi [di hacking del governo russo] stiano lavorando in questo momento su alcuni attacchi ad alta complessità che osserveremo in seguito”, ha detto Zhora – funzionario ucraino vicepresidente di SSSCIP – alla CNN.

E, a proposito di Ucraina, sono le spie britanniche ad avere un ruolo principale in difesa degli attacchi informatici: la Gran Bretagna ha reso pubblico – negli scorsi giorni – il suo supporto, che è stato attivato già a febbraio, grazie al National Cyber Security Center (NCSC). Il supporto coinvolge capacità forensi in modo che gli analisti informatici in Ucraina siano in grado di capire meglio chi li ha attaccati e come.

Sembra poi che i paesi di lingua inglese e in particolare i paesi della Gran Bretagna siano stati presi di mira dal RomCom RAT rivolto principalmente all’Ucraina: i ricercatori BlackBerry affermano che dietro gli attacchi si trovi molto di più che una motivazione finanziaria, e quindi attori statali, data la mappa geografica degli obiettivi. La notizia su SCMedia.

Ancora su Formiche si parla di crisi e come la crisi aiuti la narrativa russa sul terreno dello spazio dell’informazione online: la rete di bot del Cremlino è più attiva che mai, lo sostiene la ricerca Political Capital che ha analizzato le attività su Facebook, correlate alle operazioni esterne di influenza maligna, in Germania, Romania e Ungheria oltre che in Italia.

I grandi rivolgimenti di questi mesi cambiano e modificano il panorama delle minacce a livello geopolitico: su BankInfoSecurity si parla dell’ultimo rapporto Enisa riguardo le minacce, alle quali si potrà rispondere con strategie di mitigazione appropriate per proteggere i nostri settori critici. Si portano ad esempio i malware Industroyer2 e Incontroller e del fatto che gli attori delle minacce sostenuti dallo stato sono sempre più concentrati sui compromessi della catena di approvvigionamento e dell’ipotesi che gli attori del Cremlino mirino a mascherare le loro impronte.

Sul report di GroupIB l’analisi della gang di lingua francese, nome in codice “Opera1er” – conosciuta anche come Desktop-Group e NXSMS – che ha portato a termine e con successo per tutto il 2018 – 2022 oltre 30 attacchi a banche, servizi finanziari e società di telecomunicazioni – rubando circa 11 milioni di dollari – , principalmente con sede in Africa. GroupIB riassume informazioni dettagliate su tattiche, tecniche e procedure (TTP), strumenti e kill chain di questa banda.

Su Red Hot Cyber lo stop ai treni DSB della Danimarca: la paralisi del traffico ferroviario è dovuta a un errore nel sistema informatico critico per la sicurezza ‘Den Digitale Rygsæk 2” a causa di un attacco alla supply chain – motivato finanziariamente – che ha preso di mira i sistemi di tecnologia operativa (OT).

L’Australia potrebbe essere stata rilevata dai gruppi criminali come vulnerabile (a causa anche di aggiornamenti software inadeguati e carenza di competenze) alle minacce informatiche, a partire dalla società di telecomunicazioni Optus a fine settembre. il 3 Novembre un gruppo criminale ha preso di mira il gruppo tecnologico PNORS Technology Group che si occupa di acquisizione di documenti e dati, conversione digitale e supporto IT gestito per una serie di clienti esterni, inclusi i dipartimenti governativi. La notizia è di https://www.abc.net.au.

L’Australia sta assistendo ad un picco di attacchi informatici da parte di criminali e gruppi sponsorizzati nation state: il ritmo è di un attacco ogni 7 minuti.

Mentre le elezioni Midterm si avvicinano migliaia di siti di News negli USA – a New York, Boston, Chicago, Miami, Washington, D.C. e oltre – sono stati presi di mira: gli attori della minaccia hanno attaccato un’infrastruttura compromessa di una società di media per distribuire il framework di malware JavaScript SocGholish.

La news su BleepingComputer. I voti saranno protetti dagli attacchi informatici? Gli USA è forse la nazione più potente a livello informatico – sia in materia difensiva che offensiva – ma largamente digitalizzata soffre anche delle conseguenti vulnerabilità.

A proposito di Elon Musk invece sembra che il pagamento richiesto per la verifica dell’account Twitter recentemente proposto abbia stimolato i cyber criminali con una campagna di phishing per trarre vantaggio dalle polemiche in corso che si sono ribaltate su Musk che ha acquistato – dicono gli esperti di sicurezza informatica – una versione di Twitter con molti problemi di vulnerabilità. Peiter “Mudge” Zatko – secondo il Washington Post – ha affermato che Twitter non ha protetto i dati degli utenti, sottovalutato i spambot , impiegato agenti stranieri e ingannato la Federal Trade Commission.

Differentemente da Twitter il metaverso avrebbe una superficie di attacco praticamente infinita e i cyber criminali potrebbero potenzialmente impersonare le vittime nel metaverso sfruttando i dati comportamentali e biologici raccolti dai dispositivi AR/VR per creare un falso avatar per uso criminale. Per i futurologi, ne parla AttackSolution.

Un ultima osservazione da AnalyticsInside: se il Metaverso rappresenta il nostro futuro digitale, significa che in futuro combatteremo in uno spazio virtuale?

A cura di: Roberto Villani, Olivia Terragni