Come abbiamo riportato in data 29 novembre scorso, un attacco informatico è stato sferrato contro le infrastrutture IT dell’azienda italiana Camst.

La Camst è una azienda che assicura la gestione e il mantenimento degli ambienti in ambito civile, sanitario, industriale, agroalimentare, aeroportuale e farmaceutico.

Al momento della notizia, non era nota quale cyber gang avesse sferrato l’attacco e ne conoscevano gli estremi della richiesta di riscatto. Era chiaro che l’attacco era di tipo ransomware in quanto era stata spenta tutta l’infrastruttura informatica per “via precauzionale”.

Ma il 30 dicembre, a circa un mese dalla data di cifratura dei dati da parte di Hive Ransomware, vengono pubblicati sul data leak site (DLS) della cyber gang le informazioni esfiltrate dalle infrastrutture IT dall’azienda.

Questo sta a significare che l’organizzazione non ha pagato il riscatto al gruppo Ransomware as a service (RaaS).

L’azienda aveva riportato subito dopo l’attacco informatico che “saremo in grado di assicurare il ripristino dei sistemi informativi al 100%” e questo di fatto è successo, anche se ci c’è voluto del tempo.

Come sanno i nostri lettori, la pubblicazione dei dati sul data leak site delle cyber gang, avviene quando non si è raggiunto un accordo tra l’azienda colpita e i criminali informatici relativamente al pagamento del riscatto.

Alle volte viene fatta una pubblicazione “parziale”, per generare una ulteriore pressione verso l’azienda a pagare il riscatto, ma questa volta la pubblicazione è stata completa.

Ricordiamo a tutti che l’accesso alla rete onion e al download dei dati (attraverso TOR Browser) è praticabile da chiunque, anche se non dotato di particolari competenze in materia. Ciò significa che tali dati sono accessibili da qualsiasi persona che sappia normalmente utilizzare un PC.

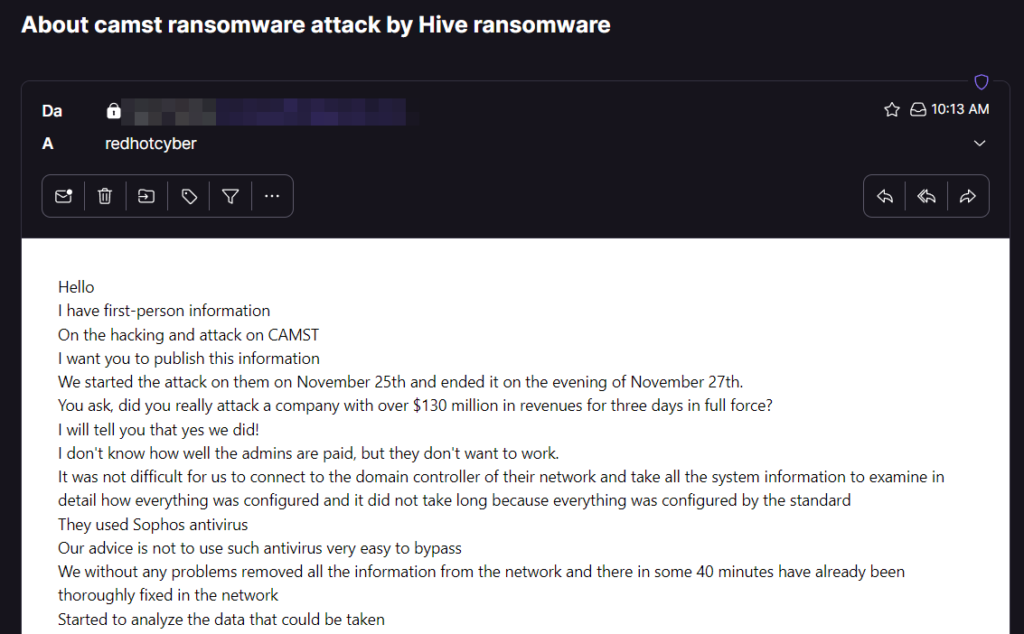

Nella giornata del 30 dicembre, arriva una mail al whistleblower di RHC. Si tratta di Hive ransomware che vuole raccontare quanto è avvenuto nell’attacco ransomware relativo all’incidente al Camst group.

Purtroppo in Italia non si fanno mai “lesson learned”, o meglio dire raccontare cosa sia successo e quali siano stati gli errori fatti una volta concluso un incidente informatico. Questo invece a nostro avviso è un aiuto concreto verso tutte le altre aziende, in quanto gli errori di una non dovrebbero essere rifatti dalle altre.

In ottica di collaborazione si dovrebbe raccontare almeno quale sia stato il “vettore di attacco” utilizzato dai criminali informatici, per fare in modo che altre aziende possano analizzare se possono essere violate allo stesso medesimo modo e quindi ricorrere alle dovute mitigazioni.

Detto questo, di seguito la mail inviata da Hive ransomware alla redazione di RHC.

Ciao

Ho informazioni in prima persona sull'hacking e l'attacco a CAMST e voglio che tu pubblichi queste informazioni.

Abbiamo iniziato l'attacco contro di loro il 25 novembre e l'abbiamo terminato la sera del 27 novembre.

Chiedimi: hai davvero attaccato un'azienda con oltre 130 milioni di dollari di entrate per tre giorni a pieno regime?

Ti dirò sì, l'abbiamo fatto!

Non so quanto siano pagati gli amministratori, ma non vogliono lavorare.

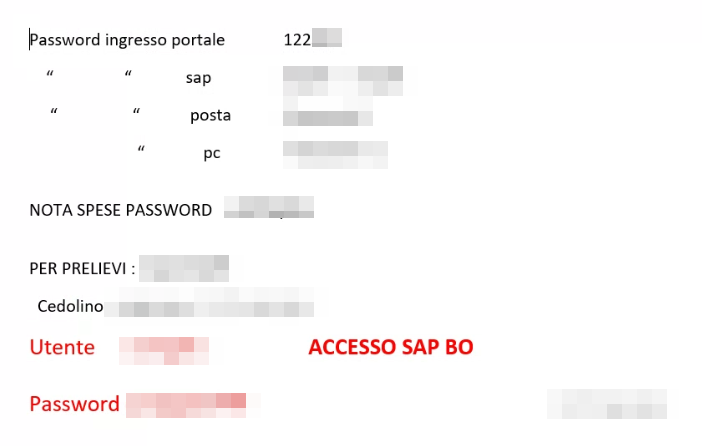

Non è stato difficile per noi collegarci al controller di dominio della loro rete e prendere tutte le informazioni di sistema per esaminare in dettaglio come tutto era configurato e non ci è voluto molto perché tutto era configurato in modo standard.

Hanno usato l'antivirus Sophos

Il nostro consiglio è di non utilizzare antivirus di questo genere facilmente aggirabili

Lo abbiamo rimosso senza problemi e scaricato tutte le informazioni dalla rete in circa 40 minuti.

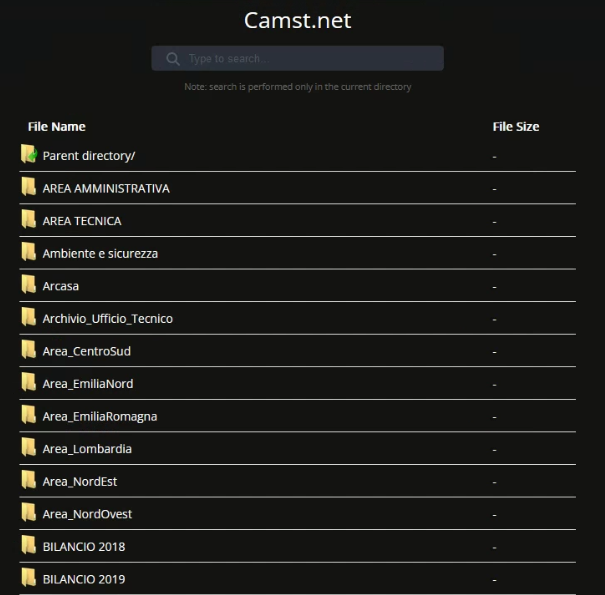

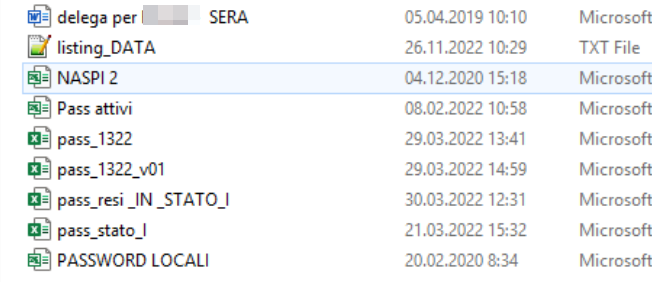

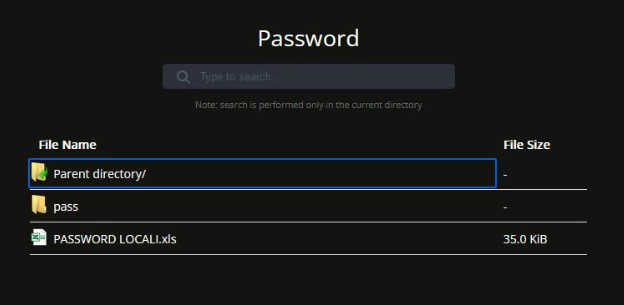

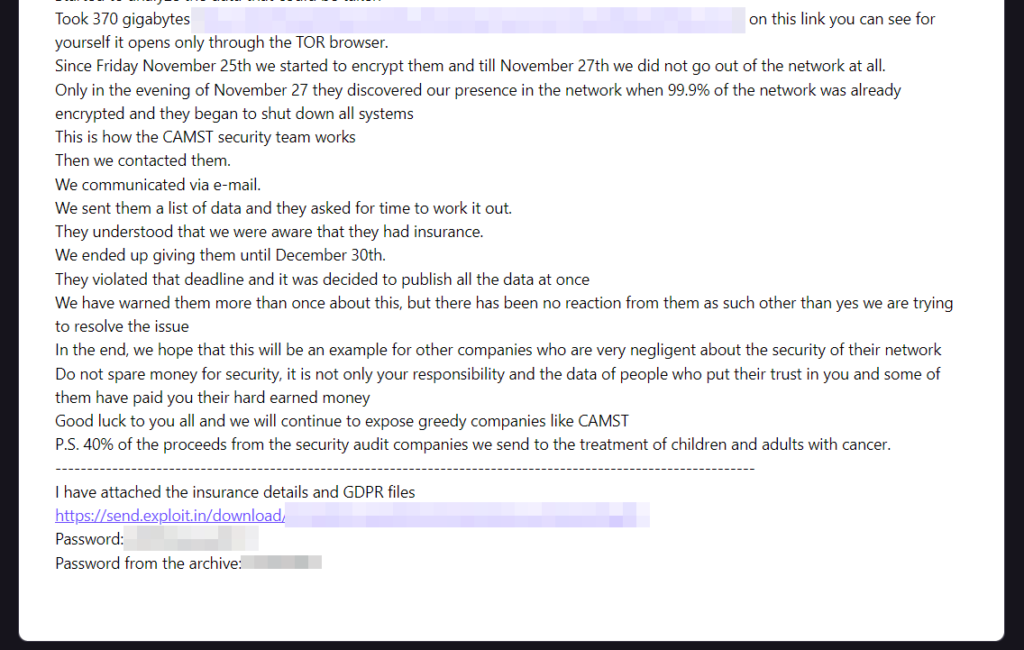

Abbiamo iniziato ad analizzare i dati e preso 370 gigabyte (viene riportato il puntamento ai dati sul data leak site di Hive) su questo link puoi vedere di persona, si apre solo attraverso il browser TOR.

Da venerdì 25 novembre abbiamo iniziato a criptare i files e fino al 27 novembre non siamo usciti dalla rete.

Solo la sera del 27 novembre hanno scoperto la nostra presenza quando il 99,9% della rete era già stata crittografata e hanno iniziato a spegnere tutti i sistemi.

Ecco come funziona il team di sicurezza CAMST. Poi li abbiamo contattati.

Abbiamo comunicato via e-mail.

Abbiamo inviato loro un elenco di dati e hanno chiesto tempo per elaborarlo.

Hanno capito che sapevamo che avevano un'assicurazione.

Abbiamo finito per dargli tempo fino al 30 dicembre.

Hanno violato tale termine e si è deciso di pubblicare tutti i dati in una sola volta.

Li abbiamo avvertiti più di una volta di questo, ma non c'è stata alcuna reazione da parte loro se non sì, stiamo cercando di risolvere il problema.

Alla fine, speriamo che questo sia un esempio per altre aziende che sono molto negligenti riguardo alla sicurezza della loro rete.

Non risparmiate denaro per la sicurezza. Le persone che ripongono in te la loro fiducia, ti hanno pagato con dei soldi guadagnati duramente.

Buona fortuna a tutti voi, noi continueremo a smascherare aziende avide come CAMST

P.S. Il 40% del ricavato delle società di controllo della sicurezza è destinato alla cura di bambini e adulti malati di cancro.Di seguito invece riportiamo l’intera email arrivata alla redazione di Red Hot Cyber da parte di Hive ransomware.

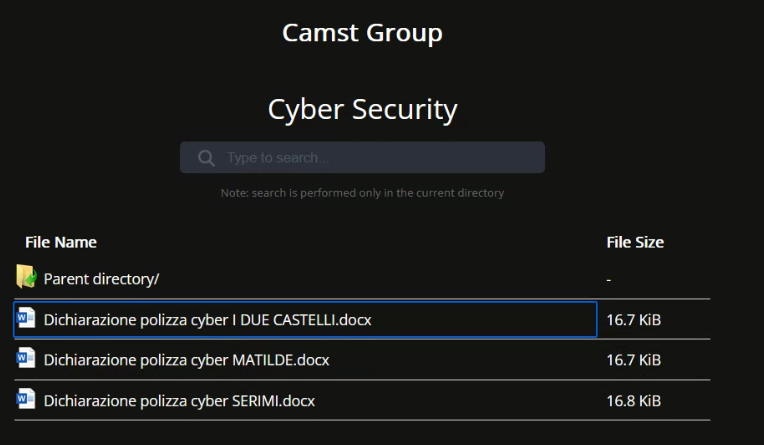

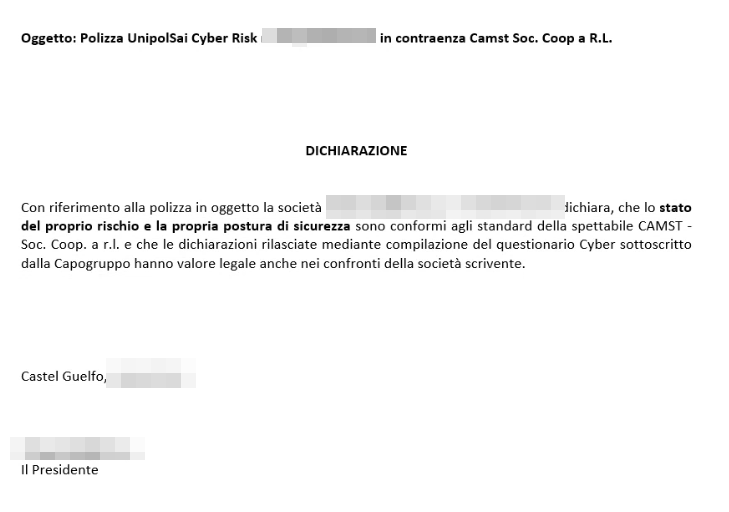

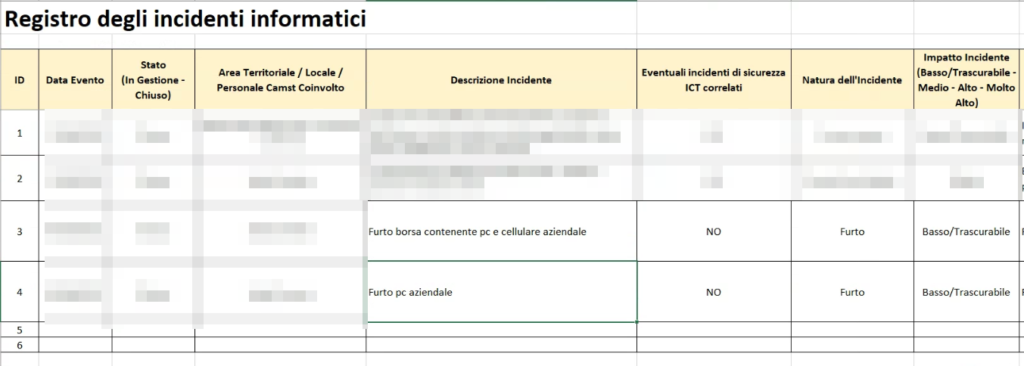

Specifichiamo che NON pubblichiamo ulteriori dati inviati alla redazione dal threat actors (directory in calce), come ad esempio la stipula della polizza cyber da parte della Camst e altre informazioni che ci sono state fornite, ma non divulgate da Hive attraverso il suo sito nelle underground.

Dobbiamo però ribadire che oggi un incidente informatico, un ransomware, può colpire tutti e la polizza cyber è una forma utile di copertura, ma non deve essere l’unica forma di gestione del rischio.

In questo caso, molto probabilmente l’accesso tramite VPN è stato acquisito da un initial access broker (IAB) o da qualche mercato attivo nella rivendita degli accessi (come ad esempio le botnet e quindi Genesis Market o Xleet, Lufix, solo per dirne alcuni).

Una corretta cultura sulla cyber threat intelligence (CTI) e un monitoraggio produttivo delle underground può senza dubbio limitare la diffusione di queste credenziali. Ovviamente indirizzando le carenze anche nella gestione delle PDL aziendali.

Occorre oggi, più che mai investire in cybersecurity in quanto le polizze stanno diventando sempre più costose e potrebbero venire meno tra qualche anno. Questo fenomeno lascerebbe le aziende completamente indifese di fronte alla criminalità informatica perché non hanno messo a punto delle protezioni a supporto del proprio business, oltre a tutti i danni di web e brand reputation.

RHC monitorerà l’evoluzione della vicenda in modo da pubblicare ulteriori news sul blog, qualora ci fossero novità sostanziali.

Nel caso in cui l’azienda voglia fornire una dichiarazione a RHC, saremo lieti di pubblicarla con uno specifico articolo sulle nostre pagine per dare risalto alla questione.

Qualora ci siano persone informate sui fatti che volessero fornire informazioni sulla vicenda od effettuare una dichiarazione, possono accedere alla sezione contatti, oppure in forma anonima utilizzando la mail crittografata del whistleblower.

Il ransomware, è una tipologia di malware che viene inoculato all’interno di una organizzazione, per poter cifrare i dati e rendere indisponibili i sistemi. Una volta cifrati i dati, i criminali chiedono alla vittima il pagamento di un riscatto, da pagare in criptovalute, per poterli decifrare.

Qualora la vittima non voglia pagare il riscatto, i criminali procederanno con la doppia estorsione, ovvero la minaccia della pubblicazione di dati sensibili precedentemente esfiltrati dalle infrastrutture IT della vittima.

Per comprendere meglio il funzionamento delle organizzazioni criminali all’interno del business del ransomware as a service (RaaS), vi rimandiamo a questi articoli:

Le infezioni da ransomware possono essere devastanti per un’organizzazione e il ripristino dei dati può essere un processo difficile e laborioso che richiede operatori altamente specializzati per un recupero affidabile, e anche se in assenza di un backup dei dati, sono molte le volte che il ripristino non ha avuto successo.

Infatti, si consiglia agli utenti e agli amministratori di adottare delle misure di sicurezza preventive per proteggere le proprie reti dalle infezioni da ransomware e sono in ordine di complessità:

Sia gli individui che le organizzazioni sono scoraggiati dal pagare il riscatto, in quanto anche dopo il pagamento le cyber gang possono non rilasciare la chiave di decrittazione oppure le operazioni di ripristino possono subire degli errori e delle inconsistenze.

La sicurezza informatica è una cosa seria e oggi può minare profondamente il business di una azienda.

Oggi occorre cambiare immediatamente mentalità e pensare alla cybersecurity come una parte integrante del business e non pensarci solo dopo che è avvenuto un incidente di sicurezza informatica.